(openPR) Festplattenbasierte Archivsysteme können wie jedes andere nicht native WORM von Krypto-Trojaner befallen werden, wohingegen Daten auf optischen Datenträgern 100% sicher vor Verschlüsselung und Veränderungen sind.

Gerade Horrorszenarien wie ein Virenbefall durch den Krypto-Trojaner Locky zeigen die Schwächen von festplattenbasierten Archivsystemen. Selbst ein aktueller Virenscanner bietet nur begrenzten Schutz, denn oftmals werden die Trojaner sehr schnell modifiziert und können sich daher unerkannt ins Unternehmen einschleichen. Als Lösung, um die Archivdaten zu schützen, bleibt lediglich ein physikalisch getrenntes Absicherung, durch welches im Erstfall die Daten wiederhergestellt werden können, denn die Verschlüsselung der Trojaner ist nicht zu knacken.

Der Vorteil der Archivierung auf optischen Datenträgern liegt hier auf der Hand: Einmal beschrieben, können die Daten nicht mehr verändert werden, somit hat der Virus keine Chance die Dateien zu verschlüsseln. Auch ein ständiges Backup entfällt, wer aber auf Nummer sicher gehen will, kann eine Kopie der Daten auf einem zweiten Medium vorhalten, die bequem in jedem Safe aufbewahrt werden kann.

Angelehnt an diese Philosophie empfiehlt INCOM die WORMAppliance. Die aus performancegründen auf gespiegelten Festplatten vorgehaltenen Archivdaten werden noch einmal auf 2 Blu-ray Medien unterschiedlicher Hersteller gespiegelt. Selbst für den unwahrscheinlichen Fall, dass die Mediencharge eines Herstellers vorzeitig Lesefehler aufweisen sollte, sind die Daten noch sicher auf dem zweiten Medium verfügbar.

Wie auch bei den großen Petabyte Archivspeichern auf optischer Basis, werden die Daten in einem ISO-Standard auf das Blu-ray Medium geschrieben, so dass die Informationen theoretisch über jedes Blu-ray Laufwerk zur Verfügung gestellt werden können - der Nutzer behält die absolute Herrschaft und vor allem Kontrolle über die eigenen Daten.

Presseinformation

Krypto-Trojaner Locky: Daten auf optischen Datenträgern sicher

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Über das Unternehmen

Die INCOM Storage GmbH ist zuverlässiger Partner von Systemhäusern und dem IT-Handel für Produkte und Systemlösungen zur Datenhaltung und -speicherung. Seit der Gründung 1986 in Bonn hat INCOM sich als Value-Added-Distributor namhafter Hersteller von Speichersystemen und -komponenten etabliert. Mit unserem umfangreichen Serviceangebot von der Installation bis zur Wartung von hochperformanten bis hochvolumigen Speicher- lösungen haben wir uns vor allem im Bereich der langfristigen und energieeffizienten Datenhaltung einen Namen gemacht. INCOM bietet heute in ganz Europa über eigene Niederlassungen und Handelspartner das komplette Spektrum seiner Netzwerk- und Archivspeicher, sowie Lösungen für das Datenpublishing auf optischen Datenträgern und die Kameraüberwachung an.

Pressebericht „Krypto-Trojaner Locky: Daten auf optischen Datenträgern sicher“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von INCOM Storage GmbH

Dahua Workshop bei INCOM

Am 12. Februar bietet INCOM in den Bonner Geschäftsräumen einen Dahua Workshop an. Thema ist die Produkt- und Funktionsvielfalt des weltweit zweitgrößten Kameraherstellers, bei dem täglich ca. 100.000 Kameras vom Band laufen.

Der Workshop richtet sich sowohl an Errichter und Wiederverkäufer, als auch an Endkunden aus Industrie, Handel oder Transport, die sich über die Möglichkeiten der professionellen Dahua Kamera Lösungen informieren

möchten.

Dahua bietet neben modernsten IP-Kameras auch immer noch analoge Kameras (HDCVI) und entsprechende R…

INCOM sagt CEBIT-Teilnahme ab

Nach 30 Jahren CEBIT-Teilnahme wird INCOM sich erstmals nicht mit einem Stand auf der diesjährigen CEBIT in Hannover präsentieren. "Das neue Konzept überzeugt uns nicht und wir wissen, dass viele Aussteller das ähnlich sehen", sagt INCOM Geschäftsführer Dr. Jan Brustkern. Die Reorganisation und Neuausrichtung der Messe sprengt alle an Marktsegementen gewachsene Hallenstrukturen und jeder Aussteller muß sich für einen neuen Standplatz meist in einer anderen Halle entscheiden.

Mit dem Internet hat sich die Informationsbeschaffung gerade in der…

Das könnte Sie auch interessieren:

Bedrohung durch Erpressungstrojaner Locky, Petya, Samsa und co.

Die Ransomware Locky hat nun einen Mitstreiter: Petya. Der Trojaner zielt auf Opfer im deutschsprachigen Raum ab und lässt deren Rechner nicht mehr starten. Er verschlüsselt außerdem die Festplatten, wie man es auch schon von Locky kennt.

Nach der ersten Analyse durch Sicherheitsspezialisten der vimopro GmbH, scheint der Erpressungstrojaner Petya zur …

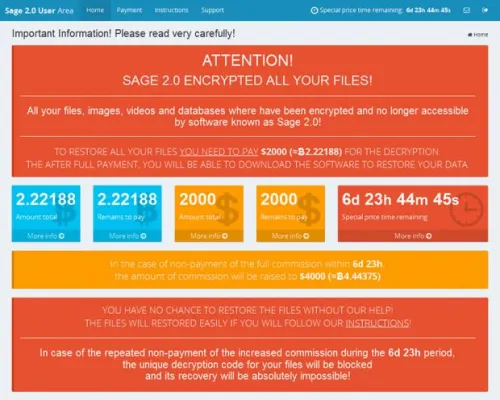

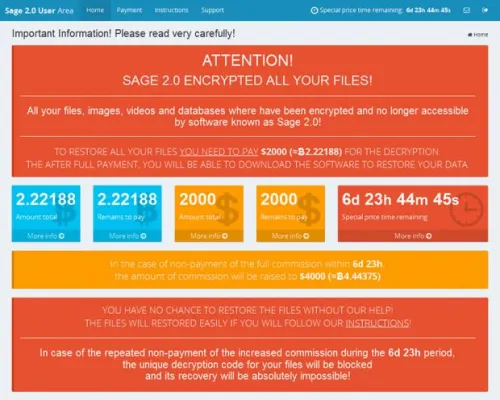

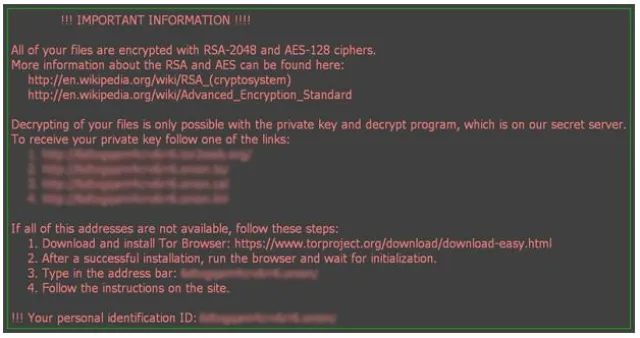

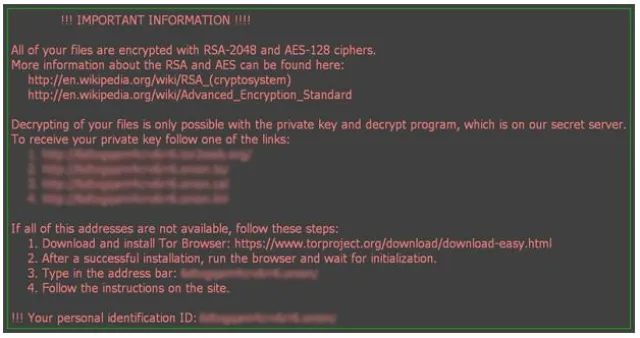

Sage Virus. Was weiß man über diese Datei-Verschlüsselung?

…

Die zweite Version wird weniger über Word-Makros-Dokumente verteilt. Ab jetzt wird Akzent auf Spam-Mails gemacht. Man muss sich nicht wundern. Das gleiche fand bei Cerber und Locky Ransomware, als die beiden Viren noch nicht so weit entwickelt waren und noch nicht ihren Höchststand erreicht haben. Spam-Mails sind heutzutage sehr verbreitet. Wenn man …

Trustwave SpiderLabs: Fast jede 5. Spam-Mail enthält den Krypto-Trojaner Locky

… aus Sicherheits-Experten, Forschern und ethischen Hackern besteht, hat alleine in den letzten sieben Tagen über vier Millionen Spam-Mails aufgespürt, die den gefährlichen Krypto-Trojaner Locky enthalten. Das entspricht etwa 18% des gesamten Spam-Mail-Volumens. Doch gegen Locky ist ein Kraut gewachsen. Die Experten des Trustwave SpiderLabs zeigen, wie …

Trustwave präsentiert den Global Security Report 2016 - Cybercrime als Geschäftsmodell

… Exploit-Kits testen die Rechner der Webseiten-Besuche auf vorhandene Sicherheitslücken und installieren bei einem positiven Befund über diese Sicherheitslücken Schad-Software, beispielsweise Krypto-Trojaner, auf dem System. Beim bekannten RIG Exploit-Kit (das prominenteste Exploit-Kit des Jahres 2014 und das drittprominenteste des Jahres 2015) stammten …

Lukitus Ransomware - neue Variante vom Locky Virus

Obwohl die Locky-Ransomware-Familie nicht mehr im Online-Erpressungsgeschäft dominiert, bleibt es immer noch im Spiel. Ein neuer Beweis für seine Langlebigkeit ist die Entstehung einer neuen Variante, die die .lukitus-Erweiterung zu verschlüsselten Dateien und Entsperrungsanweisung mit dem Namen lukitus.htm und lukitus.bmp. hinzufügt.

Lukitus ist der …

REDDOXX entwickelt Tool zum Schutz vor Ransomware und Krypto-Trojanern und kooperiert mit Server-Eye

Kirchheim unter Teck – Ransomware, Krypto-Trojaner oder Locky, die in der Presse verwendeten Begriffe für die neuen Bedrohungsarten sind vielfältig. Gemeint ist aber immer das Gleiche: Schadprogramme, die auf einem Computer ausgeführt werden und dann eine Verschlüsselung der vorhandenen Daten vornimmt. Die Verschlüsselung sorgt dafür, dass der Nutzer …

Neue Dateiverschlüsselung .aesir der Locky Ransomware

Seit dem 21.11.2016 kennzeichnet die Erpressungs-Ransomware Locky verschlüsselte Dateien neuerdings mit der Namenserweiterung .aesir, warnt das Team des BSI CERT-Bund. Nach den .locky, .zepto, .odin, .thor Verschlüsselungen, geht die Entwicklung der Locky-Ransomware-Geschichte weiter.

Zur Zeit werden die E-mails auf englischer Sprache versendet. Es …

Consato bietet Kennenlern-Service zum Schutz vor Cybergefahren

… Kunden sicher schützen möchten.

Auch viele Unternehmen im Fränkischen von Cyberattacken betroffen

Im gesamten Bundesgebiet werden derzeit Unternehmen und Organisationen von Trojanern wie Locky und Co. angegriffen. Auch die Wirtschaft in Franken ist davon nicht verschont geblieben. Im unterfränkischen Dettelbach hat im Februar ein Erpressungs-Trojaner …

Locky PC Virus wird mit .zip / .docm Dateienanhängern verbreitet

Locky Ransomware ( .zip / .docm / .docx Datei-Anhänger Virus ) ist eine, uns schon seit dem Februar, bekannte Schadsoftware, die beireits über eine Million Computer auf der ganzen Welt infiziert haben soll. Deutschland ist besonders betroffen. Es wird 5300 Neuinfektionen mit dem Trojaner durch gefälschte E-Mails pro Stunde gezählt. Damit befindet sich …

IBYKUS Infotag: IT-Dienstleister informiert zu Cyber-Kriminalität

… nachkäme, müsse laut des Erpresserschreibens damit rechnen, dass alle Dateien auf dem Rechner verschlüsselt blieben, was dieser Art von Schädlingen auch den Namen „Krypto-Trojaner“ beigebracht hat. Zu den bekannt gewordenen Opfern in Deutschland zählen laut Medieninformation ein Fraunhofer-Institut in Bayreuth und eine Klinik in Neuss.

Die Bedrohung durch …

Sie lesen gerade: Krypto-Trojaner Locky: Daten auf optischen Datenträgern sicher