(openPR) Die Ransomware Locky hat nun einen Mitstreiter: Petya. Der Trojaner zielt auf Opfer im deutschsprachigen Raum ab und lässt deren Rechner nicht mehr starten. Er verschlüsselt außerdem die Festplatten, wie man es auch schon von Locky kennt.

Nach der ersten Analyse durch Sicherheitsspezialisten der vimopro GmbH, scheint der Erpressungstrojaner Petya zur Verschlüsselung zwei Phasen einzuleiten. Die zum Bootvorgang benötigen Informationen werden manipuliert und anschließend wird durch ein vorgetäuschtes chkdsk das Dateisystem verschlüsselt. Allerdings scheint nicht die gesamte Festplatte verschlüsselt zu werden, was die Rettung der Daten anhand von Forensik-Tools wahrscheinlich möglich macht.

Kaum ist „Petya“ identifiziert, steht „Samsa“ mit einer neuen Taktik bereits in den Startlöchern. Die Lösegelderpressung nach der Datenverschlüsselung scheint ein lukratives Geschäftsmodell zu sein. Beinahe wöchentlich werden neue Trojaner mit neuen Vorgehensweisen bekannt. So erkundet zum Beispiel Samsa zunächst die gesamte IT-Infrastruktur und verbreitert seine Operationsbasis. Danach wird der Verschlüsselungsvorgang der vorgefundenen Daten gestartet.

Die Erpressten Daten können zumeist mit einem speziellen Schlüssel wieder entschlüsselt werden. Allerdings wird ein gewisser Geldbetrag gefordert, um diesen Schlüssel zu erhalten. Sind wichtige Unternehmensdaten erst einmal verschlüsselt, hilft also in der Regel nur eine zuvor erstellte Sicherung.

Wie man sich schützen kann?

Erpressungs-Trojaner fängt man sich üblicherweise über E-Mails mit Anhängen oder Drive-by-Downloads ein. Sie agieren automatisch und verschlüsseln alle wichtigen Daten. Ebenso wird gezielt nach verwundbaren Netzen gesucht – die dafür eingesetzten Methoden variieren. Die Trojaner sind meist als angebliche PDF, Word oder Excel-Dateien oder zum Beispiel als Bildschirmschoner (.SCR-Datei) getarnt oder verstecken sich in Skripten auf Internetseiten.

Zum Schutz vor Ransomware sollten alle Computer, Server und die Netzwerkkomponenten auf dem aktuellsten Softwarestand sein. Neben der Aktualität ist die Konfiguration ein noch wichtigerer Punkt. Ungenutzte Plugins sollten allgemein deaktiviert werden. Einen Grundschutz bieten außerdem Firewalls der aktuellen Generation, Virenscanner mit Echtzeitschutz und E-Mail-Filter. Zu guter Letzt sind Backups der Daten immer ein Notnagel.

Mehr Informationen zur Prüfung der IT-Sicherheit: http://vimopro.de/security-audit/

Presseinformation

Bedrohung durch Erpressungstrojaner Locky, Petya, Samsa und co.

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:vimopro GmbH

Reutenbachstrasse 8

78126 Königsfeld

Phone: +49 7721 91626 00

Fax: +49 7721 91626 09

Email:

Reutenbachstrasse 8

78126 Königsfeld

Phone: +49 7721 91626 00

Fax: +49 7721 91626 09

Email:

Über das Unternehmen

vimopro ist Ihr Spezialist für gesamtheitliche IT Strategien und Betreuung. Mit dem Schwerpunkt IT-Sicherheit adressiert vimopro mittelständische Unternehmen. IT von heute bedarf hoher Innovationskraft, ein nie müde wer- dender Visionärsgeist und die Gabe, den Kontext nicht aus den Augen zu verlieren.

Pressebericht „Bedrohung durch Erpressungstrojaner Locky, Petya, Samsa und co.“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von vimopro GmbH

Leiden Sie unter Inkonsistenz?

In unserem Alltag ist alles zunehmend digital vernetzt. Vernetzung bedeutet nicht nur die Möglichkeit zur Zentralisierung, Automatisierung und Effizienzsteigerung, sondern kann eine Infrastruktur auch Gefahren aussetzen. Das perfide im Zeitalter der vernetzten IT ist, dass diese Gefahren zumeist unbemerkt Einfluss auf die Systeme nehmen.

Für heutige Unternehmen, deren Arbeitsgrundlage die IT darstellt, bedeutet das Maßnahmen treffen zu müssen, die Gefahren eindämmen und Einflüsse sichtbar machen.

Leiden Sie unter Inkonsistenz? Konsistenz, d…

Erfolg mit uhlsport: Ergänzung der IT-Abteilung durch flexiblen Service

Den Anforderungen entsprechend hält vimopro IT-Spezialisten bereit, die im Bedarfsfall kurzfristig das Know-how von uhlsport ergänzen oder zeitliche Engpässe beseitigen. Hierbei werden spontan oder nach kurzem Briefing, Kompetenzen übergeben und kurz- sowie langfristige Projektziele definiert.

Beschreibung

Die Anforderungen an die IT bei uhlsport ist vielschichtig. Vom ersten Entwurf über die Produktion bis zur Logistik sind alle Prozesse digital gestützt. Das hat zur Folge, dass die Produktivität direkt vom IT-Betrieb abhängt. Die IT-Syste…

Das könnte Sie auch interessieren:

Check-Point-Partner SHE Informationstechnologie bietet Schutz vor WannaCry

… abzusehen. "Unternehmen dürfen nicht so fahrlässig wie bisher handeln und einfach abwarten!" betont Dr. Stempel. "Denn die IT-Sicherheit ist entscheidend für die Digitalisierung."

Webinar: Erpressungstrojaner auf dem Vormarsch - So schützen Sie sich vor Ransomware

Im kostenfreien Webinar "Erpressungstrojaner auf dem Vormarsch - So schützen Sie sich vor …

Trustwave SpiderLabs: Fast jede 5. Spam-Mail enthält den Krypto-Trojaner Locky

… zum Beispiel auf Trustwave Secure Email Gateway zurückgreifen. Die Security-Lösung bietet einen Echtzeit-Schutz gegen aktuelle Bedrohungen unter Berücksichtigung aller Datenschutz- und Compliance-Anforderungen.

Druckfähiges Bildmaterial finden Sie hier: http://www.laubstein-media.de/News/Trustwave_201603II.zip

Pressemitteilung zum Download: http://www.laubstein-media.de/News/PM_Trustwave_201603II.pdf

SonicWall präsentiert auf der it-sa 2017 seine aktuellen IT-Sicherheitslösungen

… SonicWall University, eine webbasierte On-Demand-Plattform, die Mitarbeitern im Pre-Sales, Vertrieb und Support umfangreiche Materialien und Ressourcen rund um die neuesten Sicherheitsbedrohungen und -lösungen bietet.

Die SonicWall-Experten stehen darüber hinaus auch für Fragen zur 2018 in Kraft tretenden EU-Datenschutz-Grundverordnung zur Verfügung und …

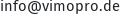

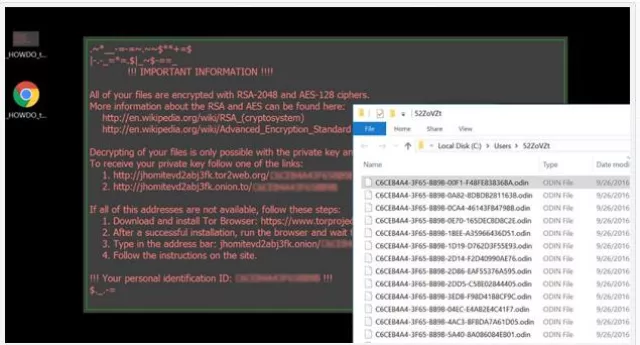

Der Zepto Virus wird zu Odin Ransomware

Kaum der .zepto Datei Virus verschwunden war, eine neue Bedrohung ist aufgetaucht. Nach den ersten Meldungen aus der USA konnte keiner damit rechnen, dass Paar Tage später der .odin Virus Datei Erweiterung so schnell nach Deutschland kommt.

Odin Virus ( .odin Datei Virus ) ist eine ganz neue Schadsoftware, die auch Zepto / Locky Virusnachfolger genannt …

IBYKUS Infotag: IT-Dienstleister informiert zu Cyber-Kriminalität

… Daten.

Ransom-Ware verbreitet sich auch über USB-Sticks

Eine akute Bedrohung stellt seit mehreren Monaten die sogenannte Ransom-Ware dar. Die bekannteste Schadsoftware dieser Art ist der Erpressungstrojaner „Locky“. Im Februar 2016 wurden durch IT-Experten mitunter 5000 Neuinfektionen pro Stunde in Deutschland gezählt, die auf das Konto von „Locky“ gingen. …

„Locky“ der Erpressungstrojaner erreicht die Chefetage

Deutscher Sicherheitsforscher registriert bis zu 5.000 Infektionen pro Stunde. Zu den prominentesten Beispielen der Befälle durch den Erpressungstrojaner zählt das Fraunhofer-Institut. Die Ransomware namens "Locky" hat bereits international sein Unwesen getrieben. Der Schädling ähnelt in Puncto Vorgehensweise seinen Artverwandten. Er gelangt über Phishing-Seiten …

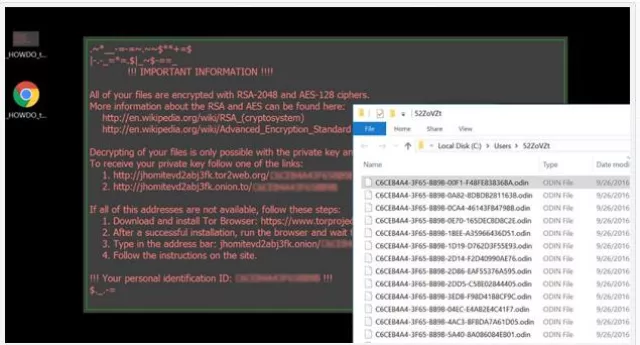

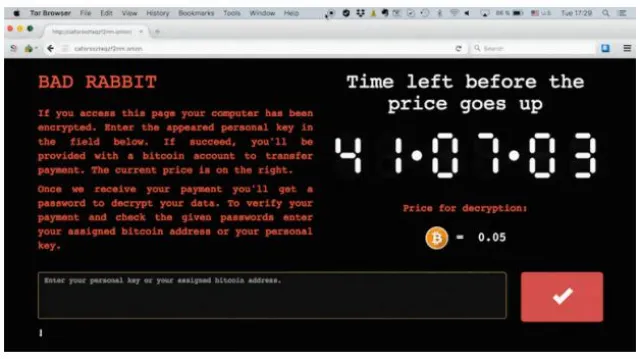

Bad Rabbit Ransomware sperrt Dateien über Adobe Flash Update

… Vorbereitung des massiven Cyber-Angriffs aufgedeckt, der vor allem Russland und mehrere europäische Länder wie Bulgarien und Rumänien betroffen hat.

Es scheint, dass die Entwickler der Bedrohung durch die Bad Rabbit-Ransomware den massiven Angriff seit 2016 geplant haben, heißt es in den jüngsten 8erichten. RiskIQ analysierte die Server, mit denen gefälschte …

Effektiver Schutz vor Petya Ransomware

… ernst zu nehmen und notwendige Investitionen in die IT-Sicherheit nicht aufzuschieben." Der IT-Dienstleister Mahr EDV veröffentlichte auf seiner Website hilfreiche Tipps zur Abwehr dieser Bedrohung.

Petya Ransomware - gefährlicher als WannaCry

Neu an Petya Ransomware - etwa auch im Vergleich zu WannaCry - ist, dass ein einziger befallener Computer oder …

Consato bietet Kennenlern-Service zum Schutz vor Cybergefahren

… der hohen Expertise und Effizienz der IT-Sicherheitsexperten von Consato, die die Praxiserfahrung aus unzähligen Projekten mitbringen.

"Von der aktuellen Bedrohungslage durch Erpressungstrojaner sind alle Unternehmen und Organisationen von der kleinen Kanzlei oder dem Handwerksbetrieb bis zum mittelständischen Fertigungsunternehmen betroffen. Mit dem …

Ein Jahr voller Rekorde für Hornetsecurity

… Gefahrenlage im Bereich E-Mail-Security: War vor einigen Jahren die Spamflut das vorherrschende Problem, sind es nun aggressiv auftretende, jedoch gut getarnte Viren wie Locky oder Petya, die durch Verschlüsselung wichtiger Daten ganze Unternehmen innerhalb weniger Minuten lahmlegen. Auch CEO-Fraud und Blended Attacks werden von Hornetsecurity ATP bekämpft.

Für …

Sie lesen gerade: Bedrohung durch Erpressungstrojaner Locky, Petya, Samsa und co.