(openPR) München, 26. März 2014: Eine zunehmende Anzahl an Sicherheitsbedrohungen, das Internet der Dinge sowie der herrschende Fachkräftemangel sind die drei größten Herausforderungen für Cyber Security in 2014. Nach Angaben des europäischen ITK-Marktanalyse- und Beratungshauses Pierre Audoin Consultants (PAC) wird es für CIOs und CISOs (Chief Information Security Officers) zusehends schwieriger, die Fülle an individuellen Punktlösungen für die Sicherheit im Netz zu verwalten, um der steigenden Anzahl spezifischer Bedrohungen beizukommen. Anbieter von Sicherheitslösungen müssen auf integrierte Lösungen und kontextbasierte Datensicherheit setzen, um den Anforderungen des Marktes gerecht zu werden.

Aktuellen Analysen von Pierre Audoin Consultants zufolge erschweren insbesondere drei strukturelle Herausforderungen das Management der Sicherheit im Netz. Dazu gehören nach Ansicht von PAC:

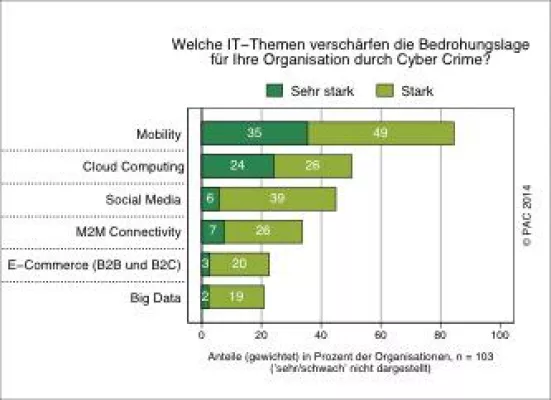

1. Eine sich ausweitende Bedrohungslage: Die zunehmende Komplexität, Anzahl und Raffinesse eingehender Bedrohungen haben zu einem fragmentierten Stückwerk bei der Bereitstellung von Sicherheitsleistungen geführt. Dies ist nicht nur ineffizient, sondern birgt auch Risiken – ein Alptraum für jeden CIO und CISO.

2. Die Konsumerisierung von Endgeräten, das Internet der Dinge und die explosionsartige Verbreitung von Machine-to-Machine-Kommunikation (M2M): Ein Anstieg in der Anzahl und Vielfalt von mit dem Internet verbundenen Geräten erhöht die Gefahr von Sicherheitslücken um ein Vielfaches. Die meisten Sicherheitsinfrastrukturen stehen einer solchen Steigerung in Anzahl und Vielfalt völlig unvorbereitet gegenüber, besonders wenn diese durch M2M-Transaktionen beschleunigt wird.

3. Fachkräftemangel: Die größte Herausforderung für viele CISOs ist der Mangel an Cyber-Security-Spezialisten. Trotz der angebotenen Sicherheitszertifizierung durch Berufsverbände herrscht nach wie vor ein Defizit an Ressourcen mit der richtigen Mischung aus Fachkenntnissen und Erfahrung, um mit der wachsenden Marktnachfrage nach Cyber Security klar zu kommen. Die Gehälter erfahrener Sicherheitsanalysten steigen erheblich, und es herrscht eine hohe Personalfluktuation.

„Konfrontiert mit einer wachsenden Bedrohungslage und ungenügenden Ressourcen, ganz zu schweigen von Compliance-Anforderungen bezüglich rechtlicher Vorgaben, kommen viele CISOs zu dem Schluss, dass die Gewährleistung von Cyber Security heutzutage einfach zu schwierig ist“, erklärt Duncan Brown, Director bei PAC in London. „Wir versuchen die heutigen Cyber-Security-Probleme mit 20 Jahre alten Ansätzen zu lösen. Es muss sich etwas ändern.“

Nach Ansicht von PAC gibt es drei Cyber-Security-Szenarien, die innerhalb der nächsten fünf Jahre nacheinander eintreten werden:

1. Noch in diesem Jahr erwartet PAC einen rapiden Anstieg von Sicherheitsdienstleistungen. Derzeit konzentrieren sich die Dienstleistungen auf isolierte Managed-Security-Services, in der Regel Patch-Management und Bedrohungsüberwachung.

„2014 wird es einen konzertierten Anstieg im Einsatz von Dienstleistungen geben, wobei auch spezialisierte Sicherheitsdienstleister komplett damit betraut werden. Wir konnten bereits das Outsourcing ganzer SOCs (Security Operations Center) beobachten und erwarten, dass sich die Quote über 2014 hinaus noch erhöht“, so Brown.

Die größte Wachstumschance liegt in der Konzeption, im Aufbau und im Betrieb von Sicherheitsverfahren. Ein Outsourcing an externe Dienstleister ist für Kundenunternehmen kostengünstig und effizient, denn einerseits können sie auf die erforderliche Expertise zurückgreifen, andererseits können Service-Provider durch Skalenvorteile wirtschaftlicher arbeiten.

2. Hauptreaktion über 2014 hinaus wird laut Prognose von PAC das Aufkommen und die Einführung integrierter und ganzheitlicher Cyber-Security-Lösungen sein. Eines der größten Hemmnisse für den effizienten Einsatz von Sicherheitslösungen ist die Fülle an individuellen Punktlösungen für spezifische Bedrohungen. Alle wichtigen Anbieter verfügen über umfangreiche, jedoch nur bruchstückhafte Portfolios. Aus der Sicht eines CISO ist die Verwaltung dieses komplexen Produktspektrums ein Alptraum.

„Führende Anbieter müssen die Integration der Tools ermöglichen und das Sicherheitsmanagement vereinfachen“, rät Brown. „CISOs brauchen einen vollständigen Überblick über ihre Sicherheitslösungen und werden jenem Anbieter den Zuschlag geben, der ihnen das bieten kann.“

PAC ist der Ansicht, dass sowohl Softwareanbieter als auch IT-Dienstleister in der Lage sind, integrierte Lösungen zu entwickeln. „Einige Service-Provider entwickeln bereits kundenspezifische Lösungen zu diesem Zweck, und der naheliegende nächste Schritt besteht in deren Kommerzialisierung“, so Brown.

3. Kontextbasierte Datensicherheit wird Hauptwachstumstreiber im nächsten Jahrzehnt sein. Daten werden in Zukunft gemäß gefordertem Datenschutz, Standort, Risikoprofil und weiteren Attributen gesichert werden. Die Gesetzgebung zum Schutz von eingehenden Daten in der EU (sowie eine separate Gesetzgebung in anderen Gebieten) wird die Themen Datenklassifizierung, Zugriffsrechte sowie Verschlüsselung vorantreiben.

„Ein neues Sicherheits-Leitbild ist erforderlich“, so Brown. „Die Attacke auf ein System bzw. die Ausnutzung einer Sicherheitslücke ist immer nur Mittel zum Zweck. Der Zweck ist hier die Erlangung von Daten. Es sind also die Daten, die gegen eine Vielzahl von Bedrohungen geschützt werden müssen.“

„Kontextbasierte Datensicherheit ist wichtig, nicht nur aufgrund ihrer funktionellen Auswirkung, sondern auch weil sie viele verschiedene Technologien und Disziplinen zusammenfasst. Dies wird es schwierig machen, Lösungen schnell bereitzustellen. Anbieter, denen dies jedoch gelingt, werden auf der Cyber-Security-Welle sehr erfolgreich in die zweite Hälfte dieses Jahrzehnts reiten“, schließt Brown.

Für den deutschen IT-Markt sieht Mathieu Poujol, Principal Consultant – Cyber Security bei PAC Deutschland, zwei weitere Trends: „Die große Bedeutung des Datenschutzes, vor allem für persönliche und ortsgebundene Daten, stellt seit jeher ein besonderes Merkmal des deutschen Cyber-Security-Marktes dar. Seit den Snowden-Enthüllungen steht das Thema wieder ganz oben auf der Agenda der Security-Manager. Auch Sicherheit im Kontext von Industrie 4.0 gewinnt in Deutschland an Bedeutung. Während insbesondere große und mittelständische Fertigungsbetriebe beginnen, vom Potenzial der Digitalisierung zu profitieren, öffnen sie sich damit gleichzeitig für mehr Bedrohungen.“

Weitere Informationen zu PACs aktuellem Research zu Cyber Security erhalten Sie unter https://www.pac-online.com/cyber-security.