(openPR) Wer hat wann und wo versucht, ein Administrator-Passwort im Unternehmen zu ändern? Derartig sicherheitsrelevante Fragen können mit dem neuen Release TESIS|ASPR 3.6 für automatisierten und sicheren Passwort-Reset beantwortet werden. Alle wesentlichen Passwort-Ereignisse werden revisionssicher gespeichert und stehen für Auswertungen zur Verfügung.

Durch Vorgaben wie SOX oder Euro-SOX rückt die Nachvollziehbarkeit von IT-Prozessen in Unternehmen immer mehr in den Fokus. TESIS|ASPR wird diesen Compliance-Anforderungen übergreifend gerecht und bietet flexible Auditierung von Passwort-Vorgängen auf heterogene Zielsysteme bei gleichzeitig vielfältigen, parallel einsetzbaren Authentifizierungsmöglichkeiten.

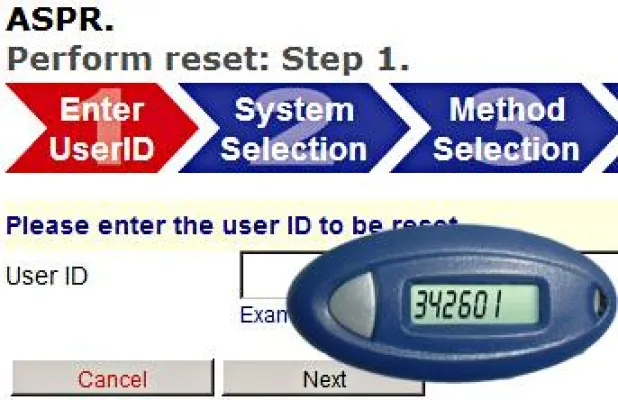

Die Authentifizierungsmethoden für den Passwort-Reset mit TESIS|ASPR reichen von Hinterlegtem Wissen, PKI/Zertifikat, Vier-Augen-Prinzip oder Verwendung eines alternativen Passworts bis hin zur 2-Faktor-Authentifizierung per Token. Die Passwort-Zielsysteme können auf einem Host, SAP-System, einer Oracle-Datenbank oder einem LDAP-System wie Windows Active Directory liegen. So können in einem Unternehmen verschiedene Authentifizierungsmethoden und Zielsysteme kombiniert werden – mit TESIS|ASPR werden sämtliche Passwort-Vorgänge (Änderungen, Änderungsversuche, Resets etc.) nachvollziehbar dokumentiert.

Diese Dokumentation wird besonders bei sicherheitskritischen Ereignissen wichtig, z.B. wenn Passwort-Reset-Versuche ohne die notwendige Autorisierung erfolgt sind. Dazu gehören auch Angriffe durch Social-Hacking, um das im TESIS|ASPR hinterlegte Fragen/Antwort-Paar von Kollegen zu erraten. Natürlich wird auch protokolliert, an wen Berechtigungen vergeben wurden, um für andere Personen einen Passwort-Reset durchzuführen. Ebenso kann nachvollzogen werden, ob versucht wurde, die Eingabefelder der Webanwendung für Injection-Angriffe zu missbrauchen.

Für eine Auswertung von passwortrelevanten Ereignissen ist eine Kategorisierung nach der Priorität des Vorgangs und der Schwere der Auswirkungen hinterlegt. Je nach Zielgruppe lassen sich daher Daten nach spezifischen Gesichtspunkten gruppieren, beispielsweise kann der Betriebsverantwortliche nach technischen Fehlern suchen, der Sicherheitsverantwortliche nach Angriffen auf fremde Passwörter.

Anhand der gespeicherten Ereignisse kann rekonstruiert werden, wer wann wem welche Berechtigungen erteilt bzw. entzogen hat, wie oft eine erfolgreiche oder fehlerhafte Authentifizierung eines Anwenders am System durchgeführt wurde und welche Autorisierungsmethode für einen Passwort-Reset verwendet wurde.

In einem flexibel gestalteten Filter kann durch Konfiguration festgelegt werden, welche Ereignisse TESIS|ASPR aufzeichnet. Damit ist eine Anpassung an die Vorgaben jedes Kunden problemlos möglich und ermöglicht den optimierten Einsatz im Unternehmen.

Wie in vielen anderen Bereichen auch, setzt die TESIS SYSware für diese Funktionalität auf definierte Standards. Die in TESIS|ASPR eingesetzte Technik orientiert sich an dem OASIS Web Service Distributed Management Standard, der Ereignisobjekte in einer festgelegten xml-Struktur darstellt. Die Daten werden von TESIS|ASPR standardmäßig in der Datenbank gespeichert. Durch die Einhaltung der OASIS Vorgaben können je nach Anforderung auch andere Schnittstellen bedient werden.

3303 Zeichen mit Leerzeichen

TESIS|ASPR

Die hohen Sicherheitsanforderungen im IT-Umfeld erfordern eine immer größere Anzahl von Passwörtern und regelmäßigen Passwortwechseln für jeden Mitarbeiter. Die Folge: Häufig werden Passwörter vergessen und müssen in zeit- und kostenintensiven Prozessen vom Helpdesk zurückgesetzt werden. Mit TESIS|ASPR können Anwender schnell und sicher ihr Passwort selbständig zurücksetzen. Produktivitätsausfälle und Verfahrenskosten werden minimiert. So liegt der Return on Investment für TESIS|ASPR bei den einzelnen Unternehmen im Bereich von 4 bis 6 Monaten.

Weitere Informationen unter: www.tesis.de/aspr