(openPR) Sie kommen in der Regel unerwartet – dafür aber ganz massiv: DDoS Attacken. So nennt man eine gezielte Anfrage-Flut, mit der die Webseite oder auch die Anwendungen eines Unternehmens bewusst überfordert werden. Ziel der DDoS Attacke ist es, diese zum Absturz zu bringen. Die Folge ist mindestens ein Imageschaden des Unternehmens. Es können durch die herbeigeführten Ausfälle aber auch ganz klar bezifferbare wirtschaftliche Schäden entstehen, die sogar die Existenz des angegriffenen Unternehmens bedrohen können.

Wie DDoS Attacken funktionieren

Einen Einblick, wie DDoS Attacken funktionieren, gibt Andreas Gold, Leiter des Elaxy Rechenzentrums aus Coburg: „Ganz einfach gesagt, gibt es Angreifer, die dafür über eine hohe technische Infrastruktur und das nötige Know-how verfügen. Sie erzielen einen „Distributed Denial of Service“ (sprich: DDoS) durch eine Flutwelle von Anfragen.“ So gab es die ersten großen DDoS Attacken eher im politischen Bereich, in dem Aktivisten Unternehmen oder Organisationen gezielt angriffen, um deren „ein blaues Auge“ zu verpassen.

Unternehmen werden verstärkt zum Ziel

Laut Gold seien es heute aber verstärkt Unternehmen, die Ziel von DDoS Attacken werden. „Oft werden Unternehmer mit der Androhung einer DDoS Attacke erpresst.“, fügt Andreas Gold hinzu. Dass diese Vorgänge nicht legal sind, versteht sich dabei ganz von selbst. Doch erst einmal ist der Schaden beim Angegriffenen beträchtlich – und kann sogar bis in den existenzbedrohenden Bereich hinein gehen.

Für einen wirksamen DDoS Schutz sorgen

Um die Gefahr wirksam einzudämmen, bieten Rechenzentren wie das von Elaxy ein Bündel von Maßnahmen und Sicherheitsvorkehrungen an, die das Risiko, Opfer einer DDoS Attacke zu werden bzw. dieser zu erliegen, äußerst gering halten. Andreas Gold erläutert: „Wenn die Unternehmen Ihre IT selbst vor DDoS Attacken schützen wollen, benötigen sie dafür hohe Investitionen und viel Erfahrung. Daher kann ich nur empfehlen, hier ganz auf die Expertise der Experten unseres Rechenzentrums zu setzen. Der Vorteil liegt auch darin, dass wir unsere Spezialisten stets auf dem aktuellen Stand halten und entsprechende Hardware vorhalten. Das können Unternehmen ,draußen‘ meist nicht so einfach stemmen und würden dabei auch noch ihre Kernkompetenzen aus dem Blick verlieren. Dem beugen wir vor.“

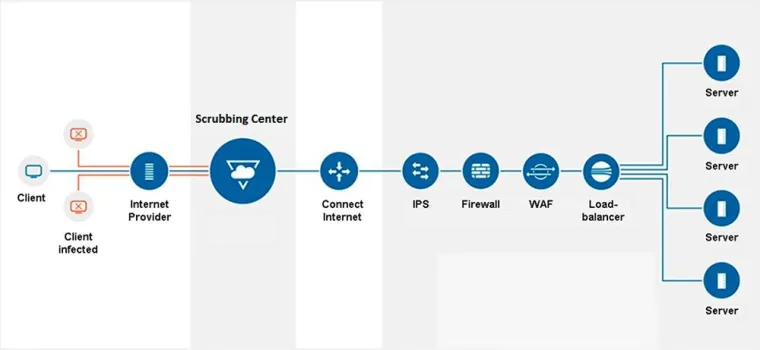

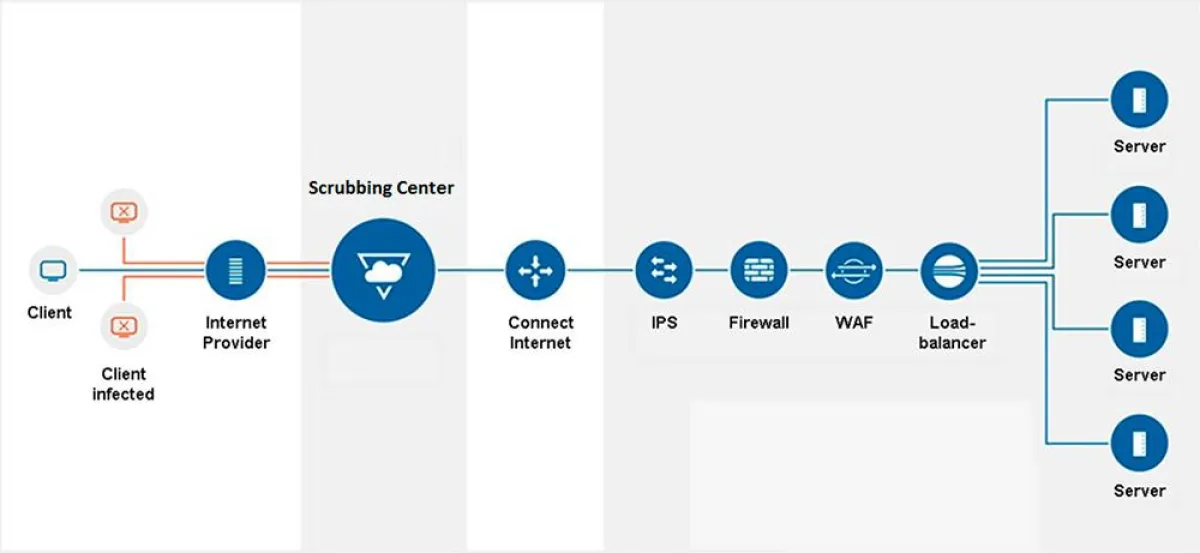

Ein wichtiger Baustein sei zudem das Intrusion Prevent System (IPS), das mögliche Angriffswellen filtert und blockiert – und einen ersten Verteidigungswall bildet. Damit können Ausfallzeiten vermieden werden, die sowohl Kosten als auch einen enormen Imageschaden mit sich bringen würden.

Außerdem biete das Coburger Rechenzentrum laut Gold eine Web Applications Firewall an, die applikationsspezifische Angriffsmuster (dazu zählt man SQL-Injections) abwehrt. Weiterhin sorge der von den Coburgern ebenfalls angebotene Loadbalancing System (LB) Service für ein Höchstmaß an Sicherheit.

Zusatz Data scrubbing Technologie

Beim ELAXY DDoS Shield schaltet sich ein externes Data scrubbing Center zwischen das Elaxy Rechenzentrum (und damit dessen Kunden) und der Außenwelt des Internets. Der Datenverkehr wird gefiltert, um auch an dieser Stelle bösartigen Datenverkehr abzublocken und nur gutartigen weiterzureichen. Der Weiterbetrieb während eines DDoS Angriffes kann so bewerkstelligt werden.

Fazit: Die Gefahr von DDoS Attacken ist nicht zu unterschätzen. Mit einem hochprofessionellen Rechenzentrum an der Seite kann das Risiko, von einem DDoS Angriff ausgebremst zu werden, aber auf ein Minimum reduziert werden.

Mehr Informationen bietet das Elaxy Rechenzentrum unter: https://rechenzentrum.elaxy.de/ddos-attacken/