(openPR) Ismaning, Deutschland, 12. Mai 2016 – Nur wenige Unternehmen reagieren adäquat auf die steigende Gefahr von DDoS-Attacken. NTT Com Security zählt die typischen Angriffsvarianten auf – und die angemessenen Gegenmaßnahmen.

Regierungen, Behörden, Online-Shop-Anbieter, Banken und unzählbare andere Unternehmen waren bereits Opfer von DDoS-Angriffen. Viele mussten einen hohen Preis zahlen, etwa mit dem Absturz ihrer Website oder der Unterbrechung des Rechenzentrumbetriebs; manche sogar Lösegeld, weil sie von den Angreifern erpresst wurden.

Mit einer Besserung ist nicht zu rechnen, denn Umfang und Art der DDoS-Attacken nehmen in beängstigendem Maße zu. In der Spitze hat sich etwa der Umfang innerhalb von nur drei Jahren von 60 auf 500 Gb/s mehr als verachtfacht (1). Und auch die Art der Angriffe verändert sich: Multi-Vektor-Attacken etwa werden immer häufiger und machen eine Abwehr deutlich schwieriger; und zunehmend werden Clouds und interne Infrastrukturen das Ziel von Angreifern.

Drei Arten von Attacken, drei Schutzstufen

Insgesamt unterscheidet NTT Com Security, Teil der NTT Group (NYSE: NTT) und Spezialist für Informationssicherheit und Risikomanagement, zwischen drei grundlegenden Arten von DDoS-Attacken. Dazu gehören erstens die klassischen High-Volume-Attacken, die die Internetleitungen der Opfer überschwemmen; zweitens die zunehmenden Angriffe auf Infrastrukturkomponenten, etwa die Überlastung von Firewalls oder Servern; und drittens Applikations-fokussierte Angriffe, die innerhalb einer verschlüsselten Verbindung stattfinden können und die Verbindung zu Applikationsservern trennen.

Entsprechend dieser Attacken sind auch die Abwehrarten unterschiedlich. NTT Com Security empfiehlt einen dreistufigen Schutz:

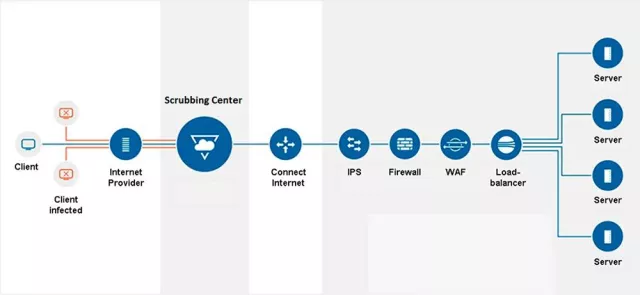

1. Abwehr gegen High-Volume-Angriffe. Der Schutz ist in diesem Fall nur über Provider, die eine umfangreiche Bandbreite zur Verfügung stellen können, oder Scrubbing-Center möglich. CDNs (Content Delivery Networks) reichen angesichts des hohen DDoS-Angriffsvolumens oft nicht mehr aus; Scrubbing-Center, die auch NTT anbietet, stellen eine zusätzliche Schutzebene dar und werden den Systemen von Unternehmen vorgeschaltet. Sie sind eine Art Reinigungszentrum, das auf extremes Datenvolumen eingerichtet ist, den Traffic analysiert und die unterschiedlichen Arten von Angriffen herausfiltert.

2. Abwehr gegen Infrastruktur-Angriffe. Diese Art von Angriffen ist prinzipiell auch mit Scrubbing-Centern abzufangen. Wenn die Anzahl der Verbindungen, ab der ein Scrubbing-Center aktiv wird, aber unterschritten wird, ist der Einsatz von DDoS-aware Firewalls besser geeignet. Sie können deutlich mehr Verbindungen als klassische Firewalls verarbeiten und fangen damit die entsprechenden Attacken ab.

3. Abwehr gegen Applikations-fokussierte Angriffe. Das Werkzeug der Wahl heißt in diesem Fall WAF, also Web Application Firewall. Gegenüber klassischen Firewalls untersuchen WAFs die Anwendungs-spezifische Kommunikation und sind damit in der Lage, Angriffe zu erkennen, die auf die Applikation abzielen.

Schrittweises Vorgehen

Setzt sich ein Unternehmen mit der Abwehr von möglichen DDoS-Angriffen auseinander, sollte es in mehreren Schritten vorgehen:

1. Bestandsanalyse. Die erste Maßnahme besteht darin zu prüfen, ob bereits Systeme existieren, die zum Schutz eingesetzt werden können, und wie sie am besten ergänzt werden sollten, um die bestmögliche DDoS-Abwehr zu gewährleisten. WAFs zum Beispiel sind in Unternehmen nicht sehr oft vertreten, sehr selten ist der Schutz durch Scrubbing-Center.

2. Monitoring. Unternehmen wissen oft nicht, dass sie angegriffen werden. Die Firewall loggt zwar alle Verbindungen mit, aber die hohe Anzahl der Einträge macht ein Monitoring an dieser Stelle zumindest manuell kaum möglich. Besser geeignet sind Performance-Monitoring-Tools, in der Regel werden sie aber zu selten abgefragt, um sich ein Bild über den tatsächlichen Zustand der Infrastruktur machen zu können. Regelmäßig werden auch umfangreiche DDoS-Attacken gefahren, um vom eigentlichen Einbruch mit wenigen Paketen, etwa auf einen Server, abzulenken. Um solche Angriffe zu erkennen, wird ein gut ausgebautes SIEM-System benötigt.

3. Response-Prozess. Was ist zu tun, wenn ein Angriff erfolgt? Die jeweiligen Maßnahmen muss ein Unternehmen vorbereiten, um schnell und adäquat reagieren zu können. Schon beim ersten Antesten von DDoS-Angreifern sollte ein Unternehmen in der Lage sein, in den Notmodus überzugehen und beispielsweise einen Scrubbing-Dienst sofort aktiv zu schalten.

Fokus verlagert sich auf die Unternehmensinfrastruktur

"Üblicherweise verbindet man DDoS mit Webserver-Attacken, aber Webserver-Betreiber sind mittlerweile sehr gut dagegen gerüstet", erklärt Thomas Snor, Executive Enterprise Security Architect bei NTT Com Security. "Deutlich folgenschwerer sind aber Angriffe auf die Corporate-Infrastruktur, die zukünftig voraussichtlich vermehrt auftreten werden, weil Unternehmen dort deutlich schlechter geschützt sind. Bricht die Logistik oder das Bestellwesen zusammen und gibt es keine Kommunikation oder Partneranbindung mehr, kann der Stillstand des Unternehmens erfolgen. Eine entsprechende Vorbereitung ist also unabdingbar."

(1) "World Wide Infrastructure Security Report Volume XI“ von Arbor Networks, Januar 2016

Diese Presseinformation kann auch unter www.pr-com.de/nttcomsecurity abgerufen werden.