(openPR) IT-Sicherheits- und Datenschutztrends 2018 der TÜV TRUST IT GmbH Unternehmensgruppe TÜV AUSTRIA

------------------------------

Für das kommende Jahr erwartet TÜV TRUST IT eine weitere Zunahme der Vielfalt und Intensität von Sicherheitsbedrohungen. Geschäftsführer Detlev Henze hat einige Trendaussagen für 2018 zusammengestellt, welche über die üblichen Buzzword-Threats zu Digitalisierung, Industrie 4.0 oder Social Engineering etc. deutlich hinausgehen.

1.Skriptbasierte Schadsoftware verschärft die Bedrohungslage: Schadsoftware setzt zunehmend auf skriptbasierte Sprachen wie Visual Basic Script (VBS), JavaScript oder PowerShell. Der Grund dafür ist, dass die Zielsysteme die Interpreter für diese Sprachen häufig direkt zur Verfügung stellen, sodass die Schadsoftware ohne Umwege ausgeführt werden kann. Hinzu kommt ihre schwierige Identifikation als Schadsoftware, da diese Sprachen auch von Administratoren eingesetzt werden und es demnach schwer zu unterscheiden ist, ob es sich um legitime oder schädliche Aktivitäten handelt. Zudem bewegt sich skriptbasierte Schadsoftware "unter dem Radar", weil sie kaum Spuren auf der Festplatte hinterlässt und somit durch klassische AV-Software nur schwer erkennbar ist.

2. Kommerzialisierung von Cyber Security-Angriffen: Durch Bitcoins und Ransomware wurde ein ebenso einfaches wie effektives Geschäftsmodell für Hacker gefunden. Es wird zunehmend genutzt, auch 2018 wird es erneut einen neuen Spitzenwert bei der Zahl dieser Cyber-Attacken geben. Parallel dazu wird der Schaden steigen, weil in den Unternehmen die Bedrohungslage und Bewertung der eigenen Sicherheitssituation unverändert deutlich auseinanderklaffen.

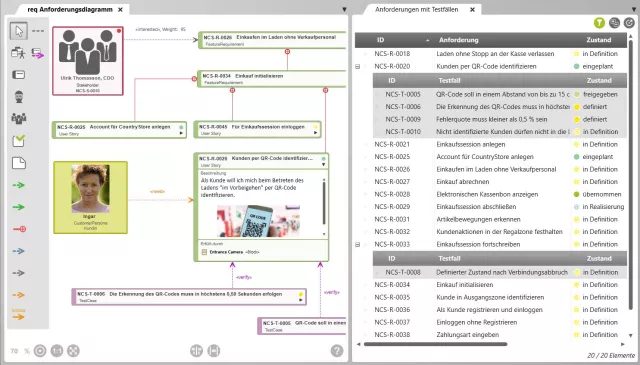

3. Wachsende Zwänge zu Security by Design: Wer bei der Konzeption und Architektur von Software-Lösungen und Apps nicht bereits im frühen Planungsstadium Sicherheitsaspekte mit berücksichtigt, wird es später schwer haben, ihre Sicherheit zu gewährleisten. Zumal sich auch hohe wirtschaftliche Risiken darin verbergen, denn wenn etwa bei IoT-Produkten Sicherheitsdefizite erst nach der Vermarktung durch die Nutzer festgestellt werden und die Software mit der Hardware fest verbaut wird, sind nachträgliche Korrekturen kaum noch möglich. Deshalb wird sich zunehmend ein Mentalitätswandel durchsetzen, in der Softwareentwicklung definierte Schutzziele einzubeziehen und sich an anwendungsbezogenen Bedrohungsmodellen zu orientieren. Dabei müssen konkrete Sicherheitsanforderungen explizit im Anforderungsprozess erhoben werden. Auch die Testmethoden werden sich dabei ändern, ebenso wie eine Auswahl von Testtools unter Sicherheitsaspekten erfolgen wird. Wichtig ist zu diesem Zweck aber zudem, dass entsprechende Fortbildungsprogramme für die Entwickler aufgesetzt werden.

4. Entwicklung von IoT-Produkten benötigt KI-Methoden: Je umfangreicher das Angebot an vernetzten Consumerprodukten wird, desto vielfältiger wird das Gefahrenpotenzial. Dies hat das aus einem Verbund von gekaperten IoT-Geräten entstandene Botnetzwerk "Mirai" deutlich gemacht. Mit Spitzen-Bandbreiten von über einem Terabit/Sekunde wurden selbst Anbieter in die Knie gezwungen, die eigentlich noch am besten gegen DDoS-Angriffe gewappnet sind. Doch nicht nur DDoS-Angriffe, auch weitere Szenarien sind mit IoT-Botnetzen möglich. Was passiert beispielsweise, wenn zahlreiche von Angreifern kontrollierte Kühlschränke, Kaffeemaschinen, Wasserkocher etc. gleichzeitig ihren Energieverbrauch maximieren: Kann dann noch die Stromversorgung aufrechterhalten werden?

Problematisch ist jedoch, wie selbst bei einem konsequenten Security by Design über eine Berücksichtigung der bekannten Bedrohungen hinaus auch mögliche zukünftige und noch unbekannte Zugriffsrisiken berücksichtigt werden können. Hierfür bedarf es Methoden der Künstlichen Intelligenz, mit deren Hilfe sich neue Bedrohungsmuster antizipieren lassen. Sie in der Entwicklung von IoT-Produkten zu berücksichtigen, steigert nicht nur die Sicherheitsperformance, sondern mindert auch das wirtschaftliche Risiko, da durch erst spät erkannte Security-Schwächen Produkte möglicherweise aufwändig modifiziert oder wieder vom Markt genommen werden müssen.

5. Tool-Zoo lässt neue Risiken entstehen: Unternehmen setzen für die immer komplexeren Sicherheitsgefahren reflexartig immer mehr Werkzeuge für spezifische Anforderungen ein und bauen sich damit einen unübersichtlichen Tool-Zoo auf. Meist findet jedoch keine Prüfung statt, wie die verschiedenen Werkzeuge miteinander harmonieren. Damit entsteht die Gefahr, dass die Tools selbst zu einer Bedrohung werden.

6. Die Umsetzung der EU-DSGVO kommt unverändert nur langsam voran: Auch wenn es verbindliche zeitliche Pflichten gibt, zeigen alle derzeitigen Studien, dass sich die Unternehmen erst zurückhaltend der neuen europäischen Datenschutzverordnung widmen. Diese Zurückhaltung wird vermutlich erst aufgegeben, wenn sich den Firmen ein zusätzlicher Investitionsanreiz bietet. Er könnte darin bestehen, dass sich der notwendige Aufbau eines Datenschutzmanagementsystems (DSMS) an der Vorgehensweise eines Informationssicherheits-Managementsystems (ISMS) nach ISO/IEC 27001:2013 orientiert. Denn dies wird dazu führen, dass gleichzeitig wesentliche Voraussetzungen für den Aufbau eines zertifizierbaren ISMS geschaffen werden, was einen höheren Investitionsnutzen mit sich bringt.

7. IT-Sicherheitsgesetz erzeugt Domino-Effekte in Richtung der Lieferanten: Das IT-SiG bleibt unverändert weit oben auf der Agenda, da es sich kontinuierlich weiterentwickelt. Vor allem aber müssen im Mai 2018 die betroffenen Unternehmen aus dem sogenannten Korb 1 mit den Sektoren Energie, Informationstechnik, Telekommunikation, Wasser und Ernährung die Umsetzung der Sicherheitsmaßnahmen gemäß § 8a nachweisen. Spannend wird es hier bei der Frage, wie die öffentlichen Institutionen dann mit den "schwarzen Schafen" unter den nachweispflichtigen Firmen umgehen werden. Unabhängig davon werden die KRITIS-Unternehmen die von ihnen zu erfüllenden Sicherheitserfordernisse zunehmend auch an ihre Lieferanten übertragen, weil in einer digitalisierten Welt die Sicherheitsverhältnisse nicht an den Grundstücksmauern des eigenen Unternehmens Halt machen. Die KRITIS-Firmen werden deshalb insbesondere Anforderungen in Richtung eines zertifizierbaren Informationssicherheits-Managementsystems nach ISO 27001 an ihre Lieferanten stellen.

8. Sicherheitsniveau des autonomen Fahrens noch unzureichend: Abgesehen davon, dass Fahrerassistenzsysteme noch nicht unbedingt nach Security by Design-Anforderungen entwickelt werden und noch eine Reihe Kinderkrankheiten aufweisen, bestehen noch zahlreiche offene Fragen. So fehlt es noch an ausreichenden Verfahren für die Validierung von Funktionen für das Hochautomatisierte Fahren (HAF) sowie an Methoden für den Software-Download bzw. Überprüfung der fortschreitenden Automatisierungsfunktionen in den Fahrzeugen. Erkenntnisse relevanter Forschungsprojekte und von Testumgebungen für HAF sollten in Genehmigungsprozessen, Zertifizierungs- und Zulassungsverfahren einfließen, damit diese ökonomisch umsetzbar werden. Ebenso bedarf es einer verstärkten Fokussierung auf Fail-safe Ansätze von HAF-Systemen. Zudem sind die Herausforderungen an die Übertragung sicherheitsrelevanter Daten von Fahrzeugen an eine übergeordnete Plattform und die Bereitstellung sicherheitsrelevanter Informationen an alle vernetzten Teilnehmer in gleicher Aktualität und Qualität noch nicht angemessen gelöst. Und nicht zuletzt: Es gilt, den Sicherheits- und Datenschutzerfordernissen durch adäquate Verschlüsselungstechnologien und qualifizierte Auditierungen Rechnung zu tragen.

9. Produktion: Mit Blick auf die Industrie 4.0-Zukunft hat auch die Digitalisierung der Produktionsstrukturen eine deutlich höhere Dynamik bekommen, allerdings entspricht die wachsende Vernetzung noch längst nicht den notwendigen Sicherheitsanforderungen. Dadurch können die IP-basierten Fertigungssysteme bis hin zu den Leitständen ein Einfalltor in das gesamte Unternehmensnetz werden. Zu welchen Konsequenzen mit längeren Produktionsstillständen dies führen kann, mussten in diesem Jahr bereits marktbekannte Unternehmen erfahren. Daraus leitet sich die Empfehlung ab, mit dem Sicherheitsengagement in der Fertigung nicht erst bis zur Umsetzung umfassender Industrie 4.0-Infrastrukturen zu warten.

------------------------------

Pressekontakt:

denkfabrik groupcom GmbH

Herr Wilfried Heinrich

Pastoratstraße 6

50354 Hürth

fon ..: 02233 / 6117 - 72

web ..: http://www.denkfabrik-group.com

email :