(openPR) Seitenanbieter in der Pflicht / Sicheres Passwortmanagement gefordert

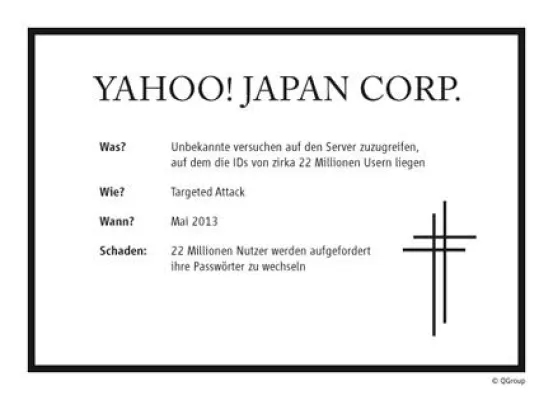

Zu den Berichten der "New York Times" und des US-Unternehmens Hold Security über den Diebstahl von 1,2 Milliarden Benutzernamen und zugehöriger Passwörter sowie mehr als 500 Millionen E-Mail-Adressen ist festzuhalten, dass die Daten nach aktuellem Kenntnisstand nicht von den privaten Rechnern der Nutzer, sondern offenbar von den Webseiten bzw. aus Datenbanken mehrerer Online-Anbieter stammen. Zwar ist es richtig, in diesem Zusammenhang erneut auf die Wichtigkeit starker Passwörter und die Vorteile zum Beispiel einer Zwei-Faktor-Authentifizierung hinzuweisen. Im vorliegenden Fall scheinen aber nicht die Passwörter an sich, sondern eher deren Speicherung bzw. die Art der Speicherung in den Webservern der Seitenanbieter das Problem zu sein.

Passwörter können in dieser monströsen Größenordnung nur gestohlen werden, wenn sie unverschlüsselt gespeichert sind oder die Verschlüsselung unsicher ist. Das Bundesamt für Sicherheit in der Informationstechnik ruft deshalb die Anbieter von Online-Diensten zu Recht dazu auf, mehr für die Sicherheit ihrer Systeme und die Sicherheit der Kundendaten zu tun.

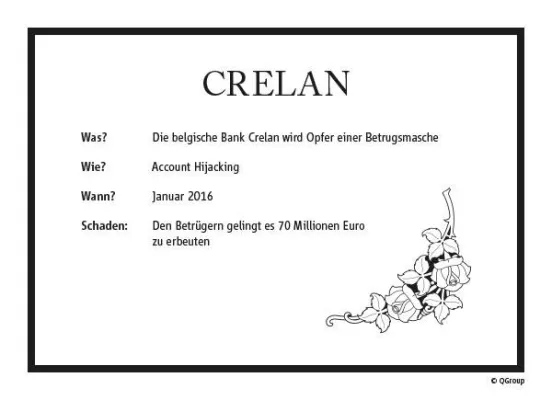

Oliver Dehning, Leiter der TeleTrusT-AG "Cloud Security": "Eine bessere Schutzvorkehrung ist es, das Passwort selbst gar nicht zu speichern, sondern nur Passwort-Hashes, aus denen das Passwort nicht zurückberechnet werden kann. Dafür zuständig ist die Seite, in die man sich einloggen will."

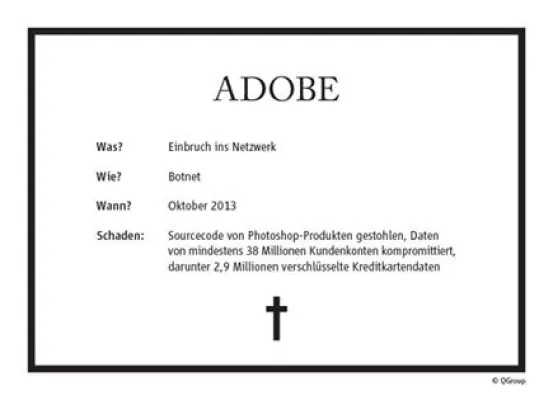

Ein weiteres Problem, das Hackern den aktuellen Diebstahl offensichtlich erleichtert hat, sind Botnetze. Diese basieren maßgeblich darauf, dass viele Rechner mindestens teilweise ungeschützt am Internet hängen. Zumeist, aber nicht nur, sind dies Rechner von Privatpersonen und kleineren Unternehmen und Organisationen. Diese Rechner werden von den Kriminellen zur Ausführung ihrer Taten genutzt - ob es nun der Versand von Spams ist (z.B. um weitere Rechner zu kapern) oder das Ausspähen von Websites. Die Täter verfügen dadurch über immense Rechenleistung und Bandbreite und sind auch noch anonym, während der scheinbare Angreifer in Wahrheit unschuldig ist (man könnte ihm höchstens vorhalten, dass er seinen Rechner nicht ausreichend gesichert hat).

Was muss man tun, um solche Diebstähle zu verhindern?

1. Den eigenen Rechner sichern: aktuelle Patches installieren, Virenscanner aktiv und aktuell halten.

2. Webserver-Betreiber sollten die Server mit aktueller Software betreiben (Content Management-Systeme) und Passwörter nicht speichern (nur Hashes) oder doch mindestens sicher verschlüsseln.

Es ist angesichts der berichteten großen Zahl gestohlener Zugangsdaten naheliegend, dass sehr viele Internetnutzer, mutmaßlich auch deutsche, betroffen sind. Welche Sites genau und wie wichtig die Zugänge sind, ist bei der derzeitigen Nachrichtenlage unklar. Vermutlich werden insbesondere Webshops im Fokus sein. Wer sichergehen will, sollte seine Passwörter für Zugänge zu wichtigen Shopping Websites ändern. Die Anbieter dieser Art von Webseiten sind gut beraten, aus dem Vorgang Schlüsse zu ziehen und in mehr IT-Sicherheit zu investieren. Wie eine jüngste Studie zeigte, haben Hackerangriffe auf Kundendaten Einfluss auf die künftige Akzeptanz der Kunden und deren Neigung, die betroffenen Einkaufsportale zu nutzen.