(openPR) 2010 sieht G Data Web 2.0-Anwendungen stärker im Visier der eCrime-Kartelle

++ Bochum (Deutschland), 09. Februar 2010 – Onlinekriminelle haben 2009 mit Schadcode, Datendiebstahl und -Handel immense Umsätze realisiert und konnten so im großen Stil in die eCrime-Infrastruktur investieren. Die Folge: Mehr als 1,5 Millionen neue Computerschädlinge attackierten Windows-User allein im vergangenen Jahr – so das Ergebnis des abschließenden G Data Sicherheitsreports für das zweite Halbjahr 2009. 99 Prozent aller Schadprogramme hatten es auf Computer mit Microsoft Windows abgesehen. Die Angriffe werden nach Einschätzung des G Data Sicherheitsexperten Ralf Benzmüller 2010 technisch ausgeklügelter verlaufen. Insbesondere Nutzer von Web 2.0-Anwendungen, wie Facebook, Twitter oder MySpace, könnten in den kommenden Monaten verstärkt ins Visier der Onlinekriminellen geraten.

„Onlinekriminalität ist ein Profigeschäft und die Akteure handeln nach streng ökonomischen Gesichtspunkten. 2009 hat wieder alle Rekorde in puncto Schadcode-Verbreitung, Datendiebstahl und Datenhandel gebrochen“, resümiert Ralf Benzmüller, Leiter der G Data SecuriytLabs. „Bei Social Networks beobachten wir seit längerem starke Aktivitäten der eCrime-Society. Das Mitmachnetz wird gezielt für die Verbreitung von Malware und ausgeklügelte Spam-Attacken missbraucht. Eine nicht zu unterschätzende Gefahr wird in diesem Jahr von Web 2.0-Anwendungen ausgehen. Die technischen Besonderheiten und Strukturen könnten für groß angelegte Kampagnen ausgenutzt werden.“

++ Web 2.0-Anwendungen im Fadenkreuz

Betrachtet man allein die Nutzerstatistiken der weltweit größten Social Network Comunity, Facebook, so wird deutlich, welches Potential die Online-Community inzwischen hat. Laut Angaben des Facebook-Gründers Mark Zuckerberg tummelten sich im Dezember 2009 schon mehr als 350 Millionen Menschen bei Facebook – das bedeutet, dass statistisch gesehen jeder 5. Internetnutzer bei dem amerikanischen Web 2.0-Anbieter ein Profil besitzt.

Es gibt aber nicht nur soziale Netzwerke in der Vielfalt der Web 2.0 Anwendungen: Google Docs, Picasa, Flickr, Identi.ca, Jaiku, usw. sind nur einige weitere Beispiele für das Mitmach-Web. „So hilfreich und attraktiv die breite Palette an Web 2.0-Anwendungen auch ist, jeder Dienst birgt seine eigenen Gefahren“, erläutert Ralf Benzmüller. „Diese ergeben sich einerseits dadurch, dass User viele, und oft zu viele, persönliche Informationen über sich auf den Community-Seiten preisgeben und andererseits durch die technische Struktur der Plattformen. Sind die Grundgerüste an sich schon durch Cyberkriminelle angreifbar, wie verschiedene Fälle immer wieder zeigen, implementieren die Netzwerke zudem immer mehr Applikationen, die ihrerseits eine eigene Angriffsfläche bieten.“

++ Malware-Flut in Zahlen

Die Zahl neuer Computerschädlinge wächst seit Jahren kontinuierlich. 2009 setzte hier wieder einen traurigen Rekord: Allein in der zweiten Jahreshälfte 2009 lag die Anzahl mit 924.053 neuen Malwaretypen auf neuem Rekordniveau. Im gesamten Jahr 2009 wurden 1.588.005 Malwaretypen gefunden - 78% mehr als 2008. Die Anzahl neuer Malware aus dem Jahre 2004 wird aktuell in einer Woche übertroffen.

++ Ausblick 2010

G Data rechnet auch 2010 mit einer weiteren Zunahme von Schadcode. Zugleich wird die Zahl der Angriffe auf Web 2.0-Applikationen nach Einschätzung von G Data weiter zunehmen.

Datensätze sind und bleiben eine hochinteressante und hochrentable Ware für Schwarzmarkt-Dealer und Identitätsdiebe. Die neuen Schädlingsvarianten, die 2009 hinzugekommen sind, werden sich weiter verbreiten und Malwareautoren werden sie verfeinern, um immer neue Schwachstellen in den Portalen auszunutzen.

Detaillierte Informationen, eine Zusammenfassung der wichtigsten Ereignisse und Zahlen, sowie weitere Trends finden Sie im großen >>G Data Malware-Report - Halbjahresbericht Juli-Dezember 2009

Presseinformation

Alle 20 Sekunden ein neuer Angriff auf Windows-Rechner +++

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:G Data Software AG

- Presseservice -

Thorsten Urbanski

PR-Manager

Tel.: +49 (0) 234 / 9762-239

Königsallee 178b

D-44799 Bochum, Germany

www.gdata.de

- Presseservice -

Thorsten Urbanski

PR-Manager

Tel.: +49 (0) 234 / 9762-239

Königsallee 178b

D-44799 Bochum, Germany

www.gdata.de

Über das Unternehmen

+++ 25 Jahre G Data

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm und feiert 2010 seinen 25. Geburtstag.

G Data ist damit eines der ältesten Securitysoftware-Unternehmen der Welt. Seit mehr als fünf Jahren hat zudem kein anderer europäischer Hersteller von Security-Software häufiger nationale und internationale Testsiege und Auszeichnungen errungen als G Data.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 60 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de.

G Data auf der CeBit 2010: Halle 11 + Stand D 35

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm und feiert 2010 seinen 25. Geburtstag.

G Data ist damit eines der ältesten Securitysoftware-Unternehmen der Welt. Seit mehr als fünf Jahren hat zudem kein anderer europäischer Hersteller von Security-Software häufiger nationale und internationale Testsiege und Auszeichnungen errungen als G Data.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 60 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de.

G Data auf der CeBit 2010: Halle 11 + Stand D 35

Pressebericht „Alle 20 Sekunden ein neuer Angriff auf Windows-Rechner +++“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von G Data Software AG

TRUST IN GERMAN SICHERHEIT

Kompromissloser Schutz ohne Hintertüren

(Mynewsdesk) Wer sich effektiv gegen Cyberangriffe schützen will, muss sich für eine Security-Lösung entscheiden, die wirksam vor Angriffen durch Computerschädlinge und Spionagesoftware schützt. Eine immens wichtige Rolle spielt hier das Vertrauen in die Integrität der eingesetzten Sicherheitslösung. Kunden müssen sich darauf verlassen können, dass der Anbieter in seiner Software keine Hintertüren für Geheimdienste oder andere staatlichen Behörden implementiert hat. G Data bietet seinen Privat- und Unt…

Android-Schadcode-Pegel: G Data zählt fast 1,2 Millionen neue Schädlinge in 2013

Deutscher IT-Security-Hersteller veröffentlicht Mobile MalwareReport

(Mynewsdesk) Im vergangen Jahr wurden laut einer Marktstudie von Gartner mehr als 877 Millionen Android-Smartphones und Tablets verkauft. Analog zu dieser Entwicklung stieg auch die Anzahl neuer Schadprogramme für Android-Mobilgeräte im zweiten Halbjahr auf fast 673.000 an. Für das gesamte Jahr summierte sich die Anzahl neuer Schädlinge auf einen neuen Rekord von 1,2 Millionen – so ein Ergebnis des G Data Mobile MalwareReports. Die Täter setzten insbesondere auf Trojanische…

Das könnte Sie auch interessieren:

Windows-Logon-Passwörter entschlüsseln

… sowie Zertifikate mit privaten Schlüsseln (SIGNED/ENCRYPTed e-mail) zuzugreifen - das geht nur, wenn man sich mit dem korrekten Passwort einloggt.

Geballte Kraft für den Brute-Force-Angriff

Sind Passwörter lang und komplex, reicht der Brute Force Angriff eines einzelnen Computers nicht aus, um es zu entschlüsseln. Die neue Version von ElcomSofts Lösung …

„Juzt-Reboot“ garantiert Systemschutz und Sicherheit

… „Juzt-Reboot“-Karten einfach und problemlos. User von Windows-, Linux- oder Unix-Rechnern sichern und überwachen damit ihre Konfigurations- und Nutzerdaten und stellen innerhalb von Sekunden verlorene oder versehentlich gelöschte Daten wieder her. Ab sofort erhalten Interessierte diesen PC-Schutz auch für Windows Vista und mit 2 GB-Puffer.

Tägliches …

"Juzt-Reboot" garantiert Systemschutz und Sicherheit

… "Juzt-Reboot"-Karten einfach und problemlos. User von Windows-, Linux- oder Unix-Rechnern sichern und überwachen damit ihre Konfigurations- und Nutzerdaten und stellen innerhalb von Sekunden verlorene oder versehentlich gelöschte Daten wieder her. Ab sofort erhalten Interessierte diesen PC-Schutz auch für Windows Vista und mit 2 GB-Puffer.

Tägliches …

Computermagazin CHIP beschleunigt Boot-Vorgang - Rekordverdächtig: Windows-PC nach 23 Sekunden startklar

… Probe aufs Exempel gemacht und einen „müden“ Starter auf Vordermann gebracht. Das verblüffende Resultat: Der Rechner verbesserte seine Boot-Zeit von 142 auf 23 Sekunden. Rekordverdächtig - braucht doch laut Microsoft selbst ein „jungfräuliches“ Windows XP mindestens 30 Sekunden für den Startvorgang.

Zehn Möglichkeiten zum Beschleunigen des Boot-Prozesses …

Optimierungsprogramme nicht immer optimal

… arbeitet.

Bei Windows XP überzeugte Twin XP von Data Becker (Note: gut, 28 Euro) in all diesen Punkten: Der COMPUTERBILD-Testsieger verkürzte nicht nur den Rechnerstart um fünf Sekunden, sondern beschleunigte etwa das Kopieren von Dateien um das sechsfache und das Laden von Bilddateien um das fünffache. Außerdem speicherte die Software den Stand vor …

Lockangebot für Harry Potter-Fans - BitDefender warnt vor neuem „Zaubertrick“ der Cyberkriminellen

… Vorgang abbrechen will, öffnet sich das vorher minimierte Browser-Fenster. In diesem läuft ein Fake-Video ab, das den angeblichen „Online-Scan-Prozess“ zeigt. Nach ca. zehn Sekunden ist das Video abgeschlossen, und der User wird angewiesen, das „Personal Anti-Virus-Programm“ zu installieren, das die angeblich mehr als 500 infizierten Dateien eliminieren …

PaperOffice – keine Chance für Cyberkriminelle

Der Angriff kam wie aus dem Nichts. Im Juli 2019 wurden auf den Rechnern von 11 Kliniken in Rheinland-Pfalz und dem Saarland urplötzlich Datenbanken und Server verschlüsselt, sodass deren Inhalte für die Mitarbeiter der Krankenhäuser nicht mehr lesbar waren.

Was war geschehen?

Über ein 10 Jahre altes Dienstkonto, das zwar nicht mehr genutzt, aber immer …

MEDIA ALERT: Wie können Unternehmen Ransomware blockieren?

… besonders bei anonymen Zahlungen mit Bitcoin. Die Zahl der Angriffe, die auf Unternehmen ausgerichtet sind, ist seit Januar 2016 um 300 Prozent gewachsen und es kommt alle 40 Sekunden zu einem Angriff. Der jüngste weltweite Ransomware-Angriff namens WannaCry hat seit dem 12. Mai mehr als 200.000 Opfer in 150 Ländern betroffen. All das deutet darauf hin, …

BitDefender startet Gegenangriff auf aktuelle Zero-Day-Bedrohung für Windows-Nutzer

Neue Exploit-Attacke auf Microsoft-User

Holzwickede, 29. November 2010 – Seit vergangener Woche sorgt ein neuer Exploit-Angriff auf Windows-Nutzer für Aufsehen. In einem chinesischen Forum tauchte die bislang unbekannte Sicherheitslücke im Kernel-Mode-Treiber win32k.sys des Microsoft Betriebssystem auf. Wann Microsoft mit einem Patch reagieren wird, …

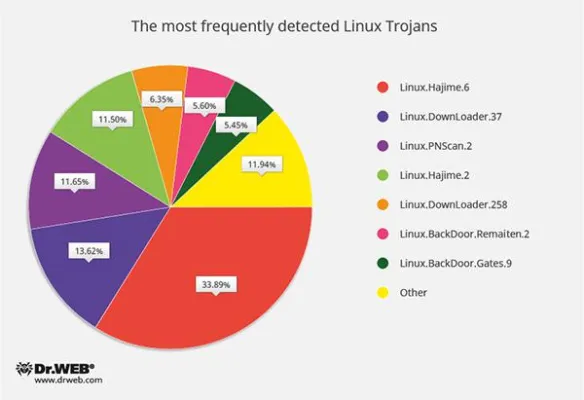

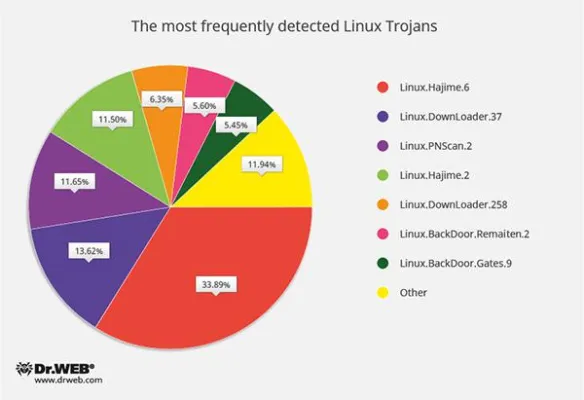

Doctor Web stellt die größten Bedrohungen im November 2016 vor

Der November 2016 war reich an sicherheitsrelevanten Ereignissen. Die Virenanalysten von Doctor Web entdeckten u.a. ein Botnet, das russische Banken angriff, registrierten einen gezielten Angriff gegen Hersteller von Baukränen und informierten über die Verbreitung des Android-Trojaners, der von über 1 Mio. Nutzern auf Google Play heruntergeladen wurde. …

Sie lesen gerade: Alle 20 Sekunden ein neuer Angriff auf Windows-Rechner +++