(openPR) Der Angriff kam wie aus dem Nichts. Im Juli 2019 wurden auf den Rechnern von 11 Kliniken in Rheinland-Pfalz und dem Saarland urplötzlich Datenbanken und Server verschlüsselt, sodass deren Inhalte für die Mitarbeiter der Krankenhäuser nicht mehr lesbar waren.

Was war geschehen?

Über ein 10 Jahre altes Dienstkonto, das zwar nicht mehr genutzt, aber immer noch aktiv war, konnten Cyberkriminelle in das Netzwerk der Kliniken eine Ransomware einschleusen. Es war in Deutschland der bisher größte bekannt gewordene Angriff auf die IT-Struktur im Gesundheitswesen. Laut Angaben der Gesundheitsministerien der beiden betroffenen Länder sind dabei keine Patientendaten gelöscht oder abgefischt worden und insofern ist die Sache relativ glimpflich abgelaufen. Trotzdem mussten alle betroffenen Rechner und Server von der Schadsoftware befreit werden, was mit sehr hohen Kosten verbunden ist. Wie groß der Gesamtschaden dieses Angriffs letztlich ist, kann noch nicht abschließend beziffert werden.

Wenn Kriminelle Ransomware einsetzen, ist dies nicht etwa als Jux zu sehen, indem ein Hacker beweisen will, dass er oder sie jedes System knacken kann. Bei Ransomware geht es um Geld, um Lösegeld (Ransom, englisch für Lösegeld). In der Regel wird ein erfolgreicher Angriff von der Aufforderung begleitet, einen bestimmten Geldbetrag in Form einer Kryptowährung, wie Bitcoin, zu bezahlen, um dafür im Gegenzug den Entschlüsselungscode zu erhalten. Betroffen sind meist Firmen und öffentliche Einrichtungen, die mit Microsoft Windows arbeiten und die Ziele auf den Rechnern und Servern sind üblicherweise Word- oder Excell-Dateien, die unter „eigene Dateien“ und dessen Unterordner abgelegt sind. Genau die Speicherorte im Computer, in denen meist die wirklich wichtigen Daten abgelegt werden.

PaperOffice – bevor es zu spät ist

Ransomware ist ein weltweites kriminelles Millionengeschäft. Viele betroffene Firmen zahlen lieber, als Anzeige zu erstatten, denn den Schaden selbst zu beheben, kostet mitunter das Hundertfache dessen, was das Lösegeld beträgt. Dabei ist nicht einmal sicher, dass für den gezahlten Betrag die Daten wieder entschlüsselt werden. Hinzu kommt, das Unternehmen, die einmal zahlten, im Fokus der Kriminellen bleiben, um eventuell ein zweites Mal abzukassieren.

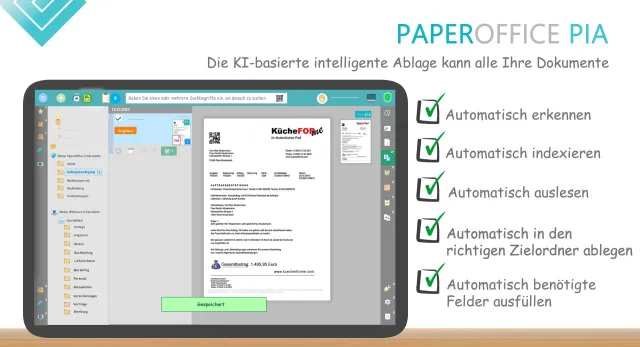

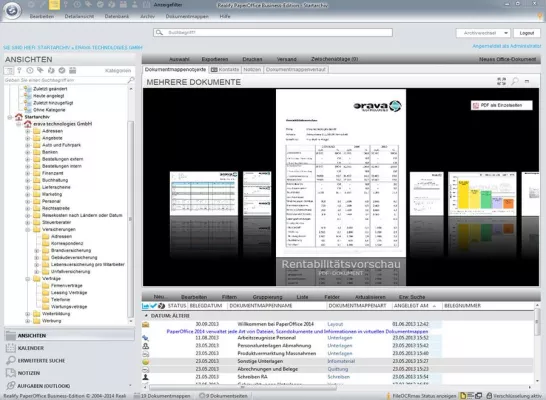

Mit der Verwendung der Dokumentenmanagementsoftware PaperOffice wird verhindert, das wichtige Daten zu den Objekten der Begierde von Hackern werden. Hierzu gibt es 3 gute Gründe, die für PaperOffice sprechen, um Ransomeware-Angriffe ins Leere laufen zu lassen.

1. In der Dokumentenverwaltungssoftware PaperOffice werden alle abgelegten Dateien in ein eigenes Format umgewandelt. So findet eine Schadsoftware auf dem befallenen Rechner keine wichtigen Word- oder Excell-Dateien mehr.

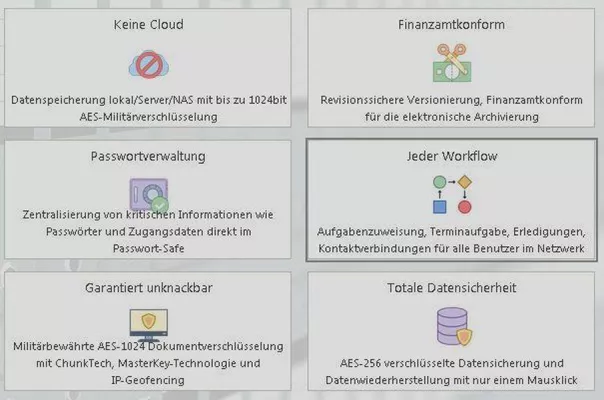

2. PaperOffice verschlüsselt, bevor die Ransomware verschlüsseln kann. Jedes Dokument erhält bei der Abspeicherung eine 1024bit-AES-Verschlüsselung. Codes in dieser Länge und diesem Verschlüsselungssystem sind bisher nicht zu knacken. Selbst die US-Geheimdienste beißen sich daran die Zähne aus und verwenden den Schlüssel dementsprechend selbst.

3. PaperOffice verzichtet auf die Abspeicherung von Daten in einer Cloud von Drittanbietern. Gerade die haben sich unter anderem in der Vergangenheit als Einfallstore für Ransomware gezeigt. Die bessere Lösung sind eigene NAS-Server (Network Attached Storage), wobei PaperOffice die NAS von QNAP bevorzugt.

Abgesehen davon, welche weiteren vielfältigen Möglichkeiten PaperOffice DMS in der Administration von Firmen und Behörden bietet, sind allein schon diese oben angeführten Punkte ausreichend, damit Ransomware keine Gefahr mehr darstellt. Dabei wird der Sicherheitsaspekt bei PaperOffice aus einem anderen Blickwinkel betrachtet als dies etwa Unternehmen tun, die auf IT-Sicherheit spezialisiert sind. Diese versuchen, jeden einzelnen Rechner vor Eindringlingen zu schützen, wobei die Erfahrung zeigt, dass sich immer mal wieder eine Lücke auftut, siehe ein 10 Jahre altes Dienstkonto, an das keiner mehr dachte.

PaperOffice DMS ist für Ransomware vielmehr wie der Tarnumhang aus den Harry Potter Filmen. Die Daten sind da, jedoch für die Erpresser-Software nicht sichtbar.