(openPR) Trier, 26. Feb. 2009 - Eine hardwarebasierte Datenschleuse schützt zuverlässig sensible Unternehmensdaten in Sicherheitsbereichen, ermöglicht aber trotzdem einen kontrollierten Datenaustausch mit potentiell unsicheren Computernetzen.

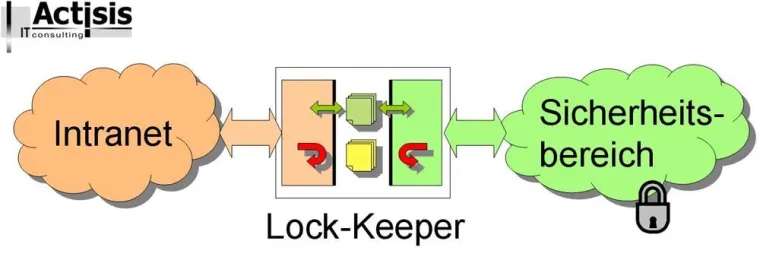

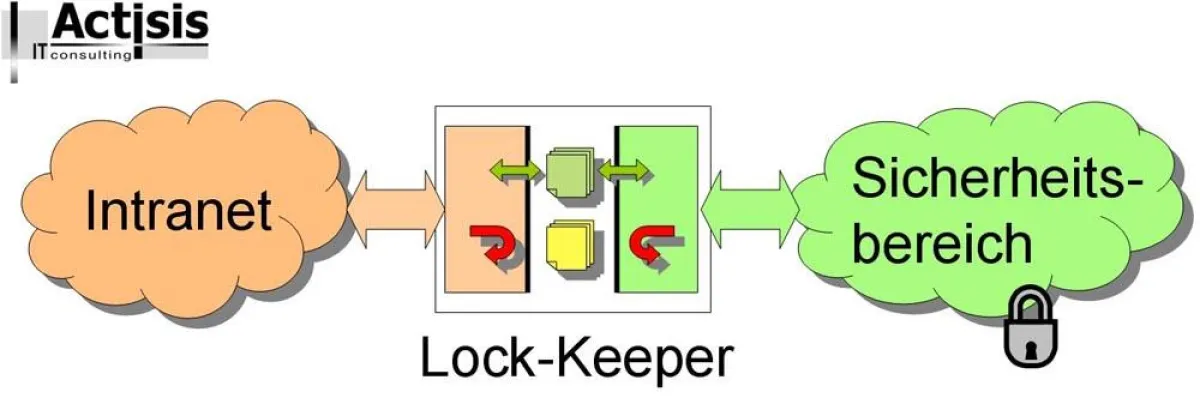

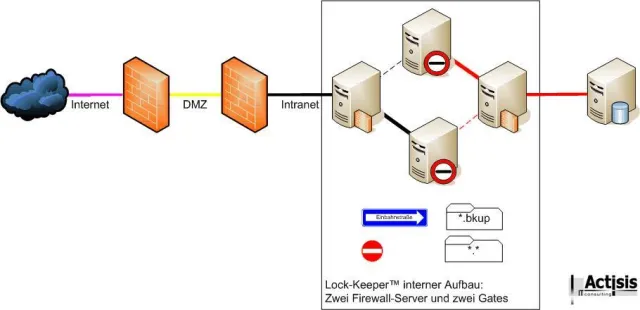

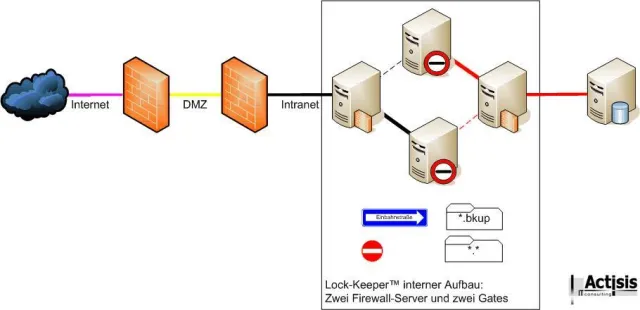

Maximaler Schutz sensibler Daten vor Datenmanipulation oder Diebstahl wird in Sicherheitsbereichen durch das hermetische Abriegeln der Computernetzwerke angestrebt. Jedoch besteht bei jedem Sicherheitsbereich, beispielsweise einer Forschungs- und Entwicklungsabteilung, ein betriebsnotwendiger Bedarf, mit dem potentiell unsicheren Intranet elektronisch Daten auszutauschen. Die Hardware-Datenschleuse Lock-Keeper kann einen derartigen Datenaustausch sicher und nachvollziehbar abwickeln. An der Verbindungsstelle zwischen zwei vollständig getrennten Computernetzwerken positioniert, erlaubt der Lock-Keeper einen kontrollierten Datenaustausch und ersetzt die bisher übliche „Drehstuhlschnittstelle“, d.h. den Mitarbeiter, der manuell Daten auf einem Datenträger von einem Netzwerk in das andere übertragen muss.

Auf der einen Seite stellt der Lock-Keeper sicher, dass es zu keiner Zeit eine direkte Verbindung zwischen den von ihm als Datenschleuse physikalisch getrennten Netzwerken gibt und verwirklicht so das Ideal des hermetisch abgeriegelten Computernetzes. Auf der anderen Seite erlaubt der Lock-Keeper aber durch seine Schleuse einen kontrollierten Datenaustausch zwischen den beiden durch ihn getrennten Computernetzwerken, z.B. dem Sicherheitsbereich und dem Intranet. In Verbindung mit auf dem Lock-Keeper installierten Virenscannern und zusätzlichen Schutzmaßnahmen, wie Transferfiltern, Freigabe auf Basis elektronischer Signaturen, Protokollierung aller transferierten Daten etc. erwächst in diesem Szenario ein deutlicher Sicherheitsgewinn gegenüber dem Einsatz von Firewalls.

Der Schutz eines Sicherheitsbereiches durch eine Datenschleuse ist sinnvoll, wenn Personendaten verarbeitet und gesichert werden, Produktionsanlagen gesteuert werden, Unternehmensstammdatenbanken geschützt werden sollen oder bestimmte Unternehmensbereiche oder behördliche Abteilungen eines besonderen Schutzes vor Viren und Trojanern bedürfen.

Nähere Informationen zum Lock-Keeper sind unter www.actisis.com oder auf der CeBIT 2009 (Halle 11, Stand A50/4) erhältlich.

Presseinformation

Schleusenmechanismus schützt sensible Daten

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Actisis GmbH

www.actisis.com

Monaiser Str. 9

54294 Trier

Tel. +49 651 97551 0

Pressekontakt: Dr. Heuer

www.actisis.com

Monaiser Str. 9

54294 Trier

Tel. +49 651 97551 0

Pressekontakt: Dr. Heuer

Über das Unternehmen

Die Actisis GmbH ist spezialisiert auf Beratung und Dienstleistungen im Umfeld von Informationstechnologie und IT-Sicherheit für Unternehmen. Einen Schwerpunkt bilden langjährige Projekte bei namhaften Banken und Versicherungen in Deutschland und Luxemburg zur Einführung und praktischen Anwendung von Internet- und Public-Key-Technologien (PKI). Aktuelle Themen bei der Actisis GmbH sind Management und Überprüfung der IT-Sicherheit von Unternehmen auf Basis anerkannter Standards. Neben Sicherheitstests, Audits und Beratung steht insbesondere mit dem Lock-Keeper ein interessantes Sicherheitsprodukt für die Absicherung kritischer Infrastrukturen im Fokus der Tätigkeit. In Kombination mit den ebenfalls bei der Actisis GmbH verfügbaren Lösungen für elektronische Signaturen und Workflows lassen sich interessante Konzepte für revisionssichere, elektronische Prozesse umsetzen. Dabei helfen zum einen die auch auf biometrischen Signaturen aufsetzenden Unterschriftenworkflows mit PDF Dokumenten, zum anderen die übergreifenden PDF-Formular Services.

Die Actisis GmbH verfügt über kompetente Entwickler im Umfeld der Java Enterprise Technologie und implementiert projektbezogen Web-Anwendungen und Web-Services.

Die Actisis GmbH verfügt über kompetente Entwickler im Umfeld der Java Enterprise Technologie und implementiert projektbezogen Web-Anwendungen und Web-Services.

Pressebericht „Schleusenmechanismus schützt sensible Daten“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Actisis GmbH

Wichtige Daten mit dem Lock-Keeper offline sichern

Trier, 4.4.2008 -Einem Backupsystem vorgeschaltet liefert der Lock-Keeper eine Online-Schnittstelle zur komfortablen Datensicherung, schützt aber das Backupsystem zuverlässig durch dessen vollständige physikalische Trennung vom übrigen Computer-Netzwerk.

Nur auf einem Rechner, der nicht mit dem Internet verbunden ist, sind wichtige Daten wirklich sicher vor dem Zugriff Dritter. Ob Trojaner, Virus oder Rootkit, Daten die nicht über das Computer-Netzwerk erreicht werden können, sind sämtlichen Manipulationsversuchen entzogen. Mit dem Lock-Keep…

Lock-Keeper: Zuverlässiger Schutz vor Trojanern und Spyware

Trier, 11.9.2007 - Die Trierer IT-Consulting Firma, Actisis GmbH, empfiehlt den Einsatz der Lock-Keeper Technologie zum Schutz kritischer Infrastrukturen vor Spionageprogrammen. Die patentierte Lock-Keeper Hardware trennt sicherheitskritische Netzwerkbereiche von unsicheren vollständig ab und erlaubt dabei trotzdem einen kontrollierten Datenaustausch. Dem versteckten Datenabfluss verursacht durch Spionagesoftware schiebt der Lock-Keeper damit einen effektiven Riegel vor. Die Einfachheit des Systems bietet klare Vorteile gegenüber der immer ko…

Das könnte Sie auch interessieren:

Auf welche sensiblen Daten (DSGVO) treffen wir im Callcenter?

Immer mehr Menschen wissen, was personenbezogene Daten sind und dass es im Lichte der DSGVO möglich ist, der Verarbeitung durch Unternehmen zu widersprechen. Weit weniger Menschen wissen, dass es auch spezifische Daten gibt – auch als „sensible Daten“ bezeichnet. Was ist das und wann werden spezielle Kategoriedaten verwendet? Lerne und erinnere dich!.Sensible …

"Big Data" ist gesellschaftliche, technische und rechtliche Herausforderung

… breite gesellschaftliche Debatte. Als Beitrag dazu hat die TeleTrusT-AG "Cloud Security" ein Positionspapier erarbeitet.

Eine zunehmende Zahl von Systemen produziert immer mehr Daten. Bislang wurden viele dieser Daten nur kurzzeitig gespeichert oder unmittelbar verarbeitet und danach verworfen. Die rasant wachsenden IT-Kapazitäten ermöglichen jetzt aber …

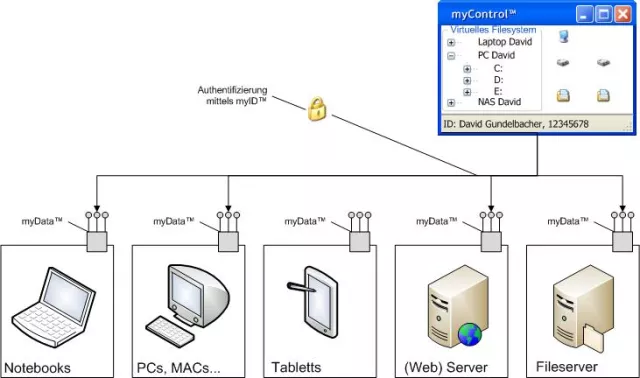

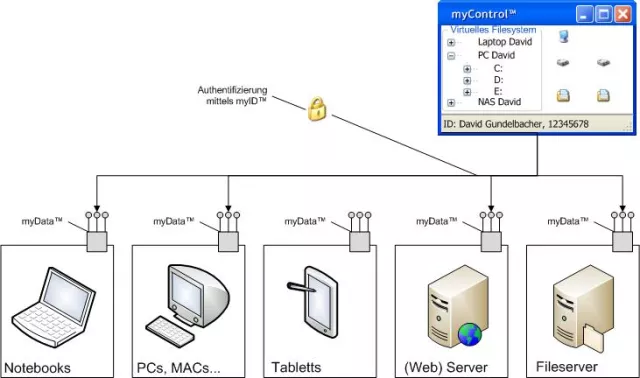

myData under myControl: Cebit stellt die Vertrauensfrage, wir geben Antworten.

… einen Desktop-PC, einen Laptop, ein Smart-Phone oder schon ein Tablet-PC. Auf all diesen Geräten produzieren und speichern wir private und berufliche – teils sehr sensible – Daten. Der Datenbestand wächst kontinuierlich. Ein Großteil dieser Daten liegt – relativ unsicher – auf den Festplatten und die Daten können ohne große Probleme von Dritten zugegriffen …

Ein staatliches Selbstlob ist völlig deplaziert

Thema:Datenschutz / Wiefelspütz

Mangelnder Datenschutz sei vor allem ein Problem der Privatwirtschaft, während der Staat sauber sei, meint der innenpolitische Sprecher der SPD-Fraktion, Dieter Wiefelspütz. Dazu erklärt Petra Pau, Mitglied im Vorstand der Fraktion DIE LINKE und im Innenausschuss:

Der Datenmissbrauch durch die Privatwirtschaft ist enorm. …

Datawatch integriert und visualisiert strukturierte Daten und Streaming-Daten mit Teradata Data Warehouse

München / Chelmsford, Mass., 5. November 2014 – Die Datawatch Corporation (NASDAQ-CM: DWCH), ein führender Anbieter von Lösungen für die Datenvisualisierung und das Datenmanagement, bietet ab sofort eine Integration mit Lösungen der Teradata Corporation (NYSE: TDC) an. Teradata ist einer der großen Anbieter von Daten-Analytics- und Marketing-Applikationen.

Die …

Künstliche Intelligenz: Sind die Unternehmen schon fit?

… verändern. Aber KI birgt aber auch großes Potential, neue Geschäftsmodelle oder Produktideen zu entwickeln. Was ist eigentlich die Voraussetzung für Künstliche Intelligenz? Ganz einfach: DatenViele Unternehmen behandeln ihre Daten aber leider noch sehr „stiefmütterlich“. Dabei sollte aus unserer Sicht unbedingt ein „Data-first“- Ansatz verfolgt werden. Denn …

Herausgabe von Daten an US-Behörden: regify kontert mit EU-Daten-Clearing

Luxemburg/Hüfingen, 2. Oktober 2014 – Cloud-Interessenten überdenken ihre Pläne und sind zunehmend skeptisch gegenüber US-Daten-Dienstleistern. Denn US-Dienstleister müssen wegen der Patriot Act-Gesetzgebung der USA auf Anforderung auch Daten von EU-Kunden an US-Behörden herausgeben. Das trifft auch dann zu, wenn die Daten innerhalb der EU liegen, zum …

Daten als Wirtschaftsgut – Fünf Forderungen an einen europäischen Rechtsrahmen

Daten sind zu einem zentralen Wirtschaftsgut geworden. Dies stellt die Rechtsordnung vor große Herausforderungen und erfordert neue Regelungen. Die Fachgruppe „Rechtsrahmen“ des Technologieprogramms „Smart Data – Innovationen aus Daten“ präsentiert dafür Vorschläge in der neuen Publikation „Daten als Wirtschaftsgut – Europäische Datenökonomie oder Rechte …

Information Builders: Fünf Schritte für vertrauenswürdige IoT-Daten

Eschborn, 16. Oktober 2018 - Unternehmen, die IoT-Lösungen einsetzen, benötigen eine Datenqualitätsstrategie. Was bei BI und der Analyse sowie Aufbereitung betriebswirtschaftlicher Daten vielfach verbreitet ist, sollten Unternehmen auch bei IoT-Daten etablieren. Information Builders erläutert die wichtigsten Maßnahmen für Aufbau und Betrieb eines Programms …

"Big Data" ist Datenschutzrisiko

… breite gesellschaftliche Debatte. Als Beitrag dazu hat die TeleTrusT-AG "Cloud Security" ein Positionspapier erarbeitet.

Eine zunehmende Zahl von Systemen produziert immer mehr Daten. Bislang wurden viele dieser Daten nur kurzzeitig gespeichert oder unmittelbar verarbeitet und danach verworfen. Die rasant wachsenden IT-Kapazitäten ermöglichen jetzt aber …

Sie lesen gerade: Schleusenmechanismus schützt sensible Daten