(openPR) Welche grundlegenden Veränderungen lassen sich in der heutigen Security-Landschaft beobachten?

Aschheim, 05. Dezember 2008 - Mit der wachsenden Anzahl von Webseiten, die sich in unser digitales Leben integrieren, steigt auch die potentielle Gefahr, Opfer von Computerkriminalität zu werden. Bei weitem sind nicht alle Angebote im Internet „von Grund auf“ so gestaltet, dass ihnen blind vertraut werden kann. Eindrucksvoll haben dies Hacker erst kürzlich demonstriert, als sie das Telekom-Internet Portal dahingehend manipulierten, Rufumleitungen auf teure „Mehrwertnummern“ einzustellen. Die Hintergründe sind bisher unklar, und die Deutsche Telekom hat bisher keine Informationen dazu veröffentlicht. So ist neben der Erkenntnis, dass die in Umlauf gebrachten Bedrohungen ein immer größeres Ausmaß annehmen auch klar, dass sich in Sachen Qualität der Angriffe so einiges getan hat. Die Computerkriminellen schlafen nicht und versuchen stattdessen ständig, bestehende Sicherheitsvorkehrungen auszuhebeln.

Spam beispielsweise wird immer raffinierter, variiert nach speziellen Themen und Zielgruppen, beinhaltet anstatt Textnachrichten Bilder oder PDFs und wird über die unterschiedlichsten Kommunikationskanäle verbreitet. Es wird konsequent nach Lücken und Schwachstellen gesucht, um diese entsprechend auszunutzen. Die drastischste Entwicklung in diesem Zusammenhang lässt sich derzeitig im Antivirusmarkt beobachten. Dieser hat sich seit dem Aufkommen des ersten Computerwurms vor über 25 Jahren stark verändert. Früher erfolgte die Entwicklung neuer Viren und Würmer einem bekannten Modell, in dessen Rahmen nur die Geschwindigkeit und Raffinesse variierten. Daran angepasst entwickelten Sicherheitsunternehmen Antivirenlösungen, deren Technologien und Verfahren in den letzten zehn Jahren nahezu unverändert blieben. Diese sind nach wie vor darauf ausgelegt, Bedrohungen zu erkennen, die als angehängte ausführbare Dateien oder infizierte Dokumente verbreitet wurden. Doch die wenigsten Computerviren werden noch auf diesem Wege in Umlauf gebracht, was uns zu der Erkenntnis bringt, dass herkömmliche Antiviruslösungen tot sind.

Was bedeutet das genau – was hat sich im Vergleich zu früher so entscheidend geändert?

Computerviren befinden sich heute kaum noch in E-Mail-Anhängen oder gar auf in Umlauf gebrachten Disketten. Der letzte nennenswerte Angriff über ein Speichermedium brachte die US-Armee Ende November dazu, die Benutzung sämtlicher mobiler Datenträger zu untersagen. Der Wurm W32/Agent.BTZ wurde querbeet in allen Netzwerken der Streitkräfte gefunden und als Bedrohung identifiziert. Eine Ausnahme, denn tatsächlich wird der überwiegende Teil aktueller Bedrohungen in Form polymorpher Spam-Angriffe in großer Zahl per E-Mail verbreitet. Diese Viren sind stark mutationsfähig, d.h. sie verändern sich stetig in nur geringfügiger Form und können so entsprechende Virusdefinitionen der Sicherheitsunternehmen umgehen. Außerdem kommen verstärkt konvergente Bedrohungen auf, so genannte Mashup-Angriffe, bei denen verschiedene Bedrohungsarten miteinander verschmelzen, um die Computer der Endanwender zu infizieren.

Konkret bedeutet das, dass nicht mehr die Malware an E-Mail-Nachrichten angehängt, sondern ein Link zu einer angeblichen Informationswebseite in die Nachricht eingebettet wird. Dieser Trend folgt der Idee, den Empfänger über die Verlinkung auf eine Webseite zu locken, die Malware hostet. Wie trickreich solche Angriffe sind, zeigt ein jüngstes Beispiel im Zuge der Wahlen in den USA. Kurz nach der Wahl von Barack Obama zum Präsidenten konnte man einen massiven Spam-Angriff beobachten, bei dem versucht wurde, die Empfänger auf eine legitim erscheinende, aber mit Trojanern verseuchte Webseite zu lotsen. Wer sich in dem Fall also aktuelle Informationen zur Wahl erhoffte, wurde stattdessen zum Opfer der Computermafia.

Weshalb können herkömmliche AV-Filter diese Bedrohungen nur schlecht abwehren?

Weil sie in erster Linie auf die Erkennung von Viren in Dateianhängen oder auf Festplatten ausgelegt sind. Da aber die Mashup-Angriffe selbst keine Malware enthalten, werden sie von herkömmlichen AV-Filtern übersehen. Diese verlassen sich darauf, dass die Bedrohungen von Antispamlösungen gefiltert werden. Leider sind jedoch die meisten Spam-Filter ebenso wenig in der Lage, solche Gefahren zu blockieren, da die Angriffe nicht den bei Spam üblichen Verbreitungstaktiken per Serien-E-Mail entsprechen. Sie sind eher kurzlebiger Natur, verändern sich stark und erfolgen zielgerichtet. Und genau diese Lücke zwischen den verschiedenen Lösungen öffnet den Computerkriminellen Haus und Hof.

Doch damit nicht genug, ein weiterer Punkt gibt Grund zu den Bedenken gegenüber herkömmlichen Lösungen: der Faktor Reaktionszeit. Üblicherweise kommen bei diesen Lösungen heuristische Methoden zum Einsatz, um die Viren und deren Mutationen ins Visier zu nehmen. Diese Heuristiken müssen manuell geschrieben und nach Erkennen und Identifizieren eines Virus getestet werden. Bis dahin besteht die Notwendigkeit, für die Virendefinitionen individuelle Signaturen zu schreiben, welche die einzelnen Varianten abdecken. Das wiederum setzt eine manuelle Analyse voraus. Letztlich beansprucht dieser Vorgang beträchtliche Ressourcen und vor allem Zeit – Zeit, die in diesem Fall für die Angreifer arbeitet, denn je länger eine Reaktion dauert, desto weiter kann der Virus verbreitet werden. In dieser Zeitspanne ist der Endanwender der Infizierungsgefahr am stärksten ausgesetzt. Hinzu kommt, dass die Kriminellen weder Feierabend, Wochenende oder Feiertage kennen. Nicht umsonst erfolgen Angriffe zu diesen Zeiten besonders verstärkt in der Hoffnung, dass die Analyseteams nur spärlich besetzt sind.

Zuletzt konnte Cloudmark dies während Thanksgiving-Feiertage in den USA verfolgen. Viele Firmen arbeiten während dieser Zeit nur mit Notbesetzung und prompt stieg die Anzahl der Anfragen an das kostenlose „Razor“-Netzwerk um ein Vielfaches – ein Beleg für genau diesen Effekt.

Lassen sich die Defizite herkömmlicher AV-Lösungen in Zahlen belegen?

Die Vorteile automatisierter Viruserkennung werden am deutlichsten bei großen ISPs mit täglichen E-Mailvolumina im Millionenbereich. Viren machen normalerweise nur einen geringen Prozentsatz am Mailvolumen aus. Am 11. September diesen Jahres beobachteten wir jedoch eine Virusattacke auf einen amerikanischen Kabel-ISP, bei der innerhalb kürzester Zeit die Zahl von Viren-E-Mails anstieg und die über drei Tage hinweg andauerte. Die Wettbewerbslösung erkannte nahezu keine der versandten Viren, die Cloudmark-Lösung erkannte aufgrund der Benutzer-Rückmeldungen eine sechsstellige Anzahl an Viren, die nicht an die Anwender zugestellt wurden. Ein Netto-Sicherheitsgewinn, der direkt monetär messbar ist, denn so viel ist sicher: Weniger Viren bedeuten weniger infizierte Rechner, die zu reinigen sind. (Foto: Quelle-Cloudmark)

Wie sollten Security-Verantwortliche auf diese Veränderungen reagieren? Sollten nun sämtliche AV-Lösungen abgeschafft werden?

Niemand sollte sich veranlasst sehen, den Desktop-Virenschutz abzubauen, das wäre eine Überreaktion. Allerdings sollten sich die Verantwortlichen vor Augen führen, dass Viren heutzutage extrem schnell und vor allem durch E-Mail verbreitet werden, stark mutationsfähig sind und sich die verzögerten Reaktionszeiten herkömmlicher Antiviruslösungen zu Nutze machen.

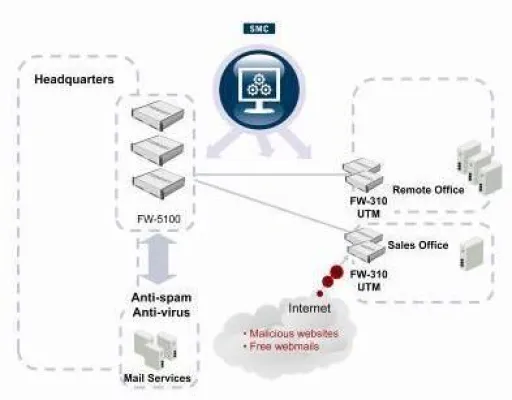

Zudem haben sich die Verbreitungsmethoden der Viren geändert, was ein grundlegendes Umdenken in der Malware-Bekämpfung erfordert. Daher stellt sich dem Verantwortlichen in erster Linie die Frage, ob er die Lücke zwischen Antivirus- und Antispamlösung geschlossen hat und so seinen Anwendern einen „Rundum-Schutz“ bietet. Dieser sollte sowohl die klassischen, angehängten Standardviren als auch neue, konvergente Bedrohungen abdecken. Und das in möglichst kurzer Zeit, idealtypisch parallel zur Feststellung einer neuen Bedrohung.

www.all-about-security.de/kolumnen/interviews/