(openPR) Seit Anfang Oktober 2008 ist eine neue Spam-Welle im Umlauf, bei der massenhaft e-Mails versandt werden, in denen mit „Inkasso“, „SCHUFA“, „Mahnungen“ und dergleichen gedroht wird. Auf diese Weise soll der Leser aufgeschreckt und dazu verleitet werden, den in der Anlage der e-Mail befindlichen Dateianhang zu öffnen. Hierbei handelt es sich um eine gezippte Datei, in der sich ein sog. Trojaner befindet. Wird der Dateianhang geöffnet, installiert sich der Trojaner auf der Festplatte und beobachtet unerkannt das Nutzerverhalten im Internet. Solche Trojaner dienen dazu, beispielsweise unerkannt Kontozugangsdaten und unverbrauchte TAN’s abzufangen, während der Geschädigte gerade im Online-Banking Überweisungen tätigt, um anschließend das Konto leer zuräumen oder sich in das Online-Depot einzuloggen, um im fremden Namen Aktienkurse zu manipulieren.

Daten ausspähen durch Vorspiegeln von Authentizität

Aus dem griechischen stammt der Begriff ?????????? (authentikós). Aus diesem Begriff leitet sich unser deutsches Fremdwort Authentizität ab, was so viel wie „echt“ im Sinne von „Original“ bedeutet. Genau diese vermeintliche Authentizität spiegeln Straftäter mit ihren Spam-e-Mails nunmehr massenhaft vor.

In einem perfekten Deutsch und inhaltlich gut aufgemacht, heißt es beispielsweise in einigen dieser Spam-Mails: „wir vertreten die eBay GmbH mit Sitz in Dreilinden in der nachfolgend genannten Angelegenheit. Das Vorliegen einer Vollmacht wird anwaltlich versichert. Genaue Übersicht Ihrer Verkäufe, Rechnungen, Daten und unsere Zahlungsaufforderung mit der Mahngebührenauflistung finden Sie im Anhang.“ Hier wird der Empfänger und Vorspiegelung eines Abmahnschreibens bereits in den ersten drei Sätzen dazu aufgefordert, den Dateianhang zu öffnen. Dies ist zugleich das Hauptanliegen der Täter.

Um Authentizität vorzuspiegeln und nicht Gefahr zu laufen, dass ein Großteil der Empfänger mit dieser e-Mail das anstellt, was man am besten damit anstellt (sofort löschen!), wird nun der eigentliche Vorwurf erhoben: „Sie bieten unter der Internethandelsplattform eBay Computerartikel im Wege des Fernabsatzes an, ohne dabei auf das Verbrauchern zustehende gesetzliche Widerrufsrecht hinzuweisen, wie bei dem von Ihnen angebotenen eBay Artikel mit der Nummer 13555534 geschehen. Damit verstoßen Sie gegen § 312c Abs. 1 BGB sowie gegen § 1 Abs.1 S. 10 BGB-InfoV und führen unlauteren Wettbewerb nach § 3, § 4 Abs.1 S. 11 UWG. Unserer Mandantin steht damit ein Unterlassungsanspruch gemäß § 8 Abs. 1, Abs. 3 S. 1 UWG zu.“

Das besonders Perfide an dem Inhalt dieser Spam-e-Mail ist die Tatsache, dass alle Gesetzesstellen richtig zitiert wurden, sofern der Vorwurf denn zutreffend würde. Die e-Mail stammt aber weder von eBay, auch nicht von einem in anderen e-Mails genannten „Frhr. v. Gravenreuth“. Der einzige Sinn und Zweck dieser Mails besteht darin, dass der Empfänger die Mail öffnen soll, um den im Anhang befindlichen Trojaner auf das System zu lassen.

„Social engineering“

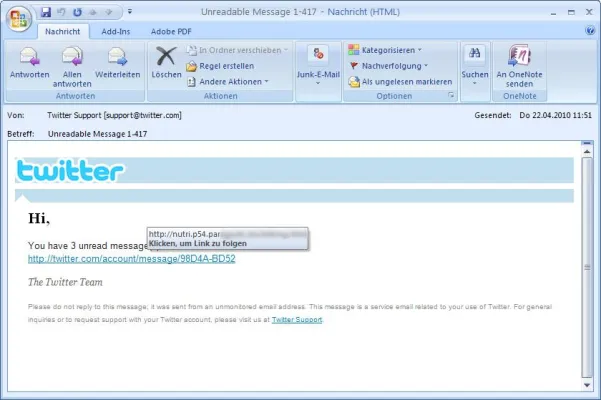

Während Kommunikations- und Sozialwissenschaftler für dieses Betrugs-Phänomen nach neuen Begrifflichkeiten suchen und von einem „social engineering“ reden, sprechen die Rechtsanwälte von „uraltem, aber gefährlichem Käse“, dessen Muster und Methoden man bereits aus Carl Zuckmayers Tragikomödie, dem „Hauptmann von Köpenick“ entnehmen kann. Der historische Friedrich Wilhelm Voigt, besser bekannt als Hauptmann von Köpenick, schuf im Kaiserreich des Jahres 1906 vertrauen, indem er sich eine Militäruniform anzog. Heute wird Vertrauen durch ein geradezu perfektes Design geschaffen. Gefälschte e-Mails enthalten häufig nicht nur das markengeschützte Logo des Absenders und sind sprachlich in perfektem Deutsch gehalten. Im Idealfall generiert der Spam-Computer in der Anredezeile sogar den Familiennamen des Empfängers. Eine persönliche Anrede in der Anredezeile der e-Mail schafft Vertrauen, weil sich die e-Mail damit schon inhaltlich von jeder typischen Spam-e-Mail qualitativ unterscheidet. Und so wundert es nicht, dass unter den derart geprellten fast alle Bevölkerungskreise zu finden sind, Akademiker wie Nichtakademiker.

Cui bono: Abfangen von Kontozugangsdaten

Durch die neuerlichen Spam-Mails ist endgültig die klassische Welle des Abfischens von Kontozugangsdaten eingeläutet, bei der man die Opfer noch dazu überreden musste, freiwillige eine unverbrauchte TAN auf einer Internetseite einzugeben, die derjenigen der eigenen Hausbank täuschend echt ähnlich sah. Da die meisten Banken mit neuen Sicherheitsmerkmalen im Online-Banking (i-TAN-Verfahren) reagiert haben, wurde den Tätern durch technische Nachbesserung neue technische Hürden entgegensetzen. Doch nun haben auch die Täter nachgebessert. Die neuen Gefährdungen lauern, wenn es den Tätern gelingt, sich mit Hilfe eines Trojaners zwischen die Kommunikationspartner Bank und Bankkunde einzuschalten. Dann kann der Täter die komplette Kontrolle über den Datenverkehr übernehmen und durch diese Zwischenschaltung, dem Kunden das Vorhandensein seiner Bank als Kommunikationspartner vortäuschen. Auf diese Weise können die für eine Überweisung nötigen Daten abgegriffen werden.

Wenn es auf diese Weise sogar möglich ist, das Konto von Geschädigten abzuräumen, die Online-Banking nutzen, ist dem Missbrauch in anderen Bereichen, die noch nicht einmal über die Sicherheitsmerkmale des Online-Banking verfügen, Tür und Tor geöffnet. Eine hochaktuelle Kriminalitätswelle besteht deshalb nicht bloß darin, Zugangsdaten im Online-Banking, sondern auch andere Zugangsdaten abzugreifen, etwa den Zugang zu Online-Versandhäusern, Internet-Auktionshäusern oder webbasierter Onlineberatung. Die meisten dieser Systeme bieten den Vorteil ihrer Anfälligkeit, weil sie häufig noch nicht einmal die Sicherheitsmerkmale eines i-TAN-Systems aufweisen, wie es im Online-Banking praktiziert wird.

Ulrich Schulte am Hülse

Rechtsanwalt

Wir haben die Thematik umfassend für Sie aufbereitet. Ergänzende Informationen zum Thema finden Sie auch in den nachfolgenden Beiträgen:

Phishing: e-TAN-Verfahren ausgespäht

Phishing: Kanzlei Schulte am Hülse erhebt Haftungsklage gegen Finanzagenten

AG Wiesloch: Bank haftet für Phishing

Datendiebstahl bei EC-Karten: Skimming

Wie werden Kontozugangsdaten in den USA ausgespäht?

Trends und Entwicklungen beim Phishing

______________________

Der Verfasser ist für den Inhalt verantwortlich. Wir unterstützen Sie bei Ihrer Recherche.