(openPR) München, 16. Juni 2020 – Mobile Sicherheit ist eine große Herausforderung für IT-Abteilungen. Viele Unternehmen setzen beim Schutz von Endgeräten auf Mobile-Device-Management-Lösungen, aber nicht für jeden sind diese die richtige Wahl. Der Sicherheitsspezialist Virtual Solution räumt jetzt mit Halbwahrheiten auf.

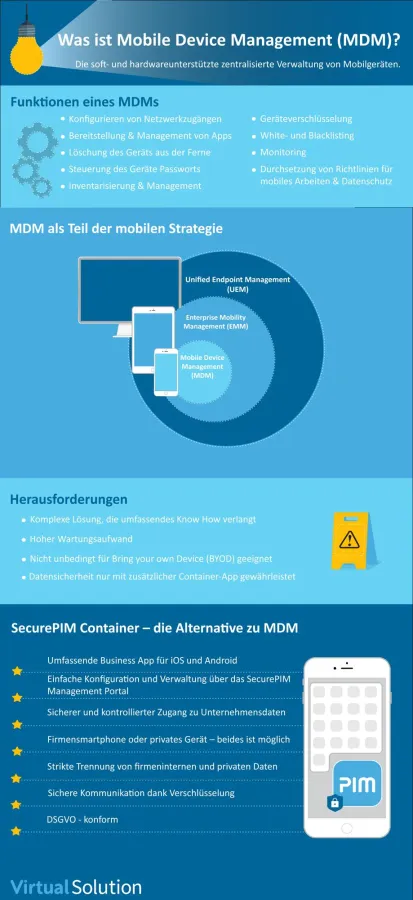

Die stationäre IT und auch Firmen-Laptops sind oft gut gesichert, aber bei Smartphone und Tablets sieht die Welt schon anders aus, zumal wenn diese dem Mitarbeiter und nicht dem Unternehmen gehören (BYOD – Bring Your Own Device). Zu den bekanntesten Lösungen für den Schutz mobiler Unternehmen zählen Systeme für Mobile Device Management (MDM) beziehungsweise deren Nachfolger Enterprise Mobility Management (EMM) und Unified Endpoint Management (UEM). Viele Unternehmen greifen – vertrieblich beeinflusst – einfach in die „Schublade“ MDM, ohne sich wirklich zu überlegen, ob ein solches Tool die beste Lösung für sie ist. Virtual Solution räumt mit den sechs größten Missverständnissen rund um MDM auf.

„Ohne MDM sind Unternehmen nicht DSGVO-konform“: Für die Einhaltung der DSGVO ist der Schutz personenbezogener Daten von Mitarbeitern, Kunden und Geschäftspartnern vor Zugriffen durch Anwendungen wie WhatsApp entscheidend. Konkret muss verhindert werden, dass geschäftliche Kontakte im Adressbuch des Smartphones landen, die dann wiederum WhatsApp & Co. abgreifen können. Mit einem MDM ist dieser Schutz nur mit einem großen Aufwand zu erreichen: Es muss ein MDM-Profil installiert werden, wobei unterschiedliche Strategien für iOS und Android notwendig sind. Gerade bei privaten Geräten wird dieses Vorgehen zum wahren „Overkill“.

„Nur mit einem MDM können die Mitarbeiter sicher und kontrolliert mit ihren Mobilgeräten arbeiten“: Neben dem Datenschutz muss das Unternehmen auch für die Sicherheit der geschäftlichen Daten sorgen. Hierbei ist es wichtig, dass Firmendaten wie E-Mail, Kontakte oder Dokumente nicht in die falschen Hände geraten. Auch hier ist der Aufwand bei einem MDM-System verhältnismäßig hoch. Und selbst dann kann es problematisch werden: Eine App mit Sicherheitslücken, wie zuletzt Apple Mail, wird auch durch die Konfiguration mit einem MDM nicht sicherer.

„BYOD-Modelle funktionieren nur mit MDM“: In der Corona-Krise mussten viele Mitarbeiter auf private Geräte ausweichen. Die IT-Abteilungen standen schlagartig vor der Herausforderung, die Zugriffe von diesen Devices bestmöglich abzusichern. Das ist mit einen MDM theoretisch möglich, jedoch gilt es auch hier einige Punkte zu beachten: Wenn das MDM nicht das sogenannte User Enrollment oder Android Enterprise unterstützt, hat die IT nach einer MDM-Profil-Installation die Hoheit über das Gerät – bis hin zur remote Löschung aller Daten. Dieses Eindringen in die Privatsphäre der Mitarbeiter führt entweder zur Ablehnung dieser Systeme oder zu langen Diskussionen mit Betriebs- und Personalräten.

„Ohne MDM ist kein sicherer Zugriff auf die Infrastruktur möglich“: Viele Unternehmen betreiben eine eigene Infrastruktur mit E-Mail-Server & Co. Damit der Zugriff von unterwegs oder dem Home-Office möglich ist, muss die IT VPN-Profile und -Zertifikate auf den Geräten installieren. Gerade bei Mobilgeräten ist das recht aufwändig, erfordert sehr viel Know-how und kostet Arbeitszeit, weil die Zertifikate mühsam verteilt werden müssen.

„MDM ist kostengünstig und schnell eingeführt“: Ein MDM bietet umfangreiche Funktionen – daraus ergeben sich aber auch eine hohe Komplexität der Management-Suite und neben den Lizenz- auch hohe Implementierungs-Kosten. Analysen zeigen allerdings, dass Unternehmen, die MDM-Systeme einführen, in der Regel maximal zehn Prozent der verfügbaren Funktionen nutzen. Dies verschafft den Unternehmen zwar zusätzliche Optionen, aber auch unnötige Kosten. Außerdem sollten IT-Verantwortliche für die Einführung eines MDM mindestens neun bis zwölf Monate einkalkulieren: Der Test des Systems für verschiedene Endgeräte und das phasenweise Ausrollen komplexer Richtlinien müssen hinreichend erprobt und gegebenenfalls angepasst werden, um spätere Komplikationen zu vermeiden.

„MDM ist eine Out-of-the-box-Lösung“: Durch seine teils sehr hohe Komplexität erfordert ein MDM entsprechend ausgebildete Personalressourcen im Unternehmen. Für die Installation und die Maintenance müssen Unternehmen genügend qualifizierte IT-Mitarbeiter einplanen. Besonders Unternehmen mit schmal aufgestellten IT-Abteilungen können diesen administrativen Aufwand kaum gewährleisten.

Eine Container-Lösung ist der einfachere und effizientere Weg

MDM-Lösungen vereinnahmen das gesamte Endgerät – eine Container-Lösung dagegen ist nur auf den Schutz der Daten fokussiert: Der Container fungiert dabei als zusätzlicher, abgeschotteter Raum innerhalb des mobilen Gerätes. Das heißt, gelangt das Gerät in falsche Hände, hat derjenige keinen Zugriff auf den Container – dazu ist zwingend eine weitere Authentifizierung notwendig. Geschäftliche Anwendungen wie E-Mail, Messenger, Kalender, Kontakte und mehr laufen innerhalb des Containers von privaten Apps wie WhatsApp getrennt, die Unternehmensdaten werden verschlüsselt innerhalb des Containers gespeichert. Damit wird der Business-Einsatz des mobilen Endgeräts strikt vom privaten Gebrauch entkoppelt. Das Device muss auch nicht modifiziert werden, was gerade bei BYOD-Modellen wichtig ist. Der Mitarbeiter installiert die App und kann sofort sicher und DSGVO-konform arbeiten. Eine Container-App lässt sich zudem schneller sowie kostengünstiger als eine MDM-Lösung einführen und auch das Management setzt geringere Aufwände innerhalb der IT-Administration voraus. So erfolgt der Zugriff auf die firmeninterne Infrastruktur mittels Zertifikatsüberprüfung, ohne dass sich die IT-Mannschaft selbst um die Verteilung der dafür nötigen Zertifikate kümmern muss. Diese komplexen Aufgaben übernimmt ein Gateway automatisch im Hintergrund. Da die IT-Abteilung nur Zugriff auf die containerisierte Kommunikations-Lösung erhält, bleiben zudem alle privaten Aktivitäten des Nutzers auch tatsächlich privat.

„Beim Daten-Fokus einer containerisierten Kommunikations-Lösung muss sich die IT lediglich auf die Sicherung des Datenzugriffs konzentrieren und bekommt daher eine sehr viel einfacher zu handhabende Lösung. Zudem können Mitarbeiter das mobile Endgerät uneingeschränkt auch privat nutzen“, erklärt Sascha Wellershof, Vorstand der Virtual Solution AG in München. „Eine containerisierte App wie SecurePIM ist die schlanke Lösung für sicheres mobiles Arbeiten und eine effiziente, einfache Alternative zu MDM. Container und MDM schließen sich dabei keineswegs gegenseitig aus: Sie lassen sich je nach Kundenanforderung auch zu umfassenden Lösungen verbinden, um möglichst viele Sicherheitsaspekte einer mobilen Kommunikations-Strategie abzudecken. Sichere Geschäftsdaten, DSGVO-Konformität out-of-the-box und 100% BYOD-Tauglichkeit sind aber nur mit Container-Lösungen möglich.“

Diese Presseinformation kann auch unter www.pr-com.de/virtual_solution abgerufen werden.