(openPR) Im September 2016 entdeckten und analysierten die IT-Sicherheitsanalysten von Doctor Web mehrere böswillige Programme für Linux. Ein Linux-Trojaner wurde auf Rust geschrieben, ein weiterer führte DDoS-Angriffe durch. Darüber hinaus prüfte Doctor Web eine ganze Familie von DDoS-Trojanern, die in verschiedenen Linux-Versionen funktionieren. Auch ein neuer Android-Schädling, der sich in Systemprozesse einbetten kann, wurde ausfindig gemacht.

Die Backdoor Linux.BackDoor.Irc.16 nutzt für die Kommunikation mit den Cyber-Kriminellen das IRC-Protokoll (Internet Relay Chat) und ist speziell, weil sie auf Rust geschrieben ist.

Außerdem wurde Linux.DDoS.93 ausfindig gemacht, welcher in der Lage ist, DDoS-Angriffe durchzuführen. Der Trojaner kann definierte Dateien herunterladen und starten sowie Ports durch UDP flood angreifen.

Weitere Linux-Trojaner:

Darüber hinaus analysierte Doctor Web eine ganze Familie von DDoS Trojanern. Linux.Mirai kann zum Beispiel sowohl Microsoft Windows- als auch Linux-Rechner infizieren. Die Vollversion von Linux.Mirai wurde bereits im Mai 2016 analysiert und in die Virendatenbank von Doctor Web als Linux.DDoS.87 aufgenommen. Der Trojaner arbeitet auf Rechnern mit der Architektur ?86, ARM, MIPS, SPARC, SH-4 und M68K und ist mit Linux.BackDoor.Fgt vergleichbar. Linux.DDoS.87 sucht auf dem infizierten Gerät nach Malware und stoppt alle anderen böswilligen Programme. Er kann u.a. UDP flood, DNS flood und HTTP flood ausführen.

Ende August wurde die Verbreitung von Linux.DDoS.89 festgestellt, der aus der gleichen Trojaner-Familie stammt. Dieser Trojaner weist Ähnlichkeiten mit seinem Vorgänger Linux.DDoS.87 auf, die Aktionsfolge und der Selbstschutzmechanismus beim Starten des Trojaners hat sich jedoch verändert. Ebenso ist der Angriffstyp HTTP flood aus der Liste von Angriffen verschwunden. In Linux.DDoS.89 gibt es dafür eine neue Komponente: Den telnet-Scanner, welcher im Netz nach anfälligen Geräten sucht und via telnet eine Verbindung zu ihnen aufbaut.

Malware für mobile Endgeräte:

Die Virenanalysten von Doctor Web entdeckten zudem neue Versionen von Android.Xiny, die zum unsichtbaren Download und zur unkontrollierten Installation entwickelt wurden. Die entdeckten Trojaner können sich in Prozesse von Applikationen einbetten und sind somit in der Lage, zusätzliche Programm-Module zu starten.

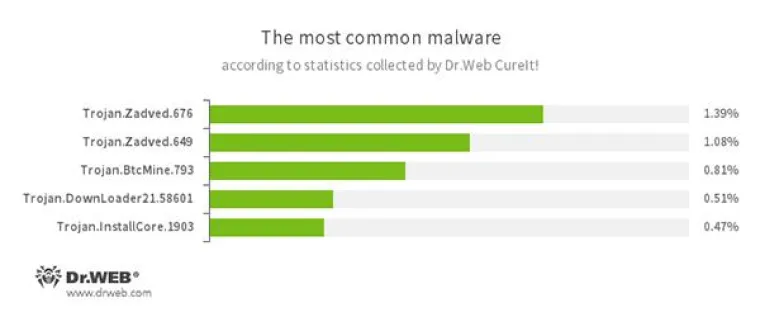

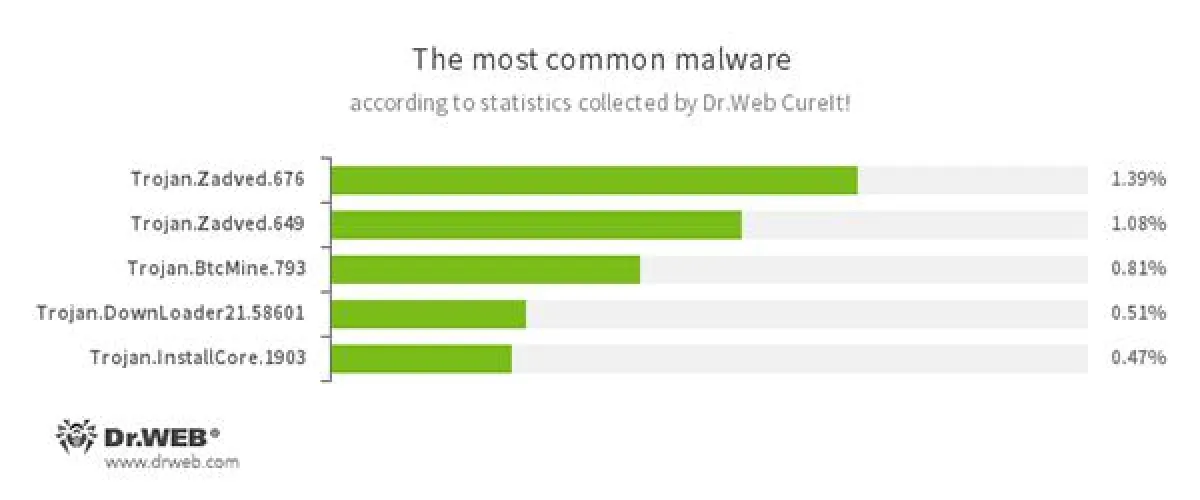

Statistiken von Dr.Web CureIt!:

- Trojan.Zadved: Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

- Trojan.BtcMine.793: Trojaner, der unerlaubt Cyber-Währung wie z.B. Bitcoins erwirbt.

- Trojan.DownLoader: Trojaner, die zum Herunterladen von böswilligen Apps verwendet werden.

- Trojan.InstallCore.1903: Installer für böswillige Applikationen.

Serverstatistiken von Doctor Web:

- Trojan.Zadved: Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

- JS.Downloader: Böswillige Szenarien auf JavaScript, die andere böswillige Programme herunterladen und installieren.

- BackDoor.Bebloh.184: Trojaner, die sich in Prozesse anderer Anwendungen einbetten und Befehle von Cyber-Kriminellen ausführen können.

- Win32.HLLW.Shadow: Wurm, der sich über Wechseldatenträger und Network Values sowie via SMB-Protokolle verbreitet. Er ist in der Lage, ausführbare Dateien vom Server herunterzuladen und zu starten.

- Trojan.Bayrob.57: Trojaner, der vertrauliche Daten klaut und Befehle von Cyber-Kriminellen ausführen kann.

Malware im Mail-Traffic:

- JS.Downloader: Böswillige Szenarien auf JavaScript, die andere böswillige Programme herunterladen und installieren.

- W97M.DownLoader: Trojaner, die Sicherheitslücken von Office-Anwendungen ausnutzen und andere böswillige Programme herunterladen.

Statistiken von Dr.Web für Telegram:

- Joke.Locker.1.origin

- Android.Locker.139.origin

- Android.Backdoor.428.origin: Android-Backdoor, die Kurznachrichten empfängt und versendet, aufgerufene Internetadressen speichert und Kontakte sowie andere Daten aus dem Telefonbuch sammelt.

- Android.Spy: Multifunktionale Trojaner für Android, die Kontakte aufnehmen, Kurznachrichten empfangen und versenden, den Standort bestimmen, Registerkarten des Browsers lesen und speichern sowie IMEI vom Mobiltelefon ablesen können.

- Trojan.PWS.Spy.11887: Trojaner für Windows, der sensible Daten der Benutzer klauen kann.

Encoder:

Im September 2016 sind erneut mehrere Benutzer aufgrund von Encodern zu Schaden gekommen. Die Statistik dazu liest sich wie folgt:

- Trojan.Encoder.717: 25,64% Anfragen

- Trojan.Encoder.602: 21,53% Anfragen

- Trojan.Encoder.143: 5,11% Anfragen

- Trojan.Encoder.126: 4,51% Anfragen

- Trojan.Encoder.119: 4,26% Anfragen

Gefährliche Webseiten:

Im September 2016 wurden 298.985 neue Internetadressen in die Doctor Web Datenbank aufgenommen.

- August 2016: +139.803

- September 2016: +245.394

- Wachstum: 12,8%