(openPR) Die Virenanalysten von Doctor Web haben den gefährlichen Trojaner Android.InfectionAds.1 entdeckt und analysiert. Dieser nutzt mehrere Android-Schwachstellen aus, um beliebte Apps wie WhatsApp oder SwiftKey zu infizieren.

Um den Trojaner auf die Geräte zu bekommen, betten Cyber-Kriminelle ihn zunächst in harmlos anmutende Software ein. Doctor Web entdeckte Android.InfectionAds.1 dabei in folgenden Apps: HD Camera, Tabla Piano Guitar Robab, Euro Farming Simulator 2018 und Touch on Girls.

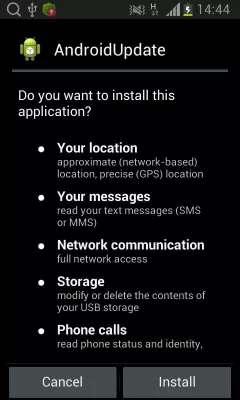

Beim Starten einer der oben genannten Apps extrahiert der Trojaner Hilfsmodule, welche die kritische Android-Schwachstelle CVE-2017-13315 ausnutzen. CVE-2017-13315 gehört dabei zur Klasse der Schwachstellen, die als „EvilParcel“ bezeichnet werden. Ihre Systemkomponenten enthalten einen Fehler, der beim Datenaustausch zwischen Apps und Betriebssystem zu deren Modifikation führen kann. So kann der Trojaner Aktionen im Betriebssystem ausführen, z.B. die unbemerkte Installation neuer Apps.

Neben EvilParcel nutzt der Trojaner auch eine weitere Android-Schwachstelle namens Janus (CVE-2017-13156) aus. Über diese Systemlücke infiziert er bereits installierte Apps, indem er seine Kopie in diese Apps einbettet. Wenn der Trojaner eine App infiziert, fügt er seine Komponenten in die apk-Dateistruktur ein, ohne ihre digitale Signatur zu ändern. Anschließend werden anstelle der Originale angepasste Versionen der Apps installiert. Da die digitale Signatur der infizierten Dateien aufgrund der Schwachstelle identisch bleibt, werden die Apps als eigene Updates installiert. So funktionieren die gehackten Apps weiterhin einwandfrei, enthalten aber eine Kopie von Android.InfectionAds.1, die mit diesen unmerklich interagiert.

Diese Apps konnten vom Trojaner infiziert werden:

Sobald eine App infiziert ist, stehen dem Trojaner deren Daten zur Verfügung. Bei WhatsApp hat er somit Zugriff auf die Konversationen, bei einem Browser auf die gespeicherten Benutzernamen und Passwörter. In folgenden Apps konnten die Malwarespezialisten von Doctor Web eine der untersuchten Versionen von Android.InfectionAds.1 finden:

- com.whatsapp (WhatsApp Messenger)

- com.touchtype.swiftkey (SwiftKey Tastatur)

- com.opera.mini.native (Opera Mini)

- com.domobile.applock (AppLock)

- com.lenovo.anyshare.gps (SHAREit)

- com.mxtech.videoplayer.ad (MX Player)

- com.jio.jioplay.tv (JioTV)

- com.jio.media.jiobeats (JioSaavn Music & Radio)

- com.jiochat.jiochatapp (JioChat: HD Video Call)

- com.jio.join (Jio4GVoice)

- com.good.gamecollection

- in.startv.hotstar (Hotstar)

- com.meitu.beautyplusme (PlusMe Camera)

- com.flipkart.android (Flipkart Online Shopping App)

- cn.xender (Share Music & Transfer Files – Xender)

- com.eterno (Dailyhunt (Newshunt))

- com.truecaller (Truecaller: Caller ID, spam blocking & call record)

- com.ludo.king (Ludo King™)

Um den Trojaner wieder loszuwerden und infizierte Apps wiederherzustellen, gibt es nur eine Möglichkeit: Diese Apps zu deinstallieren und aus zuverlässigen Quellen wie Google Play neu zu installieren. Alle Dr.Web Produkte für Android spüren bekannte Versionen von Android.InfectionAds.1 erfolgreich auf und löschen diese. Deshalb stellt der Schädling für Dr.Web Nutzer keine Gefahr dar.

Weitere Informationen zu der Android-Schwachstelle finden Sie hier: https://news.drweb-av.de/show/?lng=de&i=13108&c=14.