(openPR) Anfang März haben mehrere Internetmedien vom ersten Encoder berichtet, der Rechner unter OS X angreift. Die Sicherheitsanalysten von Doctor Web haben den Schädling auf den Zahn gefühlt und ein Entschlüsselungstool gegen Mac.Trojan.KeRanger.2 entwickelt.

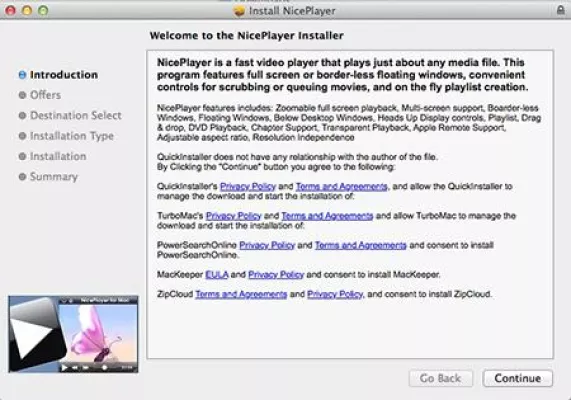

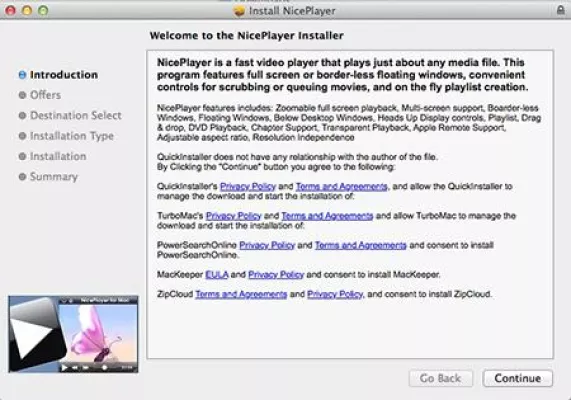

Der Verschlüsselungstrojaner Mac.Trojan.KeRanger.2 wurde zum ersten Mal im DMG-Update eines beliebten Torrent-Trackers für OS X entdeckt. Das Programm verfügt über ein gültiges Zertifikat eines OS-X-Entwicklers und konnte deshalb das Schutzsystem von Apple umgehen.

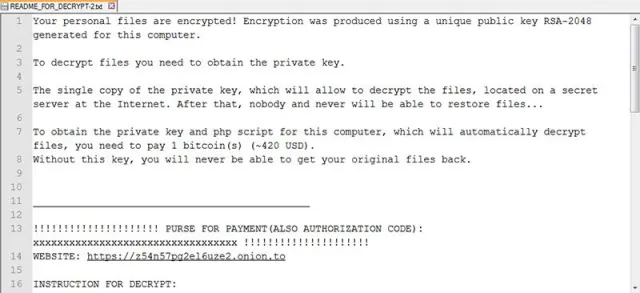

Nach der Installation auf dem angegriffenen Rechner wartet Mac.Trojan.KeRanger.2 drei Tage ab, indem er im Schlafmodus liegt. Danach baut der Encoder eine Verbindung zu seinem Verwaltungsserver im TOR-Netzwerk auf. Anschließend beginnt die Verschlüsselung von Benutzerdateien durch Mac.Trojan.KeRanger.2. Der Schädling verschlüsselt alle Dateien, zu denen er den Zugang mit Privilegien eines einfachen Benutzers als auch Root-Privilegien hat. Danach versucht der Schädling Inhalte auf /Volumes – Dateien auf Festplatten – zu verschlüsseln. In diesem Fall werden Dateien gemäß der Liste verschlüsselt. Insgesamt haben Cyber-Kriminelle eine Liste mit 313 verschiedenen Dateitypen erstellt (u.a. Text- und Grafik-Dateien). Den Schlüssel für die Kodierung von Dateien bekommt der Schädling von seinem Verwaltungsserver. Kennzeichen des Schädlings ist die ".encrypted"-Erweiterung sowie die Datei mit dem Namen "README_FOR_DECRYPT.txt".

Die Sicherheitsspezialisten von Doctor Web haben ein Entschlüsselungstool entwickelt, mit dem die durch den Schädling verschlüsselten Dateien wieder entschlüsselt werden können.

Um den Service zur Dekodierung gegen Mac.Trojan.KeRanger.2 benutzen zu können, sollten Nutzer folgende Schritte befolgen:

• Kontaktaufnahme mit der Polizei;

• Beliebige Anpassungen der Dateien vermeiden;

• Keine Dateien auf dem PC löschen;

• Versuche, die Dateien selbständig wiederherzustellen, vermeiden;

• Kontaktaufnahme mit dem technischen Support von Doctor Web (gratis für Benutzer kostenpflichtiger Dr.Web Software);

• Verschlüsselte Datei beifügen;

• Warten auf die Rückmeldung des technischen Supports. Dies kann wegen einer großen Anzahl von Support-Anfragen einige Zeit in Anspruch nehmen.

Mehr zum Trojaner: http://vms.drweb-av.de/virus/?i=7993696

Presseinformation

Entschlüsselung von Dateien, die durch Encoder für OS X beschädigt wurden

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Über das Unternehmen

Das russische Unternehmen Doctor Web Ltd. ist einer der führenden Hersteller von Anti-Virus- und Anti-Spam-Lösungen mit Hauptsitz in Moskau. Das Doctor Web Team entwickelt seit 1992 Anti-Malware-Lösungen und beschäftigt weltweit 400 Mitarbeiter, davon 200 im Research & Development. Doctor Web ist nicht nur Pionier, sondern auch einer der wenigen Anbieter, die ihre Lösungen vollständig innerbetrieblich entwickeln. Das Unternehmen legt großen Wert auf die effektive Beseitigung von Kundenproblemen und bietet schnelle Antworten auf akute Virengefahren. Die umfangreiche Produktpalette von Doctor Web umfasst effiziente Lösungen zur Absicherung von einzelnen Arbeitsplätzen bis hin zu komplexen Netzwerken. Im deutschsprachigen Raum werden die Produkte von der Doctor Web Deutschland GmbH in Frankfurt vertrieben. Zu den nationalen und internationalen Kunden zählen neben privaten Anwendern namhafte börsennotierte Unternehmen wie die Russische Zentralbank, JSC Russian Railways, Gazprom oder Arcelor Mittal sowie Bildungseinrichtungen und öffentliche Auftraggeber wie das Russische Verteidigungsministerium.

Pressebericht „Entschlüsselung von Dateien, die durch Encoder für OS X beschädigt wurden“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Doctor Web Deutschland GmbH

Trojaner nutzt Android-Schwachstelle aus und liest WhatsApp-Konversationen

Die Virenanalysten von Doctor Web haben den gefährlichen Trojaner Android.InfectionAds.1 entdeckt und analysiert. Dieser nutzt mehrere Android-Schwachstellen aus, um beliebte Apps wie WhatsApp oder SwiftKey zu infizieren.

Um den Trojaner auf die Geräte zu bekommen, betten Cyber-Kriminelle ihn zunächst in harmlos anmutende Software ein. Doctor Web entdeckte Android.InfectionAds.1 dabei in folgenden Apps: HD Camera, Tabla Piano Guitar Robab, Euro Farming Simulator 2018 und Touch on Girls.

Beim Starten einer der oben genannten Apps extrahier…

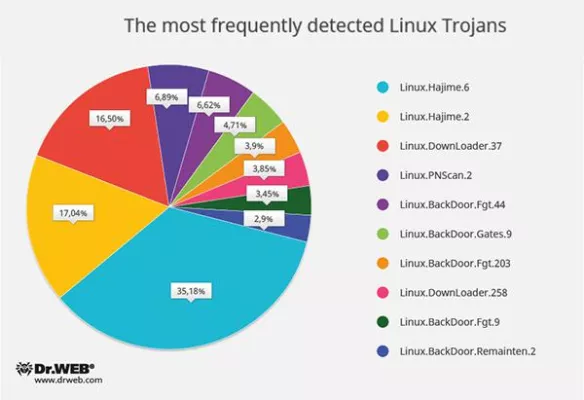

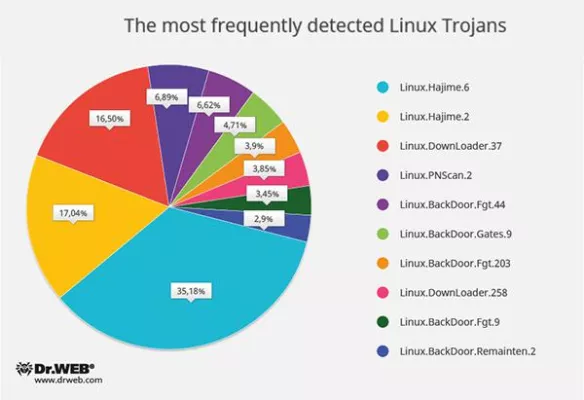

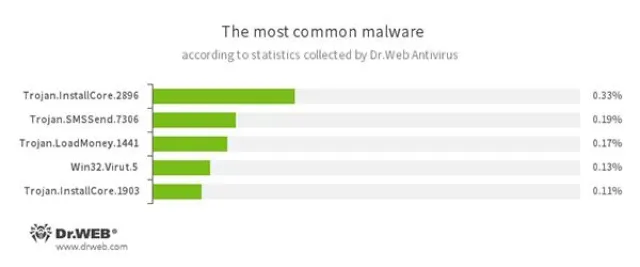

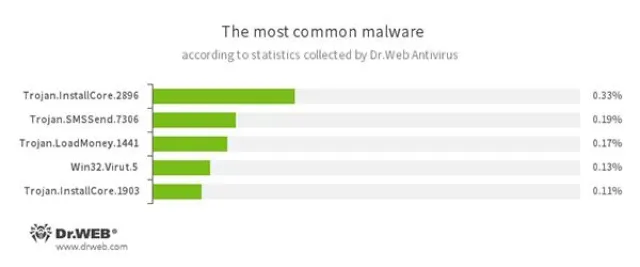

Sicherheitslücke im UC Browser und Counter-Strike-Client – der Doctor Web Virenrückblick für März 2019

Die Virenanalysten von Doctor Web konnten im März 2019 zwei signifikante Sicherheitslücken feststellen: Eine betraf den beliebten UC Browser, eine weitere den Counter-Strike-Client 1.6. Darüber hinaus verzeichneten die Sicherheitsexperten insgesamt einen drastischen Anstieg an Malware.

Beispielsweise haben sich die Aktivitäten von Trojan.MulDrop8.60634 fast verdreifacht und auch die Anzahl der Bedrohungen von Trojan.Packed.24060 und Adware.OpenCandy.243 ist im vergangenen Monat signifikant gestiegen. Während Adware.OpenCandy weitere Softwar…

Das könnte Sie auch interessieren:

Multicore-MP3-Encoder als Open Source verfügbar

… es sich um eine Reimplementierung des beliebten Open-Source-MP3-Encoders "LAME", die zur Parallelisierung das hauseigene Multicore-Framework "Fiber Pool" einsetzt.

"fpMP3Enc" erzeugt MP3-Dateien je nach Kompressionsmethode in bis zu doppelter Geschwindigkeit gegenüber "LAME". Im Batch-Modus erreicht "fpMP3Enc" beim Verarbeiten mehrerer Dateien eine CPU-Effizienz …

LINUX.ENCODER.1: Ransomware greift Magento-Nutzer an

Eine Malware für Linux verschlüsselt zurzeit die Daten von Nutzern des Magento-Shopsystems. Für die Entschlüsselung sollen die Opfer zahlen, doch die Angreifer haben geschlampt: Die Verschlüsselung lässt sich knacken.

Zahlreiche Nutzer des Magento-Shopsystems sind Opfer einer Ransomware-Attacke geworden. Durch eine schon etwas ältere Sicherheitslücke …

Verschärfte IT-Sicherheitslage: Doctor Web stellt 2016 vermehrt Angriffe auf Linux und Mac OS fest

… verbreitete. Das Programm war mit einem gültigen Zertifikat des Herstellers signiert und umging so das Schutzsystem von Apple. Doctor Web entwickelte daraufhin erfolgreich Entschlüsselungsmethoden für die beschädigten Dateien.

Das vergangene Jahr brachte somit verschiedene Bedrohungen für Betriebssysteme und Apps hervor. Die Angriffe der Hacker werden immer …

Rückblick und Analyse von Bedrohungen im März 2016

… Malware und Werbetrojaner für OS X auf. Doch die Sicherheitsspezialisten von Doctor Web konnten bereits wenige Tage später die durch den Mac.Trojan.KeRanger.2 beschädigten Dateien erfolgreich entschlüsseln. Ferner entdeckte Doctor Web Malware für Android, die sich in vielen beliebten Apps verbirgt und bereits diverse Endgeräte befallen hat.

Bedrohung …

Doctor Web präsentiert die Malware-Highlights des Monats Januar 2016

… Web-Adressen geblacklisted und in die Datenbank aufgenommen.

- Trojan.Encoder.567 verschlüsselt alle gängigen Dateitypen und fordert anschließend Geldzahlungen für eine Entschlüsselung.

- Trojan.DownLoader lädt selbständig Malware herunter.

- Trojan.PWS.Stealer stiehlt Passwörter und andere sensible Daten.

- Trojan.Encoder.3539 fordert vom User Geld, …

Doctor Web entdeckt neuen Erpressungstrojaner: Infizierte Dateien können nicht wieder entschlüsselt werden

Die Malwareanalysten von Doctor Web haben einen neuen Encoder unter die Lupe genommen. Aufgrund eines Fehlers im Code ist die Entschlüsselung von Daten in den meisten Fällen nicht möglich.

Der neue Erpressungstrojaner wurde Trojan.Encoder.25129 getauft. Durch den Dr.Web Präventivschutz wird er als DPH:Trojan.Encoder.9 erkannt. Nach seinem Start prüft …

Passwort-Hacker wechseln Zahlungsanbieter

… Datei erfolgreich entschlüsselt wird, bevor eine Zahlung erforderlich ist. Der Kunde ist sicher, ein garantiert erfolgreiches Ergebnis zu erhalten, wenn er den Dienst beauftragt.

Die Entschlüsselung einer Word oder Excel Datei kostet "1 Decryptum Credit". Man kauft entweder einen Credit für eine Datei oder mehrere Credits zu deutlich günstigeren Mengen-Preisen, …

Wildfire Locker Ransomware nutzt AES 256 Algorithmus

… WildFire Ransomware ist bei anderen Varianten von Erpressungsprogrammen nicht bekannt.

Für die Verschlüsselung wird ein AES-256 CBC Algorithmus verwendet, welcher die Entschlüsselung sehr verkompliziert. Dazu noch wird an jeder Datei .wflx angehangen und mehrere Dateien mit einem Erpresserbrief namens HOW_TO_UNLOCK_FILES_README_[ID des

Die Erpresser-Desktopmeldung …

Der Doctor Web Virenrückblick für März 2017

… Erweiterungen wie .xtbl, .CrySiS, .crypted, .crypt oder .lock und eine Email-Adresse des Verbrechers. Dadurch konnten die Sicherheitsspezialisten von Doctor Web eine Entschlüsselungsmethode für Dateien entwickeln, die durch Trojan.Encoder.3953 verschlüsselt wurden.

Die Virenanalysten von Doctor Web haben außerdem einen Algorithmus zur Entschlüsselung von Daten …

Securosys und ownCloud ermöglichen die Einbindung von HSM bei der Verschlüsselung von Dateien

ownCloud und Securosys SA ermöglichen ab sofort die Integration von Hardware-Sicherheitsmodulen (HSM) bei der Ver- und Entschlüsselung von Dateien. Der für die Entschlüsselung einer Datei erforderliche Master Key verbleibt hierbei immer im Hardware Sicherheits-Modul. Das bedeutet, dass beim Austausch einer Datei nur der Sender und der Empfänger Zugriff …

Sie lesen gerade: Entschlüsselung von Dateien, die durch Encoder für OS X beschädigt wurden