(openPR) Sie wären der Traum der Stasi gewesen: Keylogger. Programme, die eigentlich Trojaner, aber doch legal sind. Sie spionieren einen nichtsahnenden PC-Nutzer rücksichtslos aus. Ein Keylogger dokumentiert alles, was der User tut: Er protokolliert Passwörter, besuchte Webseiten und E-Mails. Er stellt fest, wann welche Programme gestartet wurden. Er speichert regelmäßig Bildschirmfotos, um auch noch das letzte Detail zu erfassen.

Dabei verstecken sich Keylogger so tief im Betriebssystem, dass sie selbst für das geübte Auge kaum zu entdecken sind. In einem entsprechend eingerichteten Intranet - beispielsweise einem Internet-Café - besteht für den Nutzer kaum eine Chance, die Total-Überwachung zu bemerken. Vom Arbeitgeber am Arbeitsplatz installierte Keylogger sind für den Arbeitnehmer ebenso schwer zu entdecken.

Wie funktioniert ein Keylogger? Wie ist die Rechtslage zu diesen Überwachungstools? Wie kann man sich der Total-Spionage entziehen? PCFreunde.de gibt Antworten.

Hardware- und Software-Keylogger

Keylogger gibt es in zwei Varianten: Als Hardware und als Software. Hardware-Keylogger sehen meist aus wie Adapter und sind für den Ausspionierten nur durch tatsächliches "Unter-den-Schreibtisch-Kriechen" zu finden. Andererseits muss auch derjenige, der den Hardware-Keylogger platziert hat, regelmäßig vorbeikommen, um ihn abzubauen und auszulesen. Software-Keylogger dagegen laufen - vergleichbar einem Trojaner - als Programm auf dem PC. Sie können viel mehr protokollieren als ihre Hardware-Brüder und zudem ihre Funde per E-Mail versenden.

Hardware-Keylogger

Die meisten Hardware-Keylogger sind spezialisierte Geräte, die normalen Adaptern ähnlich sehen. Sie werden zwischen Tastatur und Computer gesteckt und speichern jeden Tastenanschlag, der auf dem präparierten PC getätigt wird. Eine anspruchsvollere Variante ist die bereits mit einem Keylogger ausgestattete Tastatur: Die Aufzeichnung findet in der Tastatur selbst statt, sodass keine verräterischen Pseudo-Adapter mehr zu sehen sind.

Alle Hardware-Keylogger können Hundertausende Tastaturanschläge aufzeichnen, sodass sie über Monate und Jahre installiert bleiben können. Sie sind aber auch genau darauf beschränkt: Das Aufzeichnen von Tastaturanschlägen. Bildschirmfotos können sie nicht machen, E-Mails verschicken sie ebenso wenig. Zudem bedeutet es einen erheblichen Aufwand, den Keylogger auszulesen: Das Gerät muss demontiert und an einem anderen PC angeschlossen werden. Man kann zwar auch am selben PC auslesen, an dem der Keylogger installiert ist, aber dazu muss man für längere Zeit unbehelligten Zugang zu diesem PC haben und das ist nicht immer gewährleistet.

Software-Keylogger

Software-Keylogger verfolgen einen weniger aufwändigen Ansatz. Es handelt sich um Software, die vom Systemadministrator installiert wird, um andere Nutzer des präparierten Systems überwachen zu können. Diese Software gräbt sich üblicherweise sehr tief im System ein, damit der überwachte Nutzer nicht erfährt, dass er unter Beobachtung steht. Wüsste er, dass sein Verhalten protokolliert wird, würde er kaum etwas Verbotenes unternehmen und die Protokollierung wäre sinnlos.

Software-Keylogger sind eng verwandt mit eindeutig illegalen Programmen: Trojanern und Rootkits. Wie Trojaner spionieren sie den PC-User aus, ohne dass der etwas davon mitbekommt. Und wie Rootkits verstecken sie sich dazu tief im Betriebssystem. Wie dieses Versteckspiel genau funktioniert, ist ein Betriebsgeheimnis der jeweiligen Hersteller. Verraten wird meist nur, dass die Keylogger sich als modifizierter Treiber in das System einhängen.

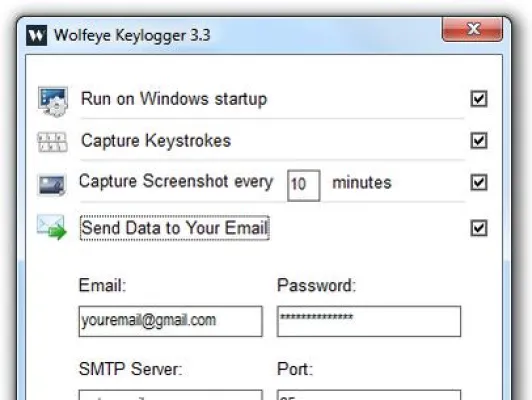

Der Funktionsumfang der verschiedenen Überwachungstools ist unterschiedlich. Das Aufzeichnen der Tastaturanschläge beherrschen sie alle, das Versenden der angefertigten Log-Datei per E-Mail darf man ebenfalls erwarten. Besonders wichtig ist, dass die Software sehr stabil läuft und schnell und einfach zu bedienen bzw. einzurichten ist. Eines der meist genutzten Keylogger ist beispielsweise Wolfeye Keylogger und kann sogar ganz legal bei Chip Online heruntergeladen werden.

Die Rechtslage

Die deutsche Rechtslage zur Überwachung am PC ist - wie so oft in EDV-Fragen - unklar. Grundsätzlich gilt, dass die generelle Totalüberwachung aller Nutzer eines Intranets unzulässig ist. Zulässig sind hingegen Stichproben, die nur Kontrollzwecken dienen. Wo die Grenze für Stichproben verläuft, ist von Fall zu Fall zu entscheiden. Für den einzelnen Nutzer gilt immer: Ich könnte die nächste Stichprobe sein.

Für Arbeitnehmer teilt sich die Rechtslage in zwei verschiedene Szenarien auf. Im ersten Szenario erlaubt der Arbeitgeber die private Nutzung des Internets während der Arbeitszeit. Damit wird der Arbeitgeber zu einem Provider im Sinne des Telekommunikationsgesetzes (TKG) und muss das Fernmeldegeheimnis respektieren. Er darf den Inhalt von privaten E-Mails und anderen privaten Kommunikationen nicht protokollieren. Eventuelle Kontroll-Stichproben müssen sich darauf beschränken, eine übermäßige Nutzung des Internets auf Firmenkosten auszuschließen. Dazu sollte eine Protokollierung der Verbindungsdauer genügen.

Im zweiten Szenario verbietet der Arbeitgeber das private Surfen. Wenn das der Fall ist, ist der Arbeitgeber zwar nicht an das Fernmeldegeheimnis gebunden, trotzdem darf er den Arbeitnehmer nicht hemmungslos überwachen. Das Recht auf informationelle Selbstbestimmung steht hier entgegen.

In beiden Szenarien gilt: Der Arbeitgeber darf sich nur für dienstliche Kommunikationen interessieren. Außerdem muss er den Arbeitnehmer darüber informieren, dass eine Überwachung stattfindet. Ist das private Surfen verboten, ist sogar die Einwilligung des Arbeitnehmers dazu einzuholen, dass er überwacht wird.

Deutlich verschwommener gestaltet sich die Rechtslage für Schüler und Studenten, die an der Schule bzw. an der Universität ins Netz gehen. Bei Studenten dürfte die Universität als Provider im Sinne des Telekommunikationsgesetzes einzuordnen sein, womit sie verpflichtet wäre, das Fernmeldegeheimnis zu wahren. Damit wäre die Rechtslage ähnlich wie im Szenario 1 zwischen Arbeitnehmer und Arbeitgeber.

Für Schüler allerdings, die in der Schule Netzzugang haben, gilt eine besondere Aufsichtspflicht der Lehrer. Daraus könnte sich ableiten lassen, dass Überwachungssoftware im Interesse des Jugendschutzes an Schulen erlaubt sein könnte. Allerdings sind diesbezügliche Urteile im Zusammenhang mit Schülern oder Studenten in Deutschland bislang nicht gefällt worden, sodass es hier noch keine Rechtssicherheit gibt.

Ähnliches wie für Lehrer gilt auch für Eltern, wenn sie sich für die Internetnutzung ihrer Kinder am heimischen PC interessieren. Sie haben sicherlich das Recht, einen Keylogger zu installieren, um den Nachwuchs vor den dunkleren Seiten des Internets schützen zu können. Auf der anderen Seite wird der Nachwuchs früher oder später wissen wollen, ob die Eltern beim Surfen immer dabei sind. Auch Teenager haben ein Recht auf Privatsphäre.

Für den Nutzer, der befürchtet, überwacht zu werden, ist das Ergebnis in allen Fällen dasselbe: Selbst wenn sich der Eigentümer des eventuell präparierten PCs an Recht und Gesetz hält, ist es durchaus möglich, dass eine Überwachung stattfindet.

Keylogger aufspüren

Eine der wichtigsten Funktionen von Keyloggern besteht darin, sich unsichtbar zu machen. Dementsprechend schwierig ist es herauszufinden, ob man von einem Keylogger ausgespäht wird oder nicht. Ein weiteres Erschwernis ist die Tatsache, dass an Arbeits- oder Uni-PCs üblicherweise nur eine Anmeldung mit eingeschränkten Rechten möglich ist. Das Installieren und Ausführen von Software, die Keylogger aufspüren soll, kann untersagt sein. Was dem Nutzer erlaubt ist und was nicht, muss im jeweiligen Einzelfall ausprobiert werden.

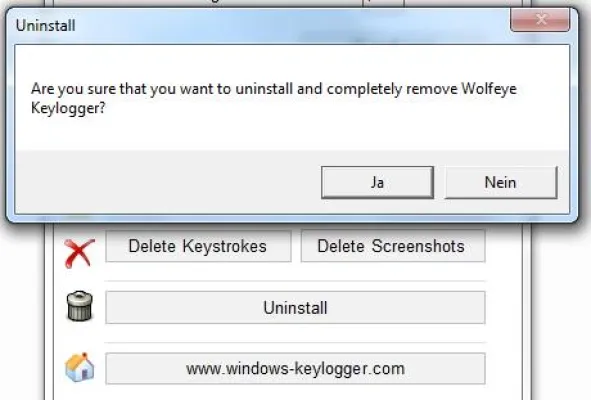

Wer sich auf die Jagd nach Keyloggern macht, der sollte Vorsicht walten lassen, wenn er nicht am eigenen PC werkelt. Es dürfen keine Veränderungen an einem fremden System vorgenommen werden, wenn sie nicht mit dem Eigentümer abgestimmt wurden. Ein Keylogger-Jäger muss sich an einem Fremd-PC darauf beschränken, die Überwachungstools ausfindig zu machen. Das anschließende Entfernen oder Blockieren des Keyloggers dürfte sehr wahrscheinlich untersagt sein. Allerdings ist die Information, dass überhaupt eine Überwachung statt findet, genug, um das eigene Verhalten entsprechend anzupassen.

Den PC inspizieren

Der erste Schritt bei der Suche nach einem Keylogger sollte das genaue Inspizieren des fraglichen PCs sein. Denn auch wenn Hardware-Keylogger ungewöhnlich sind, sollte man sie trotzdem nicht vergessen. Wenn zwischen Tastatur und Computer ein merkwürdiger Adapter steckt, kann man einfach mal testen, ob der PC auch ohne diesen Adapter läuft. Tut er das, hat man mit großer Wahrscheinlichkeit einen Hardware-Keylogger gefunden.

Process Monitor

Der normale Windows-Taskmanger wird von den meisten Keyloggern ausgetrickst. Auf ihn kann man sich bei der Suche nach Überwachungssoftware nicht verlassen. Der Process Monitor von Microsoft liefert umfassendere Informationen. Es handelt sich bei dem Programm um eine einzelne ausführbare Datei, die ohne Installation auskommt. Mit etwas Glück läuft der Process Monitor also auch von einem eingeschränkten Nutzerkonto aus.

Der Process Monitor listet alle Prozesse und ihre Aktivitäten in der Registry und auf der Festplatte fortlaufend auf. Um einen Keylogger zu finden, muss diese Liste also nach verdächtigen Einträgen durchsucht werden. An dieser Stelle ist profundes Wissen um die Interna von Windows gefragt, denn die Masse an Listeneinträgen kann schnell verwirren. Wer hier Ungewöhnliches von Alltäglichem nicht unterscheiden kann, dem hilft der Process Monitor wenig.

KL-Detektor

Ebenfalls als einfache ausführbare Datei ist der KL-Detector herunterzuladen. Das Programm verfolgt einen cleveren Ansatz bei der Suche nach Keyloggern: Es durchsucht die Festplatte nach Dateien, die ständig wachsen. Ist einKeylogger auf dem System vorhanden, muss er irgendwo eine Log-Datei führen, in die er seine Protokolle schreibt. Diese Datei muss also kontinuierlich größer werden und dadurch entdeckt sie der KL-Detector.

Natürlich liefert der KL-Detector auch einige "false positives", also Fehlalarme. Trotzdem ist die Liste, die er ausgibt, ein sehr guter Anhaltspunkt bei der Suche nach Keyloggern. Und durch seine clevere Herangehensweise ist er nicht auf das Aufspüren bestimmter Überwachungsprogramme beschränkt, sondern findet auch neue und besonders tief vergrabene Stasi-Tools.

Anti-Virus-Tools & Rootkit-Entferner

Viele Anti-Virus-Programme erkennen Keylogger wegen ihrer Verwandtschaft mit Trojanern und Rootkits als Schadsoftware. Auf einem korrekt eingerichteten Spionier-PC wird allerdings die Anti-Virus-Software nicht den eigenenKeylogger verraten. Es könnte sich aber lohnen, einen anderen Virus-Jäger zu starten, um zu prüfen, ob dieser eventuell einen Keylogger findet.

Gleiches gilt für Rootkit-Jäger. Auch wenn der Erfolg nicht garantiert ist, liefern Rootkit-Spürhunde wie Sophos Anti-Rootkit möglicherweise Hinweise auf die Präsenz eines Keyloggers. Sowohl Anti-Virus-Programme als auch Rootkit-Jäger bringen zudem den Nutzen, das System nach Viren und Rootkits abzusuchen - ein Vorgang, der ohnehin regelmäßig durchgeführt werden sollte.

Standard-Hotkeys probieren

Auch wenn kein Suchtool einen Hinweis auf einen Keylogger entdeckt hat, bleibt noch eine Chance: Der faule Administrator. Wurde nämlich beim Einrichten der Überwachungssoftware die Tastenkombination nicht geändert, mit der das Programm "geweckt" wird, kann man sich diese Nachlässigkeit zunutze machen. Man probiert einfach die Tastenkombinationen für gängige Keylogger durch. Öffnet sich ein Konfigurationsfenster, ist man fündig geworden.

Die meisten Keylogger lassen sich durch verschiedenste Mischungen aus STRG-, ALT- und SHIFT-Tastenkombinationen aus dem Tarnmodus aufwecken. Am besten drückt man also erst bei gehaltener STRG-Taste alle anderen Tasten durch, anschließend bei gehaltener ALT- und dann bei gehaltener SHIFT-Taste. Danach werden gleichzeitig STRG-Taste und ALT-Taste gehalten und erneut alle anderen Tasten durchprobiert. Zum Schluss hält man STRG-, ALT- und SHIFT-Tasten gemeinsam gedrückt und probiert dann alle anderen Tasten durch. Mit dieser Methode kann man nicht nur verborgene Keylogger finden, sondern vielleicht auch die eine oder andere praktische Tastenkombination entdecken, die man bisher nicht kannte.

Gegenmaßnahmen

Ist ein Keylogger entdeckt, stellt sich die Frage: Was tun? Entfernt werden darf das Programm von einem fremden PC nicht ohne Weiteres. Die Möglichkeit, den präparierten PC einfach nicht zu benutzen, hat man nicht immer. Es bleibt also nicht mehr als eine Verschleierungstaktik: Wenigstens die heikelsten Daten wie Passwörter und Login-Informationen soll der Keylogger nicht bekommen.

Bildschirmtastaturen

Eine Möglichkeit, Keylogger auszutricksen, sind Bildschirmtastaturen. Diese Programme bilden ein Keyboard auf dem Monitor ab, das dann mit der Maus bedient wird. Es wird dabei keine Taste gedrückt, sodass der Keylogger auch nichts aufzuzeichnen hat. Aber längst nicht alle Bildschirm-Tastaturen kommen um die Überwachungsprogramme herum. Die mitgelieferte Bildschirmtastatur von Windows XP beispielsweise ist für neuere Keylogger leichte Beute. Sie wird ebenso protokolliert wie die normale Tastatur.

Zwei Bildschirm-Tastaturen, die für Keylogger ein Problem darstellen, sind Neo's SafeKeys und das Mouse OnlyKeyboard. Beide bieten zudem den Vorteil, dass die virtuellen Tasten immer wieder neu angeordnet werden. Dadurch können auch Keylogger, die Mausbewegungen aufzeichnen, nicht ermitteln, welche Taste gedrückt wurde.

Zwischentippen

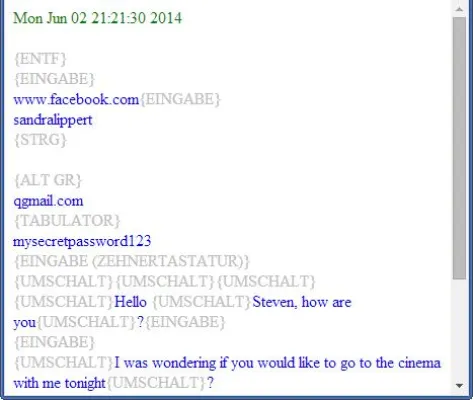

Der einfachste und wirkungsvollste Trick gegen Keylogger besteht darin, ihre Dummheit auszunutzen. Keyloggerzeichnen stumpf jeden Tastaturanschlag auf. Sie können nicht unterscheiden, wo und warum diese Tastaturanschläge gemacht werden. Wer also an einem möglicherweise kompromittierten System ein Passwort eingeben muss, der kann sich folgenden Tricks bedienen: Für jeden Buchstaben, der in das Passwortfeld eingegeben wird, gibt man in irgendein anderes Fenster oder einfach auf dem Desktop wahllos mehrere andere Buchstaben ein.

Ein Beispiel: Das einzugebende Passwort lautet "sarah17". Um es einzugeben, klickt man an einem Spionier-PC irgendwo auf den Desktop und gibt "dhgt" ein. Anschließend klickt man in das Passwort-Eingabefeld und gibt den ersten Buchstaben "s" ein. Danach wird wieder auf den Desktop geklickt und eine beliebige Buchstabenfolge eingegeben, zum Beispiel "tireq". Als nächstes kehrt man mit einem Klick zurück ins Passwort-Feld und gibt den zweiten Buchstaben des Passworts ein, "a". Dann wieder wird auf den Desktop geklickt und beliebiger Unsinn eingegeben, etwas wie "nve". Mit dieser Methode kann man durch beständiges Hin- und Herklicken zwischen Desktop und Eingabefeld das Passwort in wirrem Buchstabensalat verstecken. Ein Keylogger würde nämlich alle Tastenanschläge aufzeichnen und statt "sarah17" etwas wie "dhgtstireqanverlhkoamndshnjfz1naas7krie" protokollieren. Daraus ist das tatsächliche Passwort nicht wiederherzustellen.

Fazit

Keylogger sind - ob als Hardware oder als Software - eine Bedrohung für die Sicherheit der eigenen Daten. Ihr Einsatz stellt immer eine Verletzung der Privatsphäre der beobachteten Person dar.

Die deutsche Rechtssprechung hat sich bisher nur am Rande mit den Überwachungstools beschäftigt. Unter gewissen, eng gefassten Voraussetzungen ist ihre Verwendung aber legal. Voraussetzung ist, dass der Überwachte von der Software wenigstens in Kenntnis gesetzt wird.

Keylogger aufzuspüren ist nicht leicht. Sie verbergen sich, ähnlich wie Rootkits, tief im Betriebssystem. Eingeschränkte Nutzerrechte erschweren die Suche nach den Stasi-Programmen oft noch weiter. Trotzdem können clevere Suchtools wie der KL-Detektor Hinweise auf vorhandene Keylogger liefern.

Wer vermutet, dass er von einem Keylogger ausgespäht wird, der kann mit einem kleinen Trick besonders wichtige Eingaben an der Totalüberwachung vorbeischummeln. Als dauerhafte Lösung kommt aber nur in Betracht, den präparierten PC nicht zu benutzen - oder immer artig zu sein.