(openPR) Auch in diesem Jahr war das IT-Sicherheitsunternehmen QGroup im OS X Business Park auf der CeBIT in Hannover vertreten. Und wie im Vorfeld angekündigt, hatte sie allerlei Überraschungen im Gepäck. Unter dem Motto „Passwörter sind tot“ fanden täglich Vorträge statt und um die Morbidität der momentanen IT-Sicherheitslage zu unterstreichen, schickte die QGroup den Sensenmann ins Rennen, der die brandneue erweiterte Ausgabe der Hacking-Broschüre verteilte. Aber als Weltpessimisten waren die IT-Sicherheitsspezialisten nicht gekommen. Vielmehr präsentierten sie das neuste Mitglied der Produktfamilie QTrust 2go Smart : eine 3-Faktor-Authentifizierungslösung mit Gesichtserkennung via Smartphone, die einen Fernzugriff auf Unternehmensdaten maximal absichert.

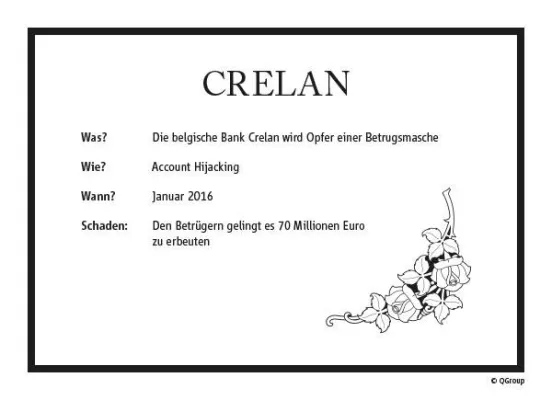

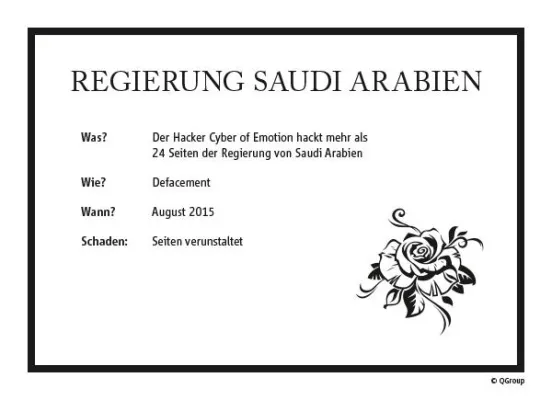

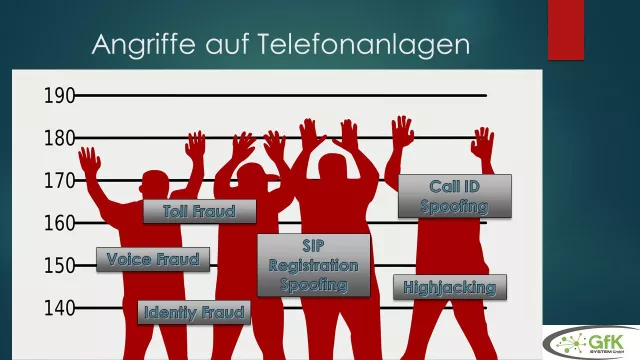

Vom 6. bis 10. März bezog die QGroup ihren Platz auf der CeBIT im OS X Business Park, um ihre Geschäftslösungen für iPad, iPhone und Mac zu präsentieren. Der OS X Business Park ist ein 260 Quadratmeter großes Areal, auf dem rund 30 Aussteller ihre Business- und IT-Lösungen für Apple-Plattformen vorstellten. Dass Unternehmensdaten einen besonderen Schutz genießen sollten, wird gerade im Hinblick auf die zahlreichen massiven Hacker-Attacken der vergangenen Zeit auf Unternehmen, Institutionen und Behörden deutlich. Vor diesem Hintergrund präsentierte die QGroup ihre neuste Authentifizierungslösung QTrust 2go Smart, eine 3-Faktor-Authentifizierungslösung, die als dritten Faktor einen Gesichtsscan via Smartphone fordert und plattformunabhängig zum Einsatz kommen kann. Entstanden ist diese Lösung in Kooperation mit BioID, auf deren Algorythmik die QTrust 2go Smart Thematik basiert. „Das Thema Cyber Crime im Geschäftsumfeld ist ernst. Und da Passwörter bei weitem nicht ausreichen um Unternehmensdaten abzusichern, sorgen wir mit unseren QTrust-Lösungen für einen bestmögliche Schutz vor Fremdzugriff“, so Thomas Blumenthal, Geschäftsführer der QGroup.

Mit QTrust 2go ist es möglich „aus der Ferne“ auf das Unternehmensnetzwerk zuzugreifen, ohne dass die Gefahr besteht, dass Schadcode eindringt. Ein unbefugter Zugriff ist ebenso höchst unwahrscheinlich, da die Authentifizierung in einem dreistufigen Prozess unter Einbeziehung der Biometrie erfolgt. Die beiden QTrust 2go-Geschwister Life und Smart unterscheiden sich durch das Gerät, mit dem die Authentifizierung stattfindet. Zudem werden unterschiedliche biometrische Komponenten abgefragt. Als erstes entstanden ist QTrust 2go Life . Dieser Daten- und Applikationszugriff funktioniert mit einem Token, der als dritten Faktor einen Fingerabdruckscan fordert. Dieser Token zählt zu den Trusted Devices, da keine Netzverbindung besteht und daher Datenzu- oder abgriffe nicht möglich sind. Das neuste Mitglied der QTrust-Familie ist QTrust 2go Smart. Hierbei erfolgt die Authentifizierung über Gesichtserkennung mit einem handelsüblichen Smartphone. Diese Authentifizierungslösung ist um den Life-Token verschlankt und ist dementsprechend nicht zu den Trusted Devices zu zählen. Dennoch findet durch die 3-Faktor-Authentifizierung eine Absicherung statt, die von solcher Qualität mit Passwort und Benutzername nicht ansatzweise erreicht werden kann.

Das Heft „Hackerangriffe 2011“ welches auf der CeBIT reißenden Absatz aus den Händen des Sensenmannes fand kann unter www.qgroup.de/shop kostenlos bestellt werden