(openPR) NTT Ltd.‘s Global Threat Intelligence Report

Der Technologiesektor löst zum ersten Mal den Finanzbereich an der Spitze der am stärksten angegriffenen Branchen ab, gleichzeitig nutzen Cyber-Kriminelle die COVID-19-Pandemie für ihre Aktivitäten aus

ISMANING, Deutschland, 19. Mai 2020 - NTT Ltd., ein weltweit führender Technologie-Dienstleister, hat seinen 2020 Global Threat Intelligence Report (GTIR) veröffentlicht (1). Der neue GTIR zeigt, dass die Angreifer trotz aller Anstrengungen von Unternehmen und Organisationen, ihre Cyber-Abwehr zu stärken, mit immer neueren und automatisierten Angriffsmethoden vorgehen und damit Erfolg haben. Entscheidend sind deshalb die Punkte Secure-by-Design und Cyber-Resilienz. Gleichzeitig belegt der Report, dass Kriminelle die COVID-19-Pandemie nutzen, um Angriffe auf Organisationen aus dem Gesundheitsbereich zu starten.

Laut dem aktuellen Report war fast die Hälfte (47%) aller Cyber-Anschläge auf deutsche Unternehmen und Organisation eine Reconnaissance-Aktivität zum Ausspähen und Identifizieren von Zielen. Weltweit zeichnet sich angesichts der Corona-Pandemie ein weiterer Trend ab: 20% der Attacken zielten auf Content-Management-Systeme (CMS) und über 28% auf Technologien rund um Webseiten. Gerade Unternehmen und Organisationen, die während COVID-19 auf ihre Internet-Präsenz – also Kundenportale, Retail-Seiten oder andere Webanwendungen – angewiesen sind, laufen Gefahr, zum Ziel von Cyber-Kriminellen zu werden.

Technologie führt die Liste der Angriffsziele an

Zwar hat die Zahl der Angriffe im vergangenen Jahr in allen Industriezweigen zugenommen – der Technologiesektor wie auch die Fertigungsindustrie sind allerdings in Deutschland am stärksten von Cyber-Attacken betroffen. Der Technologiesektor liegt mit 51% aller Angriffe auf Platz 1 in der Liste der Angriffsziele. Der Großteil der Attacken waren dabei Reconnaissance-Aktivitäten (78%) und Netzwerkmanipulationen (15%). Auf den weiteren Plätzen folgen hierzulande die Fertigungsindustrie (21%), die Finanzbranche (11%), der Bereich Medien (10%) und der öffentliche Sektor (4%).

Die wichtigsten Ergebnisse des 2020 GTIR:

- Webseiten, die sich als „offizielle“ Quelle für COVID-19-Informationen ausgeben, aber Exploit-Kits und/oder Malware hosten, werden von den Cyber-Kriminellen mit einer unglaublichen Geschwindigkeit erstellt. Teilweise entstehen pro Tag über 2.000 solcher Fake-Seiten.

- Auf die fünf häufigsten Angriffstypen entfielen in Deutschland 95% aller Aktivitäten: Reconnaissance- (47%), servicespezifische (13%), anwendungsspezifische (13%), Netzwerkmanipulations- (11%) sowie Web-Application-Attacken (11%).

- Durch den Einsatz von Künstlicher Intelligenz und Maschinellem Lernen sowie Investitionen in die Automatisierung werden die Angriffe immer ausgefeilter. 59% der hierzulande entdeckten Malware nutzte die Form eines Schwachstellen-Scanners.

- Botnets wie Mirai, IoTroop und Echobot haben bei der Automatisierung Fortschritte gemacht und so ihre Verbreitungsmöglichkeiten massiv verbessert. Mirai und IoTroop sind zudem dafür bekannt, dass sie sich durch IoT-Angriffe verbreiten – das Botnetz nutzt dabei infizierte Geräte, um das Netzwerk auf weitere Devices zu scannen und zu infizieren.

- Alte, seit Jahren aufgedeckte Schwachstellen, die von Unternehmen und Organisationen noch nicht gepatcht wurden, bleiben ein attraktives Ziel. Acrobat liegt in Deutschland mit 20% an erster Stelle. Weltweit wurden in den letzten zwei Jahren 258 neue Schwachstellen in Apache-Frameworks und -Software identifiziert, in Deutschland war Apache 2019 mit 10% aller beobachteten Angriffe das vierthäufigste Ziel.

- Auf CMS-Angriffe entfielen weltweit 20% aller kriminellen Aktivitäten. Hacker nutzten populäre Plattformen wie WordPress, Joomla!, Drupal und noneCMS als Einfallstor in Unternehmen, um wertvolle Daten zu stehlen und weitere Aktivitäten zu starten. Mehr als 28% der angegriffenen Technologien wie ColdFusion und Apache Struts unterstützen Webseiten.

Der 2020 GTIR nennt das vergangene Jahr auch „the year of enforcement“, da durch zahlreiche Governance-, Risiko- und Compliance-Initiativen (GRC-Initiativen) eine ausgeprägte weltweite Regulierungslandschaft entstanden ist. Zahlreiche Gesetze und Verordnungen wie die europäische Datenschutz-Grundverordnung (DSGVO) haben einen starken Einfluss auf die Art und Weise, wie Unternehmen und Organisationen mit Daten und Privatsphäre umgehen. Der aktuelle Report enthält deswegen Empfehlungen für den richtigen Umgang mit diesen Vorschriften, einschließlich der Identifizierung eines akzeptablen Risikoniveaus, des Aufbaus von Cyber-Resilience-Fähigkeiten und der Implementierung von Secure-by-Design-Lösungen.

„In Deutschland dominieren Reconnaissance-Aktivitäten. Hacker wählen das potenzielle Ziel für einen Cyber-Angriff aus und holen relevante Informationen über ihr Opfer ein. Angreifer interessieren sich dabei nicht nur für technische Schwachstellen – auch menschliche Schwächen und schlecht umgesetzte Prozesse können zum potenziellen Einfallstor für Hacker werden. Einmal im Firmennetzwerk angekommen, können sie großen Schaden anrichten“, erklärt Kai Grunwitz, Geschäftsführer der NTT Ltd. in Deutschland. „Unternehmen müssen deshalb auf breiter Front ihre Sicherheitsmaßnahmen überprüfen und entsprechend nachjustieren.“

Der 2020 GTIR bietet Unternehmen einen umfassenden Überblick über die heutige Cyber-Bedrohungslandschaft sowie die Trends in verschiedenen Branchen und Regionen und ist online verfügbar: https://hello.global.ntt/en-us/insights/2020-global-threat-intelligence-report?utm_source=PR&utm_medium=Referral&utm_campaign=GTIR2020&utm_term=&utm_content=PressRelease&campaignID=701D00000014ffc&utm_SFDC_Offer=

Weitere Zitate

„Die aktuelle weltweite Krise hat uns einmal mehr gezeigt, dass Hacker aus jeder Situation einen Vorteil ziehen und Unternehmen sowie Organisationen in der Konsequenz auf alles vorbereitet sein müssen. Wir sehen global eine steigende Zahl von Lösegeld-Angriffen auf Einrichtungen des Gesundheitswesens – und wir gehen davon aus, dass sich diese Situation erst einmal weiter zuspitzen wird. Unternehmen müssen dem Thema Sicherheit die nötige Aufmerksamkeit widmen und Cyber-Resilienz- wie auch Secure-by-Design-Initiativen verfolgen.“ Matthew Gyde, Präsident und CEO der Security Division der NTT Ltd.

„In den vergangenen Jahren haben sich die meisten Angriffe weltweit gegen das Finanzwesen gerichtet. Dieses Jahr gab es einen Wechsel an der Spitze – die Technologiebranche verzeichnet ein globales Plus von 70%, was das Gesamtvolumen der Angriffe betrifft. Ein Grund war auch die Zunahme von IoT-Attacken – und obwohl kein einziges Botnet dominierte, gab es massive Steigerungen sowohl bei Mirai- als auch bei IoTroop-Attacken. Die Angriffe auf Behörden und staatliche Einrichtungen haben sich weltweit nahezu verdoppelt, vor allem bei Reconnaissance-Aktivitäten wie auch anwendungsspezifischen Angriffen, die in Zusammenhang mit den steigenden Online-Angeboten für Bürger stehen.“ Mark Thomas, Leiter des Global Threat Intelligence Center von NTT Ltd.

Über den 2020 GTIR

Der Bericht bietet einen umfassenden Überblick über alle Arten von Bedrohungen, mit denen sich Unternehmen und Organisationen weltweit konfrontiert sehen, sowie über sich entwickelnde Trends in den unterschiedlichen Branchen und Regionen, einschließlich Nord- und Südamerika, APAC und EMEA. Für den 2020 GTIR, den inzwischen achten Jahresbericht, hat NTT Ltd. Daten aus Billionen Logs und Milliarden Angriffen ausgewertet. Auf Basis von Unternehmens-Informationen über Logs, Events, Angriffe, Vorfälle und Schwachstellen wurden Trends abgeleitet.

Die Methodik des Global Threat Intelligence Report (GTIR)

Der 2020 GTIR enthält globale Angriffsdaten, die von NTT Ltd. und Unternehmen der NTT-Gruppe zwischen dem 1. Oktober 2018 und dem 30. September 2019 gesammelt wurden. Die Analyse basiert auf Informationen von Kunden über Logs, Events, Angriffe, Vorfälle und Schwachstellen. Die Nutzung der Indikatoren-, Kampagnen- und Gegner-Analyse aus der Global Threat Intelligence Platform von NTT Ltd. hat bei der Verknüpfung der Aktivitäten mit Akteuren und Kampagnen eine wichtige Rolle gespielt.

NTT Ltd. sammelt Sicherheitsprotokoll-, Alarm-, Ereignis- und Angriffsdaten, reichert diese um Kontextinformationen an und analysiert die kontextangereicherten Daten. Dadurch ist eine globale Bedrohungsaufklärung und Alarmierung in Echtzeit möglich. Aufgrund der Größe und Vielfalt des Kundenstamms mit über 10.000 Kunden auf sechs Kontinenten liefert NTT Ltd. Informationen, die für die Bedrohungen der meisten Unternehmen repräsentativ sind.

Die Daten stammen aus weltweiten Log-Events, die Angriffe basierend auf Art oder Menge identifizieren. Die Verwendung von validierten Informationen erfasst im Gegensatz zum Rohvolumen von Protokolldaten oder des Netzwerkverkehrs die tatsächliche Angriffszahl genauer. Ohne eine angemessene Kategorisierung der Angriffe würde das überproportional große Datenvolumen aus der Netzwerk-Traffic-Überwachung, Fehlalarmen, autorisiertem Security-Scanning und großen DDoS-Fluten, die von Security Operations Centers (SOCs) überwacht und erfasst werden, die tatsächliche Häufigkeit von Angriffen verfälschen.

Die Einbeziehung von Daten aus den zehn SOCs und sieben Forschungs- und Entwicklungszentren von NTT Ltd. liefert eine präzise Darstellung der sich ständig weiterentwickelnden globalen Bedrohungslandschaft.

(1) https://hello.global.ntt/en-us/insights/2020-global-threat-intelligence-report?utm_source=PR&utm_medium=Referral&utm_campaign=GTIR2020&utm_term=&utm_content=PressRelease&campaignID=701D00000014ffc&utm_SFDC_Offer=

Diese Presseinformation und eine Grafik können unter www.pr-com.de/ntt abgerufen werden.

Presseinformation

Automatisierte und ständig neue Angriffsmethoden lassen die Zahl der Cyber-Attacken in die Höhe schnellen

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:NTT Security Division

Romy Däweritz

Regional Security Marketing Manager – Europe

Tel.: +49 151 51587633

NTT Germany AG & Co. KG

Hakan Cakar

Vice President Marketing and Communications Germany

Tel.: +49 89 9911 20 08

PR-COM GmbH

Nicole Haske

Account Management

Sendlinger-Tor-Platz 6

80336 München

Tel.: +49 89 59997 814

Romy Däweritz

Regional Security Marketing Manager – Europe

Tel.: +49 151 51587633

NTT Germany AG & Co. KG

Hakan Cakar

Vice President Marketing and Communications Germany

Tel.: +49 89 9911 20 08

PR-COM GmbH

Nicole Haske

Account Management

Sendlinger-Tor-Platz 6

80336 München

Tel.: +49 89 59997 814

Über das Unternehmen

Über die Security Division und NTT Ltd.

Security ist eine Division von NTT Ltd., einem globalen Technologie-Dienstleister. Die Security Division hilft Unternehmen beim Aufbau eines digitalen Geschäfts, das dem Grundsatz Security-by-Design entspricht. Auf Basis einer globalen Threat Intelligence bietet die Security Division hinsichtlich Cyber-Bedrohungen Prävention, Erkennung, Abwehr und Reaktion. Security verfügt über 10 SOCs, sieben Zentren für Forschung und Entwicklung sowie mehr als 2.000 Sicherheitsexperten und behandelt jährlich Hunderttausende Sicherheitsvorfälle auf sechs Kontinenten. Die Division sichert zudem eine effiziente Ressourcennutzung, indem der richtige Mix an Managed Security Services, Security Consulting Services und Security-Technologie zur Verfügung gestellt wird.

NTT Ltd. arbeitet mit Unternehmen auf der ganzen Welt zusammen, um durch intelligente Technologielösungen Ergebnisse zu erzielen. Intelligent bedeutet für uns datengesteuert, vernetzt, digital und sicher. Als globaler ITK-Provider beschäftigen wir mehr als 40.000 Mitarbeiter an vielfältigen und modernsten Arbeitsplätzen und erbringen Dienstleistungen in mehr als 200 Ländern. Gemeinsam ermöglichen wir die vernetzte Zukunft.

Security ist eine Division von NTT Ltd., einem globalen Technologie-Dienstleister. Die Security Division hilft Unternehmen beim Aufbau eines digitalen Geschäfts, das dem Grundsatz Security-by-Design entspricht. Auf Basis einer globalen Threat Intelligence bietet die Security Division hinsichtlich Cyber-Bedrohungen Prävention, Erkennung, Abwehr und Reaktion. Security verfügt über 10 SOCs, sieben Zentren für Forschung und Entwicklung sowie mehr als 2.000 Sicherheitsexperten und behandelt jährlich Hunderttausende Sicherheitsvorfälle auf sechs Kontinenten. Die Division sichert zudem eine effiziente Ressourcennutzung, indem der richtige Mix an Managed Security Services, Security Consulting Services und Security-Technologie zur Verfügung gestellt wird.

NTT Ltd. arbeitet mit Unternehmen auf der ganzen Welt zusammen, um durch intelligente Technologielösungen Ergebnisse zu erzielen. Intelligent bedeutet für uns datengesteuert, vernetzt, digital und sicher. Als globaler ITK-Provider beschäftigen wir mehr als 40.000 Mitarbeiter an vielfältigen und modernsten Arbeitsplätzen und erbringen Dienstleistungen in mehr als 200 Ländern. Gemeinsam ermöglichen wir die vernetzte Zukunft.

Pressebericht „Automatisierte und ständig neue Angriffsmethoden lassen die Zahl der Cyber-Attacken in die Höhe schnellen“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von NTT Ltd.

COVID-19 hat deutliche Auswirkungen auf die digitale Transformation

Der Report „Future Disrupted: 2021“ von NTT zeigt fünf Schlüsseltechnologien auf

Bad Homburg, Deutschland, 10. November 2020 - NTT Ltd., ein führendes, weltweit tätiges IT-Dienstleistungsunternehmen, hat im Rahmen von „Future Disrupted: 2021“ (https://bit.ly/2TLXT5q) seine Prognosen zu den kommenden Technologietrends herausgebracht. Dieser Report bringt die entscheidenden Schlüsseltechnologien mit den wichtigsten Erkenntnissen der Experten von NTT zusammen, um die digitale Transformation voranzutreiben, und dient als Leitfaden für Unternehm…

Was Unternehmen über SD-WAN wissen müssen

Bad Homburg, Deutschland, 26. Oktober 2020 - Ein Software-Defined WAN, kurz SD-WAN, ist ein neuer Ansatz für Netzwerkkonnektivität, der Flexibilität, eine verbesserte, anpassbare sowie effizientere Bandbreitennutzung und damit in der Regel auch geringere Betriebskosten verspricht. NTT Ltd., ein führendes, weltweit tätiges IT-Dienstleistungsunternehmen, beantwortet die wichtigsten Fragen rund um SD-WAN.

Die Aufgabe eines herkömmlichen WAN besteht darin, Mitarbeiter einer Zweigstelle oder Campus-Umgebung mit den im Rechenzentrum gehosteten An…

Das könnte Sie auch interessieren:

Bromium ist Mythen der IT-Sicherheit auf der Spur

… für unerlässlich. Solche Maßnahmen sind zwar richtig, lösen aber bei Weitem nicht alle Probleme. Selbst der bestens geschulte und vorsichtigste Mitarbeiter kann mit intelligenten Angriffsmethoden problemlos überlistet werden.

4. Browser ist die größte Gefahrenquelle von außen

Bei der „Bedrohung von außen“ stellt der Browser die größte Gefahr dar – …

Fidor Bank vereitelt groß angelegte DDoS-Attacke mit Cloud Security Services von Akamai

… Deutschland. „Unsere Cloud-Security-Lösungen helfen Kreditinstituten dabei, ihren Kunden die bestmöglichen Services zu gewährleisten – auch angesichts einer sich stetig verändernden Bedrohungslandschaft, in der DDoS-Attacken und andere Angriffsmethoden zur Erpressung genutzt werden.“

Diese Presseinformation kann auch unter www.pr-com.de/akamai abgerufen werden.

Akamai gibt vier Tipps für den sicheren Betrieb von Websites

… werden. Viele sind der Meinung, dass die vor Zeiten einmal implementierten Maßnahmen ausreichen. Das kann sich sehr schnell als fataler Fehlschluss erweisen. Angriffsmethoden ändern sich ständig und E-Commerce-Unternehmen müssen sich darauf immer wieder neu einstellen.

3. Risiken und Chancen der Schutzregeln abwägen.

Viele Einzelhändler mit Onlineshops …

NTT Com Security erweitert Zusammenarbeit mit RSA in Deutschland im Bereich Cyber-Defense-Services

… Onsite-Implementierung in einem Security Operations Center (SOC) des Anwenders als auch als Managed Security Service (MSS) zur Verfügung stellen.

"Cyber-Kriminelle nutzen heute hochentwickelte Angriffsmethoden, um Organisationen auf der ganzen Welt zu kompromittieren. Durch die Digitalisierung bieten sich größere Angriffsflächen, und die Angreifer nutzen neue Wege, …

Bromium Lab Threat Report bringt Licht ins Dunkel aktueller Cyber-Attacken

… die Malware vor einer Sandbox-Lösung versteckt zu halten. Gesucht wird dabei nach Strings wie „VMware“, „Xen“ oder „VirtualBox“.

„Unsere Analyse zeigt, dass die Angriffsmethoden immer vielfältiger und raffinierter werden. Klar ist auch, dass ihnen mit traditionellen Methoden nicht mehr beizukommen ist. Das Beispiel Antivirenprogramm zeigt dies deutlich: …

IT-Sicherheit in Deutschland 2017

… IT-Sicherheitslage in Deutschland, die Ursachen von Cyber-Angriffen und die verwendeten Angriffsmittel und -methoden.

Der Bericht ist hoch interessant, da er insbesondere auch Beispiele und Angriffsmethoden aufzeigt und so nicht nur Einblick in die Möglichkeiten des Schutzes bietet, sondern praxisnah darstellt, wie hoch die Risikolage für die Daten- und …

Wie würde eine Welt ohne Hacker aussehen?

… auf die unterschiedlichsten Systeme streng reglementieren.

- Der Blick in die Kristallkugel ist entspannt. Die IT-Verantwortlichen müssen keine Angst haben, welche neuen Angriffsmethoden Hacker künftig nutzen werden.

„Eine Welt ohne Cyber-Kriminelle ist eine tolle Vision. Fakt ist, Hacker und ihre Angriffsmethoden werden immer raffinierter, sodass Unternehmen …

Websense nennt die acht größten Sicherheits-Bedrohungen für 2014

… Exploits bieten. Cyber-Kriminelle werden deshalb noch mehr Zeit dafür aufbringen, neue Verwendungen für bewährte Attacken zu finden und ihre fortgeschrittenen Angriffsmethoden weiter zu verfeinern. Zero-Day-Java-Exploits wird es vorbehalten sein, hochwertige Netzwerke mit gutem Java-Patching anzugreifen.

6. Angreifer ködern verstärkt Führungskräfte

Da die …

Versicherbarkeit von IT-Risiken

… nachdrücklich vor Augen geführt haben. Andererseits sehen sich auch private Unternehmen einer stetigen Professionalisierung der Angreifer und einer drastisch steigenden Anzahl von Angriffsmethoden und Schadprogramme ausgesetzt. Vor allem die Gefahren durch Botnetze und durch Lösegelderpressungen von Unternehmen mittels sognenannter Ransomware ist im Jahr 2016 …

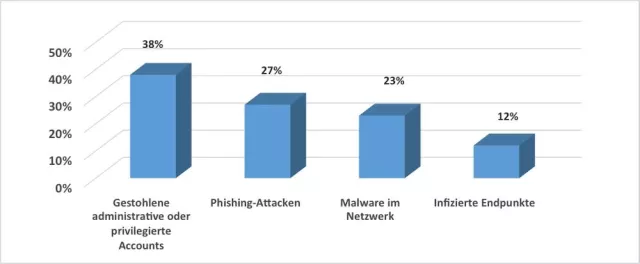

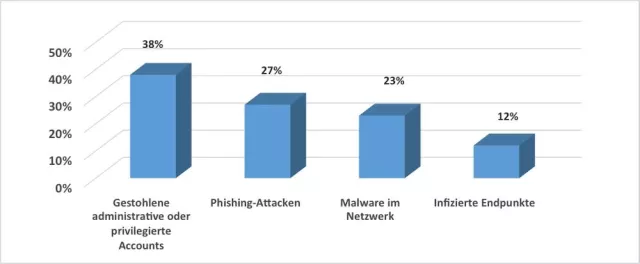

Cyber-Angreifer im Besitz privilegierter Accounts sind die größte Sicherheitsgefahr

… der Unternehmensleitung vertrauen.

Perimeter-Sicherheit reicht nicht aus

Befragt wurden die Unternehmen in der CyberArk-Untersuchung auch hinsichtlich des konkreten Gefährdungspotenzials unterschiedlicher Angriffsmethoden. Auf die Frage „Welche Angriffsform halten Sie künftig für am bedrohlichsten?“, bei der Mehrfachantworten möglich waren, antworteten …

Sie lesen gerade: Automatisierte und ständig neue Angriffsmethoden lassen die Zahl der Cyber-Attacken in die Höhe schnellen