(openPR) Heilbronn, 24. November 2016 – Das Jahr 2016 hat bisher klar gezeigt, dass niemand mehr immun ist gegenüber zielgerichteten Cyber-Attacken, die zudem immer raffinierter werden. Aktuelle Methoden der Cyber-Angreifer hat der Sicherheitssoftware-Anbieter Bromium ermittelt.

Die Bedrohungslage hat sich im ersten Halbjahr erneut verschärft. Etliche neue Angriffsvektoren sind hinzugekommen. Bromium hat die Angriffe näher untersucht und gängige Vorgehensweisen in der Untersuchung „Endpoint Exploitation Trends“ vorgestellt. Die vier wichtigsten Ergebnisse im Überblick:

1. Drive-by-Download-Attacken

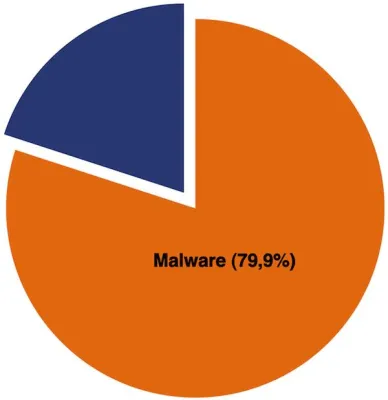

Obwohl moderne Browser eine verbesserte Sicherheit bieten, zählen zu den zentralen Infektionswegen nach wie vor Drive-by-Downloads, also das unbeabsichtigte Herunterladen von Schadsoftware von infizierten Webseiten. Die Malware zielt primär ab auf Webbrowser wie Microsoft Internet Explorer, Mozilla Firefox und Google Chrome sowie Browser-Plug-ins für Adobe Flash, Microsoft Silverlight oder die Oracle Java Runtime Environment. Besonders betroffen bei den Applikationen sind Microsoft Office und Adobe Acrobat Reader.

2. Exploit-Kit-Nutzung

Cyber-Kriminelle nutzen bei ihren Drive-by-Download-Attacken in aller Regel Exploit Kits. Die gängigsten Software-Kits für die Identifizierung von Software-Schwachstellen waren im ersten Halbjahr Neutrino und Rig.

3. Ransomware-Attacken

Einen starken Anstieg haben die Security-Analysten von den Bromium Labs in Cupertino vor allem bei den Ransomware-Attacken registriert. Die Zahl der Crypto-Ransomware-Familien nimmt seit Ende 2013 kontinuierlich zu, und Dutzende weiterer Exploit-Typen sind seit Anfang des Jahres neu hinzugekommen. Aktueller „Marktführer“ scheint noch immer „Locky“ zu sein.

Das Schreiben von Crypto-Ransomware hat sich als der neue Standard im Cybercrime-Untergrund herauskristallisiert. Mehrere Samples werden nahezu jeden Tag neu veröffentlicht. Die meisten von ihnen weisen allerdings Implementierungsfehler auf, so dass vereinzelt auch eine Entschlüsselung ohne Schlüssel möglich ist. Leider ist das nicht immer der Fall.

4. Makro-Malware

Abgesehen von Exploits ist auch Makro-Malware auf dem Vormarsch. Angreifer, für die die Exploit-Entwicklung zu aufwändig ist, gehen bevorzugt den Weg des Social Engineering. Spam-E-Mails, die Microsoft-Word-Dokumente mit Schadcode enthalten, sind besonders populär. Typischerweise wird beim Öffnen der Dokumente dann ein Visual-Basic-Makro ausgeführt und Malware heruntergeladen.

Die Bromium Labs haben dabei in diesem Jahr einige neue Tricks identifiziert, mit der Makro-Malware vor einer Detektion geschützt werden soll:

• Nutzung eines Microsoft-Office-Dokuments für den Transport von schädlichem Code: Das enthaltene Makro speichert eine Kopie des Dokuments mit der Extension .rtf, öffnet sie und startet dann eine exe-Datei aus dem Temp-Ordner des Anwenders.

• Downloads von schädlichen ausführbaren Dateien von GitHub, da eine https-Verbindung zu einer bekannten, seriösen Website von Antiviren- und Host-Intrusion-Prevention-Systemen übersehen werden kann.

• Suche nach mit virtuellen Maschinen verbundenen Artefakten. Dieser Trick wird verwendet, um die Malware vor einer Sandbox-Lösung versteckt zu halten. Gesucht wird dabei nach Strings wie „VMware“, „Xen“ oder „VirtualBox“.

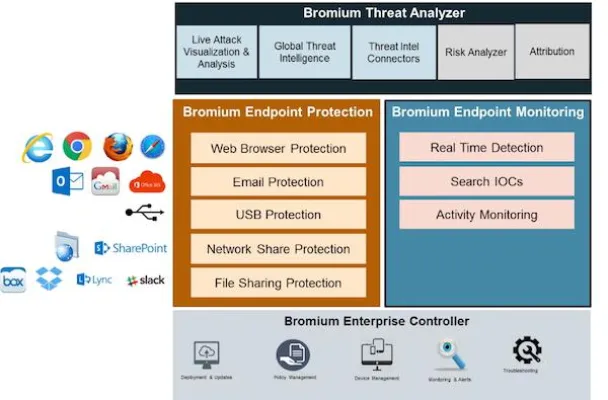

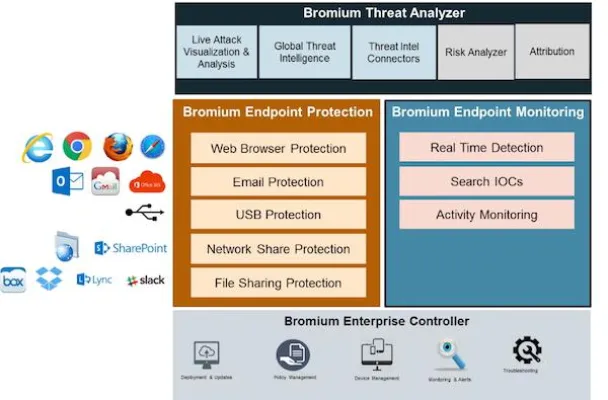

„Unsere Analyse zeigt, dass die Angriffsmethoden immer vielfältiger und raffinierter werden. Klar ist auch, dass ihnen mit traditionellen Methoden nicht mehr beizukommen ist. Das Beispiel Antivirenprogramm zeigt dies deutlich: Eine Lösung in diesem Bereich kann immer nur reaktiv auf neue Viren reagieren. Tritt ein neuer Virus auf, stößt das Verfahren zwangsläufig an seine Grenzen“, erklärt Jochen Koehler, Regional Director DACH bei Bromium in Heilbronn. „Bei unserer Endpoint-Protection-Lösung verfolgen wir deshalb auch einen anderen Ansatz: nicht Detektion, sondern Isolierung heißt das Motto. Und die Resonanz auf unsere Lösung ist hierzulande immens und das, obwohl wir erst seit Anfang des Jahres überhaupt in Deutschland mit einer eigenen Niederlassung vertreten sind.“

Die auf Endpunktsicherheit ausgelegte Bromium-Lösung ermöglicht eine Isolierung aller potenziell gefährlichen Aktivitäten eines PC-Nutzers. Technisches Fundament hierfür ist die Micro-Virtualisierungstechnologie, die einen Malware-Schutz direkt am Endpunkt bietet – und zwar mittels Hardware-isolierten Micro-VMs, mit denen alle Anwender-Aktivitäten abgekapselt werden. Eine Kompromittierung des Endpunkts über einen Angriffsweg wie das Aufrufen einer Webseite, das Downloaden eines Dokuments oder das Öffnen eines E-Mail-Anhangs ist damit ausgeschlossen.

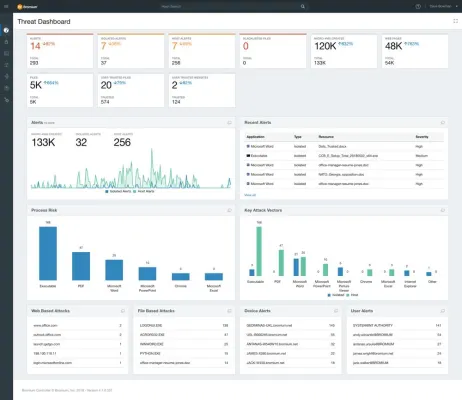

Datenbasis

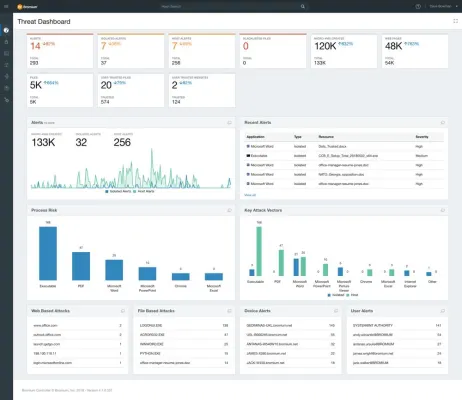

Bromium Threat Analysis (BTA) ist Bestandteil der Advanced Endpoint Security Software. Das Modul liefert detaillierte Analysen zu Malware-Attacken in Echtzeit. Der Service ermöglicht es Bromium-Kunden, Threat-Berichte der BTA mit Bromium-Sicherheitsexperten zur weiteren Analyse zu teilen. Alle Berichte sind anonymisiert und vertraulich.

Über Bromium-Labs

Bromium-Labs besteht aus Sicherheitsanalysten, die über umfangreiche Erfahrungen im Aufbau innovativer Technologien verfügen. Die Analysten sind aktiv in die modernste Sicherheitsforschung und Forensik involviert und engagieren sich weltweit in Sicherheits-, Hochschul- und Entwicklergemeinschaften. Bromium-Labs-Forscher sprechen regelmäßig auf Sicherheitskonferenzen und veröffentlichen verschiedene Whitepaper und Blogs über Themen wie Sicherheit, Virtualisierung oder moderne Bedrohungen.

Der Report findet sich unter: https://www.bromium.com/sites/default/files/rpt-bromium-threat-report-1h2016-us-en.pdf.

Informationen zu den Bromium-Lösungen finden sich unter: https://www.bromium.com/advanced-endpoint-security.html.

Diese Presseinformation kann auch unter www.pr-com.de/bromium abgerufen werden.

Presseinformation

Bromium Lab Threat Report bringt Licht ins Dunkel aktueller Cyber-Attacken

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Pressekontakt:

PR-COM GmbH

Franziska Fricke

Sendlinger-Tor-Platz 6

80336 München

Telefon (089) 59997-707

Fax (089) 59997-999

www.pr-com.de

PR-COM GmbH

Franziska Fricke

Sendlinger-Tor-Platz 6

80336 München

Telefon (089) 59997-707

Fax (089) 59997-999

www.pr-com.de

Über das Unternehmen

Über Bromium

Bromium, mit Hauptsitz in Cupertino im Silicon Valley, gilt als der Pionier bei der Micro-Virtualisierungstechnologie auf Endgeräten. Anders als bei herkömmlichen Lösungen ist Bromium nicht auf die unzulängliche Erkennung von Schadcode angewiesen, sondern verhindert dessen Auswirkungen: Malware jeglicher Art, egal ob aus dem Web, aus E-Mails oder USB-Geräten, wird isoliert, indem jeder Prozess in einer Hardware-isolierten Micro-VM stattfindet. Damit schließt Bromium aus, dass das Betriebssystem kompromittiert wird. Zu den Kunden gehören Unternehmen unterschiedlichster Branchen. In Deutschland ist Bromium mit einer Niederlassung in Heilbronn vertreten. Weitere Informationen unter www.bromium.com.

Bromium auf Twitter: https://twitter.com/bromium

Bromium auf LinkedIn: https://www.linkedin.com/company/bromium

Bromium im Blog: blogs.bromium.com/

Bromium, mit Hauptsitz in Cupertino im Silicon Valley, gilt als der Pionier bei der Micro-Virtualisierungstechnologie auf Endgeräten. Anders als bei herkömmlichen Lösungen ist Bromium nicht auf die unzulängliche Erkennung von Schadcode angewiesen, sondern verhindert dessen Auswirkungen: Malware jeglicher Art, egal ob aus dem Web, aus E-Mails oder USB-Geräten, wird isoliert, indem jeder Prozess in einer Hardware-isolierten Micro-VM stattfindet. Damit schließt Bromium aus, dass das Betriebssystem kompromittiert wird. Zu den Kunden gehören Unternehmen unterschiedlichster Branchen. In Deutschland ist Bromium mit einer Niederlassung in Heilbronn vertreten. Weitere Informationen unter www.bromium.com.

Bromium auf Twitter: https://twitter.com/bromium

Bromium auf LinkedIn: https://www.linkedin.com/company/bromium

Bromium im Blog: blogs.bromium.com/

Pressebericht „Bromium Lab Threat Report bringt Licht ins Dunkel aktueller Cyber-Attacken“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Bromium

Krankenhäuser müssen in Sachen Sicherheit einen Schritt weiter gehen

Heilbronn, 6. Mai 2020 - Interpol sieht aktuell eine steigende Anzahl an Cyber-Angriffen auf Krankenhäuser. Vor allem Ransomware, die über Phishing-E-Mails verteilt wird, tritt wieder vermehrt auf. Mit herkömmlichen Sicherheitsmaßnahmen ist die Gefahrenlage nicht in den Griff zu bekommen, ist Sicherheitsspezialist Bromium überzeugt.

Zu den klassischen IT-Schutzmaßnahmen von Krankenhäusern gehören die regelmäßige Erstellung von Sicherheits-Backups, die Aktualisierung von Betriebssystem und eingesetzten Programmen und die Nutzung aktueller Ant…

Fünf unterschätzte Punkte beim Kampf gegen immer raffiniertere Cyber-Attacken

Heilbronn, 14. April 2020 - IT-Sicherheitssysteme sind immer nur so stark wie ihr schwächstes Glied. Die Schulung der eigenen Mitarbeiter und die Schaffung eines entsprechenden Bewusstseins für die Gefahren durch Cyber-Kriminelle stehen deshalb bei vielen Unternehmen ganz oben auf der Liste der Abwehrmaßnahmen. Dieser Ansatz ist allerdings zu kurz gegriffen, erklärt der Sicherheitsspezialist Bromium.

Nicht immer sind es komplexe Algorithmen und Programme, mit denen Cyber-Kriminelle versuchen, in das Netzwerk eines Unternehmens einzudringen.…

Das könnte Sie auch interessieren:

Sicherheitsreport von Dell offenbart neue Angriffstaktiken von Cyber-Kriminellen

… Hilfe von Ransomware von ihren Opfern Geld erpressen, damit diese ihre versperrten Fahrzeug wieder verlassen können – oder sogar noch weitaus gefährlichere Taktiken.

„Viele Cyber-Attacken waren 2015 erfolgreich, weil die Angreifer ein schwaches Glied in der Verteidigungskette finden und erfolgreich nutzen konnten. Meist werden diese Schwachstellen durch …

IT-Security verhindert Innovationen und frustriert Nutzer

… zeigen eindeutig, dass herkömmliche Sicherheitsmaßnahmen nicht mehr der Weisheit letzter Schluss sein können. In einer wettbewerbsintensiven Zeit stellen Produktivitätseinbußen ebenso wie Cyber-Attacken Unternehmen vor erhebliche Probleme. Security darf keine Barriere für Innovation sein“, erklärt Jochen Koehler, Regional Director DACH bei Bromium in …

Bromium stellt Lösungssuite Advanced Endpoint Security vor

Heilbronn, 9. März 2016 – Bromium, Pionier bei der Micro-Virtualisierung auf Endgeräten, präsentiert mit Bromium Advanced Endpoint Security eine umfassende Lösungssuite für den Schutz von Endpunkten vor zielgerichteten Attacken oder Zero-Day-Bedrohungen.

Zentraler Bestandteil der Advanced Endpoint Security Software ist das Lösungsmodul Bromium Endpoint …

Automatisierte und ständig neue Angriffsmethoden lassen die Zahl der Cyber-Attacken in die Höhe schnellen

… der Angriffe im vergangenen Jahr in allen Industriezweigen zugenommen – der Technologiesektor wie auch die Fertigungsindustrie sind allerdings in Deutschland am stärksten von Cyber-Attacken betroffen. Der Technologiesektor liegt mit 51% aller Angriffe auf Platz 1 in der Liste der Angriffsziele. Der Großteil der Attacken waren dabei Reconnaissance-Aktivitäten …

Bromium und NTT Com Security vereinbaren weltweite Security-Partnerschaft

… Deutschland, 21. Januar 2016 – NTT Com Security, Teil der NTT Group (NYSE: NTT) und Spezialist für Informationssicherheit und Risikomanagement, und Bromium, Pionier im Bereich Micro-Virtualisierung, sind eine weltweite, strategische Partnerschaft eingegangen. Ziel ist es, Unternehmen und öffentlichen Verwaltungen die Endpoint-Protection-Lösung von Bromium …

Cyber Risiken wachsen exponentiell: 100 Tage Corona – 33 % mehr Hackerangriffe

Phishing, Zoom-Bombing, Social Engineering, Fake-Domains – seit Beginn der Coronakrise haben Hacker Hochkonjunktur. Dem aktuellen Mimecast-Threat-Report zufolge wurden bei nahezu allen Angriffsarten extrem hohe Zuwächse verzeichnet. Mimecast ist ein renommierter Anbieter von Produkten zur Optimierung der E-Mail Sicherheit und veröffentlicht regelmäßig …

Bromium-Untersuchung zeigt Anstieg File-basierter Angriffe

Heilbronn, 9. Januar 2019 - Sicherheitssoftware-Anbieter Bromium hat in seinen neuen „Threat Findings“ aktuelle Malware-Trends analysiert. Das Ergebnis zeigt, dass Browser-basierte Attacken an Bedeutung verloren haben und File-basierte Angriffe klar dominieren.

Bromium hat in seinen „Threat Findings“ die im Jahr 2018 bei Kunden entdeckte Schadsoftware …

Wie würde eine Welt ohne Hacker aussehen?

… IT-Sicherheit ist für jedes Unternehmen eine große Herausforderung. Doch was schützt wirklich? Und wie würde eine Welt ohne Cyber-Bedrohungen aussehen? Der Sicherheitsspezialist Bromium hat sich Gedanken gemacht, was auf der Wunschliste von Unternehmen und ihren IT-Abteilungen stehen könnte.

Hacker-Angriffe und Datendiebstähle gehören für viele Unternehmen …

Sicherheitslösung von Bromium entlastet Mitarbeiter

… den die Mitarbeiter bislang in Zweifelsfällen kontaktieren – ganz zu schweigen von dem entfallenden Arbeitsaufwand bei erfolgreichen Cyber-Attacken: vom kompletten Neuaufsetzen einzelner Systeme bis zur Analyse des gesamten Unternehmensnetzwerkes.

Informationen zur Bromium-Technologie finden sich unter: https://www.bromium.com/platform/our-technology.html

Websense 2010 Threat Report: Heimtückische Attacken zielen auf Unternehmen

… im Bereich Unified-Web-, -Daten- und -E-Mail-Security, hat in seinem Websense 2010 Threat Report (1) die Bedrohungslage im Internet analysiert. Eines der zentralen Ergebnisse: Die Cyber-Attacken wie Aurora, Stuxnet und Zeus haben die Bedrohungslage in diesem Jahr massiv verschärft. Von der Aurora-Attacke zu Jahresbeginn waren mehr als 100 Unternehmen …

Sie lesen gerade: Bromium Lab Threat Report bringt Licht ins Dunkel aktueller Cyber-Attacken