(openPR) Im Oktober 2016 entdeckten die Virenanalysten von Doctor Web den ersten auf Google Go geschriebenen Encoder. Es konnte bereits ein Entschlüsselungstool entwickelt werden, das die beschädigten Dateien wieder dekodiert. In der zweiten Monatshälfte analysierten die Sicherheitsexperten von Doctor Web eine Backdoor für Linux, die auf den Geräten der Anwender Befehle von Cyber-Kriminellen ausführt. Weiterhin bleiben auch mobile Endgeräte unter Android eine Zielscheibe für Verbrecher.

Encoder zählen zur gefährlichsten Ransomware, jeden Monat tauchen neue Versionen auf. Im Oktober analysierten die Virenexperten von Doctor Web einen Trojaner, der mit Google Go entwickelt wurde. Dieser wurde unter dem Namen Trojan.Encoder.6491 in die Dr.Web Virendatenbank aufgenommen.

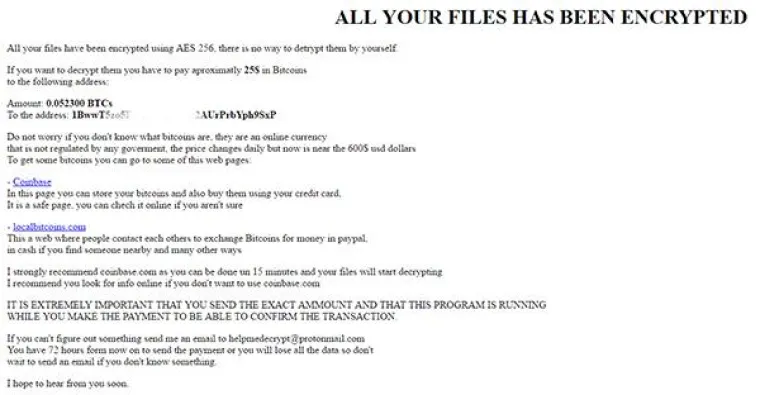

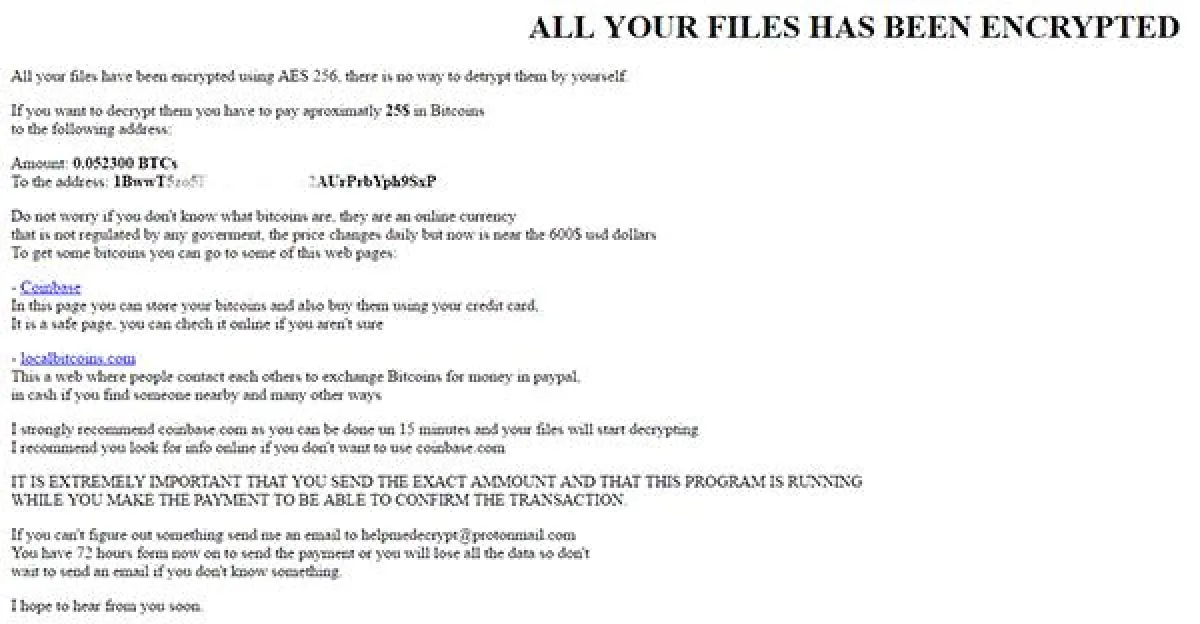

Der Trojaner ist in der Lage, 140 Dateitypen durch einen AES-Algorithmus auf Festplatten zu verschlüsseln. Nach erfolgreicher Verschlüsselung verlangt Trojan.Encoder.6491 ein Lösegeld in Bitcoins. Der Trojaner prüft dann innerhalb eines gewissen Zeitintervalls den Kontostand der Bitcoin-Geldbörse, auf welche das Opfer das Lösegeld überweisen soll, und entschlüsselt kodierte Dateien, sobald der Betroffene das Lösegeld bezahlt hat. Die Analysten von Doctor Web haben bereits eine Methode entwickelt, mit der man Anwenderdateien wieder entschlüsseln kann und raten davon ab, Lösegeldforderungen von Cyber-Kriminellen nachzukommen.

Auch Linux und Android weiter im Fokus:

Weiterhin wurde eine Backdoor entdeckt, die Linux-Anwender angreift. Der Trojaner heißt Linux.BackDoor.FakeFile.1 und verbreitet sich als PDF-, Microsoft-Office- oder Open-Office-Datei.

Noch Ende September wurde auf Google Play der Trojaner Android.SockBot.1 analysiert, der den Internettraffic über infizierte mobile Endgeräte weiterleitet. Die Endgeräte nutzt er dafür als Proxy-Server. Weitere Informationen zu Android.SockBot.1 sind hier zu finden.

Statistik von Dr.Web CureIt!:

- Trojan.Zadved: Schadcode, der Suchtreffer auf Google und Werbe-Meldungen auf anderen Webseiten verfälscht.

- Trojan.BtcMine.793: Trojaner, der CPU-Ressourcen versteckt und zum Mining von Kryptowährung ausnutzt.

- Trojan.LoadMoney: Downloader, die im Rahmen des Partnerprogramms LoadMoney generiert werden. Diese Schädlinge laden böswillige Anwendungen herunter und installieren diese auf dem Rechner des Opfers.

- Trojan.DownLoader: Familie von Trojanern zum Herunterladen von weiteren böswilligen Apps auf dem Rechner.

- Trojan.InstallCore.1903: Familie von Downloadern, die unnötige und unerwünschte Applikationen installieren.

Serverstatistik von Doctor Web:

- JS.Downloader: Plug-ins, die unerwünschte Werbung anzeigen.

- JS.Redirector: Böswillige Szenarien, die auf JavaScript geschrieben sind, Malware herunterladen und diese auf dem Rechner des Opfers installieren.

- Trojan.Zadved: Schadcode, der Suchtreffer auf Google und Werbe-Meldungen auf anderen Webseiten verfälscht.

- W97M.DownLoader: Böswillige Szenarien, die Sicherheitslücken in Office-Applikationen ausnutzen, Malware herunterladen und diese auf dem Rechner des Opfers installieren.

Malware im E-Mail-Traffic:

- JS.Downloader: Böswillige Szenarien, die auf JavaScript geschrieben sind, Malware herunterladen und diese auf dem Rechner des Opfers installieren.

- JS.Redirector: Böswillige Szenarien, die auf JavaScript geschrieben sind, Malware herunterladen und diese auf dem Rechner des Opfers installieren.

Statistik von Dr.Web Bot für Telegram:

- Joke.Locker.1.origin: Scherzprogramm für Android, das den Bildschirm des Smartphones sperrt und BSOD (Blue Screen of Death) anzeigt.

- Trojan.PWS.Spy.11887: Trojaner für Windows, der sensible Benutzerdaten klaut.

- Android.Spy: Multifunktionale Trojaner für Android, die Kontakte ablesen und speichern, Kurznachrichten empfangen und versenden, Registerkarten des Browsers abspeichern und IMEI sowie die Mobiltelefonnummer ablesen können.

- Trojan.PWS.Siggen1.1167: Trojaner für Windows, der Passwörter klauen kann.

- Android.Locker.139.origin: Android-Trojaner, der aufdringliche Werbung anzeigt, das Endgerät sperrt und ein Lösegeld verlangt.

Verschlüsselungstrojaner:

Für folgende Trojaner sind im Oktober 2016 Anfragen beim technischen Support von Doctor Web eingegangen:

- Trojan.Encoder.858: 26.85% Anfragen

- Trojan.Encoder.761: 21.01% Anfragen

- Trojan.Encoder.3953: 5.25% Anfragen

- Trojan.Encoder.567: 4.61% Anfragen

- Trojan.Encoder.3976: 2.92% Anfragen

Gefährliche Webseiten:

Im Oktober 2016 wurden 338.670 neue Internetadressen in die Doctor Web Datenbank aufgenommen.

- August 2016: +298.985

- September 2016: +338.670

- Wachstum: +13,27%

Unter den neuen nicht empfohlenen Webseiten sind vor allem Betrugsressourcen zu finden.

Malware für Linux:

Seit Oktober wurden von Doctor Web 40.756 Angriffe gegen Linux-Endgeräte festgestellt. 35.423 Angriffe wurden via SSH und 5.333 via Telnet durchgeführt.

- Linux.Downloader: Böswillige Szenarien und Skrypits für Linux, die zum Herunterladen und zur Installation von Malware dienen.

- Linux.BackDoor.Fgt: Böswillige Software für Linux, die DDoS-Angriffe durchführt. Es gibt Trojaner für Linux, die sich in die Architekturen MIPS und SPARC integrieren können.

- Linux.DDoS.Xor: Malware für Linux, die DDoS-Angriffe gegen Netzwerkübergänge durchführt.

Der im Oktober entdeckte Trojaner Linux.BackDoor.FakeFile.1 kann folgende Befehle übernehmen:

• Während einer Sitzung Nachrichten versenden;

• Liste von Inhalten übermitteln;

• Eine Datei oder ein Verzeichnis auf den Server übertragen;

• Verzeichnis löschen;

• Datei löschen;

• Verzeichnis umbenennen;

• Sich selbst löschen;

• Neue Kopie eines Prozesses starten;

• Laufende Verbindung abbrechen;

• Backconnect organisieren und sh starten;

• Backconnect abbrechen;

• Ausführbare Datei öffnen;

• Prozessdatei schließen;

• Datei oder Verzeichnis erstellen;

• Werte in einer Datei abspeichern;

• Namen, Erlaubnisse und Daten von Dateien extrahieren;

• 777 Rechte für eine bestimmte Datei definieren;

• Backdoor abbrechen.

Presseinformation

Die größten Bedrohungen im Oktober 2016

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Doctor Web Deutschland GmbH

Sanja Jahn-Willkomm

Platz der Einheit 1

60327 Frankfurt

Tel.: +49 (0)69 / 975 03 139

Fax: +49 (0)69 / 975 03 200

http://www.drweb-av.de/

Sanja Jahn-Willkomm

Platz der Einheit 1

60327 Frankfurt

Tel.: +49 (0)69 / 975 03 139

Fax: +49 (0)69 / 975 03 200

http://www.drweb-av.de/

Über das Unternehmen

Das russische Unternehmen Doctor Web Ltd. ist einer der führenden Hersteller von Anti-Virus- und Anti-Spam-Lösungen mit Hauptsitz in Moskau. Das Doctor Web Team entwickelt seit 1992 Anti-Malware-Lösungen und beschäftigt weltweit 400 Mitarbeiter, davon 200 im Research & Development. Doctor Web ist nicht nur Pionier, sondern auch einer der wenigen Anbieter, die ihre Lösungen vollständig innerbetrieblich entwickeln. Das Unternehmen legt großen Wert auf die effektive Beseitigung von Kundenproblemen und bietet schnelle Antworten auf akute Virengefahren. Die umfangreiche Produktpalette von Doctor Web umfasst effiziente Lösungen zur Absicherung von einzelnen Arbeitsplätzen bis hin zu komplexen Netzwerken. Im deutschsprachigen Raum werden die Produkte von der Doctor Web Deutschland GmbH in Frankfurt vertrieben. Zu den nationalen und internationalen Kunden zählen neben privaten Anwendern namhafte börsennotierte Unternehmen wie die russische Zentralbank, JSC Russian Railways, Gazprom oder Arcelor Mittal sowie Bildungseinrichtungen und öffentliche Auftraggeber wie das russische Verteidigungsministerium.

Pressebericht „Die größten Bedrohungen im Oktober 2016“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Doctor Web Deutschland GmbH

Trojaner nutzt Android-Schwachstelle aus und liest WhatsApp-Konversationen

Die Virenanalysten von Doctor Web haben den gefährlichen Trojaner Android.InfectionAds.1 entdeckt und analysiert. Dieser nutzt mehrere Android-Schwachstellen aus, um beliebte Apps wie WhatsApp oder SwiftKey zu infizieren.

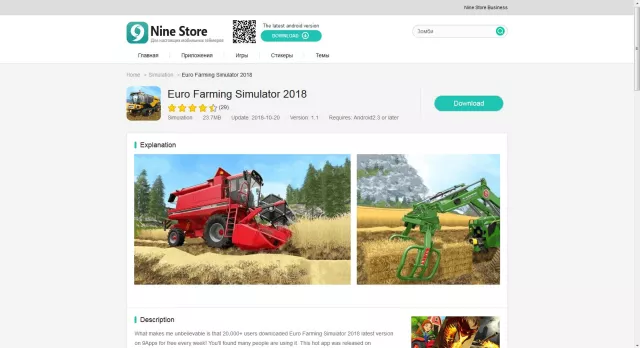

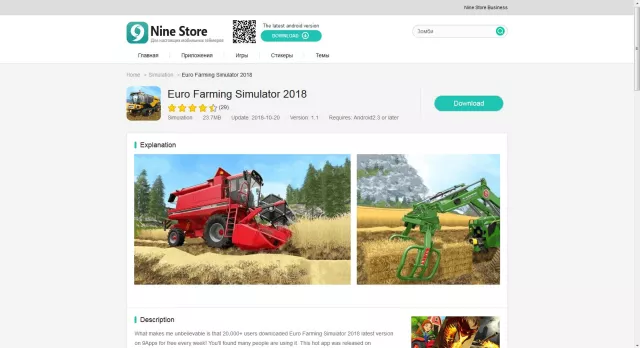

Um den Trojaner auf die Geräte zu bekommen, betten Cyber-Kriminelle ihn zunächst in harmlos anmutende Software ein. Doctor Web entdeckte Android.InfectionAds.1 dabei in folgenden Apps: HD Camera, Tabla Piano Guitar Robab, Euro Farming Simulator 2018 und Touch on Girls.

Beim Starten einer der oben genannten Apps extrahier…

Sicherheitslücke im UC Browser und Counter-Strike-Client – der Doctor Web Virenrückblick für März 2019

Die Virenanalysten von Doctor Web konnten im März 2019 zwei signifikante Sicherheitslücken feststellen: Eine betraf den beliebten UC Browser, eine weitere den Counter-Strike-Client 1.6. Darüber hinaus verzeichneten die Sicherheitsexperten insgesamt einen drastischen Anstieg an Malware.

Beispielsweise haben sich die Aktivitäten von Trojan.MulDrop8.60634 fast verdreifacht und auch die Anzahl der Bedrohungen von Trojan.Packed.24060 und Adware.OpenCandy.243 ist im vergangenen Monat signifikant gestiegen. Während Adware.OpenCandy weitere Softwar…

Das könnte Sie auch interessieren:

Die 4 Bedrohungen der Nachtrags-Beauftragung

Berlin, 02. Mai 2018. Die Premium Minerva GmbH zeigt in ihrem Blog-Artikel „Die Bedrohung des SELBST & Nachträge - Welche Bedrohungen gibt es?“, welche 5 Situationen eine Bedrohung für das SELBST eines Menschen darstellen und welche 4 dieser Bedrohungen ebenso eine Bedrohung für jede Nachtrags-Beauftragung darstellen. Die Leser können erfahren, warum …

SecureWave: Podcast zum Thema Sicherheit verfügbar

Forrester-Analystin Natalie Lambert diskutiert Erfahrungen zum Schutz vor Datenlecks, Malware und anderen Bedrohungen

Luxemburg, 11. April 2007 – SecureWave, Experte für Endpoint-Sicherheit, bietet auf seiner Webseite ab sofort einen Podcast mit Forrester-Analystin Natalie Lambert. In der Debatte „Enterprise Security Threats: Defining and Avoiding Malware …

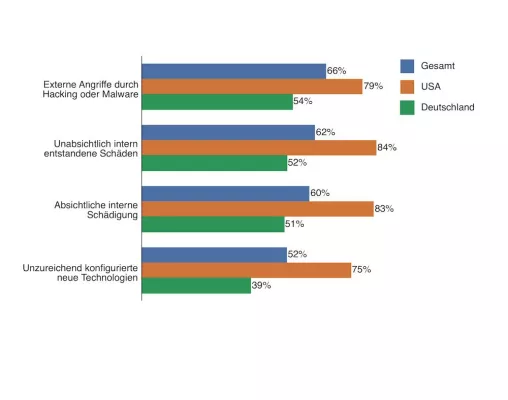

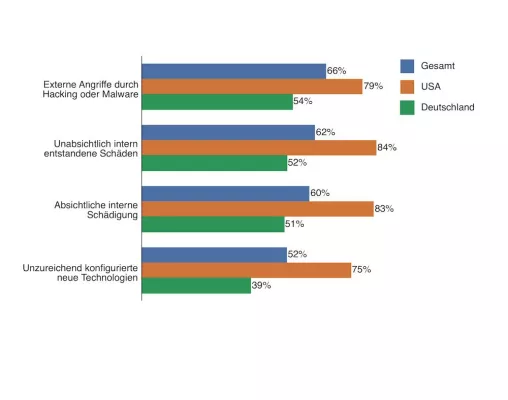

Dell Global Security Survey: Unternehmen sind nur unzureichend auf neue Bedrohungen vorbereitet

* Rund 66 % der Unternehmen in Deutschland mussten in den letzten zwölf Monaten Sicherheitsverletzungen verzeichnen; dennoch betrachten nur 45 % der Befragten die Bedrohungen ihrer IT als Top-Thema.

* Sorgen machen den Unternehmen vor allem externe Angriffe durch Hacking oder Malware, intern entstandene Schäden, etwa durch Fehlbedienung oder verlorene …

Verteilte Sicherheit - Enterasys mit neuem Distributed Intrusion Prevention System

Einzigartige herstellerunabhängige Lösung zur Identifizierung und Beseitigung von Bedrohungen in jedem Netzwerk

Frankfurt, 1. April 2008 – Ab sofort bietet Enterasys Networks, die Secure Networks Company, ein neues Distributed Intrusion Prevention System (IPS) zur automatischen Erkennung und Beseitigung von Bedrohungen in Echtzeit in heterogenen Netzwerken …

Juniper Networks stellt leistungsfähige Network-Security-Management-Lösung vor

… IT-Administratoren die sich stets ändernden Bedrohungs-Szenarien effizient und effektiv in den Griff bekommen und Compliance-Vorgaben erfüllen.

Angesichts des unablässigen Drucks, auf Bedrohungen zu reagieren und die Effektivität und Sicherheit des eigenen Netzwerks zu quantifizieren, benötigen innovative Unternehmen eine kosteneffektive und umfassende Lösung, …

Die meisten Universitäten reagieren zu langsam und zu spät auf Cyber-Bedrohungen

… Global DNS Threat Report von EfficientIP, dem führenden Experten für Netzwerksicherheit und -schutz, geht hervor, dass Hochschulen größtenteils am schlechtesten mit potentiellen Cyber-Bedrohungen umgehen. Laut Bericht benötigten fast drei Viertel der Hochschulen (73 Prozent) drei Tage oder länger, um einen Patch nach Bekanntwerden einer Sicherheitslücke …

Brillstein Security Group Deutschland verkündet Partnerschaft mit Digital Private Investigator

Brillstein Security Group Deutschland verkündet Partnerschaft mit Digital Private Investigator: Gemeinsam gegen Online-BedrohungenDie Brillstein Security Group Deutschland, bekannt für ihre umfassenden Sicherheitslösungen, hat eine strategische Partnerschaft mit Digital Private Investigator (DPI) geschlossen. Dieses Bündnis markiert einen entscheidenden …

Fristlose Kündigung des Mietvertrags bei Bedrohung anderer Mieter

Das Urteil des Amtsgerichts Neukölln (Aktenzeichen.: 18 C 298/22) behandelt die fristlose Kündigung eines Mietvertrags aufgrund schwerwiegender Bedrohungen gegenüber anderen Mietern. In dem Fall hatte der Mieter seine Nachbarn verbal mit Körperverletzung und Tod bedroht. Das Gericht entschied, dass solche Drohungen den Hausfrieden massiv stören und das …

Rapid7 erwirbt den Threat-Intelligence-Anbieter IntSights

… der Kundenumgebungen mit den externen Threat Intelligence-Funktionen von IntSights kombinieren. Dadurch erhalten Unternehmen jeder Größe eine einheitliche Sicht auf Bedrohungen, eine Überwachung der Angriffsfläche, relevante Erkenntnisse und eine proaktive Bedrohungsabwehr. Diese Akquisition erweitert auch Rapid7s führendes, Cloud-natives Extended Detection …

Infiltration und Spionageabwehr bei Personalsicherheitslücken: Die Unsichtbare Gefahr für Unternehmen

… Gefahr für UnternehmenUnternehmen, die sich auf ihren wirtschaftlichen Erfolg und ihr Wachstum konzentrieren, sehen sich oft mit einer Vielzahl von Bedrohungen konfrontiert. Viele dieser Gefahren sind offensichtlich und werden in den Sicherheitsplänen berücksichtigt – diebstahlsichere Gebäude, Zugangsbeschränkungen und digitale Sicherheitsmaßnahmen gehören …

Sie lesen gerade: Die größten Bedrohungen im Oktober 2016