(openPR) Heilbronn, 16. April 2015 – SSH-Keys ermöglichen häufig einen unkontrollierten privilegierten Zugriff auf kritische Systeme und stellen dadurch ein hohes Sicherheitsrisiko dar. Der auf den Schutz von privilegierten Benutzerkonten spezialisierte Sicherheitsanbieter CyberArk erläutert, wie Unternehmen diese Gefahr beseitigen können.

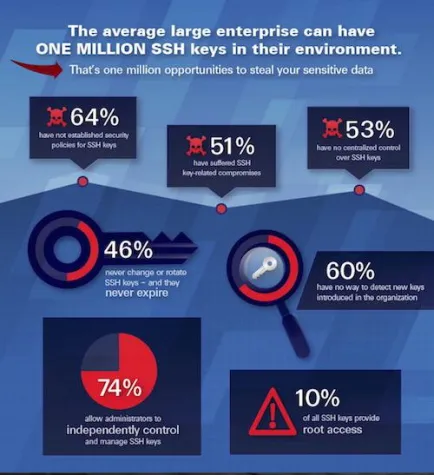

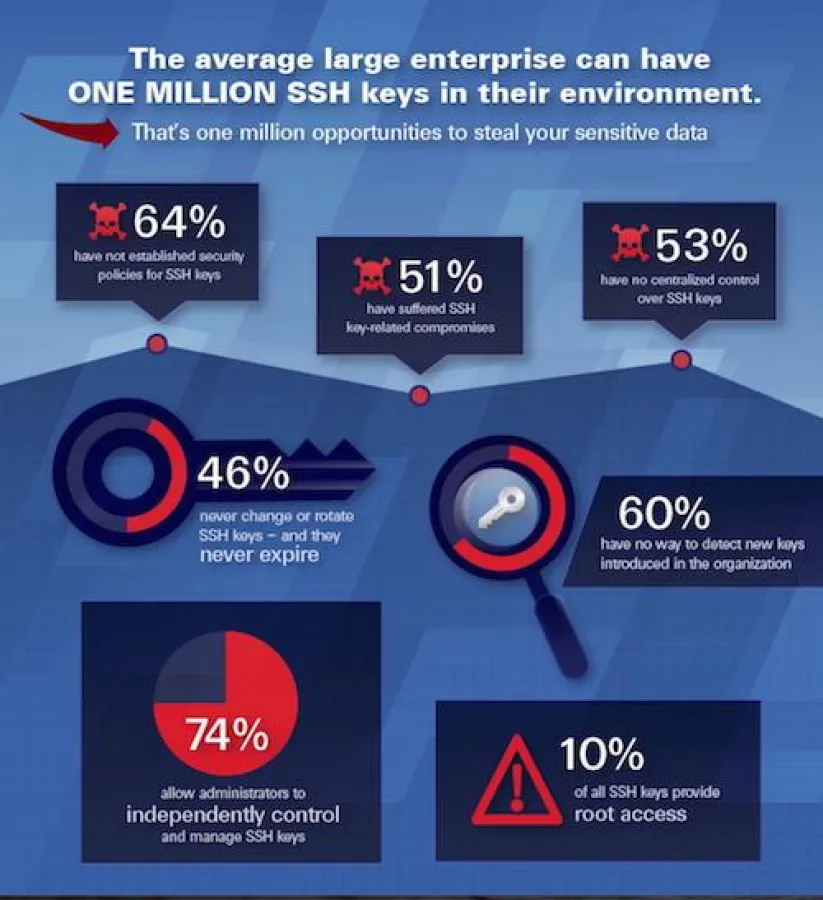

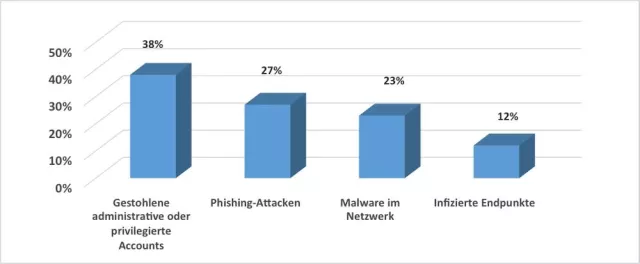

Vor allem im Unix- und Linux-Umfeld werden in Unternehmen häufig SSH-Keys auch für administrative Zugriffe auf kritische Systeme verwendet. Eine zentrale Verwaltung oder Überwachung der Keys gibt es in der Regel dabei nicht. Wenn aber SSH-Keys einen unkontrollierten privilegierten Zugriff auf die jeweiligen Zielsysteme ermöglichen, steigt das Sicherheitsrisiko für Unternehmen immens.

Besonders problematisch ist dabei, dass Key-Paare – Private und Public Keys – zu jeder Zeit von jedem Anwender auf nahezu jedem System generiert werden können. Und was noch gravierender ist: Sie werden niemals ungültig. Das kann dazu führen, dass SSH-Key-Paare vorhanden sind, die mehrere Jahre alt sind, oder zu Anwendern gehören, die inzwischen das Unternehmen verlassen haben. Nicht autorisierten Anwendern stehen damit Hintertüren zu unternehmenskritischen Systemen offen.

CyberArk beschreibt sechs Schritte zu sicheren SSH-Keys:

1. Detaillierte Bestandsaufnahme durchführen.

Zunächst sollten alle vorhandenen Keys identifiziert und lokalisiert werden, einschließlich ihres Alters und ihrer Anwendungsbereiche. Dabei ist auch zu prüfen, welche Keys nicht den IT-Sicherheitsrichtlinien des Unternehmens entsprechen.

2. SSH-Keys an einem sicheren Ort ablegen.

Auf beliebigen Endsystemen gespeicherte SSH-Keys stellen ein erhebliches Risiko dar. Sie sollten deshalb stattdessen unbedingt in einem hochverfügbaren Repository zentral vorgehalten werden.

3. Verbindungen zentral berechtigen.

Auf Basis dieser Speicherung ist eine sichere Verwaltung der Keys möglich. Geeignete Lösungen können damit den SSH-Verbindungsaufbau auf beliebige Zielsysteme zentral berechtigen.

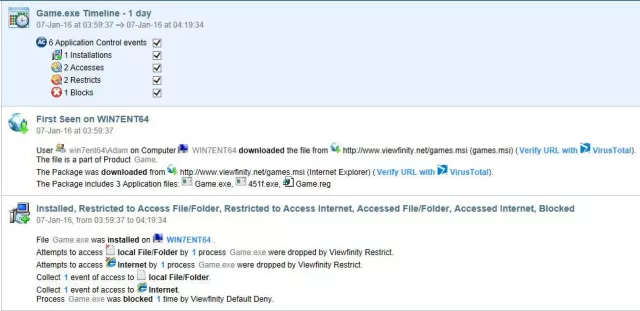

4. Vollständiges Session Recording durchführen.

Um potenzielle Gefahren auszuschließen, die von Insider- und Cyber-Attacken ausgehen, sollten alle Sessions, die über SSH-Verbindungen erfolgen, überwacht und aufgezeichnet werden.

5. „Zeitlose“ Keys beseitigen.

Analog zu statischen Passwörtern sind auch SSH-Keys, die nie geändert werden, nicht Sicherheitsrichtlinien-konform. Sie sollten deshalb in festgelegten Intervallen automatisch erneuert werden.

6. Echtzeit-Analytik nutzen.

Eine geeignete Threat-Analytics-Lösung ist in der Lage, verdächtige Verwendungen von SSH-Keys wie abweichende Zugriffszeiten oder eine ungewöhnliche Häufung von Zugriffen in Echtzeit zu erkennen. Damit lassen sich Attacken stoppen, bevor sie Schaden im Unternehmen anrichten.

„Unternehmen sollten die mit SSH-Keys verbundenen Sicherheitsgefahren nicht unterschätzen. Cyber-Kriminelle wissen, dass sie sich darüber einen privilegierten Zugang zu kritischen Systemen verschaffen können“, sagt Christian Götz, Professional Services Manager DACH bei CyberArk in Heilbronn. „Wenn man sich die in vielen Unternehmen vorhandene hohe Anzahl von SSH-Keys vor Augen hält, ist klar, dass eine manuelle Verwaltung und Änderung keine Option ist. Erforderlich ist vielmehr eine Lösung, die einen hohen Zentralisierungs- und Automatisierungsgrad bietet.“

Diese Presseinformation und Bildmaterial können unter www.pr-com.de/cyberark abgerufen werden.