(openPR) Heilbronn, 20. Februar 2014 – Die neue Version 4.0 der CyberArk-Lösung DNA ist ab sofort verfügbar. Das Audit-Tool ist für die automatische Erkennung von privilegierten und administrativen Benutzerkonten entwickelt worden. Mit der neuen Version können auch Passwort-Hashes identifiziert werden.

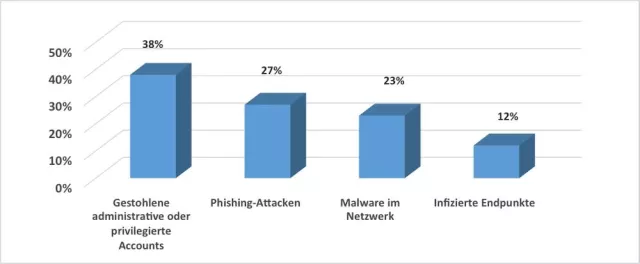

Privilegierte Konten stellen in jedem Unternehmen ein erhebliches Sicherheitsrisiko dar. Bevor sie allerdings entsprechend gesichert werden können, müssen sie zunächst identifiziert und analysiert werden. Genau für diese Anforderungen hat CyberArk sein Audit-Tool DNA (Discovery & Audit) entwickelt, eine Software-Lösung, mit der Unternehmen einen schnellen Überblick über Anzahl, Ort und Status von privilegierten Benutzerkonten erhalten.

In der neuen Version 4.0 können nun zusätzlich gehashte Passwörter identifiziert werden. Auch sie sind für Unternehmen eine Sicherheitslücke und eines der Hauptziele von Angreifern, da sie als Authentifizierungsverfahren in einem Netzwerk dienen. So befinden sich beispielsweise oft Hashwerte von Administratorkonten auch auf Endgeräten. Gelangen Angreifer in ihren Besitz, stehen ihnen im Netzwerk Tür und Tor offen, sie erhalten damit in der Regel einen uneingeschränkten Zugriff auf unternehmenskritische Systeme, Applikationen und Daten.

„Auf Pass-the-Hash-Attacken sind einige der spektakulärsten Datendiebstähle der Vergangenheit zurückzuführen, und sie bleiben eine der Hauptbedrohungen für Unternehmen“, betont Jochen Koehler, Regional Director DACH bei CyberArk in Heilbronn. „Um sich vor solchen Angriffen schützen zu können, ist es eine Grundvoraussetzung, dass ein Unternehmen weiß, wo sich überhaupt gehashte Passwörter im Netzwerk befinden. Mit CyberArk DNA 4.0 geben wir ihnen nun ein Tool an die Hand, das genau diese Identifizierungsmöglichkeit bietet.“

Die neue Version CyberArk DNA 4.0 bietet in Kombination mit CyberArks Privileged Account Security Suite, einer umfassenden Lösung zur Verwaltung und Kontrolle privilegierter Benutzerkonten und Aktivitäten, Unternehmen einen zuverlässigen Schutz vor Pass-the-Hash-Attacken.

CyberArk DNA 4.0 ist ab sofort verfügbar. Unternehmen können die neue Version für einen begrenzten Zeitraum kostenfrei testen. Anmeldung unter http://www.cyberark.com/discover-where-your-privileged-accounts.

Weitere Informationen zur neuen CyberArk-Lösung finden sich unter https://www.cyberark.com/contact/solution-brief-pass-hash.

Diese Presseinformation und Bildmaterial können auch unter http://www.pr-com.de/cyberark abgerufen werden.