(openPR) Attivo Networks Endpoint Detection Net

Als Teil der Endpoint Detection Net (EDN) Suite hat Attivo Networks mit ThreatStrike eine Möglichkeit vorgestellt, mit der Unternehmen echte Anmeldedaten vor Angreifer-Tools verbergen und sie an ihre Anwendungen binden können. Darüber hinaus kann die Lösung als Köder fungierende Zugangsdaten einsetzen, um aktuelle Bedrohungsdaten zu sammeln. Der Diebstahl von Anmeldeinformationen ist die erste Phase eines Angriffs mit lateralen Bewegungen, und das frühzeitige Stoppen des Angriffs kann einen wesentlichen Einfluss auf den Erfolg des Angreifers und den Schaden des Opfers haben

Laut dem Data Breach Investigation Report 2021 von Verizon gehören Zugangsdaten nach wie vor zu den von Angreifern am meisten begehrten Datentypen (60 %). Gestohlene Anmeldedaten waren die Ursache für einige der größten und kostspieligsten Datenschutzverletzungen.

Attivo ThreatStrike verbirgt und verweigert unbefugten Zugriff auf Anwendungen. So hat beispielsweise nur der Chrome-Browser Zugriff auf seine Anmeldedaten-Speicher, alle anderen Anwendungen nicht. Das Produkt unterstützt zum Start 75 der beliebtesten Windows-Anwendungen, auf die Angreifer abzielen, und soll in Zukunft um weitere Anwendungen ergänzt werden.

Zugriff nur für zugelassene Systemsoftware

"Der Vorteil des Schutzes von Anmeldedaten besteht darin, dass nur zugelassene Systemsoftware auf sie zugreifen kann", sagt Jens Wollstädter, Regional Manager DACH von Attivo Networks. "Unternehmen profitieren von der Verhinderung unbefugten Zugriffs, der zu Angriffen auf Anmeldedaten wie Pass-the-Hash, Pass-the-Ticket und Passwortdiebstahl führen kann, die extrem schwer zu erkennen und zu stoppen sind."

Die neue Fähigkeit adressiert direkt ausgefeilte Angriffstechniken, wie sie in der MITRE ATT&CK Credential Access Tactic beschrieben werden, wie OS Credential Dumping (T1003), Credentials from Password Store (T1555), Unsecured Credentials (T1552), Steal or Forge Kerberos Tickets (T1558) und Steal Web Session Cookie (T1539). Da die Anmeldedaten für Angreifer nun nicht mehr sichtbar sind, legt die ThreatStrike-Lösung einen Köder auf dem Endgerät aus, der als gängige Windows-, Mac- und Linux-Anmeldedaten erscheinen soll. Bei der Erkundung durch Angreifer erscheinen diese Köder als attraktive Beute für Angreifer im Netzwerk, die sie stehlen können, und geben so Hinweise auf deren Aktivität.

Cloaking statt Deception

Mit der Einführung von Credential Cloaking erweitert Attivo Networks sein Portfolio an Cloaking-Technologien. Das Unternehmen kann derzeit Active Directory-Objekte, Dateien, Ordner, Netzwerk- und Cloud-Freigaben sowie Wechsellaufwerke tarnen. Diese Technologie unterscheidet sich deutlich von der herkömmlichen Deception-Technologie, bei der gefälschte Objekte unter echte Objekte gemischt werden. Die Cloaking-Technologie verbirgt stattdessen echte Objekte und setzt gefälschte Daten an deren Stelle.

Die Attivo Networks Endpoint Detection Net (EDN) Suite ist eine Komponente des IDR-Angebots (Identity Detection and Response) des Unternehmens. Die EDN-Lösung des Unternehmens umfasst:

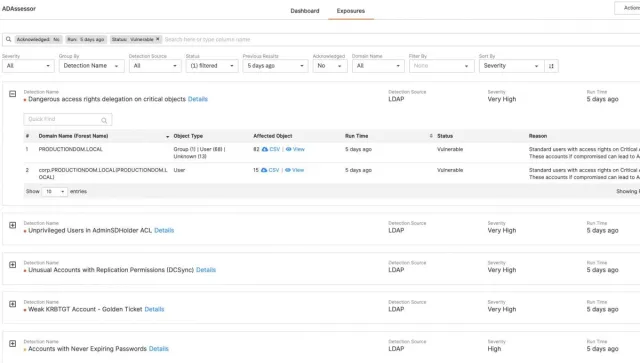

ThreatStrike für den Schutz von Zugangsdaten, ADSecure für den Schutz von Active Directory sowie ThreatPath für die Sichtbarkeit des Angriffspfads auf Anmeldedaten und die Reduzierung der Angriffsfläche. Die Komponente Deflect verhindert die Erstellung von Fingerabdrücken von Endpunkten, um Ziele und Schwachstellen zu identifizieren, die ausgenutzt werden können und das 'Zentrale Management' verwaltet EDN und bietet durch Lizenzierung die Möglichkeit, die Sichtbarkeit von Active Directory und Cloud-Berechtigungen sowie von Schwachstellen zu erhöhen.

Verantwortlicher für diese Pressemitteilung:

Herr Attivo Networks

Fremont Boulevard 46601

94538 Fremont

USA

fon ..: +49 89 800 77-0

web ..: https://attivonetworks.com

email :

Attivo Networks ist ein führender Anbieter für Security-Lösungen, die auf Deception-Technologie basieren. Die Lösungen erkennen Angriffe, die auf lateralen Bewegungen basieren. Um unautorisierte Aktivitäten zu verhindern und aufzudecken, die von Insidern und externen Bedrohungen ausgehen, bieten sie eine aktive Verteidigung. Die langjährig kundenerprobte Attivo ThreatDefend-Plattform ist eine skalierbare Lösung, die Angreifer abfängt und zur Reduzierung der Angriffsfläche innerhalb von Anwendernetzwerken, in Rechenzentren, Clouds, an Remote-Arbeitsplätzen und speziellen Angriffsvektoren beiträgt. Mit innovativer Technologie zur Unterbindung und Fehlleitung lateraler Angriffsaktivitäten arbeitet die Lösung am Endpunkt, im Active Directory und im gesamten Netzwerk. Forensik, automatisierte Angriffsanalysen und eine native Integration von Drittanbieter-Lösungen optimieren die Reaktion auf Vorfälle.

Attivo Networks hat bisher über 130 Auszeichnungen für seine technologische Innovation und Führungsrolle erhalten.

Pressekontakt:

Prolog Communications

Herr Achim Heinze

Sendlinger Str. 24

80331 München

fon ..: +49 89 800 77-0

web ..: https://www.prolog-pr.com

email :