(openPR) Attivo Networks hat seine ThreatPath-Lösung erweitert, die Teil der modularen Produktfamilie ThreatDefend Endpoint Detection Net (EDN) ist.

------------------------------

ThreatPath beobachtet kontinuierlich die Gefährdung durch exponierte Zugangsdaten und bietet Unternehmen jetzt weitere Möglichkeiten, risikoreiche Bedrohungen zu identifizieren und automatisch zu beheben. Dazu zählen etwa Identitäten mit übermäßigen Privilegien, ungeschützte Anwendungsdatenquellen, auf Endpunkten gespeicherte Zugangsdaten zu lokalen Administratorkonten und Schatten-Administratorkonten.

Gefährdungen sichtbar machen

Viele Unternehmen beginnen ihre Reaktion auf Vorfälle reaktiv, nachdem sie ein kompromittiertes System entdeckt haben. Damit Organisationen ihre Sicherheitsposition ändern können, um proaktiver zu sein, müssen sie verstehen, was sie zu schützen versuchen, und wissen, ob sie gefährdet sind. ThreatPath steigert dieses Bewusstsein, indem es die Gefährdungen sofort aufzeigt. Über die bloße Benachrichtigung der Sicherheitsteams über exponierte Zugangsdaten und Fehlkonfigurationen hinaus erleichtert die Lösung die automatische Behebung, bevor Angreifer diese ausnutzen können. Sie lässt sich mit geringem Aufwand einsetzen, so dass auch Organisationen ohne ein ausgereiftes Visibility-Programm sofort davon profitieren können. ThreatPath ermöglicht auch ihnen, ihre auf Zugangsdaten basierenden Schwachstellen und die Möglichkeiten eines Angreifers zur Lateralbewegung verstehen.

"ThreatPath bietet Verteidigern die nötige Transparenz, um der explosionsartig wachsenden Zahl von Endpunkten und den Herausforderungen zu begegnen, die mit der Kontrolle unbefugter Zugriffe verbunden sind", so Venu Vissamsetty, Vice President für Sicherheitsforschung bei Attivo Networks. "Da die ThreatPath-Lösung am Endpunkt agiert, ist die Visibility Map immer aktuell und genau und liefert Echtzeit-Warnungen, sobald neue Schwachstellen auftauchen. Diese kontinuierliche Abdeckung arbeitet Hand in Hand mit dem restlichen EDN-Portfolio von Attivo Networks, um den Diebstahl von Zugangsdaten und Versuche zur Eskalation von Privilegien im Active Directory schnell zu erkennen und zu stoppen.

Angriffsfläche verringern

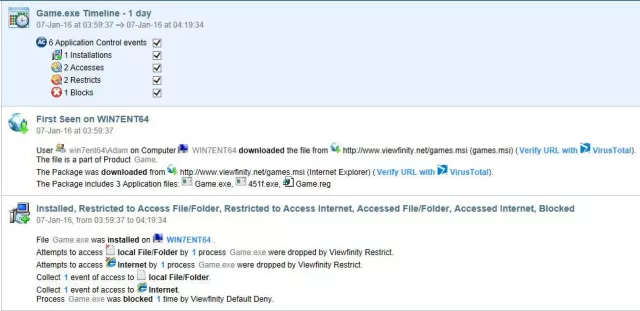

ThreatPath verwendet sowohl topografische Karten als auch Tabellen, um den Sicherheitsteams einen Überblick über exponierte Domänenadministratoren und im Cache gespeicherte Anmeldeinformationen auf allen Endpunkten, RDP-Sitzungen auf kritischen Servern, AWS-Zugangsschlüssel und angeschlossene Geräte mit Risiken zu geben. Zudem ermöglicht es eine automatische Korrektur, indem die gespeicherten Anmeldedaten, freigegebenen Ordner und Schwachstellen entfernt werden, einschließlich derer in der Cloud. Darüber hinaus können die Sicherheitsteams ThreatPath so konfigurieren, dass Pfadregeln zu kritischen Geräten und Berichte über deren Nutzung erstellt werden. Die Lösung bietet auch Drill-Downs und Suchvorgänge auf der Grundlage von Zeitintervallen, was für die Entdeckung neuer lokaler Administratorkonten äußerst wertvoll ist. Das Ergebnis reduziert die Anzahl und Kritikalität von Zugangsdaten, die Angreifer potentiell ausnutzen können, verbessert die Zugriffskontrolle und verringert die Angriffsfläche, indem Angreifern zur Verfügung stehenden Angriffspfade eliminiert werden.

------------------------------

Pressekontakt:

Prolog Communications GmbH

Herr Achim Heinze

Sendlinger Str. 24

80331 München

fon ..: +49 89 800 77-0

web ..: https://www.prolog-pr.com

email :