(openPR) Augsburg, 9. September 2014. Die baramundi software AG stellt den Schutz vor Cyberangriffen bei ihrem Messeauftritt auf der it-sa in Nürnberg in den Vordergrund. Die Client-Management-Software des Augsburger Unternehmens scannt PCs und Server laufend automatisiert auf Schwachstellen. Etwaige Sicherheitslücken schließt der IT-Administrator direkt aus der baramundi-Software. Dank des integrierten Mobile-Device-Managements sorgt die baramundi Management Suite für einheitliche, hohe Sicherheitsstandards auf allen Geräten, auch auf Smartphones und Tablets. Darüber hinaus präsentiert baramundi Lösungen für Endpoint-Security, um Daten und Dateien zu sichern, den Datenfluss auf mobilen Speichermedien zu kontrollieren sowie den Start unerwünschter Anwendungen zuverlässig zu blocken.

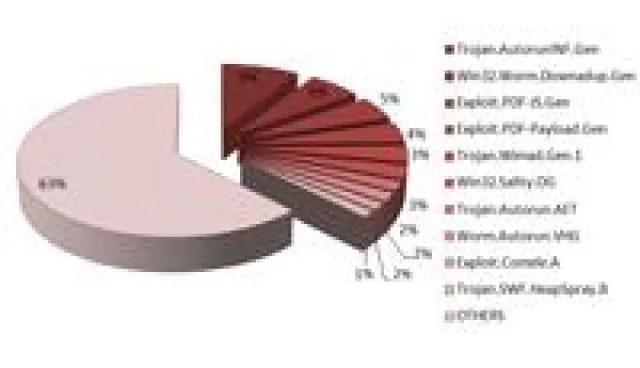

Eine Schwachstelle auf einem einzelnen Rechner genügt, um die Sicherheit der gesamten IT-Umgebung zu kompromittieren – und damit auch die sensiblen Unternehmensdaten zu gefährden. Ohne automatisiertes Hilfsmittel ist es aber für IT-Administratoren de facto nicht möglich, alle PCs und Server laufend zu prüfen und zu patchen.

Schwachstellen schnell erkennen und zentral schließen

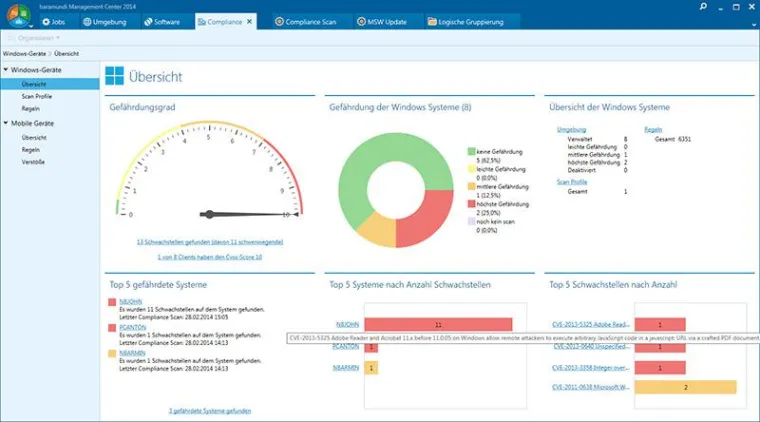

An Stand 414 in Halle 12 der it-sa zeigt die baramundi software AG mit ihrem automatisierten Schwachstellenmanagement eine Lösung für diese Herausforderung. Diese scannt die Geräte laufend auf bekannte Sicherheitslücken. Derzeit sind dies rund 6.000 Schwachstellen, die in den Datenbanken anerkannter Sicherheitsorganisationen dokumentiert sind. Das Ergebnis wird in einem übersichtlichen Dashboard mit Drill-Down-Möglichkeit nach Gerät, Schwachstelle oder Gefährdungsgrad angezeigt.

Der Administrator hat damit jederzeit den Überblick über potentielle Gefährdungen, kann schnell reagieren und die Lücken direkt über die baramundi Management Suite schließen. Updates und Patches für hunderte Nicht-Microsoft-Anwendungen stehen als verteilfertige, geprüfte Softwarepakete bereit, die zentral und automatisiert verteilt werden können. Für Microsoft-Produkte bietet die baramundi Management Suite ebenfalls ein leistungsfähiges Patch-Management.

„Wir stellen eine innovative Lösung für die Früherkennung und Abwehr von Gefahren durch Exploits bereit. Diese erkennt Schwachstellen, verschafft dem Administrator die nötige Übersicht und gibt ihm auch die richtigen Tools in die Hand, um die Lücken schnellstmöglich und effizient zu schließen“, so baramundi-Vorstand Marcus Eiglsperger. Vorstandskollege Uwe Beikirch erklärt: „Wir tragen mit dieser integrierten Lösung dem Wunsch zahlreicher Anwender Rechnung: Laut einer Umfrage des Analystenhauses techconsult wünschen 78 Prozent eine solche Bündelung von Client-Management und Schwachstellenmanagement.“

Mobile Geräte zuverlässig absichern

Das Management mobiler Geräte ist nahtlos in die baramundi Management Suite integriert. So lassen sich einheitliche Sicherheitsstandards unternehmensweit auf allen Endgeräten durchsetzen – egal ob PC, Notebook, Tablet oder Smartphone. Die Lösung erkennt die Verletzung frei definierbarer Unternehmensrichtlinien – von einer unerwünschten Applikation bis hin zu Modifikationen der Firmware („Jailbreaks“ bzw. „Roots“). Diese Verstöße werden nicht nur übersichtlich angezeigt, es sind auch automatisierte Gegenmaßnahmen bis hin zum Löschen eines Gerätes möglich. Die Nutzer sind in das Sicherheitskonzept einbezogen: Über einen Self-Service-Kiosk können sie autonom eine Prüfung ihres Geräts starten und Compliance-Verstöße unmittelbar abstellen.

Daten und Anwendungen sichern

Mobile Speichermedien sind allgegenwärtig – bergen aber massive Gefahren für die Unternehmensdaten. Die baramundi Management Suite regelt mit ihren Endpoint-Security-Modulen den Zugriff auf Datenträger, Geräte oder Ports im gesamten Unternehmen und sorgt für sicheren und regelkonformen Datenfluss. Gleichzeitig wird ausschließlich der Start von geprüften Anwendungen im Unternehmensnetzwerk gestattet – absolut zuverlässig dank Whitelist-Prinzip. So werden alle Rechner im Netzwerk vor unerwünschten Applikationen sowie neuen Bedrohungen geschützt. Automatisierte Backups von Daten und Benutzereinstellungen runden die Lösung ab.