(openPR) protected-networks.com launcht auf der it-sa 8MAN 4.5 und 8MAN for vSphere jetzt auf der VMworld

(ddp direct) protected-networks.com GmbH ermöglicht mit der Version 4.5 die Darstellung aller Berechtigungen sowie deren Administration und Auswertung im Active Directory, auf File Servern, Microsoft Share Point Servern, Exchange und NetApp Servern und ab sofort auch in der private Cloud auf VMware Vsphere.

Damit können sowohl Administratoren als auch Abteilungsleiter und Geschäftsführer von Unternehmen und Behörden Nutzerrechte vergeben, auch temporär und alle Vorgänge dokumentieren lassen. Nutzerrechte können nun auch direkt von Abteilungsleitern erteilt werden. Dies ermöglicht die in vielen Regularien geforderte Trennung von Business- und IT-Rollen. Die Version 4.5 ist auch in den Sprachen Spanisch und Französisch verfügbar.

„Ein sicheres und konsistentes Berechtigungsmanagement ist Voraussetzung für eine Zertifizierung nach BSI-Normen und ISO 27001/27002. Unsere Software 8MAN erlaubt eine revisionssichere Rechtevergabe, die etwa für Auditoren Zugriffe auf bestimmte Daten, Microsoft SharePoint Server und Zugriffrechte im Active Directory dokumentiert“, so Geschäftsführer Stephan Brack.

„Datenschutz in Unternehmen und Behörden kann man sich wie ein Haus vorstellen. Das Dach ist die Anti-Viren-Software, an den Seiten schützt die Firewall und nach unten, da fließen die Informationen einfach hinaus, weil niemand weiß, wer worauf Zugriff hat – und genau da setzt 8MAN an“, ergänzt Christian Zander, CTO von protected-networks.com.

Allen Interessierten, die 8MAN und seine Vorteile live erleben wollen, lädt protected-networks.com auf die it-sa 2012 ein: Wer sich unter http://www.8man.com/ für eine Produktpräsentation am it-sa-Stand anmeldet, bekommt von protected-networks.com bis zu zwei Tageskarten/eTickets zugeschickt.

protected-networks.com belegt auf der it-sa den Stand 608 in Halle 12.

NEU ab 10. Oktober: 8MAN for vSphere™

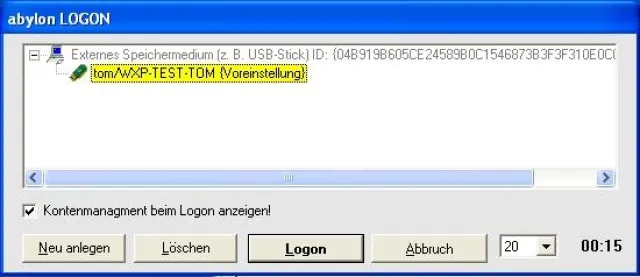

8MAN for vSphere™ stellt die Berechtigungsstruktur in VMware vSphere™ komplett dar. So lässt sich nachweisen, welcher Nutzer über welche Rechte verfügt. Gemeinsam mit seinem Technologiepartner abtis hat protected-networks.com 8MAN for vSphere™ entwickelt. vSphere™ ist mit mehr als 400.000 Kunden weltweit die branchenführende Virtualisierungsplattform für den Aufbau von Cloud-Infrastrukturen.

„Unser Ziel war es, dem komplexen vSphere System mit gut 300 Rechten eine übersichtliche Darstellung der IST-Situation entgegenzusetzen. Die schiere Menge der Rechte und die daraus resultierende Unübersichtlichkeit barg eine latente Gefahr von Fehl- und Überberechtigungen und damit ein erhebliches Risiko für Datenmissbrauch“, meint Christian Zander.

Mit der Software lassen sich folgende Daten in einer Tabelle oder Baumstruktur eindeutig darstellen:

- Wer darf wo was und welche Rechte sind delegiert?

- Wer gehört zu einer Gruppe?

- Gibt es unnötige Berechtigungspfade?

Standardrechteprofile liefern eine Vorlage, anhand der Rechte für einen typischen Nutzer vergeben werden können, etwa einen Abteilungsleiter, einen Techniker oder Sachbearbeiter. Dies ermöglicht auch einen Soll-Ist-Abgleich mit den tatsächlichen Berechtigungen eines Nutzers.

http://www.themenportal.de/unternehmen/Wer-Zugriff-Daten-8MAN-Innentaeter