(openPR) Hennef, 3. November 2011. Die Themen IT-Sicherheit, Identitäts-management und Governance bestimmten die Diskussion des CAST-Workshop „Identity and Security Management“ am vergangenen Donnerstag. Rund 50 Experten aus Industrie, Wirtschaft, Behörden und Wissenschaft besuchten die Veranstaltung im Fraunhofer Institut für Graphische Datenverarbeitung in Darmstadt. Die Tatsache, dass der Workshop so gut besucht wurde, zeigte deutlich, dass Identity und Security Management zunehmend als kritischer Erfolgsfaktor für Unternehmen auf dem Weg in die globalisierte Informationsgesellschaft wahrgenommen wird.

Die Vorträge des Tages befassten sich entsprechend der bewusst breit gefassten Ausrichtung der Veranstaltung mit einem adäquaten Spektrum sicherheitsrelevanter Themen. Dabei ging es ebenso um die Besonderheiten eines globalen Sicherheitsmanagements wie um die Eignung kryptografischer Algorithmen in der heutigen digitalen Welt und den aktuellen Stand der Malware- und Virenschutzforschung für mobile Endgeräte wie Smartphones und Touchpads.

Die Herausforderung eines zeitgemäßen IT-Security-Managements brachte Koen Maris von der Lux Telekom brisant auf den Punkt: „Oftmals werden heute die Begriffe ‚Risiko‘ und ‚Gewissheit‘ verwechselt: Denn dass ein Rechner, wenn er im öffentlichen Netz steht, angegriffen wird, ist kein Risiko, sondern eine Gewissheit. Ein abzuwägendes Risiko wäre es beispielsweise dann, wenn man ihn hinter einer Firewall platziert.“

Als Fazit des Tages stellte Frank Oster, IT-Sicherheitsexperte der CONET Solutions GmbH und Moderator des Workshops fest: „Interne Gefahren wie etwa die durch die Skandale bei der UBS und der Societé Generale bekannt gewordenen Mängel im Rollen- und Berechtigungs-management sind weiterhin brisant. Unsere Expertendiskussionen in Darmstadt zeigten aber auch deutlich, dass den zwischenzeitlich als beherrschbarer eingestuften externen Bedrohungen durch Viren und Trojaner mit extrem gezielten Angriffen – wie etwa durch stux.net geschehen – derzeit wieder eine besonders hohe Aufmerksamkeit geschenkt werden muss.“

Für die Zukunft planen CAST e.V. und CONET daher bereits thematisch ähnliche Folgeveranstaltungen, die weiterhin zum Erfahrungsaustausch und einem bewussten und koordinierten Umgang mit den Sicherheitsrisiken und Management-Herausforderungen moderner Informationsinfrastrukturen beitragen sollen.

Über den CAST e.V.

Das Competence Center for Applied Security Technology e.V. (kurz: CAST e.V.) bietet vielfältige Dienstleistungen im Bereich der Sicherheit moderner Informationstechnologien und ist Ansprechpartner für IT-Sicherheitsfragen. Sein Kompetenznetzwerk vermittelt auf allen Ausbildungsebenen Wissen über IT-Sicherheitstechnologie – von der Unterstützung für den Studienschwerpunkt IT-Sicherheit an der TU Darmstadt bis zur berufsbegleitenden Aus- und Weiterbildung. Mit Informationsveranstaltungen, Beratung, Workshops und Tutorials unterstützt CAST die Anwender bei Auswahl und Einsatz bedarfsgerechter Sicherheitstechnologie.

Presseinformation

Auf dem CAST-Workshop „Identity and Security Management“ in Darmstadt diskutierten 50 Sicherheitsfachleute

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Simon Vieth, Pressesprecher

Theodor-Heuss-Allee 19, 53773 Hennef

Tel.: +49 2242 939-246

Fax: +49 2242 939-333

E-Mail:

Internet: http://www.conet.de

Mobile Web: http://mobile.conet.de

Theodor-Heuss-Allee 19, 53773 Hennef

Tel.: +49 2242 939-246

Fax: +49 2242 939-333

E-Mail:

Internet: http://www.conet.de

Mobile Web: http://mobile.conet.de

Über das Unternehmen

Über die CONET Solutions GmbH

„IT-Welten verbinden!“ Getreu diesem Leitsatz bietet CONET seinen Kunden aus den Bereichen Defense & Public Security, Public Sector und Private Enterprise seit 1987 erfolgreich Lösungen für Management und Informationstechnologie an. Das Leistungsspektrum des mittel-ständischen IT-System- und Beratungshauses umfasst Communications, Software Engineering sowie IT Infrastructure Consulting. CONET-Produkte für Enterprise Content Management und herstellerzertifizierte Erweiterungslösungen für Cisco IP-Telefonie sind weltweit im Einsatz. Als größtes Einzelunternehmen der mit neun Standorten in Deutschland vertretenen CONET Group erwartet die CONET Solutions GmbH mit derzeit rund 200 Mitarbeitern für das laufende Geschäftsjahr Umsätze von rund 27 Millionen Euro.

„IT-Welten verbinden!“ Getreu diesem Leitsatz bietet CONET seinen Kunden aus den Bereichen Defense & Public Security, Public Sector und Private Enterprise seit 1987 erfolgreich Lösungen für Management und Informationstechnologie an. Das Leistungsspektrum des mittel-ständischen IT-System- und Beratungshauses umfasst Communications, Software Engineering sowie IT Infrastructure Consulting. CONET-Produkte für Enterprise Content Management und herstellerzertifizierte Erweiterungslösungen für Cisco IP-Telefonie sind weltweit im Einsatz. Als größtes Einzelunternehmen der mit neun Standorten in Deutschland vertretenen CONET Group erwartet die CONET Solutions GmbH mit derzeit rund 200 Mitarbeitern für das laufende Geschäftsjahr Umsätze von rund 27 Millionen Euro.

Pressebericht „Auf dem CAST-Workshop „Identity and Security Management“ in Darmstadt diskutierten 50 Sicherheitsfachleute“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Das könnte Sie auch interessieren:

qSkills: Sebastian Rohr leitet Workshop zum CISSP-Examen

… der 8 CBK Abschnitte mit sich bringen.“

Der fünftägige Workshop führt praxisbezogen in die erforderlichen Inhalte der achten Themenblöcke (CBK) (1) Security and Risk Management, (2) Asset Security, (3) Security Engineering, (4) Communication and Network Security, (5) Identity and Access Management, (6) Security Assessment and Testing, (7) Security Operations …

Produktfälschern das Leben schwer machen

… an Werkzeugen, die den Produktfälschern das Leben möglichst schwer machen.

Welche Schäden durch Produktfälschungen entstehen und wie Unternehmen mit dieser Bedrohung umgehen können, zeigt der CAST-Workshop "Produkt-, Marken- und Urheberrechtsschutz in der Praxis", den das Fraunhofer IGD im Rahmen des CAST-Forums am 25. Oktober 2007 von 10.00 bis 17.00 …

Dschungel Firmennetz: Wie orientiere ich mich im Wirrwar der Zugangsrechte?

Integralis veranstaltet Workshop-Serie zum Thema Identity & Access Management

Ismaning, 27. Januar 2005 – Authentifizierung und Benutzerverwaltung in komplexen Firmennetzen sind in vielen Unternehmen weder effizient noch sicher geregelt. Innovative

Identity & Access Management Systeme schützen Firmen vor böswilligem Eindringen in ihre IT-Netze …

Studie: Menschlicher Faktor unterschätzt - Unternehmen schlecht gerüstet gegen Insider-Angriffe

… und ihre Aktivitäten aus Sicherheitsgründen der Beobachtung bedürfen, ist der BalaBit-Studie zu Folge eindeutig vorhanden: Immerhin 98 Prozent der 400 befragten IT- und Sicherheitsfachleute sind der Meinung, dass der Einsatz eines Tools für das Privileged Activity Monitoring die Sicherheit von IT-Systemen verbessert. Allerdings räumten auch 16 Prozent …

Identitäten in elektronischen Geschäftsprozessen - Sichere Lösungen für heute und morgen

Erfurt, Darmstadt 02.08.2006.- Die Standardisierung von Komponenten und Diensten für Identity-Management-Systeme gehört zu den brennenden Themen in der aktuellen IT-Sicherheitsdiskussion. Technologie, Implementierung und Zukunft von derzeit verfügbaren Standards und ihre Bedeutung für Web-Services und elektronische Geschäftsprozesse sind die Themen eines …

accessec GmbH: Sebastian Rohr referiert auf CAST-Forum zum Thema „Cloud Security“

… um sicher Zertifikate auf embedded SIMS zu bringen und diese lokal zu nutzen, sowie die Gültigkeit der Zertifikate online zu prüfen.“

In dem CAST-Workshop werden neue Bedrohungen und aktuelle Sicherheitskonzepte im Bereich Cloud-Computing vorgestellt und diskutiert. Juristen, IT-Wissenschaftler und Lösungsanbieter präsentieren den aktuellen Stand der …

Exclusive Networks erweitert Portfolio um Privileged Identity Management von Lieberman Software

… können "normale" Anwender sein, die auf ihren Arbeitsplatzrechnern als Administrator angemeldet sind, aber auch Power User, Systemverwalter und IT-Manager.

Die IT-Abteilungen, Sicherheitsfachleute und Compliance-Beauftragten von Unternehmen und Organisationen sind oft der Meinung, sie hätten solche "Privileged Identities" im Griff, dank des Einsatzes …

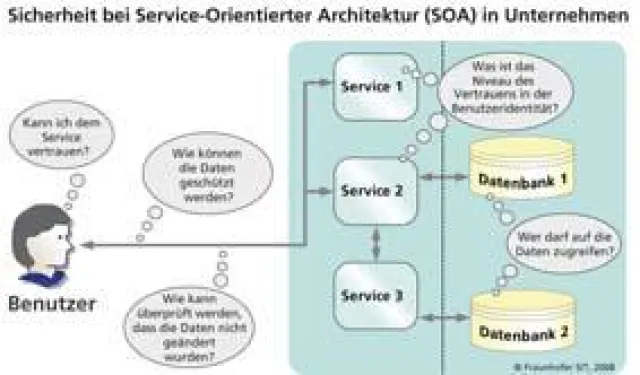

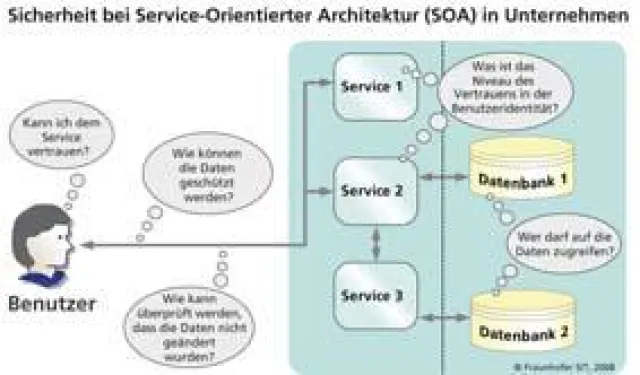

Workshop zu Service-Orientierter Architektur am 19.6.2008 in Darmstadt

Unternehmenssoftware mit SOA schnell und sicher an Marktänderungen anpassenDarmstadt, 2.6.2008 - Unternehmensaufbau und -abläufe sollten die IT-Strukturen und -Prozesse bestimmen, nicht umgekehrt. Als ein Mittel dazu wird seit geraumer Zeit "SOA" gesehen. Das Kürzel steht für eine "Service-Orientierte Architektur", in der wiederverwendbare Softwarebausteine …

accessec bei CAST e.V.: Sebastian Rohr referiert zum Thema Cloud Security

… dürfen sich die Teilnehmer außerdem freuen:

• Cloud Governance in deutschen Unternehmen – eine Standortbestimmung

• Die Messung des Verarbeitungsstandortes in der Cloud

• Security Management as a Service

• Technische und organisatorische Maßnahmen aus rechtlicher Sicht

• Wie privat ist Ihre Private Cloud? - Sicherheitsanalyse der Interfaces von OpenNebula, …

Physikalische Sicherheit im Rechenzentrum - Workshop der SCHNABEL AG zeigt was dahinter steckt

Frankfurt, Februar 2008. Am 13. März veranstaltet die SCHNABEL AG in Kooperation mit dem CAST e.V. den Workshop „Physical Security“ in Darmstadt. Die SCHNABEL AG übernimmt als Organisator und Mitveranstalter die Moderation der Veranstaltung und ist auch sonst mit viel Fachwissen und Know-how vertreten.

Frank Urban, Geschäftsführer des SCHNABEL Tochterunternehmens …

Sie lesen gerade: Auf dem CAST-Workshop „Identity and Security Management“ in Darmstadt diskutierten 50 Sicherheitsfachleute