(openPR) [Essen, 05. Oktober 2010] Die Horrormeldungen zum Computervirus Stuxnet reißen nicht ab. Dabei stehen seit Jahren Lösungen zur Verfügung, die gerade solche bösartigen Angriffe abwehren. Da Industriespionage über das Internet und Cyberwar-Attacken bereits Realität sind, müssen sich Unternehmen spätestens jetzt mit entsprechenden Maßnahmen schützen.

„Derartige Katastrophenszenarien, insbesondere für sensible Industrieanlagen, sind schon lange in der Diskussion und von IT-Sicherheitsexperten in der Theorie häufig durchgespielt worden. Daher überrascht uns nicht der Angriff an sich, sondern die Aufregung darüber“, erklärt Dr. Rainer Baumgart, Vorstandsvorsitzender der secunet Security Networks AG.

Die Existenz von Stuxnet ist seit Monaten bekannt: Prominent wurde der Virus nach der Veröffentlichung des Angriffs auf das Iranische Atomkraftwerk Buschehr. In Deutschland haben ihn bereits einige Siemens-Kunden in ihren Anlagen entdeckt. Der Virus stellt eine so große Gefahr dar, weil er mehrere Sicherheitslücken im Betriebssystem ausnutzt, die bisher noch nicht bekannt waren. Daher versagt häufig herkömmliche Security-Software.

Für Unternehmen ist der Einsatz einer Sicherheitslösung nötig, die von vornherein sämtliche Gefahren, unabhängig von deren Mechanismus, abwehrt. Dies funktioniert meist über eine konsequente Abschottung von sensiblen Anwendungen und geheimen Daten. Falls diese keinen Kontakt mit anderen Systemen erhalten, können sie auch nicht von extern angegriffen werden.

„Umgekehrt kapseln solche Lösungen bedrohte oder bereits infizierte Netze sauber von anderen Steuerungsbereichen ab, um die Übertragung der ins System gelangten Schadsoftware auf sicherheitskritische Systeme zu verhindern“, ergänzt Dr. Rainer Baumgart. „Da diese Lösungen bereits seit vielen Jahren verfügbar sind, wäre die Gefahr durch Stuxnet vermeidbar gewesen, wenn die Unternehmen rechtzeitig ausreichend in ihre Sicherheit investiert hätten.“

secunet hat bereits im Jahr 2000 in enger Kooperation mit dem Bundesamt für Sicherheit in der Informationstechnik (BSI) eine konkrete Lösung für Angriffe dieser Qualität entwickelt. Die Technologie SINA (Sichere Inter-Netzwerk-Architektur) ermöglicht zum Beispiel den parallelen Betrieb unterschiedlich klassifizierter, virtualisierter Windows- und Linux-Gastsysteme, die streng voneinander getrennt sind und jeweils auch nur auf explizit aktivierte Geräte und Schnittstellen des Rechners zugreifen dürfen. Damit kommen Viren erst gar nicht ins Betriebssystem oder werden mindestens abgekapselt und konsequent an ihrer Verbreitung gehindert. So ist selbst bei bislang unbekannten Gefahren die stringente Systemsicherheit ohne wesentliche Einschränkungen der Arbeitsfähigkeit des Anwenders gewährleistet.

Anzahl der Zeichen: 2.790

Presseinformation

Stuxnet: Schutz wäre vorab möglich gewesen

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Pressekontakt

Dr. Kay Rathke

Leiter Konzernkommunikation

Patrick Franitza

Pressereferent

secunet Security Networks AG

Kronprinzenstr. 30

45128 Essen/Germany

Tel.: +49 201 5454-1234

Fax: +49 201 5454-1235

E-Mail:

http://www.secunet.com

Dr. Kay Rathke

Leiter Konzernkommunikation

Patrick Franitza

Pressereferent

secunet Security Networks AG

Kronprinzenstr. 30

45128 Essen/Germany

Tel.: +49 201 5454-1234

Fax: +49 201 5454-1235

E-Mail:

http://www.secunet.com

Über das Unternehmen

Über secunet

secunet ist einer der führenden deutschen Anbieter für anspruchsvolle IT-Sicherheit. Im engen Dialog mit seinen Kunden – Unternehmen, Behörden und internationale Organisationen – entwickelt secunet leistungsfähige Produkte und fortschrittliche IT-Sicherheitslösungen. Damit sichert secunet nicht nur IT-Infrastrukturen für seine Kunden, sondern erzielt intelligente Prozessoptimierungen und schafft nachhaltige Mehrwerte.

Bei secunet konzentrieren sich mehr als 270 Experten auf Themen wie Kryptographie (SINA), E-Government, Business Security und Automotive Security mit dem Anspruch, dem Wettbewerb in Qualität und Technik immer einen Schritt voraus zu sein. Im Verhältnis mit seinen Kunden setzt secunet auf langfristige partnerschaftliche Beziehungen. Die seit 2004 bestehende Sicherheitspartnerschaft mit der Bundesrepublik Deutschland unterstreicht dies eindrucksvoll.

Weitere Informationen finden Sie unter www.secunet.com.

secunet ist einer der führenden deutschen Anbieter für anspruchsvolle IT-Sicherheit. Im engen Dialog mit seinen Kunden – Unternehmen, Behörden und internationale Organisationen – entwickelt secunet leistungsfähige Produkte und fortschrittliche IT-Sicherheitslösungen. Damit sichert secunet nicht nur IT-Infrastrukturen für seine Kunden, sondern erzielt intelligente Prozessoptimierungen und schafft nachhaltige Mehrwerte.

Bei secunet konzentrieren sich mehr als 270 Experten auf Themen wie Kryptographie (SINA), E-Government, Business Security und Automotive Security mit dem Anspruch, dem Wettbewerb in Qualität und Technik immer einen Schritt voraus zu sein. Im Verhältnis mit seinen Kunden setzt secunet auf langfristige partnerschaftliche Beziehungen. Die seit 2004 bestehende Sicherheitspartnerschaft mit der Bundesrepublik Deutschland unterstreicht dies eindrucksvoll.

Weitere Informationen finden Sie unter www.secunet.com.

Pressebericht „Stuxnet: Schutz wäre vorab möglich gewesen“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von secunet

secunet stellt neue Kryptogeräte-Generation vor

Erste Ergebnisse eines sicheren IT basierenden VS-Workflows - Teilnehmerzahl unterstreicht Bedeutung von SINA-Produkten bei Unternehmen und Behörden

Essen/Bonn, 19. Juni 2007 - Mit SINA CORE (Cipher On Redundant Engines) stellte die secunet Security Networks AG auf ihren 5. SINA (Sichere Inter-Netzwerk Architektur) - Anwendertagen am 05./06. Juni 2007 in Bonn die nächste Generation von Hardware-Kryptogeräten vor. Sie basiert vollständig auf programmierbarer Logik und verfügt über eine Hybridchip-Technologie für ein Anti-Tamper-Device Multi-C…

secunet mit neuem Internet-Auftritt

Kompetenz in IT-Sicherheit wird für Kunden, Aktionäre und Freunde des Unternehmens neu präsentiert

[Essen, 5. Februar 2003] Die secunet Security Networks AG gibt sich ein neues Gesicht im Internet. Kunden, Aktionäre und Freunde des Unternehmens finden unter www.secunet.com alle wichtigen Informationen neu aufbereitet. Der neue Internet-Auftritt zeichnet sich durch eine klare und nutzerfreundliche Struktur sowie eine fokussierte Darstellung des Unternehmens und seiner Leistungsbandbreite aus. ...

Das könnte Sie auch interessieren:

HeLi NET iTK zum aggressiven „Stuxnet“-Wurm

Der „Stuxnet“-Wurm sorgt weiter für Schlagzeilen: Nach dem Cyber-Angriff auf eine iranische Atomanlage hat das Virus nun rund sechs Millionen Computer und fast tausend Firmenrechner in China befallen, wie die Anti-Virus-Firma Rising International Software berichtet. Da der Wurm in der erster Linie eine Siemens-Anwendung zur Prozesssteuerung ins Visier …

Trojaner-Angriffe auf Industrie-Automatisierungsanlagen

Wie Symantec berichtet, ist jetzt - nach Stuxnet - der zweite Schädling aufgetaucht, der Industrie-Automatisierungs-Anlagen befällt. Symantec nennt diesen neu entdeckten Trojaner "Duqu". Anscheinend liegen Hinweise vor, dass Duqu darauf ausgelegt ist Betriebsgeheimnisse auszuspionieren und/oder Angriffe auf die Industrie-Automatisierung vorzubereiten. …

BitDefender veröffentlicht kostenfreies Removal Tool für Super-Wurm Stuxnet

… Windows-Infektor

Holzwickede, 12. Oktober 2010 – Experten sprechen von einem der ausgefeiltesten Schadprogramme, das je geschrieben wurde. Gemeint ist der neue „Super-Wurm“ Stuxnet, der seit einigen Wochen für Aufsehen sorgt und bereits ganze Industrieanlagen angegriffen hat. Antivirus-Spezialist BitDefender (www.bitdefender.de) hat auf die aktuelle …

Datenschleuse statt Risiko: Sicherer Umgang mit USB-Sticks und mobilen Datenträgern in sensiblen Netzen

… vom Internet abgekapselt, um Cyberangriffe zu verhindern. Doch ein unscheinbarer USB-Stick kann diese Schutzmaßnahmen unterlaufen und zum Einfallstor für Schadsoftware werden.Stuxnet als WeckrufDer bekannteste Fall: 2010 wurde der Stuxnet-Wurm über einen USB-Stick in die iranische Urananreicherungsanlage Natanz eingeschleust. Obwohl das Netzwerk vom …

PITS im Zeichen des Stuxnet-Wurms

[Berlin, 6. Oktober 2010] Die PITS (Public IT-Security) Konferenz in Berlin startete heute unter dem Motto „Sicherheit in virtualisierten Welten“ - da konnte der Stuxnet-Wurm natürlich nicht außer Acht gelassen werden. „Mit Stuxnet wird erstmalig ein Angriff von besonderer Qualität bekannt“, berichtete Dr. Rainer Baumgart, Vorstandsvorsitzender von secunet, …

Websense ermittelt fünf Security-Trends für 2011

… Millionen Systemen in Echtzeit gesammelten Daten dienen dazu, eine Milliarde Inhalte pro Tag zu untersuchen.

Die fünf größten Sicherheitsrisiken für 2011 auf einen Blick:

1. Die Stuxnet-Nachfolger kommen. Der Stuxnet-Virus hatte Industrieanlagen im Visier - das aber war nur die Vorschau. Mit ähnlich gearteten Angriffen ist auch 2011 zu rechnen. Staatlich …

Computerwurm Stuxnet und Möglichkeiten, ihn abzuwehren

… der FHB widmet sich am

Mittwoch, 26. Januar 2011, um 18 Uhr im Hörsaal 101 des Ingenieurwissenschaftlichen Zentrums I der FHB (Magdeburger Straße 50)

einem neuartigen Computerwurm: „Stuxnet“, im Juni 2010 erstmals beschrieben, läutet eine neue Ära der Schadsoftware ein. Auch wenn es vereinzelt schon davor so genannte SCADA*-Viren gab, ist Stuxnet der …

Stuxnet und Duqu – wo bleiben die strategischen Antworten?

Frankfurt am Main, 7. November 2011 – Seit dem Auftreten des Computerwurms "Stuxnet" ist zur Abwehr von Cybercrime nicht viel passiert. Insbesondere fehlen strategische Antworten, die über die Reaktion auf aktuelle Angriffe hinausgehen. Dell mahnt den Aufbau einer neuen Sicherheitsarchitektur für die gesamte IT an.

Vor mehr als einem Jahr hat der Computerwurm …

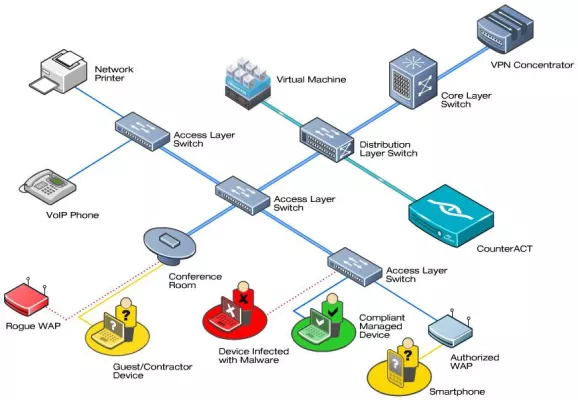

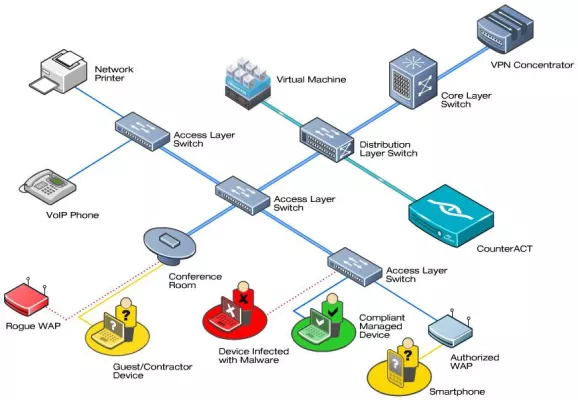

Mediengruppe Pressedruck gegen Zero-day-Angriffe geschützt durch CounterACT Edge

… in Deutschland, sich für ForeScout’s CounterACT Edge, entschieden hat, um sein Netzwerk vor Angriffen und ausgefeilter Malware, einschließlich Flame and Stuxnet, zu schützen. CounterACT Edge bietet einen verhaltensbasierten Threat-Prevention-Ansatz, statt sich nur auf ein signaturbasiertes Intrusion Prevention-System (IPS) zu verlassen.

Die Installation …

TeleTrusT-Informationstag "Cyber Crime" 2011: Verfassungsschutz, BKA, Live Hacking, IT-Sicherheitsberatung

Berlin, 21.03.2011 – Fachleute erwarten in den kommenden Jahren verstärkt professionelle, wirtschaftlich oder politisch motivierte Angriffe auf kritische IT-Infrastrukturen. "Stuxnet" vermittelte hierfür einen einprägsamen Eindruck. Akteure sind nicht mehr einzelne Hacker, sondern hochqualifizierte Experten im Dienste der organisierten Kriminalität oder …

Sie lesen gerade: Stuxnet: Schutz wäre vorab möglich gewesen