(openPR) Unerwünschte Zugänge zu wichtigen Dokumenten gehören mit 8MAN der Vergangenheit an Szenario in einem Unternehmen: Eines Morgens befinden sich wichtige, vertraut zu behandelnde Daten in der Öffentlichkeit. Ein Skandal für das Unternehmen; der Schaden ist kaum zu begrenzen. Und warum konnte es dazu kommen? Weil Herr Meier unerlaubt und unerkannt Zugriff auf wichtige Dokumente hatte.

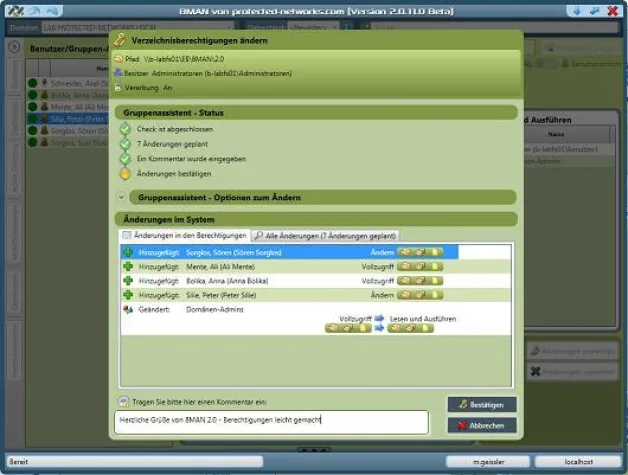

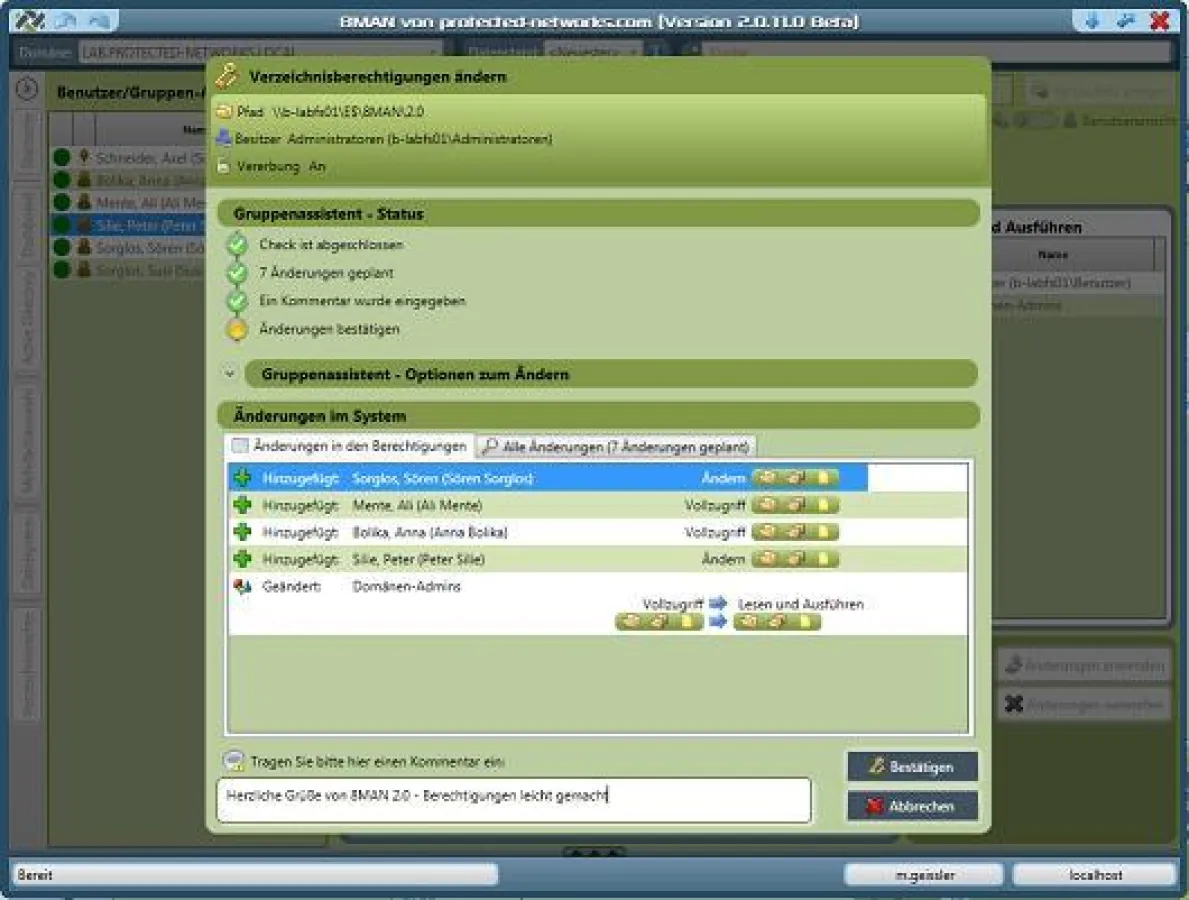

Wie verhindert man im Vorfeld unübersichtliche Zugangsberechtigungen? Welcher Zeitaufwand ist dafür nötig? Diese und andere Fragen und Probleme löst ein einziges Produkt: Seit dem 17. Mai ist die zweite Version der Berechtigungssoftware von protected-networks.com auf dem Markt. 8MAN ist eine revisionssichere Komplett-Managementlösung für Berechtigungsvergaben an Mitarbeiter auf Dateien, Ordner und Gruppen. Während der täglichen Administration mit 8MAN laufen die Prozesse standardisiert und automatisiert ab. Ebenfalls vergibt das Produkt Berechtigungen auf Zeit, die es selbstständig nach Ablauf wieder aufhebt. Vor allem bei der Zugangsvergabe an Auszubildende oder externe Mitarbeiter ist diese Funktion von Vorteil.

Nach selbständiger Analyse zeigt das Programm die Berechtigungslage sofort transparent visualisiert an. Veränderungen in der Vergabe von Berechtigungen führt das Produkt schnell und unkompliziert durch. Eine ständige Dokumentation macht bei Fragen oder Problemen jeden Schritt nachvollziehbar.

Mit diesen Möglichkeiten erhöht 8MAN Kontrolle und Sicherheit innerhalb des Unternehmens bei geringerem Zeit- und Kostenaufwand. 8MAN wird in mittelständischen und großen Unternehmen sowie Behörden aller Branchenbereiche eingesetzt.

Presseinformation

Sicherheitslücken durch Überberechtigung

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Unternehmenskontakt:

protected-networks.com GmbH

Rene Vierkorn

Alt-Moabit 73

10555 Berlin

Telefon: +49 (30) 390 63 45 - 0

Fax: +49 (30) 390 63 45 – 51

info(@protected-networks.com

Pressekontakt:

Borgmeier Public Relations

Sandra Landwehr

Am Saatmoor 2

28865 Lilienthal

Tel: 04298-4683-15

Fax: 04298-4683-33

protected-networks.com GmbH

Rene Vierkorn

Alt-Moabit 73

10555 Berlin

Telefon: +49 (30) 390 63 45 - 0

Fax: +49 (30) 390 63 45 – 51

info(@protected-networks.com

Pressekontakt:

Borgmeier Public Relations

Sandra Landwehr

Am Saatmoor 2

28865 Lilienthal

Tel: 04298-4683-15

Fax: 04298-4683-33

Über das Unternehmen

Die 2009 gegründete Berliner protected-networks.com GmbH entwickelt integrierte Lösungen für das Berechtigungsmanagement in Server-Umgebungen für Unternehmen aller Branchen. Das Produkt 8MAN bietet IT-Administratoren eine schnelle, grafisch dynamische Darstellung aller vergebenen Rechte innerhalb der Windows-Server-Umgebung. Die Lösung basiert auf dem innovativen Ansatz des Integrated Data Security Management, der Unternehmen ein einheitliches und automatisiertes Management ihrer Berechtigungen ermöglicht. Damit sparen Unternehmen Kosten und Zeit und erhöhen den Schutz vor unberechtigten internen Zugriffen.

Pressebericht „Sicherheitslücken durch Überberechtigung“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Borgmeier Media Gruppe GmbH

Begegnung statt Belehrung

Einblicke: Private Realschule Innovative Schulen München lädt zum Kennenlernen ein

München, Juli 2020. Gemeinsame Frühstücke – damit beginnen an der staatlich genehmigten Realschule Innovative Schulen München (ISM) die Schultage. In Begegnung sieht Gründer Stefan Ostermaier ein maßgebliches Instrument, respektvolles Sozialverhalten, Gerechtigkeitsbewusstsein und vernetztes Denken zu vermitteln. Die offene Ganztagsschule mit Schwerpunkt Wirtschaft und Recht folgt dem staatlichen Lehrplan, lässt durch unterrichtsvertiefende Nachmittagsstunden …

Im Hohlkreuz - Körperfehlhaltung belastet auch das Iliosakralgelenk

Ob durch permanent schlechte Haltung, mangelnde Körperspannung oder aufgrund fehlender Bauchmuskulatur – neigt sich die Wirbelsäule unterhalb der Taille schmerzhaft nach vorn, sprechen Experten von einer Hyperlordose. Besser bekannt als Hohlkreuz, verkürzt sich dabei die Rumpfmuskulatur und Bandscheiben nutzen sich schneller ab. Auch die zentrale Übergangsstelle zwischen Rücken und Beinen, das Iliosakralgelenk (ISG), gerät in der Folge unter enormen Druck. „Der feste Bandapparat des Darm-Kreuzbein-Gelenks reagiert auf diese dauerhaften Reizun…

Das könnte Sie auch interessieren:

Use Case Ladestationen und Ladekabel

Bei der Cyber Security Prüfung einer Ladestation hat softScheck für Kunden eine Reihe von Sicherheitslücken identifiziert und darüber hinaus bestätigt, dass das Gerät schließlich vor weiteren Angriffsvektoren geschützt ist.Zunehmend werden Ladestationen von Kriminellen ‚geknackt‘, etwa mittels kopierter Karten. Dies geschieht, weil die Sicherheitsmaßnahmen …

Computerviren: Die Ruhe vor dem Sturm

… dass es die Ruhe vor dem Sturm ist", erklärte er zuletzt in Bonn. Beuslein informiert vor allem kleine und mittelgroße Unternehmen regelmäßig über neu entdeckte Sicherheitslücken in Programmen und Betriebssystemen und gibt Ratschläge für die richtige Absicherung zum Beispiel brisanter Kundendaten. "Am besten eignet sich ein regelmäßiger Check, so wie …

softScheck GmbH und die tekit Consult Bonn GmbH (TÜV Saarland Gruppe)

… erfolgreich, wenn sie eine Sicher-heitslücke oder Backdoor ausnutzen.

Der ISO 27034 basierte Security Testing Process unterstützt methodisch im Entwicklungsprozess die Identifizierung aller Sicherheitslücken - auch in Sicherheitsprodukten (!) wie Firewalls, Verschlüsselung und auch in etc.: Damit wird jede Art Software tatsächlich (Angriffs-)sicher – und …

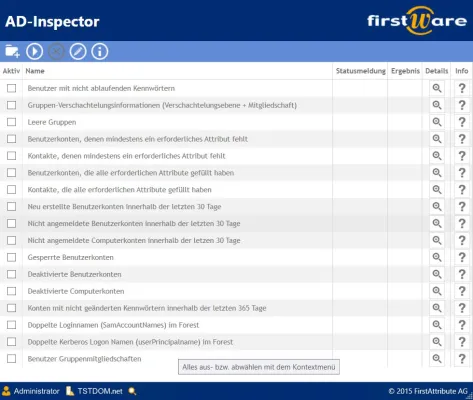

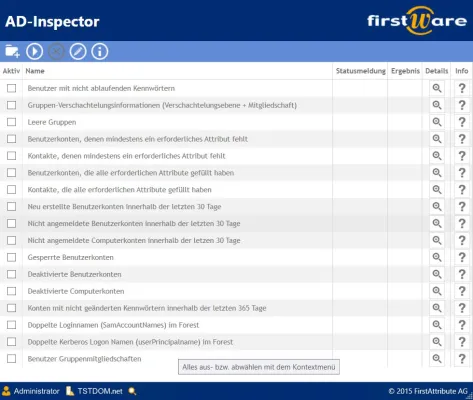

FirstWare-AD Inspector 2015 - Active Directory Datenqualität mit kostenlosem Tool testen

… und leere Gruppen können schnell ausfindig gemacht werden. Auf diese Weise ist eine erste Analyse der AD-Datenqualität möglich.

Sicherheitsrisiken durch Überberechtigung

Geschachtelte Gruppen können zu überberechtigten Benutzern führen. AD Inspector analysiert auch aller indirekten Gruppenmitgliedschaften eines Benutzers. Weitere Analysen widmen sich …

Geräte der DEV Systemtechnik nicht anfällig für Meltdown und Spectre

… von HF Signalübertragungslösungen, hat bekannt gegeben, dass die in den Geräten der Friedberger Firma verbauten Prozessoren nicht anfällig für die kürzlich bekannt gewordenen Sicherheitslücken Meltdown und Spectre sind. Betroffen hiervon sind verschiedene Typen von CPUs, wie sie zumeist in Computern, Tablets und Smartphones verbaut werden. Die Schwachstellen …

Systems 2007: VisuKom präsentiert Vorträge und Live-Hacks rund um ICT-Sicherheit

Dienstleistungsunternehmen zeigt intelligente Lösungswege auf, um Schwachstellen aufzudecken und Sicherheitslücken zu schließen

München/Bamberg, 23. Oktober 2007 – Die VisuKom Deutschland GmbH offeriert im Bereich Security-Consulting ein breit gefächertes Dienstleistungsportfolio an Services für die ICT (Informations- und Kommunikations-Technologie)-Sicherheit. …

Industrie 4.0 Security: Sichere Kommunikation zwischen Maschinen!

… Zusätzlich sind diese Systeme und Industrieanlagen mit dem Internet verbunden.

Diese Vernetzung hat nicht nur Vorteile, sondern birgt auch Risiken durch Sicherheitslücken in den Implementierungen der Netzwerkprotokolle. Zur Erhöhung des Sicherheitsniveaus müssen Sicherheitslücken identifiziert und behoben werden. Aus diesem Grund ist es unerlässlich, …

Sicherheitslücken identifizieren

Entscheidend für Ihre Cybersicherheit sind die Einfallstore in Ihre Systeme: Die ausgenutzten Angriffspunkte, die Sicherheitslücken – und nicht die sehr vielen und zunehmenden Angriffe. Die Sicherheitslücken können identifiziert und geschlossen werden: Angriffssichere Software, Firmware, Microcode, Hardware, Apps. Alle Cyberangriffe beruhen also auf …

IoT (Internet of Things) in Gefahr: Neue Sicherheitslücken und deren Auswirkungen

… Sicherheitsanalysen spezialisierte Unternehmen Forescout Research Labs hat in einer Studie sieben Open Source TCP/IP Stacks untersucht. In vier Stacks wurden teils kritische Sicherheitslücken entdeckt. Insgesamt wurden 33 Sicherheitslücken gefunden, vier davon als kritisch eingestuft. Ein Fehler in der Implementierung des Netzwerk-Stacks (=TCP/IP stack) ist deshalb …

Use Case Secure Medical Device

Bei der Cyber Security Prüfung eines Laien-Defibrillators hat softScheck für ein Unternehmen der Medizintechnik eine Reihe von Sicherheitslücken identifiziert und darüber hinaus bestätigt, dass das Gerät schließlich vor weiteren Angriffsvektoren geschützt ist. Damit kann das geprüfte System stand-alone und in jeder Art Netz betrieben werden. Durch Static …

Sie lesen gerade: Sicherheitslücken durch Überberechtigung