(openPR) Nach wie vor verlassen sich viele Sicherheitsteams bei der Erkennung von Bedrohungen auf statische Signaturen, warnt der Schweizer Security-Experte Exeon Analytics.

Dabei bauen sie entweder auf ein Intrusion Detection System (IDS) zur Netzwerkanalyse oder auf statische Verhaltenserkennungen auf der Grundlage von Endpunktprotokollen. Doch mit immer mehr Daten wird es schwierig, den Überblick zu behalten, und alle Quellen und Angriffsmuster mit individuellen Regeln abzudecken. Um diese Herausforderungen zu meistern, helfen laut Exeon Algorithmen des maschinellen Lernens (ML) dabei, die Perspektive bei der Erkennungsentwicklung zu wechseln. Wer ML einsetzt, kann den Normalzustand einer Kommunikation lernen, Abweichungen erkennen und diese nach deren Gefährlichkeit bewerten.

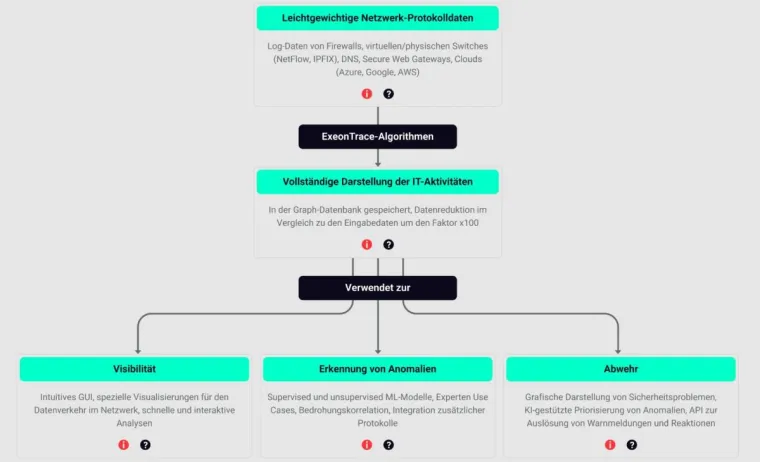

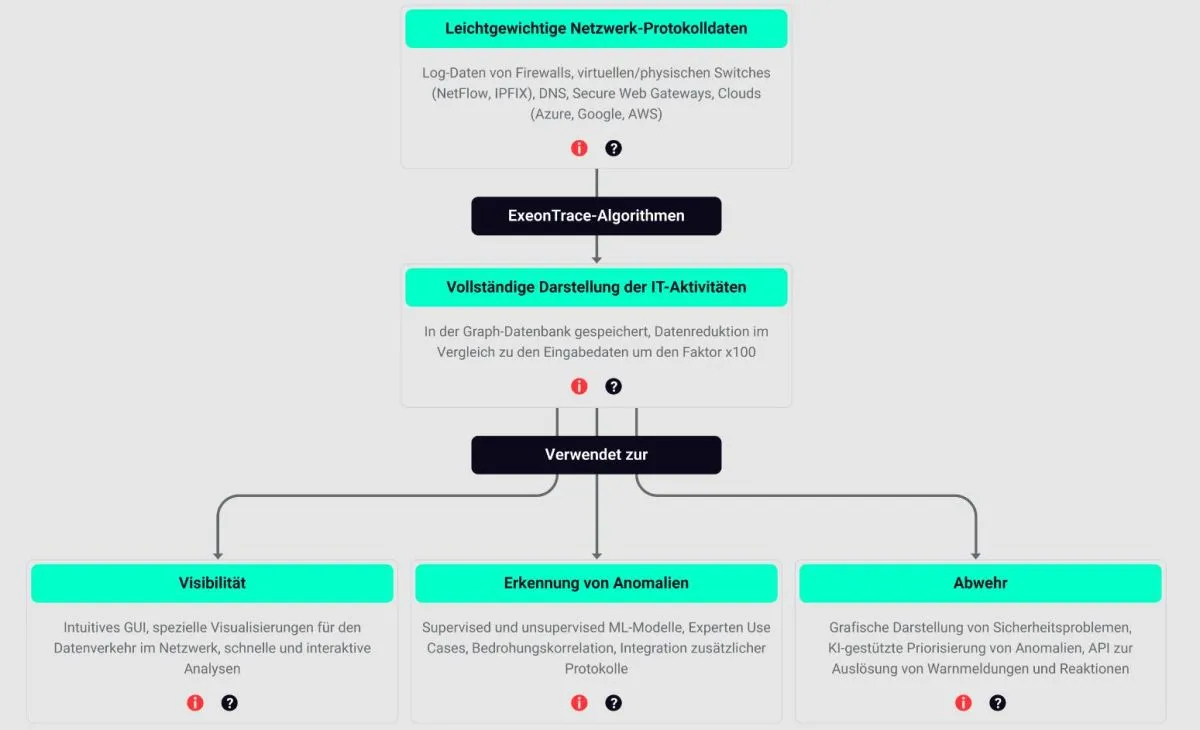

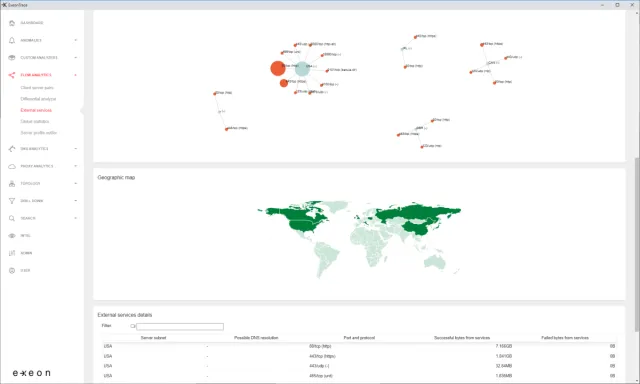

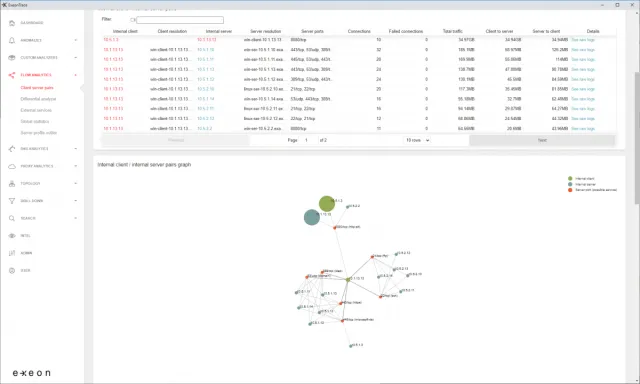

Beispielhafte Anwendungsbereiche von ML sind die Erkennungen von Algorithmen, die Domains generieren, bis hin zur Analyse des Verkehrsvolumens, der Erkennung von Command-and-Control-Kanälen und der Erkennung von interner Weiterverbreitung (Lateral Movement). Dabei können insbesondere IT-Sicherheitsverantwortliche und SOC Analysten, die relevante Bedrohungen erkennen und abwehren müssen, von ML profitieren. Exeon selbst nutzt Algorithmen des maschinellen Lernens und deren Baselining-Funktionen für seine NDR-Plattform (Network Detection & Response) ExeonTrace.

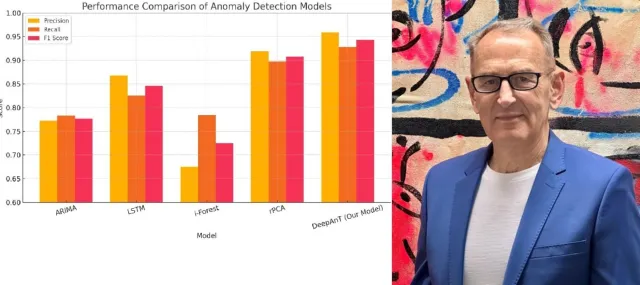

Trainierte und untrainierte Algorithmen

Algorithmen des maschinellen Lernens können in zwei Gruppen unterteilt werden: trainierte und untrainierte Algorithmen. Beide haben Vorteile und einige Einschränkungen in ihrer Anwendung. Die trainierten Algorithmen werden im Labor trainiert, um bekannt gute und bekannt schlechte Merkmale zu erkennen. Untrainierte Algorithmen verwenden das sogenannte Baselining, das heißt, sie lernen den normalen Zustand der Infrastruktur und können ihre Basislinie dynamisch an die Umgebung des Unternehmens anpassen. Am Ende läuft dies auf (Netzwerk-)Statistik, Berechnung von Wahrscheinlichkeiten, Zeitanalyse und Clustering hinaus.

In Kombination haben beide Algorithmen-Gruppen große Vorteile, da sie einerseits auf Erfahrung aus dem Labor, der Industrie und anderen Kunden zurückgreifen (trainierte Algorithmen) und andererseits dynamisch im Unternehmens-eigenen Netzwerk lernen (untrainierte Algorithmen) und auf der Basis auch unbekannte, neue Angriffe detektieren können.

Anomalien müssen erklärt werden

Wenn Anomalien erkannt werden, so ist die Erklärung und Kontextualisierung von größter Bedeutung. Oft liefern Sicherheitstools nur die Information, dass die ML-Engine etwas entdeckt hat, aber es ist den Analysten nicht bekannt, was genau entdeckt wurde. Daher ist es laut Exeon wichtig, die benötigten Informationen für SOC-Analysten zur Verfügung zu stellen; sowohl mit der präzisen Benennung der Anomalie wie auch mit Kontextinformationen direkt zur Anomalie.

ExeonTrace verwendet trainierte und untrainierte Algorithmen, leistungsstarke Visualisierungen und umfassende Kontextinformationen, um SOC-Analysten damit effizient und effektiv in der Erkennung und Behebung von Cyber-Incidents zu unterstützen.

Verantwortlicher für diese Pressemitteilung:

Exeon Analytics AG

Herr Gregor Erismann

Grubenstrasse 12

8045 Zürich

Schweiz

fon ..: +41 44 500 77 21

web ..: http://www.exeon.com

email :

Pressekontakt:

Prolog Communications GmbH

Herr Achim Heinze

Sendlinger Str. 24

80331 München

fon ..: +49 89 800 77-0

web ..: http://www.prolog-pr.com

email :