(openPR) München, 29. Oktober 2020 - Eine durchgängige IT-Sicherheitsstrategie gewinnt gerade in der aktuellen Corona-Pandemie an Bedeutung. Die beschleunigte Digitalisierung fast aller Lebensbereiche hat die Angriffsfläche für Hacker signifikant vergrößert. Mit isolierten Bottom-up-Projekten ist eine umfassende hohe Sicherheit angesichts der komplexen Gefahrenlage kaum zu etablieren, meint Giesecke+Devrient (G+D). Erforderlich ist vielmehr ein ganzheitlicher Top-down-Ansatz. Cybersecurity muss zur Chefsache werden.

Cyberangriffe gewinnen immer mehr an Komplexität und Professionalität. Gleichzeitig steigt die IT-Abhängigkeit von Unternehmen, Behörden und Privatpersonen. Durch die verstärkte Nutzung von Cloud Services und neue Entwicklungen wie Smart City oder Smart Home wird das Gefährdungspotenzial noch einmal drastisch steigen.

Die Gefahrenlage durch Internetkriminelle ist hoch und wird hoch bleiben. In der aktuellen Sonderauswertung „Cybercrime in Zeiten der Corona-Pandemie“ des Bundeskriminalamts heißt es: „Aufgrund des weiter bestehenden Gefahrenpotenzials der Pandemie für Staat und Gesellschaft und der anhaltenden Verschiebungen diverser Lebensbereiche in den virtuellen Raum wird die thematische Bedrohungslage im Cyberbereich als andauernd hoch eingestuft.“ (1)

In den letzten Jahren haben Unternehmen verstärkt in IT-Security investiert. Trotz aller Anstrengungen bestehen aber weiterhin großen Herausforderungen, die eine Erweiterung der bestehenden Sicherheitskonzepte erfordern. Laut Bitkom liegt der Gesamtschaden für die deutsche Wirtschaft in den Jahren 2018 und 2019, der durch Datendiebstahl, Sabotage oder Spionage entstand, bei jeweils mehr als 100 Milliarden Euro – Tendenz steigend (2).

Bemühungen der Unternehmen sind oft auch deshalb nicht ausreichend, weil häufig singuläre Sicherheitsmaßnahmen von einzelnen Bereichen umgesetzt werden, so dass IT-Sicherheitssilos entstehen. Mit solchen Insellösungen, die nur ein bestimmtes Sicherheitsthema adressieren – etwa den Perimeterschutz oder applikationsbezogene Maßnahmen – kann keine durchgängig hohe Sicherheit realisiert werden. Dieser Bottom-up-Ansatz ist nicht zielführend. Deshalb drängen IT-Sicherheitsexperten schon lange darauf, dass sich die Chefetage dem Problem ganzheitlich annimmt.

Es muss eine umfassende IT-Sicherheitsstrategie entwickelt, etabliert und konsequent umgesetzt werden. IT-Sicherheit sollte zudem als ein integraler Bestandteil der Unternehmensstrategie betrachtet werden, und hier ist im Sinne eines Top-down-Ansatzes die Management-Ebene gefordert. Sie allein kann eine übergeordnete, nachhaltige Sicherheitsstrategie etablieren, Prioritäten setzen, erforderliche Strukturen schaffen und notwendige Budgets bereitstellen.

Die Führungsebene muss also der Initiator einer unternehmensweiten Sicherheitsstrategie und -kultur sein, aber selbstverständlich muss eine solche Kultur auch gelebt werden. Folglich ist der Faktor Mensch, sprich der einzelne Mitarbeiter, ebenfalls von entscheidender Bedeutung.

Auch bei der besten Strategie und Nutzung neuester Sicherheitstechnologien und -lösungen bleibt der einzelne Mitarbeiter ein potenzielles Einfallstor beispielsweise für Phishing-Mails und Social Engineering, wenn das Bewusstsein für Cyberangriffe und -sicherheit fehlt. Die Sensibilisierung der Mitarbeiter für Sicherheitsgefahren, Schulungen und die Vermittlung von Best Practices für den sicheren Umgang mit Informationstechnologie sind deshalb unverzichtbare Maßnahmen bei der Umsetzung einer unternehmensweiten Sicherheitsstrategie. Es muss also eine Denkweise für Cybersicherheit entstehen, die tief im Bewusstsein aller Beschäftigten eines Unternehmens verankert ist.

„Gerade in dieser Zeit ist Cybersicherheit der entscheidende Erfolgsfaktor für die weitere Digitalisierung. Deshalb müssen wir sowohl das Bewusstsein dafür erhöhen als auch unsere Investitionen in IT-Sicherheit und entsprechende Infrastrukturen steigern“, erläutert Ralf Wintergerst, Vorsitzender der Geschäftsführung und Group CEO von Giesecke+Devrient. „Auf Unternehmensseite fallen beide Aufgaben klar in den Verantwortungsbereich des Top-Managements.“

„Und dabei darf ein wesentlicher Punkt nicht übersehen werden“, so Wintergerst weiter, „wir sollten IT-Sicherheit als eine Chance betrachten und nicht als notwendiges Übel. Denn: Die Sicherheit der Netze und der Kommunikationsinfrastrukturen ist wichtiger denn je.“

(1) vgl.: https://www.bka.de/SharedDocs/Downloads/DE/Publikationen/JahresberichteUndLagebilder/Cybercrime/cybercrimeSonderauswertungCorona2019.html

(2) vgl.: https://www.bitkom.org/sites/default/files/2020-02/200211_bitkom_studie_wirtschaftsschutz_2020_final.pdf

Diese Presseinformation und das Bild in höherer Auflösung können unter www.pr-com.de/gi-de abgerufen werden.

Presseinformation

Top-down statt Bottom-up: Cybersecurity muss Chefsache sein

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Kontakt

Giesecke+Devrient

Christoph Lang

Pressesprecher

Corporate Communications

Tel: +49 89 4119-2164

E-Mail:

PR-COM

Andrea Alton

Senior Account Manager

Sendlinger-Tor-Platz 6

80336 München

Tel: +49 89 59997-705

E-Mail:

Giesecke+Devrient

Christoph Lang

Pressesprecher

Corporate Communications

Tel: +49 89 4119-2164

E-Mail:

PR-COM

Andrea Alton

Senior Account Manager

Sendlinger-Tor-Platz 6

80336 München

Tel: +49 89 59997-705

E-Mail:

Über das Unternehmen

Über Giesecke+Devrient

Giesecke+Devrient (G+D) ist ein weltweit tätiger Konzern für Sicherheitstechnologie mit Hauptsitz in München. Innovationen von G+D machen das Leben von Milliarden von Menschen in der digitalen und physischen Welt sicherer. In den Bereichen Bezahlen, Konnektivität, Identitäten und Digitale Infrastrukturen gehört G+D mit seinen Produkten und Lösungen zu den Markt- und Technologieführern.

Das 1852 gegründete Unternehmen erwirtschaftete im Geschäftsjahr 2019 mit 11.500 Mitarbeiterinnen und Mitarbeitern einen Umsatz von 2,45 Milliarden Euro. G+D ist in 33 Ländern präsent. Zu den Kunden zählen unter anderem Zentral- und Geschäftsbanken, Mobilfunkanbieter, Automobilhersteller, Krankenkassen sowie Regierungen und Behörden.

Giesecke+Devrient (G+D) ist ein weltweit tätiger Konzern für Sicherheitstechnologie mit Hauptsitz in München. Innovationen von G+D machen das Leben von Milliarden von Menschen in der digitalen und physischen Welt sicherer. In den Bereichen Bezahlen, Konnektivität, Identitäten und Digitale Infrastrukturen gehört G+D mit seinen Produkten und Lösungen zu den Markt- und Technologieführern.

Das 1852 gegründete Unternehmen erwirtschaftete im Geschäftsjahr 2019 mit 11.500 Mitarbeiterinnen und Mitarbeitern einen Umsatz von 2,45 Milliarden Euro. G+D ist in 33 Ländern präsent. Zu den Kunden zählen unter anderem Zentral- und Geschäftsbanken, Mobilfunkanbieter, Automobilhersteller, Krankenkassen sowie Regierungen und Behörden.

Pressebericht „Top-down statt Bottom-up: Cybersecurity muss Chefsache sein“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Giesecke+Devrient

G+D und HID Global ermöglichen gemeinsam sichere berührungslose Zugangskontrolle zu Reinraumumgebungen

München, 19. Oktober 2020 - Giesecke+Devrient (G+D) und HID Global haben gemeinsam an einer Lösung für ein sicheres Wearable-Produkt von Nymi gearbeitet, das eine kontaktlose Verifizierung ermöglicht. Damit können sich beispielsweise Nutzer in Reinraumumgebungen sicher authentifizieren, ohne einen PIN-Code eingeben zu müssen.

Die Lösung ermöglicht Mitarbeitern, die in Reinraumumgebungen tätig sind – etwa in der Pharmaindustrie – sich sicher und einfach zu authentifizieren. Sie erhalten Zugang zu den Umgebungen, ohne dafür irgendwelche Oberf…

Zwei Technologieführer rücken zusammen: Giesecke+Devrient steigt bei Netcetera ein

München/Zürich, 8. September 2020 - Der globale Konzern für Sicherheitstechnologien Giesecke+Devrient (G+D) investiert in Netcetera, eine Schweizer Softwarefirma, die zu den führenden Anbietern für sicheres digitales Bezahlen gehört. Die beiden internationalen Technologieunternehmen möchten mit dieser Partnerschaft Synergien in ihrem Portfolio nutzen, ihre Innovationskraft weiter stärken und internationale Wachstumspotenziale erschließen.

G+D und Netcetera sind im August 2020 eine strategische Partnerschaft eingegangen. Mit dem zugeführten …

Das könnte Sie auch interessieren:

69. Mosbacher Kolloquium: Synthetic Biology – from Understanding to Application

… neue grundlegende Einblicke in die Funktion zellulärer Systeme gewährt, aber auch ihr Potential für biotechnologische und medizinische Anwendungen gezeigt. Dagegen verfolgt der bottom-up Ansatz den Weg des de novo Designs artifizieller (minimaler) zell-ähnlicher Systeme. Dieser Ansatz kann konzeptionelle Erkenntnisse über die minimale Komposition eines …

Wirtschaftskammerfilm Zusammenarbeit SinnWin - KNAPP zu Employer Branding

… die Zusammenarbeit von SinnWin, Frau Mag.a Claudia Schenner-Klivinyi mit KNAPP zur Erhöhung der MitarbeiterInnenzufriedenheit / Employer Branding bei KNAPP.

Mit einem ganzheitlichen bottom-up und top down Ansatz unterstützte SinnWin, Frau Mag.a Claudia Schenner-Klivinyi die KNAPP AG bei der Erhöhung der MitarbeiterInnenzufriedenheit / Employer Branding. …

Chancen und Grenzen der Prozessoptimierung mit Change Management in KMU's der Automobil-Zuliefer-Industrie

Fast 20 Personen kamen am 04.03.2010 zum Vortrag „Optimierung der Kernprozesse mit Change Management als Erfolgsfaktor“ beim Automotive-Cluster Rhein-Main-Neckar in der Geschäftsstelle der IHK-Darmstadt zusammen.

Die Referentin Angelika Weinrich „CM-CC“ berichtete von den Erfahrungen aus ihrer Praxis der „Prozessoptimierung mit Change Management“ im Mittelstand (KMU) der Automobil-Zuliefer-Industrie, in „Top down“ und „Bottom up“ Projekten.

Hierbei ging sie insbesondere auf die Bedingungen der Mitarbeiterstruktur in mittelständischen Unte…

FortressIQ und Signavio kooperieren bei der Bereitstellung von End-to-End Process Intelligence

… zu verbessern. Dieser Ansatz kann jedoch sehr zeitaufwändig sein und ist häufig ungenau.

Gemeinsam bieten Signavio und FortressIQ nun ein Top-down- und Bottom-up-Framework für die verschiedenen Aspekte der Business Transformation wie Modellierung, Discovery, Mining, Governance und Überwachung von Prozessen. Dank der integrierten Lösung müssen Unternehmen …

Gegenüberstellung: ISMS nach ISO 27001 oder IT-Grundschutz (BSI) umsetzen?

… Sicherheitsmaßnahmen implementiert. Anders beim IT-Grundschutz, hier liegt der Schwerpunkt in der detaillierten Absicherung der IT-Systeme mit konkreten Vorgehensweisen (Bottom-Up-Ansatz). In der Vorgehensweise unterscheidet der IT-Grundschutz dann drei verschiedene Methoden: Basis-, Kern- und Standard-Absicherung.

Kurz:

Basis-Absicherung: Relevante …

Medientrends: Tsunami rollt auf die PR zu

… Unternehmenskommunikation. Integrierte Kommunikation, Change Management und Dialog-Kommunikation erhielten widersprüchliche Wertungen. Das alte Top-down-Denken verhindere vielerorts ihre Umsetzung.Bottom-up-Strategien und fokussierte Kommunikation

Um diese Herausforderungen zu meistern, müssten Marketing und Kommunikation integraler Bestandteil des Managements und …

Vom Anforderungsprofil zur Stellenausschreibung

… erledigenden Tätigkeit sowie der damit verbundenen Verantwortungsbereiche, welche mit Hilfe von Anforderungsanalysen gewonnen wird. In der Regel erfolgen Anforderungsanalysen entweder Top-down oder Bottom-up. Beim Top-down Ansatz werden die Ziele der Position direkt aus den Unternehmenszielen heraus abgeleitet und im Anschluss daran zu Anforderungen an …

4cost-Kalkulationssoftware im Value Engineering von Rheinmetall Landsysteme GmbH

… möglich sind.“Implementiert wurden schließlich die Anwendungen 4cost-aces für parametrische Top-down-Kostenschätzungen bereits in frühen Phasen, 4cost-structure für detaillierte, standardisierte Bottom-up-Kalkulationen und 4cost-scenarioanalyser für schnelle Gemeinkostenanalysen mit wenigen Eingaben. „Durch den Einsatz der 4cost-Software sind wir in der …

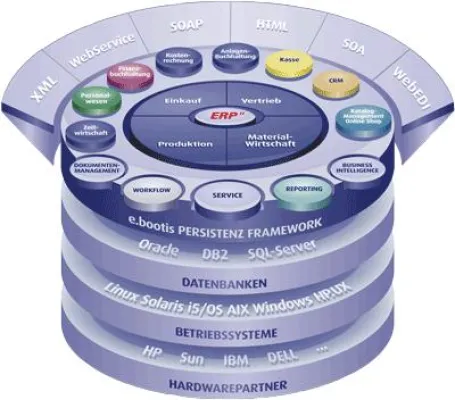

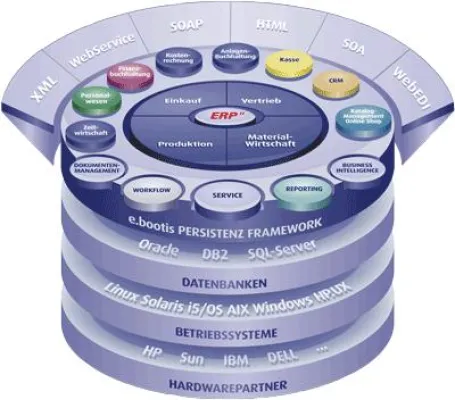

Mehr Auswertungen, Workflow und Komfort im neuen e.bootis-ERPII Release 2.1

Mit dem Release 2.1. des internetbasierten e.bootis ERPII erfreut die Essener e.bootis ag ihre Anwender mit einer Vielzahl neuer Funktionen bezüglich Auswertungen, Workflow und Komfort. e.bootis-ERPII 2.1., das seit dem 01.08.08 verfügbar ist, bietet unter anderem variable Analysen aller Bewegungsdaten sowie praktische Automatismen beim Erzeugen, Versenden, Empfangen und Ablegen von Dokumenten und Nachrichten. Verbessert wurde auch der Workflow bei Genehmigungsprozessen und Intercompany-Geschäften, die jetzt elektronisch abgewickelt werden kö…

Capespan setzt auf Controllinglösung SMC für Marketing und Vertrieb von macs Software

… Frischfruchtartikeln Angebot und Bedarf auch bei markt- bzw. anbaubedingten Angebotsschwankungen auszugleichen und prompte Lieferungen zu garantieren. Eine effiziente Top-Down und Bottom-Up-Planung, die Möglichkeit einer umfassenden Kennzahlenplanung im Marketing sowie eine hohe Flexibilität in der Vertriebsplanung waren für die Entscheidung des führenden …

Sie lesen gerade: Top-down statt Bottom-up: Cybersecurity muss Chefsache sein