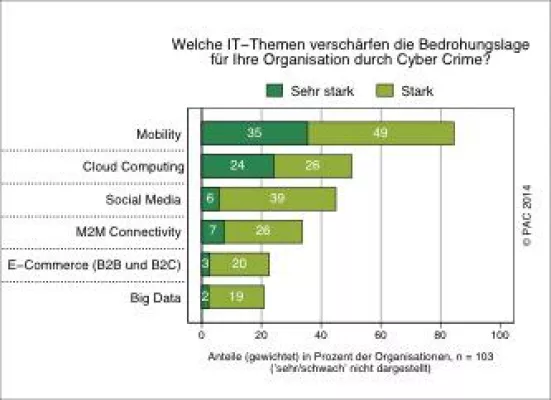

(openPR) Durch die ständige Bedrohungslage gibt es zwischen Unternehmen und Angreifern ein ständiges Wettrüsten, denn Cyberkriminelle greifen kontinuierlich die vielen Trends im Rahmen der Vernetzung kontinuie

------------------------------

Cyber-Security

Neue Bedrohungen bringen neue Herausforderungen in der Cyber-Security

Cyber-Security ist ein Thema, das in der IT von beständiger Relevanz ist, denn zwischen Unternehmen und Angreifern gibt es ein pausenloses Wettrüsten. Die aktuelle Bedrohungslage ist dabei besonders pikant, den Cyberkriminelle haben in diesem Jahr viele Trends der Vernetzung einfach aufgegriffen.

Für Ihr Projektmanagement im Rahmen einer wettbewerbsfesten Cyber-Security ist es besonders wichtig, genau zu wissen, welche Schwachstellen Kriminelle in Ihrem Unternehmen finden können.

Die aktuelle Bedrohungslage im Netz: vor diesen Angriffen muss Ihr Unternehmen gefeit sein

Nicht nur im Geschäftssektor hat sich das Modell as-a-Service durchgesetzt, auch verbrecherische Organisationen haben in den letzten Jahren ihre Strukturen umgebaut. Das Cyberverbrechen hat dieses Modell als Crime as-a-Service in die Arbeit integriert und operiert mit Caas-Strategien weltweit.

Dies bedeutet, dass die Entwickler von Malware nun ihre schädlichen Programme noch gezielter gegen Sie und Ihr Unternehmen einsetzen können. Analysten gehen davon aus, dass die Bedrohungen in der Cyber-Security in den nächsten Jahren durch diese Professionalisierung des digitalen Verbrechens nicht nur hartnäckiger, sondern für Unternehmen auch disruptiver werden.

Die Hersteller von Sicherheitssoftware kämpfen stets darum, sich mit ihren Firewalls gegen die aktuelle Bedrohungslage zu stemmen. Kommt nun aber auch eine stärkere Vernetzung der Cyberkriminellen hinzu, ist noch mehr Aufwand notwendig.

Unternehmen bieten inzwischen außerdem auch wieder mehr Angriffspotential durch das Internet of Things. Ihr Netzwerk und Ihre Computer mögen sicher sein, doch wie auch in Privathaushalten steigt die Zahl der Schwachstellen in der Cyber-Security mit jedem Gerät. Smart-TVs, intelligente Beleuchtung, vernetzte Fenstersensoren sind auch in Unternehmen äußerst praktisch, laden allerdings auch zum Datendiebstahl ein. Gerade im professionellen Einsatz ist der Komfort des IoT auch ein extremes Risiko.

Gleichzeitig sollten Sie sich dessen bewusst sein, dass nicht nur die aktuelle Bedrohungslage entscheidend für die Cyber-Security Ihres Unternehmens ist, sondern auch andere Faktoren wie die DSGVO (Datenschutz-Grundverordnung) sorgen für Unsicherheit in Unternehmen. Die Umstellung auf neue Standards im Datenschutz sorgt gerade in kleineren Unternehmen für Unsicherheit und während die Einheitlichkeit langfristig zum Datenschutz beiträgt, müssen Unternehmen erst einmal die Umstellungsphase meistern.

Es geht um Ihr Unternehmen

Cyber-Security ist ein Thema, das auf allen Ebenen eines Unternehmens bewusst in die IT-Prozesse implementiert werden muss. Nur so kann die aktuelle Bedrohungslage sicher entschärft werden. Hierfür müssen aber alle Abteilungen eines Unternehmens in den Sicherheitsprozess eingebunden werden. Andernfalls bleiben Cyberkriminelle einen Schritt voraus.

In unserem herstellerneutralen Seminar "Cyber-Security: IT-Angriffe analysieren und abwehren" werden alle wichtigen Informationen zur Abwehr von Cyber-Attacken auf die Infrastruktur der Unternehmen vermittelt und Sie verstehen, wie Sie sichere IT-Architekturen aufbauen und nutzen können. Sie werden verstehen, wie Hacker vorgehen und was deren Intentionen und Angriffsvektoren sind. Hierdurch können Sie IT-Notfälle besser managen und ein hohes Sicherheitsniveau in Ihrem Unternehmen gewährleisten. Anhand von praktischen Beispielen erfahren Sie, wie es mitunter einfach ist, Angriffe auf Firmennetze zu tätigen. Sie lernen, wie IT-Bedrohungen proaktiv abgewehrt und vorgebeugt werden können.

SEM248: Cyber-Security: IT-Angriffe analysieren und abwehren

Funktionssicherheit, Datensicherheit und Datenschutz im Unternehmen gewährleisten

Kursdauer: 3 Tage

Web-URL: https://www.iftt-consult.de/seminare/it-sicherheit/seminar248.html

++++++++++

Zur Übersicht unserer Kurse gelangen Sie unter https://www.iftt-consult.de/seminare/seminarthemen.html.

------------------------------

Pressekontakt:

IFTT EDV-Consult GmbH

Herr Björn Speike

Lyoner Straße 14

60528 Frankfurt/Main

fon ..: 069/78 910 810

web ..: http://www.IFTT.de

email :