(openPR) Wir leben in unsicheren Zeiten. Überall lauern Spitzel und Spione, die versuchen, heimlich Dateien mit sensiblen Inhalten zu kopieren und für sich zu verwenden. Masker 7.0 sorgt dafür, dass die Datenspione ins Leere laufen. Wichtige Dateien lassen sich mit der Software nicht nur verschlüsseln, sondern auch verstecken.

"Speichere keine Informationen im Computer, die du nicht auch an das Schwarze Brett der Firma hängen würdest." So lautet ein Grundsatz aus dem IT-Business, den viele Anwender immer wieder vergessen. Das kann mitunter fatal sein, denn heutzutage ist es kein Problem mehr, völlig unbemerkt Dateien zu kopieren und somit zu stehlen - am Arbeitsplatz, im Netzwerk oder beim Versand über das Internet. Ob es dabei nun um eine private Schnüffelei oder um Industriespionage im großen Stil geht: Es ist besser, Dateien mit sensiblen Inhalten zu schützen. Die eigene Brieftasche lässt man ja auch nicht am Arbeitsplatz liegen.

Das pfiffige Tool Masker 7.0 löst das Problem. Beliebige Dateien oder sogar ganze Verzeichnisse werden zunächst verschlüsselt und dann nach der Verfahrensweise der Steganografie in einer harmlos erscheinenden Trägerdatei versteckt. Das Verstecken der Dateien hat einen entscheidenden Vorteil, wissen die Entwickler: "Eine verschlüsselte Datei erweckt stets die Neugierde eines Datendiebs, der vielleicht doch die Zeit oder die Mittel findet, um die Verschlüsselung zu knacken. Wer aber nicht weiß, dass ein schönes Bild mehr Informationen speichert als nur das Motiv, wird nie auf die Idee kommen, sich diese Datei einmal genauer anzusehen."

Verschlüsselung mit 448-Bit-Algorithmus

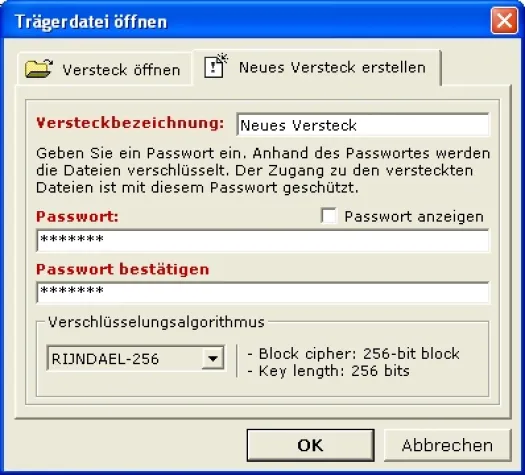

Masker 7.0 verschlüsselt die selektierten Dateien, sodass sich ihr Inhalt nicht mehr lesen lässt - eben weil er nur noch aus keinen Sinn ergebenden Zeichenkolonnen besteht, also aus reinem Buchstabensalat. Dabei kommen mehrere bekannte und sichere Verschlüsselungsalgorithmen wie CAST, Blowfish, Rijndael oder TwoFish zum Einsatz, die variable Schlüssellängen mit bis zu 448 Bit unterstützen. Dateien, die mit einer solchen Verschlüsselung versehen sind, gelten gemeinhin als "unknackbar".

Masker versieht seine verschlüsselten Dateien mit einer Passwortabfrage. Der Empfänger der verschlüsselten Dateien benötigt demnach nur das zuvor mit dem Versender abgesprochene Passwort, um die gespeicherten Informationen wieder in ihre lesbare Form zu überführen.

Ich sehe nix, was du auch nicht siehst!

Das Verschlüsseln von wichtigen Dateien ist bereits eine hervorragende Sicherheitsmassnahme. Die Königskür ist allerdings das zusätzliche Verstecken der geheimen Informationen. Masker 7.0 nutzt die Verfahrensweise der Steganographie, um eine Datei in einer zweiten zu verstecken. Dabei handelt es sich um die so genannte Trägerdatei. Bei ihr kann es sich um ein Bild, eine Musik, ein Video oder gar um ein Programm handeln.

Ganz wichtig: Die Trägerdateien behalten auch mit ihrem unsichtbaren Gast im "Bauch" ihre originale Funktionalität bei. Das bedeutet, dass sich Bilder betrachten, Musiken anhören und Videos abspielen lassen. Niemand, der nicht weiß, dass sich eine verschlüsselte Datei im Innern der Trägerdateien befindet, wird ahnen, dass es sich hier um einen gewitzten Datensafe handelt. Die Entwickler von Masker: "Die geheimsten Daten lassen sich nun auf einmal per Mail versenden, ohne dass sie unterwegs für Aufsehen sorgen. Wer misstraut schon einem lustigen Spaßvideo, das zur Erheiterung eines Kollegen per Mail über das Internet verschickt wird?"

Das Wiederherstellen der Dateien ist ein Kinderspiel. In Masker 7.0 reicht es aus, die Trägerdatei auszuwählen und sie zu öffnen. Das Tool erkennt die versteckte Datei, fragt das Passwort ab und extrahiert den dekodierten Inhalt wieder. Noch nie war es so einfach, sensible Daten zu schützen oder sie auch über das Internet weiterzugeben.

Ausführlicher Test vor dem Kauf möglich

Von Masker 7.0 gibt es eine Testversion (2,1 MB), die sich nach der Installation 10 Tage lang verwenden lässt. Sie erlaubt es, die Software bereits vor dem Kauf ausgiebig kennen zu lernen. Die Vollversion kostet 20 Euro. (3700 Zeichen, zum kostenlosen Abdruck freigegeben)

Homepage: www.softpuls.com/de/

Screenshots (JPG): http://typemania.de/presse

Der Pressetext als RTF-Datei: http://typemania.de/presse

Informationen zum Anbieter

Softwareentwicklung Boris Zaretskiy, Nobelring 38, 30627 Hannover

Tel.: 0162-4150576 / Fax: 0721-151408588

Mail:

Web: www.softpuls.com

Bei Rückfragen wenden Sie sich bitte an:

Pressebüro Typemania GmbH

Gregor Franz, Werdener Str. 10, 14612 Falkensee

Tel: 03322-50 08-0, Fax: 03322-50 08-66

E-Mail:

Web: www.presse.typemania.de