(openPR) Nach Context-Entdeckung: Apache veröffentlicht Sicherheitsempfehlung

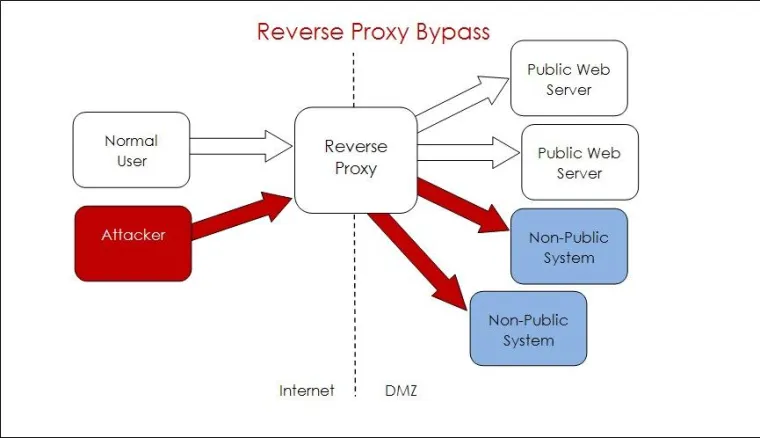

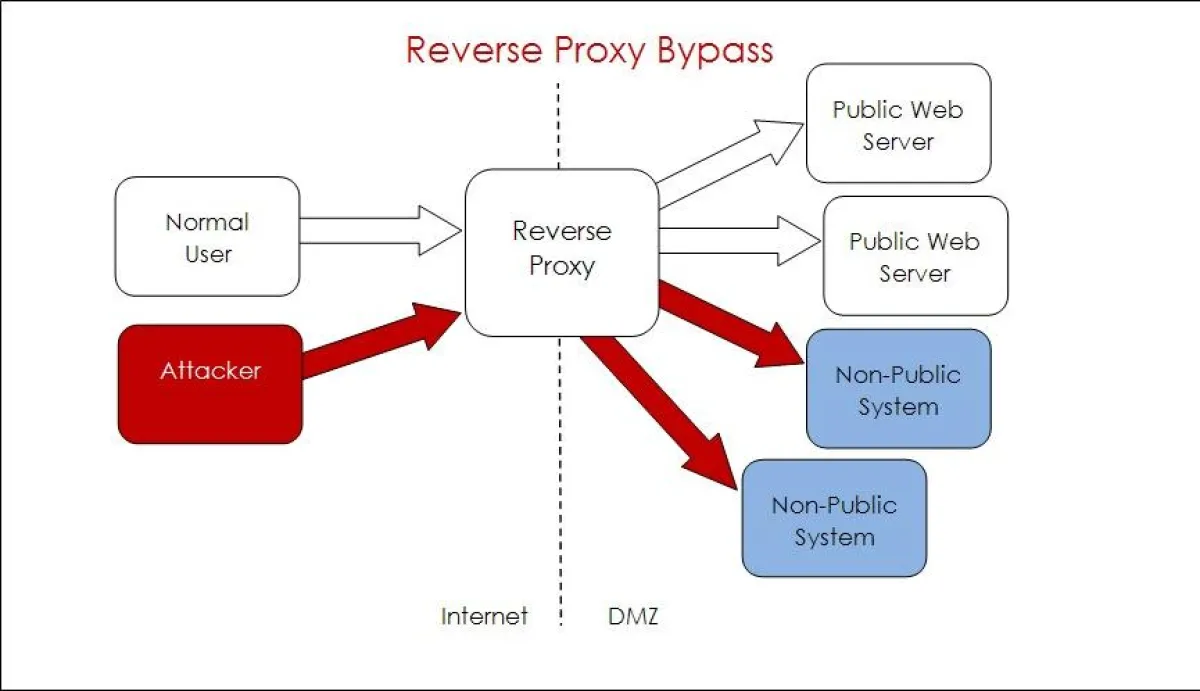

Aufgrund der Entdeckung einer „Backdoor“-Bedrohung durch die Analysten von Context Information Security richtete sich die Apache Software Foundation gestern mit einer Sicherheitsempfehlung an ihre Kunden. Die ermittelte Schwachstelle fällt in eine neue Angriffskategorie: Durch Ausnutzung von unzureichend gesicherten Reverse Web Proxies können Angreifer vollständigen Zugriff auf interne beziehungsweise DMZ (Demilitarised Zone)-Systeme erhalten. Context informierte Apache im vergangenen Monat über diese Sicherheitsbedrohung. Heute veröffentlichen die Experten für Informations- und Datensicherheit in ihrem Blog eine detaillierte Beschreibung der neuen Angriffskategorie. Context geht davon aus, dass auch andere Web Server beziehungsweise Proxies in ähnlicher Weise betroffen sein könnten. Der Blog enthält daher auch Hinweise auf Möglichkeiten zur Risikominimierung.

http://www.contextis.com/research/blog/reverseproxybypass

Reverse Web Proxies ermöglichen die Weiterleitung externer HTTP- und HTTPS-Web-Anfragen zu einem oder mehreren internen Web-Servern und den dort gespeicherten Daten oder anderen Ressourcen. Potenziell könnten auch andere Proxies eine derartige Sicherheitslücke aufweisen. Die spezielle Angriffsmöglichkeit, die Context identifizieren konnte, richtet sich jedoch gegen den Apache Web-Server. Dieser kann die Proxy-Funktion „mod_rewrite“ nutzen, um Web-Anfragen dynamisch und regelbasiert umzuschreiben und zu modifizieren. Falls diese Proxies nicht korrekt konfiguriert sind, kann Context eine Veränderung in der Zugriffsanfrage auf DMZ-Systeme erzwingen. Dies betrifft auch den Zugang zu administrativen Schnittstellen auf Firewalls, Routern, Web-Servern und Datenbanken. Im Falle von schwachen Zugangsdaten auf den angegriffenen Systemen können die Analysten das vollständige Netzwerk kompromittieren – zum Beispiel durch das Hochladen von Trojanern.

Das IT-Sicherheitsrisiko kann durch eine Überprüfung der Konfiguration der Reverse Proxies reduziert werden. Es muss sichergestellt werden, dass die „Rewrite“-Regeln nicht zum Umschreiben der URLs missbraucht werden können. Context hat die neueste Version seines „Context Application Tool“ (CAT) veröffentlicht, welches auf der Website des Unternehmens zum kostenlosen Download zur Verfügung steht (http://www.contextis.com). Mit CAT können potenzielle Sicherheitslücken in Web-Anwendungen identifiziert werden.

Die Regel auf dem Web-Server lässt sich durch das Hinzufügen eines Schrägstrichs sicher gestalten. Dieser führt dazu, dass der Reverse Proxy nicht den Domain-Namen und Teile des jeweiligen Ports einer Anfrage als Benutzername und Passwort interpretiert. Eine gesicherte Rewrite-Regel würde wie folgt aussehen:

RewriteRule ^(.*) http://internalserver:80/$1 [P]

Ist der Server jedoch wie folgt konfiguriert, ist der Zugang zu anderen Systemen über das Internet wahrscheinlich.

RewriteRule ^(.*) http://internalserver:80$1 [P]

In ihrer Sicherheitsempfehlung rät Apache den Nutzern der Apache HTTPD dringend ihre Konfigurationsdateien zu prüfen. Es gelte, unsichere Einstellungen für Reverse Proxy-Regeln umgehend zu identifizieren und anzupassen. Die vollständige Sicherheitsempfehlung ist unter folgendem Link zu finden:

http://seclists.org/fulldisclosure/2011/Oct/232

Presseinformation

Warnung vor neuer IT-Sicherheitsbedrohung durch „Reverse Web Proxy Bypass“

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Weitere Informationen:

Context Information Security Ltd. Zweigniederlassung Düsseldorf

Sven Schlüter

Adersstr. 28, 1. Obergeschoss

40215 Düsseldorf

Tel.: +49 (0)211 7327 9523

Fax: +49 (0)211 1592 7128

www.contextis.de

Presse- und Öffentlichkeitsarbeit:

Press'n'Relations GmbH

Anne Zozo

Magirusstraße 33

89077 Ulm

Tel.: +49 731 962 87-31

Fax: +49 731 962 87-97?

www.press-n-relations.de

Context Information Security Ltd. Zweigniederlassung Düsseldorf

Sven Schlüter

Adersstr. 28, 1. Obergeschoss

40215 Düsseldorf

Tel.: +49 (0)211 7327 9523

Fax: +49 (0)211 1592 7128

www.contextis.de

Presse- und Öffentlichkeitsarbeit:

Press'n'Relations GmbH

Anne Zozo

Magirusstraße 33

89077 Ulm

Tel.: +49 731 962 87-31

Fax: +49 731 962 87-97?

www.press-n-relations.de

Über das Unternehmen

Über Context Information Security

Context ist eine unabhängiges Beratungsunternehmen, das sich auf den Bereich der technischen Sicherheit spezialisiert hat. Die Fokus liegt zudem auf Dienstleistungen zur Informations- und Datensicherung. Seit der Gründung im Jahr 1998 hat das Unternehmen seinen Kundenstamm kontinuierlich ausgebaut – zum einen aufgrund des produktübergreifenden, ganzheitlichen Ansatzes und der individuell zugeschnittenen Services. Zum anderen liegt der Erfolg in der Unabhängigkeit und Integrität der Berater sowie ihrer fundierten technischen Fähigkeiten begründet. Zu den Kunden gehören heute weltweit führende Großunternehmen sowie Regierungsorganisationen. Context verbindet breitgefächerte Erfahrung mit technischer Expertise und wird damit den umfassenden Anforderungen an Sicherheitsexperten der heutigen Zeit gerecht. Effektive und praktische Lösungen sowie Rat und Unterstützung sind das vorrangige Ziel. Daher liefert Context nicht nur tiefgreifende, technische Analysen und Empfehlungen, sondern übersetzt seine Reports auch für die Managementebene.

Context ist eine unabhängiges Beratungsunternehmen, das sich auf den Bereich der technischen Sicherheit spezialisiert hat. Die Fokus liegt zudem auf Dienstleistungen zur Informations- und Datensicherung. Seit der Gründung im Jahr 1998 hat das Unternehmen seinen Kundenstamm kontinuierlich ausgebaut – zum einen aufgrund des produktübergreifenden, ganzheitlichen Ansatzes und der individuell zugeschnittenen Services. Zum anderen liegt der Erfolg in der Unabhängigkeit und Integrität der Berater sowie ihrer fundierten technischen Fähigkeiten begründet. Zu den Kunden gehören heute weltweit führende Großunternehmen sowie Regierungsorganisationen. Context verbindet breitgefächerte Erfahrung mit technischer Expertise und wird damit den umfassenden Anforderungen an Sicherheitsexperten der heutigen Zeit gerecht. Effektive und praktische Lösungen sowie Rat und Unterstützung sind das vorrangige Ziel. Daher liefert Context nicht nur tiefgreifende, technische Analysen und Empfehlungen, sondern übersetzt seine Reports auch für die Managementebene.

Pressebericht „Warnung vor neuer IT-Sicherheitsbedrohung durch „Reverse Web Proxy Bypass““ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Context Information Security Ltd.

BYOD: Context stellt Sicherheit von Tablet-PC’s in Frage

Analysiert wurden iPad, Samsung Galaxy Tab und BlackBerry PlayBook

Bei der Untersuchung der drei beliebtesten Tablet-PC’s haben die Analysten von Context Information Security eindeutige Sicherheitsversäumnisse identifiziert. Die Ergebnisse sollten vor allem bei den Unternehmen Bedenken aufwerfen, die es Mitarbeitern ermöglichen wollen, ihre eigenen Geräte im Rahmen ihrer beruflichen Tätigkeit einzusetzen (Bring Your Own Device, BYOD). Der jetzt von Context veröffentlichte Bericht weist vor allem auf ernstzunehmende Sicherheitslücken beim Sam…

Risiko durch „Dirty Disks“: Datensicherheit in der Cloud fraglich

Rackspace löst Sicherheitsprobleme als erster Cloud Provider – Gefahren für Kunden bei anderen Anbietern

Context Information Security hat potenziell schwerwiegende Sicherheitslücken in den Implementierungen von Cloud-Infrastrukturdienstleistungen einiger Anbieter identifiziert. Schwachstelle ist die nicht ausreichende serverseitige Trennung von Kundendaten, die dadurch ernsthaft gefährdet sein können. So gelang es den Analysten, auf die Daten früherer Nutzer zuzugreifen, da diese noch auf den Festplatten gespeichert waren – sie waren durch d…

Das könnte Sie auch interessieren:

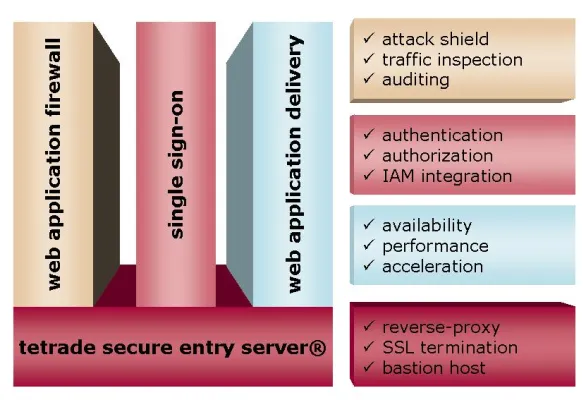

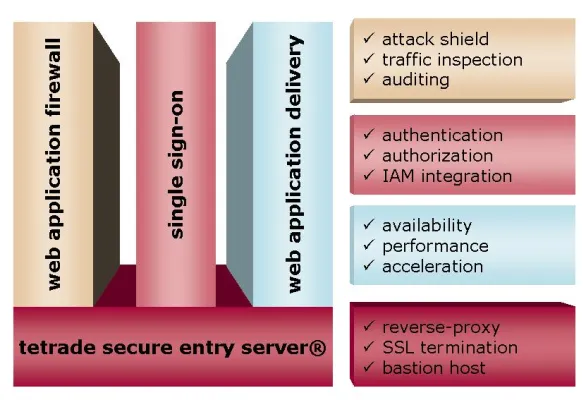

HP zertifiziert den Tetrade Secure Entry Server

… Sicherheitslösung von Tetrade überwacht den Datenfluss zu Webanwendungen und unterbindet Anfragen mit verdächtigem Inhalt.

Durch die HP-Zertifizierung steht die erprobte Reverse-Proxy-Lösung von Tetrade nun auch auf den hochverfügbaren HP Integrity-Servern zur Verfügung. HP Integrity-Systeme mit 64-Bit-Itanium-Prozessoren sind flexibel und multi-OS-fähig. …

it-sa 2014 - gateprotect präsentiert Netzwerksicherheit »Made in Germany«

… WebGUI mit innovativer Drag & Drop-Oberfläche zur Administration von UTM-Firewalls. Weitere Messe Highlights sind das Release der Firewall Version 9.5 mit Reverse-Proxy-Funktion sowie die Version 5.2 der Network Protector Next Generation Firewall für größere Unternehmen und kritische Infrastrukturen.

Die it-sa, Spezialmesse rund um Cybercrime, Cloud-Sicherheit …

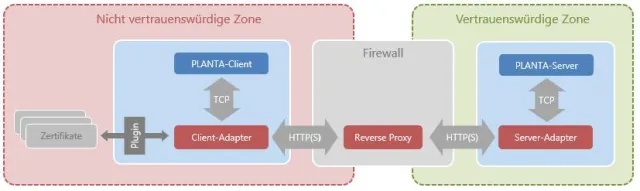

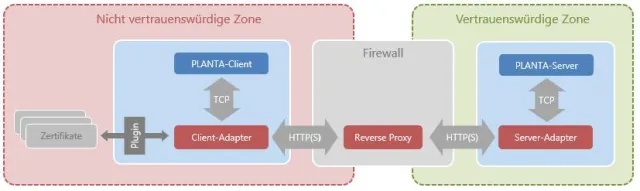

Neues PLANTA Add-on: PLANTA Secure

… Sicherheitsstandard ab, den das Bundesamt für Sicherheit in der Informationstechnik empfiehlt: die Zwei-Faktor-Authentifizierung (2FA).

Als weiteres Sicherheitselement hat PLANTA die Reverse Proxy-Verbindung eingeführt. Diese bietet sichere Verbindung und Zugriffsschutz bei internen und externen Anfragen. Dank Single-Sign-on braucht der Benutzer sich …

Reverse Proxy integriert: gateprotect veröffentlicht Software-Version 9.5

… der Rohde & Schwarz Firmengruppe, bietet ab sofort ihre UTM-Firewall-Lösungen in der Version 9.5 mit einem erweiterten Feature-Set an. Die neu integrierten Reverse-Proxy-Funktionalitäten sorgen für zusätzlichen Schutz des internen Unternehmens-Netzwerks, in dem sie den Zugriff auf interne Server aus dem Internet verlässlich absichern.

Mit der in …

Astaro Security Gateway jetzt in Version 7.1 verfügbar

… Directory Single-Sign-On über NTLMv2 und Kerberos-Authentifizierung. Weitere Neuerungen ermöglichen die flexible Kombination von Black- und White-Lists sowie Streaming Media Bypass für das verzögerungsfreie Abspielen von Audio- und Videodateien.

Interne Performance-Tests des Herstellers haben ergeben, dass sich durch das verbesserte Ein/Ausgabe-Modell …

Neuer Kurs – MS Lync Advanced Configuration

… (PIN & Kerberos Authentisierung)

• Bereitstellung von Common Area Phones, analogen Telefonen und Fax-Geräten

• Edge Deployment, Konfiguration des Edge Servers und des Reverse Proxy

• Einrichtung von Federations

• Konfiguration von Lync Mobile

• Konfiguration der PSTN Gateways (AudioCodes) inkl. Media Bypass

• Konfiguration des Survivable Branch Server

• …

sysob-Schulung - Technischer Workshop zu Array Networks

… pro Gerät mit einer Übertragungsrate von 850 MBit/sec.

Die Array-Schulung richtet sich insbesondere an Techniker und Administratoren, die bereits über Grundkenntnisse von Netzwerken, IT-Security und Reverse Proxy verfügen. Der Workshop findet am 25. und 26. Februar jeweils von 9.30 Uhr bis 17.00 Uhr im hauseigenen Trainingscenter von sysob in Schorndorf …

art of defence mit neuem Cloud-Computing-Service - hyperguard SaaS

… lieferbar als Virtual Appliance, als Hardware-Appliance oder als Software-Plug-in für alle gängigen Komponenten von Web-Infrastrukturen, zum Beispiel Web- oder Applikationsserver, Load Balancer, Reverse Proxy oder Netzwerk-Firewalls.

circa 2.900 Zeichen

Diesen Text können Sie vom Dr. Haffa & Partner Online-Service im WWW direkt auf Ihren Rechner …

Nur die richtige Lösung ist die sicherste

… 23. August 2005 - Die Defense AG, Lösungsanbieter für umfassende IT-Sicherheit, implementierte erfolgreich eine äußerst wirtschaftliche SSL-basierende VPN-Lösung mit Reverse-Proxy-Funktionalitäten für den Bayerischen Rundfunk. Die Anschaffung weiterer BR-eigener Notebooks konnte minimiert werden.

Eine der wichtigsten Applikationen beim Hörfunk des Bayerischen …

IKU präsentiert individuelle Antivirus-Lösungen für Linux-Systeme

… ermöglicht die Prüfung von HTTP, HTTPS-, FTP- und sogar SSL-Zugriffen auf Malware. Der Proxy ist dabei für verschiedene Bereiche einsetzbar, z.B. auch als transparent- oder reverse-Proxy. Außerdem bietet AV Proxy die Möglichkeit, Ausnahmen vom SSL-Scan zu definieren und somit die Sicherheit auch bei der Authentisierung oder im Online-Banking zu gewährleisten. …

Sie lesen gerade: Warnung vor neuer IT-Sicherheitsbedrohung durch „Reverse Web Proxy Bypass“