(openPR) Präzise, aktuelle Informationen über den IT-Bestand eines Unternehmens sind eine Grundvoraussetzung für fundierte IT-Entscheidungen und bergen gleichzeitig einen oft unterschätzten Mehrwert. Sie sind nicht mehr nur für die IT-Abteilung, sondern für sämtliche Entscheidungsträger im Unternehmen von strategischer Bedeutung.

Die Grenzen zwischen IT und Kerngeschäft verschmelzen immer mehr. Unabhängig von der Größe und Branche eines Unternehmens wird der Mehrwert der IT für die einzelnen Geschäftsbereiche immer wichtiger. Die Erfassung und Aktualisierung von Informationen über den IT-Bestand hat sich längst von einer rein internen technischen Notwendigkeit zu einem eigenständigen Service entwickelt, den die IT-Abteilung den Entscheidungsträgern aus verschiedenen Abteilungen zur Verfügung stellen muss. Selbst auf höchster Ebene werden eventuelle Auswirkungen auf das IT-System analysiert, bevor strategische Entscheidungen getroffen werden. Doch viele IT-Abteilungen sind darauf nicht vorbereitet.

Zweckgebundene IT-Inventarisierung reicht nicht aus

In den meisten Fällen findet eine Inventarisierung im Rahmen eines konkreten Projektes statt und bildet lediglich einen bestimmten Zeitpunkt ab. Das führt jedoch dazu, dass meist nur die für das Projekt benötigten Daten erhoben werden und das erstellte Inventar nicht anderweitig eingesetzt werden kann. Benötigt die Geschäftsführung die Antwort auf eine unerwartete Frage, bleibt zahlreichen IT-Abteilungen oft nichts anderes übrig, als eine aufwändige und komplexe manuelle Aufbereitung der Daten durchzuführen. Je detaillierter die geforderten Informationen sind, desto mehr wird die Produktivität der IT-Abteilung beeinträchtigt.

Neuer Ansatz für die IT-Inventarisierung

Die Lösung dieses Problems setzt eine neue Denkweise voraus, die den strategischen Charakter der Inventarisierung und ihren Mehrwert für das Unternehmen anerkennt. „Eine Inventarisierungsstrategie muss die von Abteilung zu Abteilung variierenden Anforderungen erfüllen und darauf abzielen, strategisch wichtige Daten allen Kernbereichen des Unternehmens zur Verfügung zu stellen“, erläutert Achim Remsperger, Geschäftsführer der auf IT-Services und IT-Leasing spezialisierten ECS International Deutschland GmbH. „Die Informationen müssen stets verfügbar, vollständig, bedarfsgerecht und aktuell sein.“

Aktualität durch Automatisierung

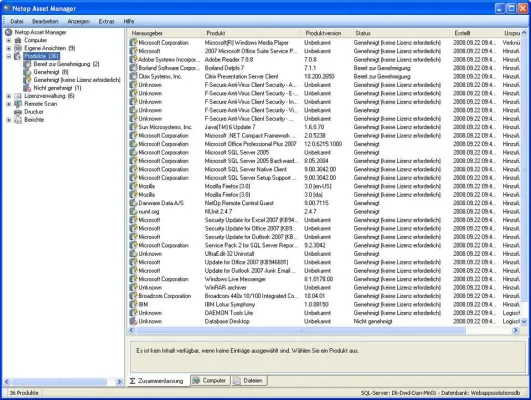

Mit der Entwicklung der Technologien können zahlreiche Inventaraufgaben inzwischen automatisiert und über Fernzugriff durchgeführt werden. Mit einem Remote Inventory Online Service stehen die gewünschten Informationen nicht nur zum richtigen Zeitpunkt zur Verfügung, die Aufbereitung der Daten kann auch an die Bedürfnisse der unterschiedlichen Empfänger angepasst werden. Mit dem gleichen Inventar kann sowohl der Finanzleiter seine jährliche Anlagevermögensverwaltung vornehmen als auch die Rechtsabteilung die lizenzkonforme Nutzung von Softwareprogrammen überprüfen und der IT-Leiter die durchgeführten IT-Umstellungen verfolgen.

Setzt man den Prozess der regelmäßigen Datenerhebung als Managementtool ein, kann man die Qualität des IT-Systems kontinuierlich verbessern und die Kosten senken. Zudem können die erforderlichen Entwicklungen des IT-Bestands genauer definiert, priorisiert und geplant werden.

Einmaliges Remote Inventory

Für Projekte im Leasing-, Infrastruktur- oder Desktopbereich empfiehlt der IT-Service-Anbieter ECS eine Inventarisierung des Bestands über Fernzugriff, die dem Unternehmen eine Übersicht über seinen aktuellen Bestand zur Verfügung stellt. Nach Identifizierung der genauen Anforderungen an diese Bestandsübersicht implementiert ECS eine ITIL-konforme Remote Inventory Lösung. Diese Software-as-a-Service (SaaS) Lösung für Windows-Umgebungen kann schon nach wenigen Stunden eine erste Bestandsübersicht bieten, ohne die Benutzer oder den Betrieb der IT-Infrastruktur zu beeinträchtigen. Bei Bedarf kann diese Leistung durch eine physikalische Inventarisierung der nicht ans Netzwerk angeschlossenen Geräte vor Ort ergänzt werden.

Kontinuierliches Remote Inventory

Auch langfristig unterstützt die ECS International Deutschland GmbH Unternehmen bei der Automatisierung der Inventarisierung, der Konsolidierung der Informationen sowie bei der Erstellung von bedarfsgerechten Analysen für die unterschiedlichen Fragestellungen der Entscheider wie die Lizenzverwaltung, die Zuordnung der Hardware zu einem Benutzer, den benutzerabhängigen Zugang zu gemeinsam genutzten Ressourcen etc.