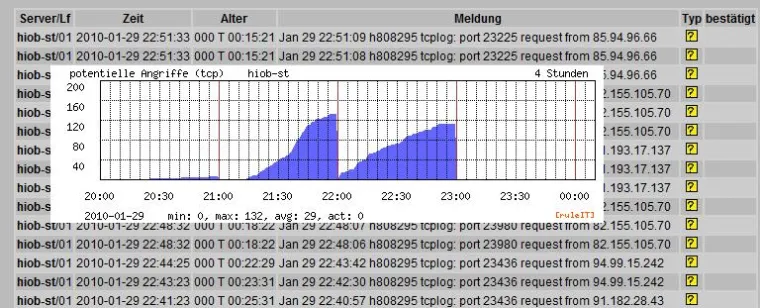

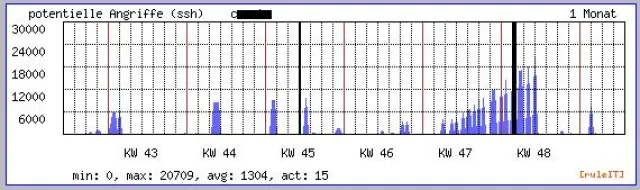

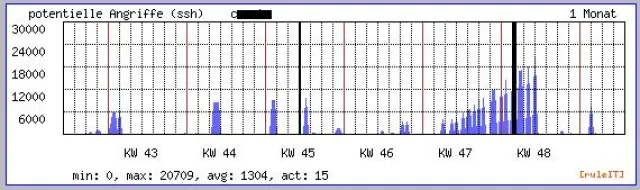

(openPR) Seit einigen Tagen gibt es wieder neue Angriffsmuster an der Netzwerkfront. Wenn die Firewall korrekt konfiguriert ist und auch sonst die Sicherheit hochgehalten wird sollte das kein Problem darstellen. Dennoch ist es oft interessant die Angriffsmuster zu erkennen und zu analysieren. Und hilfreich ist es, wenn trotz vorgeschalteter Systeme Anomalien und Angriffsversuche an zentraler Stelle erkannt werden. Mit [ruleIT] System Monitoring werden durch einfachste aber effiziente Mittel auch ungewöhnliche Muster erkannt und notifiziert.

Presseinformation

Netzwerkanomalien und Angriffe erkennen

![[ruleIT] zeigt alles: 3 Versuche, neue Quelle, eigenartiger Port](https://cdn.open-pr.de/pressemitteilung/f/e/c/fecc0ea3.1200x900.webp)

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Volkmar Hechtl

[ruleIT] system management monitoring programming

Peter-Marquard-Str. 11

22303 Hamburg

Telefon +49 (0) 162 155 30 32

eMail:

www.ruleIT.de

[ruleIT] system management monitoring programming

Peter-Marquard-Str. 11

22303 Hamburg

Telefon +49 (0) 162 155 30 32

eMail:

www.ruleIT.de

Über das Unternehmen

Das Hamburger Unternehmen [ruleIT] setzt auf die Kombination von menschlichem Erfahrungswissen mit hocheffizienter, erprobter und verläßlicher Software.

Letztlich kann auch die beste Software nur Daten zur Verfügung stellen, die Interpretation dieser Daten und die Feineinstellung der Software obliegt den Systemadministratoren. [ruleIT] begleitet den Prozeß der Systemoptimierung und bringt in Jahren und Jahrzehnten erworbenes Erfahrungswissen mit heterogenen Netzwerken ein.

So entsteht ein hochleistungsfähiges, auf die konkrete Systemlandschaft maßgeschneidertes Überwachungssystem, das den Administratoren die völlige Kontrolle über alle Hard- und Softwarekomponenten ermöglicht

und den Planern und Entscheidern reale Daten als Entscheidungsgrundlagen liefert.

Durch die flexible und skalierbare Architektur ist der Einsatz des [ruleIT] Monitoring Servers sowohl für kleinste als auch für komplexe Infrastrukturen einfach und schnell implementiert.

Aus seiner jahrzehntelangen Erfahrung als Systemadministrator und Programmierer in Wien und Hamburg heraus entwickelte Firmengründer Volkmar Hechtl nützliche Tools zur System- und Netzwerküberwachung. Auf dem Hintergrund seiner umfassenden Kenntnis der Prozessleittechnik wurden die Teile zu einem runden Ganzen zusammengefügt.

Im praktischen Einsatz entstanden und erprobt, entstand so im Lauf der Jahre der [ruleIT] Monitoring Server. Zur Zeit arbeitet [ruleIT] mit Kunden und Partnern in Wien, Berlin und Hamburg.

Letztlich kann auch die beste Software nur Daten zur Verfügung stellen, die Interpretation dieser Daten und die Feineinstellung der Software obliegt den Systemadministratoren. [ruleIT] begleitet den Prozeß der Systemoptimierung und bringt in Jahren und Jahrzehnten erworbenes Erfahrungswissen mit heterogenen Netzwerken ein.

So entsteht ein hochleistungsfähiges, auf die konkrete Systemlandschaft maßgeschneidertes Überwachungssystem, das den Administratoren die völlige Kontrolle über alle Hard- und Softwarekomponenten ermöglicht

und den Planern und Entscheidern reale Daten als Entscheidungsgrundlagen liefert.

Durch die flexible und skalierbare Architektur ist der Einsatz des [ruleIT] Monitoring Servers sowohl für kleinste als auch für komplexe Infrastrukturen einfach und schnell implementiert.

Aus seiner jahrzehntelangen Erfahrung als Systemadministrator und Programmierer in Wien und Hamburg heraus entwickelte Firmengründer Volkmar Hechtl nützliche Tools zur System- und Netzwerküberwachung. Auf dem Hintergrund seiner umfassenden Kenntnis der Prozessleittechnik wurden die Teile zu einem runden Ganzen zusammengefügt.

Im praktischen Einsatz entstanden und erprobt, entstand so im Lauf der Jahre der [ruleIT] Monitoring Server. Zur Zeit arbeitet [ruleIT] mit Kunden und Partnern in Wien, Berlin und Hamburg.

Pressebericht „Netzwerkanomalien und Angriffe erkennen“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von [ruleIT]

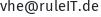

Monitoring the Android

Hamburg, 2.Oktober 2009. Das Hamburger Unternehmen [ruleIT], Spezialist für IT Infrastruktur Monitoring, unterstützt nun neben den gängigen Server- und Desktop-Betriebssystemen auch das Google Handy-Betriebssystem Android. Der speziell für mobile Devices angepasste Agent ist in erster Linie für Entwickler interessant. Eine Langzeitanalyse der Applikationen und ihrer Auswirkungen wird möglich. Die bewährte [ruleIT] Technologie kann auch als Grundlage für weitere Projekte, besonders im Zusammenhang mit Location Based Services, verwendet werden.…

Neue Taktik bei ssh Wörterbuchattacken ?

Hamburg, 2.Dezember 2008. Seit etwas über einer Woche nervern synchronisierte ssh Wörterbuchattacken zunehmend. Interessant dabei zu beobachten ist eine neue Taktik. Mehrere Rechner werden offenbar synchronisiert von wechselnden IP-Adressen aus angegriffen. Betrachtet man nun nur einen einzelnen Rechner, sieht das Zusammenspiel noch perfekter aus. Gleiche Accounts werden synchronisiert von verschiedenen IPs "ausprobiert". Nach wie vor ein approbates Mittel ist vorerst die trivale Maßnahme den ssh-Port zu verlegen. Das ganze ist live zu beobac…

Das könnte Sie auch interessieren:

Neuer Akamai Security Report verzeichnet massiven Anstieg bei DDoS- und Web-Application-Attacken

… Internet Security Report für das vierte Quartal 2015. Die wichtigsten Ergebnisse: Im Vergleich zum vierten Quartal 2014 stieg die Zahl der DDoS-Angriffe um nahezu 150 Prozent. Wiederholte Angriffe auf das gleiche Ziel werden zur Norm.

Akamai Technologies (NASDAQ: AKAM, https://www.akamai.com/de/de/), der führende Anbieter von Content-Delivery-Network …

Ipanema Technologies bringt neue Version seines Application Traffic Managementsystems auf den Markt

… Ipanema-Systems mit jeglichen Inventarisierungssystemen synchronisieren. Außerdem stellt Ipanema ein neues Alarm-Center zur Verfügung, das den Netzwerkverwalter automatisch bei Performancebeeinträchtigungen und Netzwerkanomalien per E-Mail oder SNMP-Trap informiert. Die neue Version 4.3 ist ab sofort erhältlich. Kunden, die Lizenzen für die Ipanema Managementsoftware …

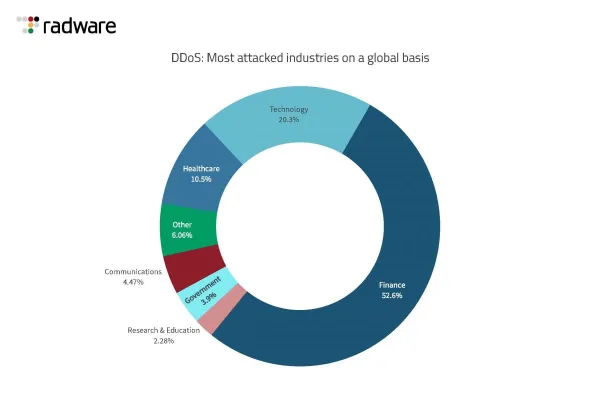

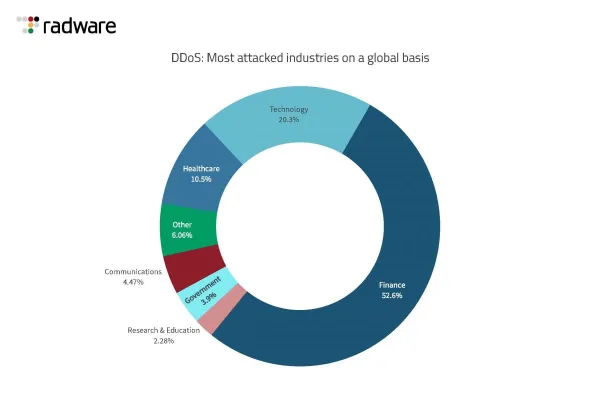

Radware bekämpft Tsunami-DDoS-Attacken

Radware stellt eine neue Cloud Web DDoS Protection-Lösung gegen sogenannte Tsunami-Angriffe vor.

Die hochmoderne Lösung wurde entwickelt, um die wachsende Lücke zwischen Standard-DDoS-Abwehr und einer neuen Generation aggressiverer HTTPS-Flood-Angriffe auf Layer 7 (L7) - auch bekannt als Web-DDoS-Tsunami-Angriffe - zu schließen. Die Lösung von Radware …

Akamai veröffentlicht Report zur Internet-Sicherheit im vierten Quartal 2014

* Die Zahl der DDoS-Angriffe hat sich innerhalb eines Jahres nahezu verdoppelt

* Große Teile der DDoS-Angriffe stammten aus den USA, China und Westeuropa

* Fast die Hälfte aller Angriffe nutzt mehrere DDoS-Vektoren

München, 29. Januar 2015 – Akamai Technologies (NASDAQ: AKAM), ein führender Anbieter von Cloud-Services, mit denen sich Online-Inhalte und …

NTT Security: Phishing kommt überwiegend aus EMEA-Region

… NTT) und Spezialist für Informationssicherheit und Risikomanagement, hat im Global Threat Intelligence Report (GTIR) 2017 festgestellt, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt.

Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53% aller Phishing-Angriffe weltweit …

Neuer Akamai Security Report verzeichnet Rekordhoch bei Cyber-Angriffen

… – Akamai hat seinen State of the Internet Security Report für das erste Quartal 2016 veröffentlicht. Die wichtigsten Ergebnisse: DDoS-Attacken und die Angriffe auf Webanwendungen sind weiter angestiegen, ebenso gibt es eine neue Welle von Wiederholungsangriffen. Besonders betroffen ist die Gaming-Branche sowie der Einzelhandelssektor.

Akamai Technologies …

Akamai veröffentlicht seinen State of the Internet Security Report für das erste Quartal 2015

* Der umfassende Bericht zur Cloud-Sicherheit berücksichtigt erstmals auch Angriffe auf Web-Applikationen

* Die Anzahl der DDoS-Angriffe hat sich im Jahresvergleich verdoppelt. Dabei sank die Datenübertragungsrate bei zunehmender Dauer der Angriffe

* Die zunehmende Verwendung des IPv6-Internet-Protokolls bringt neue IT-Sicherheitsbedrohungen mit sich

München, …

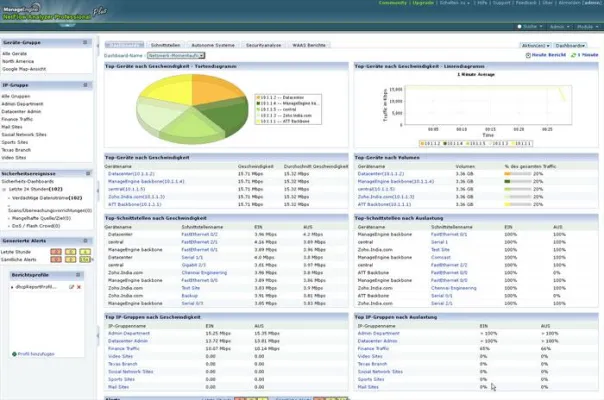

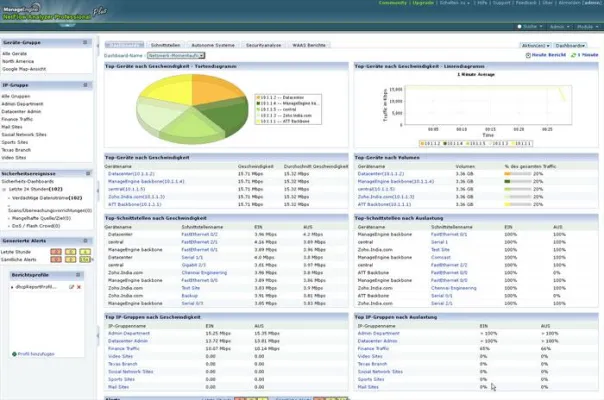

NetFlow Analyzer von ManageEngine erweitert Unterstützung für Cisco-Technologien

… das Netzwerk und seine Auslastung. Dank des ebenfalls neuen Advanced Security Analytics Module (ASAM) erhalten Anwender in Echtzeit Hinweise auf externe und interne Netzwerkanomalien und -bedrohungen wie etwa Scans/Probes oder DoS/Flash.

Verfügbarkeit und Preise

Der NetFlow Analyzer ist ab sofort mit allen neuen Funktionen zum Download erhältlich. Die …

Radware Bericht für 2022: Bösartige DDoS-Angriffe steigen um 150%

Radware hat seinen Global Threat Analysis Report 2022 veröffentlicht.

Der Bericht für das gesamte Jahr stützt sich auf Erkenntnisse aus Netzwerk- und Anwendungsangriffen, die von Radwares Cloud und Managed Services, dem Global Deception Network und dem Threat Research Team von Radware stammen.

"Mehr ist das entscheidende Wort für die globale Bedrohungslandschaft …

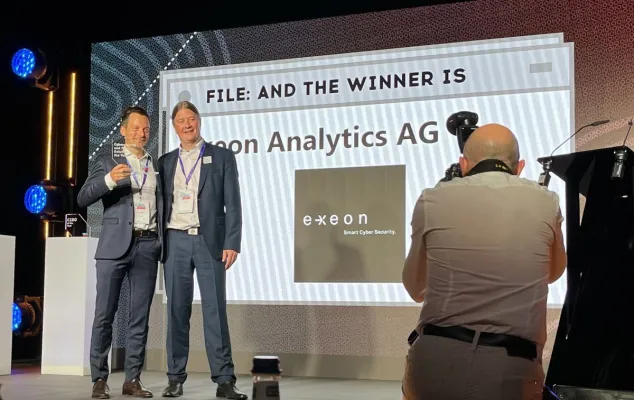

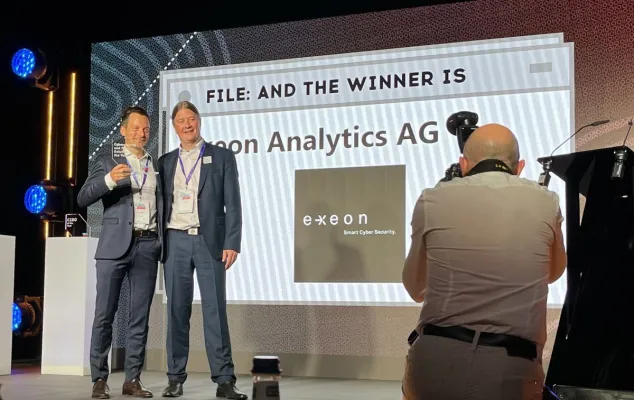

Cybersecurity & Privacy Solution of the Year Award

… wir sehr stolz sind. Wir freuen uns, damit einen weiteren Schritt in Richtung europäischer Expansion zu machen."

Zuverlässige Erkennung von Netzwerkanomalien

Als umfassende NDR-Plattform kann ExeonTrace verlässlich Anomalien und verdächtiges Netzwerkverhalten innerhalb von Cloud, On-Premise und Multi-Cloud Netzwerkumgebungen detektieren und analysieren. …

Sie lesen gerade: Netzwerkanomalien und Angriffe erkennen