(openPR) TeleTrusT nimmt Stellung zur Warnung von BKA-Chef Ziercke vor den Gefahren des Internet

Berlin, 15. Juni 2009.- TeleTrusT Deutschland hat die Warnung von Jörg Ziercke, dem Präsidenten des Bundeskriminalamtes (BKA), vor den Gefahren des Internet bestätigt. Die IT-Sicherheitsexperten fordern den konsequenten Einsatz von Techniken, die die genannten Risiken substanziell und nachhaltig ausräumen. Forciert durch den Interessenverband TeleTrusT hat die deutsche Industrie in Kooperation mit internationalen Herstellern Konzept und Komponenten des Trusted Computing entwickelt, die Rechner von Behörden, der Wirtschaft und privaten Nutzern zu vertrauenswürdigen Plattformen machen.

Der Interessensverband TeleTrusT klärt darüber auf, dass die bestehenden Unsicherheiten beim online-Banking und anderen kritischen Anwendungen technisch bereits ausgeräumt werden können: "Man kann Sicherheitskomponenten in die Hardware integrieren und eine sichere Plattform anbieten, die das Rechnersystem vor Angriffen schützt", erklärt Professor Norbert Pohlmann, Vorstandsvorsitzender des TeleTrusT e.V. und Direktor des Instituts für Internet-Sicherheit der FH Gelsenkirchen. "Diese Technologie heißt Trusted Computing, und ihr wichtigster Baustein ist der manipulationssichere TPM-Chip, das Trusted Platform Modul." Die Technologie sei seit 2006 für PCs und andere computergestützte Systeme wie Mobiltelefone verfügbar und bereits in über 200 Millionen Notebooks eingebaut.

"Trusted Computing bedeutet nichts anderes, als dass die im PC verwendeten Hard- und Softwarekomponenten überprüfbar gemacht werden", ergänzt Dr. Holger Mühlbauer, Geschäftsführer von TeleTrusT. "Durch die Garantie von Integrität und Authentizität kann manipulierte oder böswillige Software isoliert und ein Eingreifen in sensible Prozesse ausgeschlossen werden." Die von BKA-Chef Ziercke beschriebenen Sicherheitsprobleme beim online-Banking könnten mithilfe von Sicherheitsplattformen auf der Basis von Trusted Computing ausgeräumt werden.

Die von BKA-Chef Ziercke beschriebenen Sicherheitsprobleme erfordern langfristig den nachhaltigen Einsatz vertrauenswürdiger Plattformen. Nach Ansicht der Experten ist die Vertrauenswürdigkeit von Endgeräten und IT-Infrastruktur eine essentielle Voraussetzung für das weitere Wachstum verlässlicher elektronischer Dienste.

"Der Nutzer muss wieder Vertrauen in seinen Rechner gewinnen, sonst wird die IT wertlos für jegliche sensiblen Transaktionen", so Ammar Alkassar, Vorstandsmitglied von TeleTrusT und Vorstandschef der Technologieschmiede Sirrix AG. "Das ständige Stopfen von entdeckten Sicherheitslücken kann die Auswirkungen zwar kurzfristig reduzieren, ist aber kein nachhaltiger Schutz gegen Angriffe."

Fotos in druckbarer Auflösung finden Sie hier:

www.pressebox.de/index.php?&boxid=269911

Presseinformation

Sicherheitstechnik gegen Angriffe auf Computersysteme ist verfügbar

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:KONTAKT:

TeleTrusT Deutschland e.V.

Chausseestraße 17

10115 Berlin

Tel.: + 49.30.40054310

www.teletrust.de

PRESSEKONTAKT:

Sabine Faltmann

Kackertstraße 4

52072 Aachen

Tel.: + 49.241.89468-22

TeleTrusT Deutschland e.V.

Chausseestraße 17

10115 Berlin

Tel.: + 49.30.40054310

www.teletrust.de

PRESSEKONTAKT:

Sabine Faltmann

Kackertstraße 4

52072 Aachen

Tel.: + 49.241.89468-22

Über das Unternehmen

Über TeleTrusT Deutschland e.V.

Der gemeinnützige Verein TeleTrusT Deutschland hat das Ziel, vertrauenswürdige und verlässliche Rahmenbedingungen für den Einsatz von Informations- und Kommunikationstechnik zu schaffen. Seit der Gründung im Jahr 1989 entwickelte sich der Verein zu einem weithin bekannten und geachteten Kompetenznetzwerk in Fragen der angewandten IT-Sicherheit in Deutschland und Europa. Heute vertritt TeleTrusT mehr als 90 Mitglieder aus Industrie, Wissenschaft und Forschung sowie Behörden.

Die Mitglieder engagieren sich in Projektgruppen zu aktuellen Fragestellungen der IT-Sicherheit und des Sicherheitsmanagements und profitieren vom gegenseitigen Know-how-Austausch. Die von TeleTrusT als Projekt betriebene European Bridge-CA stellt mittlerweile über 700.000 Public-Key-Zertifikate der angeschlossenen Teilnehmer für sichere E-Mail-Kommunikation im Internet zur Verfügung. Mit dem von TeleTrusT eingeführten T.I.S.P.-Zertifikat können sich Experten ihre profunden Kenntnisse in der IT-Sicherheit attestieren lassen.

TeleTrusT sucht und pflegt die Zusammenarbeit mit anderen Organisationen gleicher Zielsetzung. In diesem Kontext werden internationale Konferenzen mitveranstaltet (beispielsweise ISSE) und die Präsenz deutscher Unternehmen bei wichtigen Veranstaltungen unterstützt (u.a. BSI-Kongress, CeBIT, IT-SA, RSA Konferenz in San Francisco).

Der gemeinnützige Verein TeleTrusT Deutschland hat das Ziel, vertrauenswürdige und verlässliche Rahmenbedingungen für den Einsatz von Informations- und Kommunikationstechnik zu schaffen. Seit der Gründung im Jahr 1989 entwickelte sich der Verein zu einem weithin bekannten und geachteten Kompetenznetzwerk in Fragen der angewandten IT-Sicherheit in Deutschland und Europa. Heute vertritt TeleTrusT mehr als 90 Mitglieder aus Industrie, Wissenschaft und Forschung sowie Behörden.

Die Mitglieder engagieren sich in Projektgruppen zu aktuellen Fragestellungen der IT-Sicherheit und des Sicherheitsmanagements und profitieren vom gegenseitigen Know-how-Austausch. Die von TeleTrusT als Projekt betriebene European Bridge-CA stellt mittlerweile über 700.000 Public-Key-Zertifikate der angeschlossenen Teilnehmer für sichere E-Mail-Kommunikation im Internet zur Verfügung. Mit dem von TeleTrusT eingeführten T.I.S.P.-Zertifikat können sich Experten ihre profunden Kenntnisse in der IT-Sicherheit attestieren lassen.

TeleTrusT sucht und pflegt die Zusammenarbeit mit anderen Organisationen gleicher Zielsetzung. In diesem Kontext werden internationale Konferenzen mitveranstaltet (beispielsweise ISSE) und die Präsenz deutscher Unternehmen bei wichtigen Veranstaltungen unterstützt (u.a. BSI-Kongress, CeBIT, IT-SA, RSA Konferenz in San Francisco).

Pressebericht „Sicherheitstechnik gegen Angriffe auf Computersysteme ist verfügbar“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von TeleTrusT Deutschland e.V.

Abwehr von Cyberangriffen: Politik, Wirtschaft und Forschung müssen national und international kooperieren

Handelsblatt und TeleTrusT veranstalten "Cybersecurity"-Konferenz in Berlin

Berlin, 28.06.2011 – Statistisch werden in Deutschland alle 2 Sekunden Rechner über das Internet angegriffen. Bundes- und EU-Behörden, Unternehmenszentralen, Militär-Hauptquartiere, Träger kritischer Infrastrukturen – wesentliche Säulen von Wirtschaft und Gesellschaft stehen unter digitalem Dauerfeuer. Um zu gewährleisten, dass Deutschland in dieser veränderten Bedrohungslage sicher ist, müssen Politik, Industrie und Forschung gemeinsam Lösungen finden. Das 'Handels…

"IT Security Made in Germany": TeleTrusT integriert Aktivitäten des ITSMIG e.V.

"IT Security Made in Germany": TeleTrusT integriert Aktivitäten des ITSMIG e.V.

Berlin, 14.06.2011 – Der IT-Sicherheitsverband TeleTrusT Deutschland e.V. integriert bis Ende 2011 die Aktivitäten des Vereins "IT Security Made in Germany" (ITSMIG e.V.). Dies haben die Vorstände beider Organisationen auf Basis einer Entscheidung der ITSMIG-Mitgliederversammlung vereinbart.

ITSMIG wurde 2005 auf Initiative des Bundesministeriums des Innern (BMI), des Bundesministeriums für Wirtschaft und Technologie (BMWi) sowie Vertretern der deutschen IT-Sic…

Das könnte Sie auch interessieren:

Infotecs beim VfS-Jubiläumskongress in Potsdam 2019

Berlin, 13. Mai 2019 – Die Security-Experten von Infotecs stellen diese Woche ihre IT-Sicherheitslösungen auf dem Jubiläumskongress des Verbands für Sicherheitstechnik (VfS), am 14.-15. Mai 2019 in Potsdam, vor. Dabei präsentiert Infotecs die abgesicherte Zugangslösung zu IIoT (Industrie Internet of Things) Sensoren wie z.B. Türöffnung, Bewegungsmelder …

Weiterbildungskurs zur IT-Sicherheit von Unternehmen

5-tägiger Kurs an der Uni Hamburg vermittelt Wissen zu Sicherheitstechnik, organisatorischen Strukturen und Verhaltensregeln

In fast allen Unternehmen stellt der Mangel an Computersicherheit eine vielschichtige Bedrohung dar. Im Weiterbildungs-Kurs IT-Sicherheitsmanagement werden sowohl Grundsätze des Sicherheitsmanagements und eines professionellen …

Seminarreihe “IT Sicherheit - Produktionsanlagen schützen”: Sebastian Rohr setzt Erfolgsgeschichte fort

… IT-Sicherheitsmaßnahmen?

• Welche Anwendungsmöglichkeiten von Normen und Richtlinien wie ISO/IEC 27001, ISO/IEC 13335, ISO/IEC 15443, IEC 62443 und VDI/VDE 2182 sind möglich?

„Hochkomplexe Computersysteme sind heute in den meisten Produktionsanlagen ebenso Standard wie deren Verbindung mit Enterprise Ressource Planning (ERP wie SAP) oder Manufacturing Executive Systemen …

Infotecs mit FSM Group auf größter Security-Messe Nordeuropas

… Messe in den nordischen Ländern. Die Security-Experten präsentieren ihre Verschlüsselungslösungen am Stand 6e50 des Partnerunternehmens FSM Group, einem führenden Distributor für Sicherheitstechnik in Finnland.

Vom 26. bis 27. September 2017 präsentiert Infotecs seine Security-Lösungen bei der internationalen Messe FinnSec in Helsinki, Finnland. Die …

Vorsicht Kollateralschaden - DDoS-Zielscheibe Rechenzentrum

… Datenvolumens nicht ausmachen.

Ungeeignete Tools gegen DDoS-Angriffe sind riskant

Firewalls sind heute zu fast 100 Prozent der Sicherheitsstandard in Rechenzentren. Die zweithäufigste Sicherheitstechnik ist IDS/IPS (Intrusion Detection/Prevention System), die immerhin noch von der Hälfte der Befragten verwendet wird. Doch der Einsatz von Firewalls und …

Everbridge ist Partner des Information Security Hub am Flughafen München

… vorgesehene Technologien und Verfahren intensiv prüfen. Der „Spielplatz“ für Cyber-Profis umfasst unter anderem eine ultramoderne Test- und Übungsumgebung, in der Angriffe auf Computersysteme simuliert werden können. Die Cyber Simulation Range (CSR) integriert dafür ein breites Spektrum an IT- und OT (Operational Technology)-Elementen, um eine realistische …

Unternehmen und Dienstleister im Visier virtueller Verbrechen: Schäden durch Cyber- & Hackerangriffe absichern

… DoS-Attacken, Computermissbrauch, dem Diebstahl, Ausspähen und Abfangen von Daten sowie der Unterbrechung des eigenen Business durch Cyber-Kriminelle. Auch die vorsätzliche Schädigung der IT- bzw. Computersysteme durch eigene Mitarbeiter ist versichert.

Sie bietet „Erste Hilfe“ – denn wenn es zum Cyber-Angriff kommt, geht es nicht mehr nur um den bloßen …

FSM Group als neuer Infotecs Distributor in Finnland

… gewinnt mit der FSM Group einen neuen Distributor in Finnland. Die FSM Group ist in ihrem Heimatland ein führender Großhändler im Bereich Sicherheitstechnik mit der Spezialisierung auf IP-Videosysteme.

Infotecs schließt neue internationale Partnerschaften und kooperiert ab sofort mit dem finnischen Distributor FSM Group. Der führende Sicherheitstechnik-Großhändler …

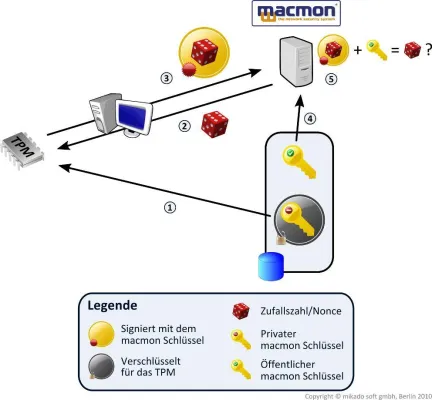

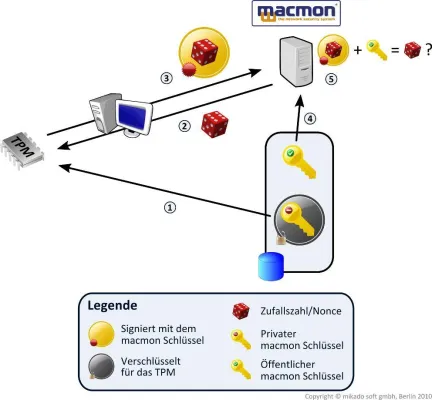

Die Zukunft der NAC-Systeme: macmon TP nutzt erstmals fälschungssichere TPM-Technologie

… kann man diesen künftig begegnen?

Die neu entwickelte Produktoption macmon TP nutzt den TPM-Chip, der bereits in der Mehrzahl professioneller Computersysteme eingebaut ist, zur zuverlässigen fälschungssicheren Authentifizierung von Endgeräten. Die fest mit dem Motherboard verbundene manipulations-sichere Hardware-Komponente ist gegen Hardware-Angriffe …

Neuartiger, proaktiver Virenschutz in Echtzeit - Neue Lösung im Bereich adaptiver Security-Layer Technologie

… zu überwachen, selbst wenn diese unterwegs sind.

Über sentinel information technologies (sit)

sentinel information technologies ist ein Dienstleistungsunternehmen mit Schwerpunkt Sicherheitstechnik. Es konzentriert sich auf die Entdeckung und Entwicklung führender Informationstechnologien und Systeme. Das Unternehmen liefert eine Vielzahl technischer …

Sie lesen gerade: Sicherheitstechnik gegen Angriffe auf Computersysteme ist verfügbar