(openPR) Oberursel, 11. März 2009 - Viele Unternehmen verkennen die Gefahren, die ihnen durch Wirtschaftsspionage von außen und innen drohen. Neben dem vorsätzlichen Betrug gibt es darüber hinaus Fälle, in denen Mitarbeiter aus Fahrlässigkeit vertrauliche Informationen an Dritte weiterleiten. Utimaco hat die wichtigsten vorbeugenden Maßnahmen in zehn Tipps zusammengefasst.

In Zeiten der Wirtschaftskrise haben Datenklau und Wirtschaftsspionage Hochkonjunktur, speziell dann, wenn Unternehmen Mitarbeiter entlassen. Ob aus Sorge um die finanzielle Zukunft oder auch aus Rache - gekündigte Angestellte werden dann empfänglich für Wirtschaftsspionage. Experten schätzen, dass über die Hälfte von ihnen vertrauliche Daten ihres Arbeitgebers mitgehen lassen. Hinzu kommt, dass ein Großteil auch nach Verlassen des Unternehmens immer noch Zugang zu internen Daten hat - damit ist dem Missbrauch Tür und Tor geöffnet.

Aber auch ohne bewussten Missbrauch drohen Gefahren, etwa dann, wenn vertrauliche Daten im Klartext das Unternehmen verlassen, Mitarbeiter unabsichtlich sensible Informationen auf ihre Laptops kopieren oder unverschlüsselte mobile Endgeräte wie Notebooks und Festplatten verloren gehen. Datensicherheitsexperte Utimaco hat zehn Grundregeln zusammengestellt, wie Unternehmen ihre Daten wirksam schützen können.

1. Unternehmensweite Sicherheitsrichtlinien. Das A und O einer erfolgreichen Abwehr gegen Datenmissbrauch von innen und außen sind unternehmensweite Sicherheitsrichtlinien. Die Einhaltung der Vorgaben muss durch effektive Maßnahmen zur Umsetzung und Kontrolle sichergestellt werden. Wichtig hierbei ist ein zentrales Sicherheitsmanagement. Dazu gehört beispielsweise, dass gekündigten Mitarbeitern die Zugriffsrechte für vertrauliche Daten entzogen werden. Damit wird auch späteren illegalen Downloads von außen ein Riegel vorgeschoben.

2. Klassifikation von Unternehmensdaten. Wichtig ist, dass Unternehmen feststellen, über welche Arten von Daten und Informationen sie verfügen: nicht alle sind gleichermaßen wichtig. Daher empfiehlt es sich, die vorhandenen Daten in Sicherheitsklassen einzuteilen. Bereits eine einfache Kategorisierung in öffentlich, intern und vertraulich nützt sehr viel. An dieser Kategorisierung hat sich die Sicherheitsstrategie organisatorisch und technisch zu orientieren.

3. Schutz vor Viren und Trojanern. Ein wesentlicher Bestandteil der unternehmensweiten IT-Security sind technische Vorkehrungen zur Abwehr von Trojanern, Spyware und anderem schädlichen Programmcode. Damit wird verhindert, dass Cyberkriminelle die Server eines Unternehmens infizieren und vertrauliche Daten entwenden. Es dürfen keine privaten Memorysticks oder externe Festplatten verwendet werden. Somit sinkt auch das Risiko, über diese Medien Trojaner, Viren und anderen Schadcode in die Unternehmensumgebung einzuschleusen.

4. Absicherung der Zugänge ins Unternehmensnetzwerk. Eine sichere VPN-Leitung ist der einzig zulässige Weg, über den Mitarbeiter sich von unterwegs in das Firmen-LAN einwählen können. Dazu wird in der Unternehmenszentrale ein VPN-Gateway eingerichtet, das die Benutzerberechtigungen der einzelnen Außendienstmitarbeiter überprüfen kann.

5. Schulung von Mitarbeitern. Ein wichtiger Schritt zur Abwehr möglicher Spionageangriffe sollte immer sein, alle Mitarbeiter über Gefahren zu informieren und ihr Sicherheitsbewusstsein und -verhalten zu stärken. Nur wer über Risiken und Einfallstore für Wirtschaftsspione von außen und innen informiert ist, kann wirkungsvolle Gegenmaßnahmen in Angriff nehmen. Ein wichtiger Grundsatz: Es dürfen keine sensiblen Daten im Klartext das Unternehmen verlassen, sei es per E-Mail oder einem mobilen Endgerät. Ein kostenloser Online-Test des Innenministeriums Nordrhein-Westfalen zeigt Firmen, ob sie sich vor Wirtschaftsspionage in Acht nehmen müssen: http://www.im.nrw.de/wirtschaftsspionage.

6. Gewaltenteilung für ein Extra an Sicherheit. Durch die Trennung der Verantwortlichkeiten für IT-Administration und IT-Sicherheit wird ein Plus an Sicherheit erzielt. Denn der Systemadministrator kann zwar wie gewohnt sein System verwalten, hat aber keine Möglichkeit, Dateien zu entschlüsseln. Die Schlüssel verwaltet der Sicherheitsadministrator, der jedoch keinen Zugriff auf die verschlüsselt abgespeicherten Daten hat.

7. Zugriffsrechte für bestimmte Benutzergruppen. Persönliche Informationen, vertrauliche Daten, Finanzunterlagen oder Konstruktionszeichnungen - entscheidend ist, dass nur autorisierte Benutzergruppen Zugriff auf sensible Informationen haben. Individuelle Zugriffsrechte für Arbeitsgruppen oder einzelne Nutzer legen entsprechend der Sicherheitsrichtlinien fest, wer die vertraulichen Daten im Klartext lesen darf oder wer nur einen chiffrierten Zeichensatz auf dem Monitor sieht. Sensible Daten dürfen nur an einen klar definierten Kreis von Adressaten verschickt werden. Dies verhindert, dass vertrauliche Informationen ungehindert aus dem Unternehmen „abwandern".

8. Mehrfach authentisiert schützt besser. Die Einrichtung schwer zu knackender Passwörter bildet einen ersten Schutzwall. Wenn es auf zusätzliche Sicherheit ankommt, helfen Smartcards oder Tokens als zweiter Schutzwall weiter. Sie enthalten Informationen, die erst in Verbindung mit dem Passwort des Benutzers ein Endgerät freischalten. Eine weitere Option ist der Einsatz von Fingerprint-Readern. Beim Booten oder Login müssen Benutzer sich dann per Fingerabdruck authentifizieren.

9. Verschlüsselung von E-Mails. Obwohl die Verschlüsselung und Signatur vertraulicher Mails über E-Mail-Clients möglich wäre, wird dies meist unterlassen. Professionelle Lösungen integrieren die kryptografischen Prozesse der Ver- und Entschlüsselung sowie der elektronischen Signatur und Authentisierung an zentraler Stelle. Eine versehentlich an den falschen Adressaten verschickte E-Mail bleibt verschlüsselt. Damit lassen sich automatisch unternehmensweite, zentrale Sicherheitsrichtlinien für die E-Mail-Kommunikation umsetzen.

10. Mobile Endgeräte und Speichermedien nicht vergessen. Ob Notebooks, USB-Sticks, Speicherkarten, externe Festplatten oder DVDs: Mit einer zentral eingerichteten und administrierten Sicherheitslösung für die automatische Verschlüsselung sind Unternehmensdaten zu jedem Zeitpunkt vor unautorisiertem Zugriff sicher - selbst wenn das Endgerät oder das Speichermedium verloren geht. Unternehmen sind damit in der Lage, einfach und effektiv gesetzliche Anforderungen sowie interne Sicherheitsrichtlinien plattformübergreifend umzusetzen.

„Unternehmen müssen in Anbetracht der ständig steigenden Gefahren das Thema Datenverlust und -missbrauch von innen und außen Ernst nehmen", erklärt Markus Bernhammer, Executive Vice President Central and Eastern Europe der Utimaco Safeware AG in Oberursel. „Unabdingbar sind unternehmensweite Sicherheitsrichtlinien, die dem Aspekt innere Sicherheit eine besondere Beachtung schenken. Dazu gehören klare Regeln, die festlegen, wie und über welche Kommunikationskanäle Daten das Unternehmen verlassen dürfen."

Diese Presseinformation ist unter www.pr-com.de abrufbar.

Presseinformation

Utimaco - So schützen Unternehmen ihre Daten vor Missbrauch

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Utimaco Safeware AG

Monika Nordmann

Marketing Manager CEE

Tel. +49 (0) 6171 88 - 14 32

PR-COM GmbH

Susanne Koerber

Account Manager

Tel. +49-89-59997-758

Monika Nordmann

Marketing Manager CEE

Tel. +49 (0) 6171 88 - 14 32

PR-COM GmbH

Susanne Koerber

Account Manager

Tel. +49-89-59997-758

Über das Unternehmen

Utimaco Safeware AG - The Data Security Company.

Mit ihrer 25-jährigen Firmengeschichte gehört Utimaco zu den führenden globalen Herstellern von Datensicherheitslösungen. Die Data Security Company ermöglicht mittelständischen und großen Organisationen, ihre elektronischen Werte vor beabsichtigten oder unbeabsichtigten Datenverlusten zu schützen und geltenden Datenschutzbestimmungen zu genügen. Utimacos komplette Lösungspalette bietet einen umfassenden 360-Grad-Schutz an. SafeGuard-Lösungen schützen und verwalten Daten beim Speichern (data at rest), beim Übertragen (data in motion) und beim Bearbeiten (data in use). Mit einem weltweiten zertifizierten Partnernetz und Niederlassungen unterstützt Utimaco ihre Kunden direkt vor Ort. Die Utimaco Safeware AG mit Hauptsitz in Oberursel bei Frankfurt ist an der Frankfurter Wertpapierbörse notiert (ISIN DE0007572406). Weitere Informationen finden Sie unter: www.utimaco.de

Über SafeGuard Enterprise

SafeGuard Enterprise 5.3 beinhaltet das bestehende SafeGuard Management Center-Modul, die SafeGuard-Module Device Encryption, Data Exchange und Partner Connect sowie das Modul SafeGuard Configuration Protection. Weitere Module, die die Datensicherheitssuite von Utimaco abrunden, folgen in den kommenden Produktversionen: SafeGuard File&Folder Encryption sichert zum einen Informationen, die Arbeitsgruppen austauschen, darüber hinaus lassen sich damit sowohl lokale Festplatten und Netzwerk-Server auf File- und Directory-Level verschlüsseln sowie individuelle Zugriffsrechte vergeben.

Weitere Informationen über Utimaco und SafeGuard Enterprise sowie passendes Bildmaterial stehen bereit unter: http://www.utimaco.de/sgn und http://www.utimaco.de/picture-pool.

Mit ihrer 25-jährigen Firmengeschichte gehört Utimaco zu den führenden globalen Herstellern von Datensicherheitslösungen. Die Data Security Company ermöglicht mittelständischen und großen Organisationen, ihre elektronischen Werte vor beabsichtigten oder unbeabsichtigten Datenverlusten zu schützen und geltenden Datenschutzbestimmungen zu genügen. Utimacos komplette Lösungspalette bietet einen umfassenden 360-Grad-Schutz an. SafeGuard-Lösungen schützen und verwalten Daten beim Speichern (data at rest), beim Übertragen (data in motion) und beim Bearbeiten (data in use). Mit einem weltweiten zertifizierten Partnernetz und Niederlassungen unterstützt Utimaco ihre Kunden direkt vor Ort. Die Utimaco Safeware AG mit Hauptsitz in Oberursel bei Frankfurt ist an der Frankfurter Wertpapierbörse notiert (ISIN DE0007572406). Weitere Informationen finden Sie unter: www.utimaco.de

Über SafeGuard Enterprise

SafeGuard Enterprise 5.3 beinhaltet das bestehende SafeGuard Management Center-Modul, die SafeGuard-Module Device Encryption, Data Exchange und Partner Connect sowie das Modul SafeGuard Configuration Protection. Weitere Module, die die Datensicherheitssuite von Utimaco abrunden, folgen in den kommenden Produktversionen: SafeGuard File&Folder Encryption sichert zum einen Informationen, die Arbeitsgruppen austauschen, darüber hinaus lassen sich damit sowohl lokale Festplatten und Netzwerk-Server auf File- und Directory-Level verschlüsseln sowie individuelle Zugriffsrechte vergeben.

Weitere Informationen über Utimaco und SafeGuard Enterprise sowie passendes Bildmaterial stehen bereit unter: http://www.utimaco.de/sgn und http://www.utimaco.de/picture-pool.

Pressebericht „Utimaco - So schützen Unternehmen ihre Daten vor Missbrauch“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Utimaco Safeware AG

Micro Payment, Contactless Payment, SEPA: Utimacos HSMs bleiben sicherer Vertrauensanker

Die Utimaco Safeware AG stellt die Präsentation ihrer Hardware –Sicherheitsmodule (HSM) auf der diesjährigen CARTES unter das Motto „So individuell wie Sie“. Sie geht damit insbesondere auf Produktanbieter und Anwender im Payment-Sektor ein. Payment ist immer stetigen Veränderungen unterworfen, so wie aktuell Veränderungen durch SEPA, oder Anforderungen durch neue mobile Zahlungsverfahren. Durch die Veränderungen fordern Payment-Anbieter neben höchsten Sicherheitsanforderungen vor allem Flexibilität und langfristige Verfügbarkeit.

Wie berei…

DAX-Unternehmen profitieren von Partnerschaft zwischen Softline Solutions und Utimaco

Starke Partnerschaft trägt Früchte - gemeinsamer Einsatz gegen Industriespionage

Aachen/Leipzig, 18. September 2012 - Hochspezialisierte IT-Firmen schließen sich immer häufiger in Partnerschaften zusammen und erweitern so ihr Portfolio und ihren Absatzmarkt. Dabei bleiben sie konzentriert auf ihr Kerngeschäft und können hochflexibel auf individuelle Kundenwünsche eingehen. Unter diesen Prämissen ist auch die Partnerschaft der Softline Solutions GmbH und der Utimaco Safeware AG von Erfolg gekrönt. Die ganzheitliche IT-Beratung und die langjähr…

Das könnte Sie auch interessieren:

Utimaco - Auch der Bundesrat geht den falschen Weg beim Datenschutz

Die im neuen Bundesdatenschutzgesetz geplante Einwilligung der Verbraucher zur Datenweitergabe reicht nicht aus. Bei Missbrauch von Kundendaten müssen Unternehmen haften

Oberursel, 22. September 2008 - Schon der Datengipfel der Bundesregierung Anfang September hat die Weichen falsch gestellt. In seiner Sitzung am vergangenen Freitag befasste sich der …

Mit dem Notebook unterwegs - Zehn Tipps zum Schutz vor Datenklau

Oberursel, 21. Januar 2009 - IT-Sicherheit endet nicht an den Unternehmensgrenzen: Die größten Gefahren lauern außerhalb. Utimaco zeigt mit zehn Tipps, wie Unternehmen ihre Notebooks und mobilen Speichermedien am besten vor Datenklau schützen.

Wenn Mitarbeiter sensible Daten auf ihre mobilen Geräte kopieren, sollten bei IT-Leitern die Alarmglocken läuten, …

Aviconet GmbH: Lösungen für die mobile Datensicherheit

… sind.

Um sich bei Verlust oder Diebstahl des mobilen Gerätes vor dem Missbrauch dieser Daten zu schützen, sollten Mobility-Richtlinien ein fester Bestandteil der unternehmensweiten Strategie für Datenschutz und Datensicherheit sein.

Die Aviconet GmbH bietet nicht Beratung zu den Themen Datenschutz und -sicherheit, mit den Produkten von Sophos, einem …

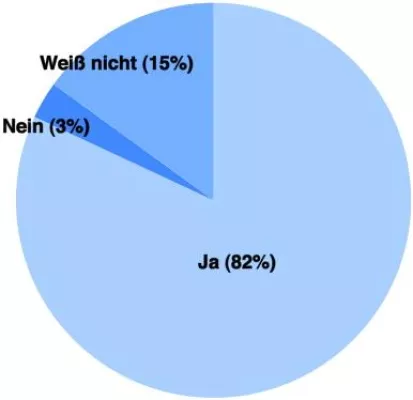

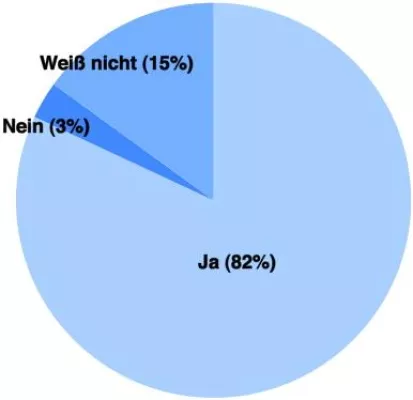

Bundesbürger verlangen Bestrafung bei Datenschutz-Pannen

Von 1.043 befragten Bundesbürgern befürworten 82% eine Strafe für Unternehmen und Behörden, wenn sie den Datenschutz vernachlässigen

Oberursel, 29. Oktober 2008 - Der Datenschutzexperte Utimaco hat 1.043 Bundesbürger in fünf deutschen Städten zu ihrer Einschätzung beim Thema Datenschutz befragt.

Nachdem mehrere schwerwiegende Datenschutz-Pannen in Unternehmen …

2008 - das Jahr des Datenmissbrauchs

… taucht eine CD auf, die Adressen und Kontodaten von 17.000 Kunden der Süddeutschen Klassenlotterie (SLK) enthält.

* August: Laut "tageszeitung" haben acht Unternehmen illegal mit personenbezogenen Daten aus kommunalen Melderegistern in Schleswig-Holstein gehandelt. Eines dieser Unternehmen besitzt angeblich eine Datenbank mit 72 Millionen Datensätzen. …

Utimaco SafeGuard PortProtector verstärkt die Abwehr gegen Datenklau

… ab sofort verfügbaren Version 3.30 von SafeGuard PortProtector hat der Datensicherheitsexperte Utimaco jetzt Funktionen eingebaut, mit denen die Security-Verantwortlichen in den Unternehmen nachvollziehen können, wohin und von wem Kunden- und andere sensible Unternehmensdaten transferiert werden.

Neu in SafeGuard PortProtector ist das File Shadowing: …

Utimaco - Das sind die IT-Security-Trends für 2009

… deutschen Bürger für das Thema Datensicherheit sensibilisiert. Laut einer aktuellen Umfrage von Utimaco im Oktober 2008 waren 61 Prozent von 1.043 Befragten der Meinung, Unternehmen würden den Schutz ihrer persönlichen Daten eher vernachlässigen. Eine überwältigende Mehrheit von 82 Prozent plädierte sogar für eine Bestrafung von Unternehmen und Behörden, …

Utimaco gibt fünf Tipps für den Datenschutz auf Messen

… Tipps zum Schutz vor Datenklau auf Messen zusammengestellt.

Aussteller und Besucher bereiten sich in den nächsten Tagen auf die CeBIT in Hannover vor und nehmen unternehmenskritische Daten auf Rechnern und Wechselmedien zur Messe mit. Genau diese Notebooks, aber auch mobile Speichermedien wie USB-Sticks, -Festplatten oder DVDs, bieten für Langfinger …

iPass geht strategische Kooperation mit Utimaco ein

… verstärkte Integration von Sicherheits- und Verwaltungsfunktionen bei der Entwicklung von Produkten zur Sicherung von Daten auf mobilen Endgeräten. Dadurch soll Unternehmen der sichere und kontrollierte Ausbau mobiler Infrastrukturen zur Optimierung ihrer Geschäftsprozesse erleichtert werden.

Die Kombination der iPass-Technologie zur Durchsetzung von …

Utimaco - Informationelle Selbstbestimmung wird faktisch mit Füßen getreten

… AG in Oberursel. „Ein Grundrecht der Deutschen wird damit faktisch ausgehebelt.“ Nach Meinung von Utimaco sind in dieser Situation der Gesetzgeber, aber auch die Unternehmen gefordert.

Die wichtigste Konsequenz: Der Datenschutz muss so rasch wie möglich durch ein Gesetz erweitert werden, das einen starken Schutz von Kundendaten durch technische Maßnahmen …

Sie lesen gerade: Utimaco - So schützen Unternehmen ihre Daten vor Missbrauch