(openPR) Burak Gücer hat das Buch "Informationssicherheit und die Politik" (ISBN: 978-1-4092-0366-7). Sein Buch erschien Mitte 2008 in Zusammenarbeit mit Lulu (lulu.com).

Die weit fortgeschrittene Integration von Informations- und Kommunikationstechnologien in die Geschäftsprozesse der Firmen führt zu einer zunehmenden Abhängigkeit von Informa-tionen und der Technologien zu ihrer Verarbeitung und Bereitstellung.

Die Systeme müssen die Integrität, die Vertraulichkeit und die Verfügbarkeit der Daten sicher stellen. In der Industrie ist die Verfügbarkeit der produktiven Systeme sowie die Vertraulichkeit in der Forschung und Entwicklung unerlässlich.

Ausfälle von Maschinen haben enorme wirtschaftliche Folgen. Werkspionage und der Schutz vor Diebstahl muss unterbunden werden. Sicherheit kann nicht alleine durch Produkte (Firewall, Virenschutz, Benutzerberechtigungskonzept, etc.) erreicht werden, sondern muss integral betrachtet werden.

Sicherheit ist eine Mischung von Produkten, Personen und Prozessen (PPP).

Der Autor Gücer erklärt in seinem Buch wie die Sicherheit organisatorisch zu etablieren ist.

Lulu wurde 2002 gegründet und ist der Anbieter für die Publizierung der Werke wie Bücher, Kalender, CD, DVDs und andere Medien. Nähere Informationen zu Lulu finden Sie unter www.lulu.com.

Presseinformation

Informationssicherheit und Erstellung der Sicherheits-Politik

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Über das Unternehmen

Burak A. Gücer hat Elektrotechnik studiert. Während seiner U-niversitätszeiten wurde er in IT Geschäft mit einbezogen.

Durch seine Studie und sein eigenes Geschäft hat er sein Wissen verbessert. Während seiner Karriere seit 1984 wird er auf In-formationssicherheit spezialisiert und wurde infolgedessen CISSP und CISA.

Durch seine Studie und sein eigenes Geschäft hat er sein Wissen verbessert. Während seiner Karriere seit 1984 wird er auf In-formationssicherheit spezialisiert und wurde infolgedessen CISSP und CISA.

Pressebericht „Informationssicherheit und Erstellung der Sicherheits-Politik“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Burak Gücer

Mit eBay Geld Verdienen

Burak Gücer schrieb das Buch "Mit eBay Geld Verdienen" (ISBN: 978-1-4092-0470-1). Sein Buch erschien Anfang 2008 in Zusammenarbeit mit Lulu (lulu.com).

Der Austausch von Waren, Information und Kultur ist die wichtigste Aktivität der Menschen. eBay™ ist einer der wichtigsten Wege für die Menschen um die Waren austauschen. Wenn Sie schon mal Erfahrungen über eBay™ gemacht haben, wird dieses Buch dem Leser zeigen, wie er seine eBay™ Tätigkeiten besser durchführen kann.

eBay™ ist eindeutig eine Technologie des heutigen Informationszeitalters. …

Bei dem zauberhaften Marktplatz eBay erfolgreich handeln

Burak Gücer schrieb das Buch "Bei dem zauberhaften Marktplatz eBay erfolgreich handeln". Sein Buch erschien Anfang September in Zusammenarbeit mit Lulu (www.lulu.com). Der Austausch von Waren, Information und Kultur ist die wichtigste Aktivität der Menschen. eBay™ ist einer der wichtigsten Wege für die Menschen um die Waren austauschen. Wenn Sie schon mal Erfahrungen über eBay™ gemacht haben, wird dieses Buch dem Leser zeigen, wie er seine eBay™ Tätigkeiten besser durchführen kann.

eBay™ ist eindeutig eine Technologie des heutigen Informatio…

Das könnte Sie auch interessieren:

Aviconet GmbH: Outsourcing des IT-Sicherheitsbeauftragten

… Dienstleistungsportfolio um das Angebot des externen IT-Sicherheitsbeauftragten erweitert. Der IT-Sicherheitsbeauftragte ist im Unternehmen zentraler Ansprechpartner für die interne Informationssicherheit. Er ist zuständig für die Erstellung und Aktualisierung von IT-Sicherheits- und Notfallkonzepten, die Sicherstellung des Informationsflusses zwischen …

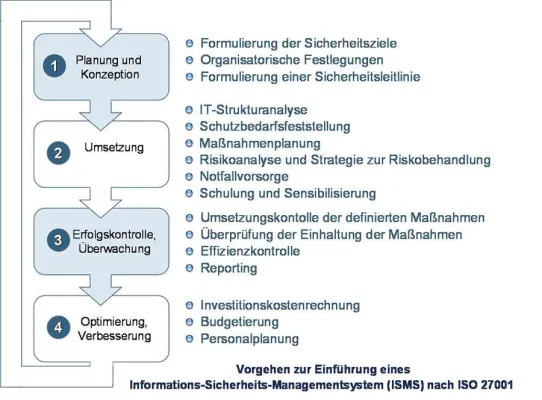

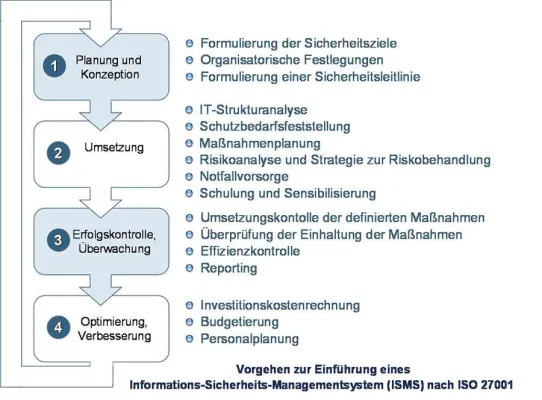

Mit einem Informations-Sicherheits-Management-System nach ISO 27001 Risiken reduzieren und Kosten optimieren

Die Trigonum GmbH unterstützt Unternehmen beim Aufbau und der Weiterentwicklung von Informations-Sicherheits-Management-Systemen (ISMS).

Die Bedeutung der Informationssicherheit für Unternehmen wächst mit der zunehmenden Abhängigkeit der Geschäftsprozesse von der Informationstechnologie. Ein Ausfall von IT-Systemen kann mit erheblichen finanziellen Schäden …

DATAHAUS nach ISO 27001 zertifiziert

Das hauseigene Rechenzentrum der mediaBEAM GmbH erfüllt die Zertifizierungsnorm für geprüfte Informationssicherheit

Die mediaBEAM GmbH geht einen weiteren konsequenten Schritt in Richtung nachhaltiger Sicherheit. Am 11. Oktober 2017 hat das Unternehmen sein Informations-Sicherheits-Management-System (ISMS) im hauseigenem Rechenzentrum gemäß DIN ISO/IEC …

Informationssicherheit und Datenschutz - Eine Herausforderung? DQS-Webinar gibt Antworten

… "Wir haben eine Firewall", lautet nicht selten die erschöpfende Antwort gerade aus Klein- und mittelständischen Unternehmen auf die Frage nach Maßnahmen zur Informationssicherheit und zum Datenschutz. Dass diese in den seltensten Fällen ausreicht bezeugen die nahezu täglichen Pressemeldungen über Datenskandale. Was aber ist Informationssicherheit? Wie …

SoftProject erfüllt alle Anforderungen an die international führende Norm für Informationssicherheit

… offiziell die regelkonforme Anwendung in allen untersuchten Bereichen. Dazu zählen der hauseigene Hosting-Service, der Betrieb des Rechenzentrums, die Sicherstellung der Informationssicherheit sowie der Betrieb von Kundensystemen.

„Datenqualität und -sicherheit haben bei uns höchste Priorität“, sagt Daniel Eichhorn, Leiter Qualitätssicherung bei SoftProject. …

Das IT-Security Mindset, ein Praxis-Buch für Entscheider im deutschen Mittelstand

… gesetzt werden. Natürlich findet man nahezu jede Version ebenfalls in einem digitalen Format, egal ob als Kindle, ePub oder sonstige E-Book Variante.

Bücher über Informationssicherheit für Manager und CEOs

Die meisten der Werke richten sich an Verantwortliche der Informationstechnik oder Admins, die sich unmittelbar mit dem technischen, teilweise auch …

Informationssicherheit AKTUELL, 31. Januar 2022 ONLINE

… – Neue Pflichten des Informations-Sicherheits-Beauftragten – Neue Risiken aus Cloud-Dienstleistungen & Cyber-AngriffenNeue MaRisk- & BAIT-Vorgaben: Fokus Informationssicherheits- & InformationsrisikomanagementAuswirkungen der EBA-Vorgaben zu ICT-Risiken auf nationale LSI-BankenNeue Pflichten und erweiterte Aufgaben des/der Informations- Sicherheits-Beauftragten …

3. Informationstag für "IT-Sicherheit und Datenschutz im Gesundheitswesen"

… am

+ Freitag, den 8. November 2019, in Berlin

Eine Auswahl der Themen ist:

+ KRITIS-Erfahrungsbericht aus der Praxis

+ Informationssicherheit in jedem Krankenhaus

+ Aktuelle Cyber-Attacken, konkrete Abwehrmaßnahmen und Notfall-Behandlung

+ IT-Risikomanagement: Risikoanalyse, und –management Tool-unterstützt

+ Datenschutz – Synergieeffekte …

DORA Spezial: Informationssicherheit und IKT-Risikomanagement am 22. Januar 2026

Wenn Informationssicherheit zum Aufsichtsrisiko wird – DORA zwingt Banken zum Umdenken im IKT-RisikomanagementKaum ein Bereich steht derzeit so unter Druck wie die Informationssicherheit in Banken. Mit der Umsetzung von DORA hat sich die Perspektive der Aufsicht deutlich verschoben: Weg von reiner IT-Sicherheitsdokumentation, hin zu einem integrierten …

qSkills Security Summit 2008 - Strategien für optimale Datensicherung

Klare Security-Ausrichtung schafft die Voraussetzung für Informationssicherheit / Partnerunternehmen präsentieren Sicherheitsstrategien und Best-Practice-Lösungen

Nürnberg, 29. Juli 2008. Der unabhängige IT-Trainingsanbieter qSkills veranstaltet am 29. September den ersten Security Summit 2008 in Nürnberg. Im Fokus stehen technologische Lösungen und …

Sie lesen gerade: Informationssicherheit und Erstellung der Sicherheits-Politik