(openPR) Mobef-Salam Ransomware Beschreibung

Die Mobef-Salam Ransomware ist ein Verschlüsselungs-Ransomware-Trojaner, der erstmals am 23. Februar 2018 beobachtet wurde. Die Mobef-Salam Ransomware ist anderen Ransomware-Trojanern sehr ähnlich, die in letzter Zeit veröffentlicht wurden, einschließlich der Pariser Ransomware und der Mobef Ransomware. Die Mobef-Salam Ransomware verschlüsselt, ähnlich wie andere Ransomware-Trojaner, die Dateien des Opfers mit einem starken Verschlüsselungsalgorithmus, löscht Dateiwiederherstellungsmaßnahmen auf dem infizierten Computer, z. B. die Shadow-Volume-Snapshots und Systemwiederherstellungspunkte, und liefert eine Lösegeldforderung Lösegeld von dem Opfer im Austausch gegen den Entschlüsselungsschlüssel, der erforderlich ist, um die betroffenen Dateien wiederherzustellen. Ransomware-Trojaner wie die Mobef-Salam Ransomware werden immer häufiger verwendet, und es ist wichtig, dass PC-Benutzer Maßnahmen ergreifen, um ihre Daten vor der Mobef-Salam Ransomware und anderen ähnlichen Malware-Bedrohungen aktiv zu schützen.

Symptome einer Mobef-Salam Ransomware-Infektion

Die Mobef-Salam Ransomware wird installiert, nachdem die Opfer einen Phishing-E-Mail-Anhang geöffnet haben. Diese E-Mails stellen normalerweise legitime Absender wie Amazon oder PayPal dar. Sie haben die Form von Microsoft Office-Dateien mit eingebetteten Makroskripten, die die Mobef-Salam Ransomware auf den Computer des Opfers herunterladen und installieren, wenn die Datei geöffnet wird. Die Mobef-Salam Ransomware verwendet die AES 256-Verschlüsselung, um die Dateien des Opfers unzugänglich zu machen. Die Mobef-Salam Ransomware zielt auf die vom Benutzer generierten Dateien ab, die von Bildern und Videos bis zu verschiedenen Dokumenttypen und Datenbanken reichen können. Einige der Dateitypen, die durch Angriffe wie die Mobef-Salam Ransomware kompromittiert werden können, sind:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi, .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Die Mobef-Salam Ransomware wird eine Lösegeldzahlung im Austausch für den Entschlüsselungsschlüssel verlangen, der notwendig ist, um die betroffenen Dateien nach der Verschlüsselung der Dateien des Opfers wiederherzustellen. Die Mobef-Salam Ransomware liefert ihre Lösegeldforderung in einer Textdatei namens 'READ.4YOU.txt'. Diese Lösegeld-Notiz wird auf dem Desktop des infizierten Computers abgelegt und enthält die folgende Nachricht:

'APPID: [EDITED]

COMPUTER: [EDITED]

LOGIN: [EDITED]

*******

salam. Haha Entschuldigung ich kript ur filez. Sie sind sicher, also braucht man nichts zu tun. aber du kannst meine l33t-chiffre nicht brechen, wenn du filz email willst, schick mir schnell 0k? Sie zahlen mir Bitcoins ...

![]()

byzzzzz

c: windows 2xxxxx.log ‘

Gemessen an früheren Versionen der Mobef-Salam Ransomware und verwandter Ransomware-Trojaner liegt der Lösegeldbetrag bei fast 1000 USD, die in Bitcoins bezahlt werden. Infizierte PC-Benutzer sollten jedoch sorgfältig überlegen, bevor sie sich bereit erklären, das Mobef-Salam Ransomware-Lösegeld zu bezahlen oder die für diesen Angriff verantwortlichen Personen zu kontaktieren. Die Chancen, die betroffenen Daten mit Hilfe der Leute hinter einem Ransomware-Angriff zurück zu bekommen, sind fast nicht vorhanden. Stattdessen sollten betroffene Benutzer alles tun, um die Mobef-Salam Ransomware und ähnliche Bedrohungen zu bekämpfen.

Schützen Sie Ihre Daten vor Bedrohungen wie der Mobef-Salam Ransomware

Der beste Schutz gegen Ransomware-Trojaner wie die Mobef-Salam Ransomware besteht darin, Dateisicherungen an besonders geschützten Orten zu erstellen. Durch das Erstellen von Sicherungskopien Ihrer Dateien wird jegliche Hebelwirkung beseitigt, die es den

Cybercrooks ermöglicht, im Austausch für Ihre Dateien Geld von Ihnen zu verlangen. Ein vertrauenswürdiges Sicherheitsprogramm, das auf dem neuesten Stand ist, kann verhindern, dass die Mobef-Salam Ransomware überhaupt installiert wird. Da die Mobef-Salam-Ransomware und ähnliche Bedrohungen auf Spam-E-Mail-Anhänge angewiesen sind, um die Dateien des Opfers zu erreichen, ist das Erkennen und Vermeiden dieser Taktiken ein wesentlicher Bestandteil der Verhinderung dieser Angriffe.

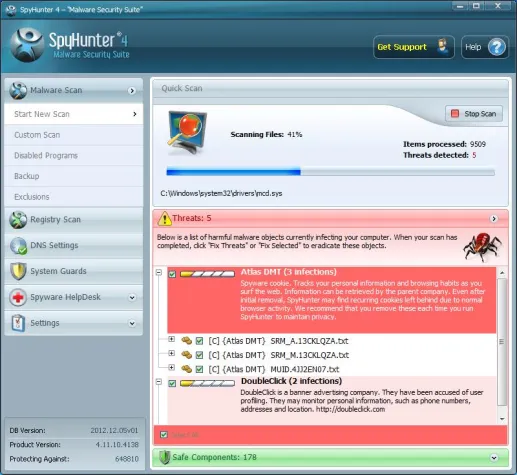

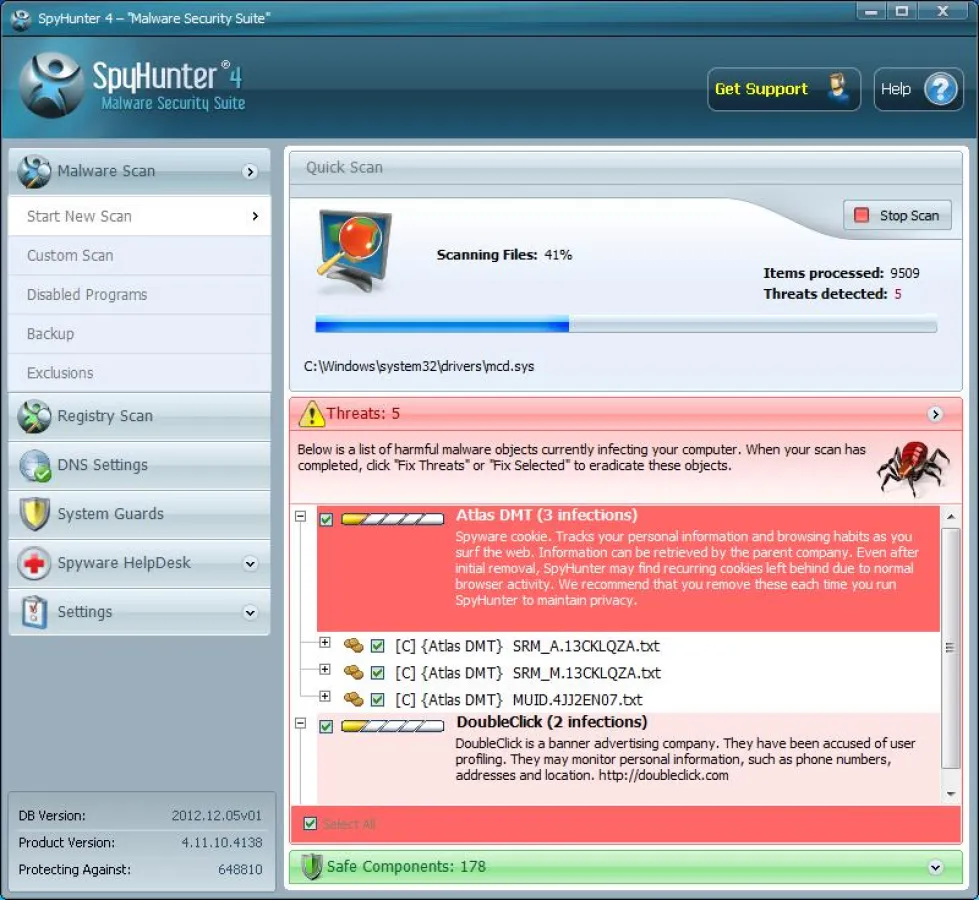

Infiziert mit Mobef-Salam Ransomware? Scannen Sie Ihren PC

SpyHunters Spyware-Scanner herunterladen

* SpyHunters Scanner dient nur zur Malware-Erkennung. Wenn SpyHunter Malware auf Ihrem PC erkennt, müssen Sie SpyHunters Tool zum Entfernen von Malware kaufen, um die Malware-Bedrohungen zu entfernen. Lesen Sie mehr auf SpyHunter unter https://www.enigmasoftware.com/products/spyhunter/. Wenn Sie SpyHunter nicht mehr auf Ihrem Computer installiert haben möchten, führen Sie die folgenden Schritte aus, um SpyHunter zu deinstallieren unter https://www.enigmasoftware.com/program-uninstall-steps/.

Sicherheit lässt Sie SpyHunter nicht herunterladen oder auf das Internet zugreifen?

Lösungen: Auf Ihrem Computer ist möglicherweise Malware im Speicher versteckt, die verhindert, dass Programme, einschließlich SpyHunter, auf Ihrem Computer ausgeführt

werden. Folgen Sie, um SpyHunter herunterzuladen und Zugang zum Internet zu erhalten:

• Verwenden Sie einen alternativen Browser. Malware kann Ihren Browser deaktivieren. Wenn Sie zum Beispiel IE verwenden und Probleme beim Herunterladen von SpyHunter haben, sollten Sie stattdessen Firefox, Chrome oder Safari öffnen.

• Verwenden Sie ein Wechselmedium. Laden Sie SpyHunter auf einen anderen sauberen Computer herunter, brennen Sie ihn auf ein USB-Flash-Laufwerk, DVD / CD oder ein

anderes bevorzugtes Wechselmedium, installieren Sie ihn auf Ihrem infizierten Computer und führen Sie SpyHunters Malware-Scanner aus.

• Starten Sie Windows im abgesicherten Modus. Wenn Sie nicht auf den Desktop Ihres Windows zugreifen können, starten Sie Ihren Computer im "abgesicherten Modus mit Netzwerkverbindung" neu und installieren Sie SpyHunter im abgesicherten Modus, https://www.enigmasoftware.com/support/install-spyhunter-safe-mode/.

• IE-Benutzer: Deaktivieren Sie den Proxy-Server, damit Internet Explorer das Internet mit Internet Explorer durchsuchen kann oder aktualisieren Sie Ihr Anti-Spyware-Programm. Malware ändert Ihre Windows-Einstellungen dahingehend, dass Sie einen Proxy-Server verwenden, um zu verhindern, dass Sie mit IE im Internet surfen.

Wenn Sie SpyHunter noch nicht installieren können? Durchsuchen Sie andere möglichen Ursachen der Installationsprobleme unter https://www.enigmasoftware.com/support/install-spyhunter-safe-mode/.

Presseinformation

Schützen Sie Ihre Daten vor Bedrohungen wie der Mobef-Salam Ransomware

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Ansprechpartner:

Neptune Media International CO., LIMITED

Room B, 14/F., Wah Hen Commercial Centre, 383 Hennessy Road, Wanchai, Hong Kong

Zell Ping

Tel:

0085225526328

E-Mail:

Neptune Media International CO., LIMITED

Room B, 14/F., Wah Hen Commercial Centre, 383 Hennessy Road, Wanchai, Hong Kong

Zell Ping

Tel:

0085225526328

E-Mail:

Über das Unternehmen

Neptune Media International ist ein Anbieter für digitale Marketinglösungen, der auf Suchmaschinenoptimierung, Webanalyse, digitale Werbung, Kampagnenmanagement, Social Media, mobile und Landingpage-Optimierung spezialisiert ist. Unser Team ist eine wilde Mischung aus Kreativität, Nerditude, harter Arbeit, schlaflosen Nächten, tollem Lachen, gutem Essen, Comic, Musik und ... Kaffee. Wir sind ein junges Team, verfügen aber über fundiertes Wissen und Expertise im digitalen Marketing, sowohl auf Kunden- als auch auf Agenturseite, mit Büros in Hongkong, Shenzhen, New York und Berlin. Wir lieben unsere Kunden für die Beziehungen, die wir mit ihnen aufgebaut haben, für ihre Vielfalt, Herausforderungen und den Glauben an uns. Wir liefern immer zu viel, gehen einen Schritt weiter und beantworten alle Anfragen.

Pressebericht „Schützen Sie Ihre Daten vor Bedrohungen wie der Mobef-Salam Ransomware“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Neptune Media International CO., LIMITED

Cyclonis Password Manager unterstützt Benutzer bei der Sicherung ihrer Online-Konten

Der Password Manager von Cyclonis Password Manager unterstützt Benutzer bei der Sicherung ihrer Online-Konten

Mit Hilfe eines ausgeklügelten Algorithmus kann der Password Analyzer von Cyclonis Password Manager Ihnen sagen, welche Passwörter Sie ändern sollten.

Der Cyclonis Password Manager wurde aus zwei Gründen konzipiert:

1. das Vereinfachen der Art und Weise, wie Benutzer ihren alltäglichen Aufgaben im Internet nachgehen.

2. Benutzern helfen, komplexe Passwörter zu erstellen und zu pflegen.

Cyclonis entwickelte einen kostenlosen, einf…

Das könnte Sie auch interessieren:

McFoxx reagiert auf gesteigertes Malwareaufkommen in Zeiten von Corona

… was zu tun ist, wenn sie eine Meldung über eine potenzielle Bedrohung erhalten und geraten leicht in Panik. Dies gilt vor allen Dingen dann, wenn es sich um Bedrohungen durch sog. Ransomware handelt. "Und im Moment ist die Verunsicherung so groß, dass vielfach einfach schnell geklickt wird, aus Angst etwas falsch zu machen," betont Fleckner. Aus diesem …

Halloween: Systeme sichern, sonst gibt’s Saures!

… der Gefahr nicht hilft. Stattdessen sollten Unternehmen anhand folgender Tipps der Sicherheitsexperten von F5 ihre Systeme schützen:

Informieren Sie sich laufend über aktuelle Bedrohungen und priorisieren Sie Abwehrmaßnahmen auf Basis der möglichen Risiken. Ermitteln Sie dabei, welche Anwendungen wichtig sind und minimieren Sie die Angriffsfläche. Denken …

Schutz gegen Ransomware: Druva spürt Anomalien auf

… Cloud-Datenschutz und Informationsmanagement, hat neue Monitoring- und Detection-Funktionen vorgestellt, die Organisationen proaktiv vor verdächtigen Datenaktivitäten durch potentiell gefährliche Bedrohungen warnen. Mit den neuen Erweiterungen bietet Druvas Datensicherungsplattform eine umfassende Lösung, um Gefahren für Geschäftsdaten durch Ransomware …

Schädliche Android Apps und Ransomware dominieren Threatscape für Q1/2016

Sunnyvale, Kalifornien im Mai 2016 - Heute veröffentlicht Proofpoint seinen vierteljährlichen Threat Report, der Bedrohungen, Trends und Transformationen auswertet, die uns in den letzten drei Monaten bei unseren Kunden und allgemein im Bereich Sicherheit aufgefallen sind. Proofpoint analysiert jeden Tag mehr als eine Milliarde E-Mails, mehrere hundert …

Neue WatchGuard-Firewalls: Digitalwehr reagiert auf steigende Cyber-Bedrohungen

… Sicherheitslücke zu schließen. Die neuen Geräte vereinen leistungsstarke Firewall- und VPN-Funktionalitäten mit modernen Threat-Management-Funktionen, die sowohl bekannte als auch neue Bedrohungen abwehren. Damit können Unternehmen ihre IT-Infrastruktur effizient absichern, ohne die Komplexität zu erhöhen.Die WatchGuard-Boxen setzen bewusst auf ein restriktives …

Ransomware-Attacke – Das kann uns doch nicht passieren

… FortiGate-Firewall für den Zeitraum von sieben Tagen installiert. Nach Ablauf dieser Frist liefert ein umfassender Bericht die wichtigsten Informationen zu den gefundenen Bedrohungen und Schwachstellen in der IT-Infrastruktur. Ein DSGVO-konformer Datenschutz des Tests wird dadurch gewährleistet, dass alle erfassten Daten in einem ISO 27001-zertifizierten …

Check-Point-Partner SHE Informationstechnologie bietet Schutz vor WannaCry

… Check-Point-Lösung SandBlast - Next Generation Threat Prevention - an: Software, die selbst vor unbekannten Schädlingen schützt. SandBlast bietet eine umgehungssichere Malware-Erkennung, damit Bedrohungen bereits vor der Infizierung gestoppt und auf diese Weise Systeme und Daten vor Angriffen geschützt werden.

Vorsorgen für den Ernstfall: Dienst "Jericho" …

5 wichtige Sicherheitsregeln für das Jahr 2017

… maximieren

Gegen Angriffe ist ein Unternehmen natürlich machtlos, gegen die Auswirkungen und den Schaden, den ein Angriff verursachen kann, dagegen nicht. Denn jeder Angriff - egal, ob die Bedrohungen von außen oder innen kommen - kann an der Quelle angehalten werden. Stoppen kann man Angriffe aber nur, wenn man über das richtige Abwehrsystem verfügt. Zur …

protectONE™ stellt IT-Sicherheits-Ökosystem mit SOPHOS-Central beim Security-Management bereit

… X mit XDR und andere Lösungen, etwa Sophos Firewalls und Sophos Cloud Security, tauschen Bedrohungsdaten in Echtzeit aus, um koordiniert und automatisiert auf Bedrohungen zu reagieren. Sie sind Teil des Sophos Adaptive Cybersecurity Ecosystems, einer neuen, offenen Sicherheitsarchitektur. Das Ökosystem basiert auf einem Cloud-basierten Data Lake mit …

Cybersicherheit im Rechnungswesen – Gefährdungen & Schutzmaßnahmen im Überblick (23.5.25)

… unsichere Passwörter, unverschlüsselte Daten oder ungeschützte Homeoffice-Zugänge – die von Angreifern ausgenutzt werden.Wie können Unternehmen diese Risiken minimieren? Welche aktuellen Bedrohungen sind besonders relevant? Und welche Schutzmaßnahmen lassen sich direkt umsetzen?Das Seminar „Cybersicherheit im Rechnungswesen“ am 23. Mai 2025 vermittelt …

Sie lesen gerade: Schützen Sie Ihre Daten vor Bedrohungen wie der Mobef-Salam Ransomware