(openPR) Der SAP-Fachverlag Espresso Tutorials spricht in seinem aktuellen Buchclub mit dem Autor und GRC-Experten Sebastian Mayer über SAP-Berechtigungen im Kontext der Informationssicherheit und die Rolle von SAP Access Control.

Das SAP-Berechtigungswesen ist extrem komplex. Wer darf auf welche Daten im Unternehmen zugreifen bzw. diese ändern? SAP verfügt mittlerweile über mehrere tausend Transaktionen, die zum Teil tiefe Einblicke in sensible Unternehmensdaten bis hin zur Freigabe von Zahlungen ermöglichen und deren Einsatz für jeden Anwender im System geregelt sein muss.

Sebastian Mayer von der Protiviti GmbH erläutert im Buchclub-Video von Espresso Tutorials die grundlegenden Herausforderungen an die Vergabe und Pflege von Berechtigungen im SAP-System. Sie sind der zentrale Einstiegspunkt in Unternehmensabläufe. Daher muss gewährleistet sein, dass Zugriffe nur von berechtigten Personen erfolgen. An einem aktuellen Beispiel aus seiner Tätigkeit als Technologieberater im Bereich SAP-Informationssicherheit können Zuschauer direkt nachvollziehen, welche Risiken mit falsch vergebenen Berechtigungen verbunden sein können. Der Anwender war in diesem Fall – Gott sei Dank – ohne betrügerische Absicht. Doch das kann ganz anders ausgehen!

Wie schon im Buch „Schnelleinstieg in SAP GRC – Access Control“ dargelegt, sind Korruption, Verluste oder Datendiebstähle häufig auf ein mangelhaftes Berechtigungsmanagement zurückzuführen und verursachen weltweit enorme wirtschaftliche Schäden.

Um sich davor zu schützen, hat SAP die GRC-Komponente „Access Control“ eingeführt. Sebastian Mayer gibt im zweiten Teil einen Überblick über die vier Module von Access Control und zeigt beispielhaft die technische Ausgestaltung bei der Neuanlage eines Benutzers und der Zuweisung von Rollen im Access Request Management. Hier werden Unternehmen im Berechtigungsmanagement unterstützt, indem u. a. bereits während der Benutzererstellung präventive Analysen unmittelbar auf mögliche Berechtigungsrisiken hinweisen, die mittels mitigierender Kontrollen jedoch gesteuert werden können.

Die beiden Videos zum Buchclub können Sie aufrufen unter:

https://www.youtube.com/playlist?list=PLrY4YeJuJwKdPEPpl5tHkepQnTi2jTxro

Nächstes Thema im virtuellen Buchclub von Espresso Tutorials: Das neue SAP Cash Management

Bleiben Sie informiert!

Presseinformation

Sicherheitslücke SAP-Berechtigung

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Espresso Tutorials GmbH

Frau Anja Achilles

Bahnhofstr. 2

37130 Gleichen

fon ..: 0551/79753735

email :

web: www.espresso-tutorials.de

Frau Anja Achilles

Bahnhofstr. 2

37130 Gleichen

fon ..: 0551/79753735

email :

web: www.espresso-tutorials.de

Über das Unternehmen

Espresso Tutorials ist ein junger Verlag, der das Ziel verfolgt, SAP-Wissen wie einen Espresso zu servieren: Hochverdichtete Informationen anstelle langatmiger Kompendien, für ein effektives Lernen an konkreten Fallbeispielen. Das Produktspektrum umfasst gedruckte Bücher und E-Books, Videotutorials sowie eine digitale SAP-Bibliothek.

Mit diesem Angebot wendet sich Espresso Tutorials an alle, die täglich mit der Unternehmenssoftware SAP arbeiten - vom Einsteiger über den Anwender im Unternehmen bis hin zum gestandenen SAP-Berater.

Mit diesem Angebot wendet sich Espresso Tutorials an alle, die täglich mit der Unternehmenssoftware SAP arbeiten - vom Einsteiger über den Anwender im Unternehmen bis hin zum gestandenen SAP-Berater.

Pressebericht „Sicherheitslücke SAP-Berechtigung“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Espresso Tutorials GmbH

Trickkiste für den Weg zum Formularprofi

Wer Daten formularbasiert erfasst oder dynamische Adobe-Formulare erstellt, kommt heute kaum um SAP Interactive Forms und den Adobe LiveCycle Designer herum. Dabei kann man über ziemlich knifflige Anforderungen stolpern. Dieses Buch vom Verlag Espresso Tutorials enthält praxisbewährte Strategien, mit denen der Formularentwickler schnell sein konkretes Problem lösen kann.

Im generellen Umgang mit Skripten und Events lernt der Leser, wo welcher Scripting-Code platziert bzw. wie er am geschicktesten strukturiert wird. Steht erst einmal das Grun…

SAP-Erfolgsfaktoren für ein Compliant Identity Management

Die zunehmende Digitalisierung betriebswirtschaftlicher Aktivitäten hat Vorteile, birgt aber auch Risiken, denen es zu begegnen gilt. Zum einen sind geschäftsrelevante Daten und Informationen zu schützen, zum anderen personenbezogene Daten stets konsistent und verfügbar zu halten.

Hierzu bietet sich eine Kombination aus zwei SAP-Modulen an: Identity Management (IdM), das den gesamten Lebenszyklus aller Identitäten (IT-Anwender) im Unternehmen steuert, und GRC Access Control (GRC AC), das automatisch prüft, ob die Rechtevergabe zu Risiken führ…

Das könnte Sie auch interessieren:

Mobiler Zutritt und Zeiterfassung per App mit Flintec IT

… eine lokale Berechtigung aus und funktioniert mit dem dazugehörigen Zutrittsmedium (z.B. NFC-Ausweis) autonom. Das Zutrittsmedium ist ein offline Zutritt mit einer erheblichen Sicherheitslücke. Mit dem online Zutritt schließt Flintec diese Sicherheitslücke, indem die App für eine direkte Kopplung zwischen der Berechtigungsverwaltung und dem Smart Lock …

NTT Com Security rät zur kurzfristigen Beseitigung von SAPs Servlet-Schwachstelle

Ismaning, Deutschland, 14. Juni 2016 – Immer wieder finden Angriffe auf eine Sicherheitslücke in SAP Netweaver statt, für deren Beseitigung SAP bereits 2010 Patches veröffentlicht hat. NTT Com Security rät, die Schwachstelle umgehend zu beseitigen.

Durch eine Schwachstelle im Web-Container von SAP-Netweaver-Umgebungen lassen sich bestimmte URLs aufrufen, …

Heartbleed-Bug: Katastrophe für die Geschäftswelt

Hacker haben 4,5 Millionen Patientendaten der US-Krankenhauskette Community Health Systems gestohlen. Zugang verschafften sie sich über die Sicherheitslücke Heartbleed und das wohl schon zwischen April und Juni. Doch erst jetzt wird das Ausmaß allein dieses Angriffs greifbar, während die meisten Vorfälle wohl unentdeckt bleiben.

Sicherheitsexperten …

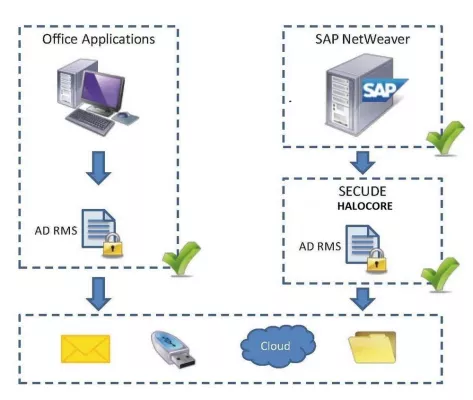

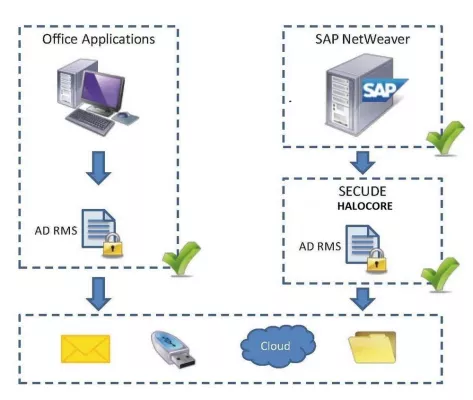

Halocore for SAP NetWeaver integriert Datenschutz in SAP Anwendungen

… Risiko von Datenverlust oder Datendiebstahl. Die gleichen Technologien, die Geschäftsprozesse vereinfachen, erschweren deren Absicherung." Mit Halocore schließt SECUDE diese Sicherheitslücke für SAP-Anwendungen.

Halocore setzt Sicherheitsrichtlinien in SAP durch

Halocore wendet die Sicherheitsrichtlinien des Unternehmens auf alle Dateien an, die von …

Hochsichere Web Application Firewall für SAP-Anwendungen

… Web Application Firewall (WAF) visonysAirlock sorgt bei der Technologie-Plattform SAP NetWeaver für einen hochwirksamen Schutzschild. „Unsere Lösung schließt dabei die Sicherheitslücke, die Perimeter-Sicherheitslösungen wie Netzwerk-Firewalls und Webserver nicht abdecken können“, erklärt Ingmar Lüdemann, Regional Manager Germany. Er fügt hinzu: „Unsere …

Kaba EACM: Das SAP-Modul für effiziente Zutrittsorganisation

Die neue Zutrittsmanagement-Lösung Kaba EACM (Enterprise Access Control Management) ist direkt in die Lösung SAP ERP integriert. Damit lässt sich der Zutritt zu bestimmten Abteilungen, zu Produktionshallen, zu Serverräumen oder der Zugang zum Firmengelände und den Gebäuden einfach und effizient regeln. Denn Kaba EACM vereint das Organisations-, Personen-, Berechtigungs- und Zutrittsmanagement in einem SAP-Modul.

Die Vergabe der Zutrittsrechte erfolgt entsprechend den Organisationsstrukturen und -prozessen des Unternehmens. So werden z.B. Zu…

SironAML – erste Geldwäsche-Research-Lösung im „Powered by SAP NetWeaver“-Partnerprogramm

Bensheim, 10. Januar 2007 – TONBELLER, das führende Unternehmen in der Bekämpfung von Wirtschaftskriminalität und Geldwäsche, bestand im Dezember 2006 die SAP Zertifizierungstests und erhielt die Berechtigung zur Führung des „Powered by SAP Netweaver“ Logos für SironAML – der marktführenden Software für Geldwäsche-Research und Monitoring. Diese Zertifizierung wird an Unternehmen vergeben, deren Lösungen umfangreichen Tests unterzogen werden, um eine optimale Einbindung in existierende SAP-Lösungen zu gewährleisten. „SironAML ist somit die ers…

Kaba EACM: Zeit- und Zutrittsmanagement in SAP-Systemen

Als langjähriger SAP Partner präsentiert Kaba auf der CeBIT 2016 auf dem SAP-Stand in Halle 4, C 04 die neue Version der Lösung Kaba EACM, die direkt in die SAP ERP-Anwendung integriert ist.

Die neue Version von Kaba EACM (Enterprise Access Control Management) bietet neben der effizienten Zutrittsorganisation nun auch eine in das SAP-System integrierte Zeiterfassung. Das neue Modul „Kaba EACM-Zeit“ sorgt für einen durchgängig automatisierten Zeitwirtschaftsprozess von der Erfassung der Arbeitszeiten bis hin zur Abrechnung. Die An- und Abwese…

DATA ONE IM SAP BUSINESS BYDESIGN OLYMP

Saarbrücker IT-Unternehmen erhält Auszeichnung für Kompetenz und Kundenzufriedenheit

Saarbrücken, 31.01.2012. Für das Saarbrücker IT-Unternehmen Data One beginnt das Jahr 2012 erfolgreich als Top-Partner für SAP Business ByDesign. Die SAP Deutschland AG & Co. KG zeichnet zu Beginn des Jahres die fünf erfolgreichsten Solution Reseller Partner dercloudbasierten Unternehmenssoftware des vergangenen Jahres aus. Als Top-Partner wird Data One auch weiterhin von einer individuellen Betreuung durch SAP profitieren und als Mitglied des Partnerbeirats…

DSAG: Sicherheitslücken werden unterschätzt

Mit Poodle taucht nach Heartbleed und Shellshock in diesem Jahr die dritte Sicherheitslücke auf. „Wir gehen zu unbekümmert mit Schwachstellen und zu leichtfertig mit Unternehmensdaten um“, warnt Dr. Marco Lenck, Chef der SAP-Anwender im deutschsprachigen Raum (DSAG). „Die Lücken bestehen ja nicht erst seit gestern, sondern blieben über Jahre unentdeckt. …

Sie lesen gerade: Sicherheitslücke SAP-Berechtigung