(openPR) In den vorangegangenen Beiträgen wurden die Themen „Bedrohungen von außen“ sowie die „Vermeidung von Datenverlust“ behandelt. Ein weiteres, oftmals völlig unterschätztes Problem stellen Bedrohungen „von innen“ dar. Diese können Ihrem Unternehmen in unterschiedlichster Art und Weise schaden.

Eine durch einen Mitarbeiter herbeigeführte Infektion der IT-Infrastruktur durch Schadenssoftware ist ein häufig auftretendes Szenario. Dies passiert in den meisten Fällen unbeabsichtigt. Gegenmaßnahmen wurden bereits im Artikel „Bedrohungen von außen“ aufgezeigt. Die Möglichkeiten von Manipulation bzw. Diebstahl von Daten werden dagegen erst dann ins Bewusstsein gerufen, wenn der Schaden bereits entstanden ist.

Selbst für Laien ist es einfach Wege zu finden sensible Daten aus einem Unternehmen heraus zu transportieren. USB-Sticks, gebrannte CDs oder schlicht E-Mails lassen auch große Datenmengen ohne Schwierigkeiten an externe Dritte außerhalb des Unternehmens gelangen.

Die Motivationsgründe sind hierbei ebenso mannigfaltig wie die technischen Möglichkeiten. Ein gekündigter Mitarbeiter lässt dem Finanzamt eine CD mit sensiblen Daten aus der Buchhaltung zukommen, der Praktikant hat bereits diverse technische Daten auf seinem privaten USB-Stick gespeichert und der Gast, der Zugriff auf das WLAN hat, speichert interne Dateien auf seinem Notebook.

Während viele Unternehmen sich gegen Bedrohungen von außen schützen, wird den genannten Gefahren eher selten Rechnung getragen.

Um das Risiko von innen zu minimieren, bildet ein durchdachtes Berechtigungssystem für Daten und Ordner die Basis. Das heißt jeder Mitarbeiter hat nur auf die Strukturen Zugriff, die er für seine Arbeit braucht. Beispielsweise benötigt der Grafiker keinen Zugriff auf die Buchhaltungsdaten, während die Tätigkeit des Buchhalters wiederum keinen Zugriff auf die technische Entwicklung erfordert.

Einen Schritt weiter gehen sog. „Device-Control“ Konzepte. Diese verhindern eine nicht autorisierte Nutzung von Wechseldatenträgern wie USB-Sticks, CD-Laufwerken oder Bluetooth-Geräten. Eine individuelle Konfiguration erlaubt die situationsabhängige Steuerung, welcher Benutzer am dem jeweiligen Computer auf welches Medium zugreifen darf. Dadurch wird die Sicherheit enorm erhöht, ohne dass die Produktivität darunter leidet.

Noch weiter gehen integrierte rechner- oder netzwerkbasierte „Data Loss/Leak Prevention“-Systeme. Mit Hilfe dieser Systeme können Dateien oder einzelne Informationsfragmente (z.B. Kreditkartendaten oder PIN-Nummern) klassifiziert und der Umgang damit fein granular beschränkt werden. Beispielsweise könnte eine Sicherheitsrichtlinie umgesetzt werden, welche es unterbindet, dass Dateien (oder auch nur Auszüge aus Dateien) welche Kreditkartennummern beinhalten, ausgedruckt, auf einen Wechseldatenträger gespeichert oder per Email verschickt werden.

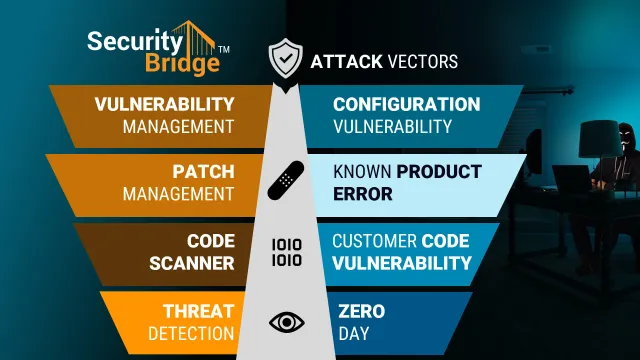

Die lückenlose Protokollierung von Ereignissen ermöglicht die Identifikation von Schwachstellen und Angriffs-vektoren, um gezielt darauf reagieren zu können.

Zusammenfassend sollten folgende Punkte in jedem Sicherheitskonzept Beachtung finden:

• Implementierung eines durchdachten Berechtigungssystem

• Einsatz von „Device-Control“ Konzepten

• Möglichkeiten der „Data Loss Prevention“-Systeme ausnutzen

• Ereignisprotokollierung und -auswertung

Weitere Konzepte und Lösungen finden Sie in den vorangegangenen bzw. folgenden Beiträgen sowie unter http://www.sysfire.de/infrastruktur.html