(openPR) Bochum (Deutschland), 05. November 2010 - Onlinekriminelle setzen für die Verbreitung von Schadcode stärker als in den vergangenen Monaten auf Sicherheitslücken in Java. Zu diesem Ergebnis kommen die Experten der G Data SecurityLabs nach Analysen des Vormonats und verzeichnen erstmals seit Februar eine Veränderung an der Spitze der Malware-Top-Ten. Stellten bisher PDF-Schwachstellen die größte Bedrohung dar, wurden diese jetzt durch einen Java-Exploit abgelöst. Java.Trojan.Exploit.Bytverify.N ist auf gehackten Webseiten zu finden und versucht mit manipulierten Java-Applets Windows-Rechner per Drive-by-Dowload zu infizieren. G Data empfiehlt neben einem unverzichtbaren Echtzeitschutz des PCs auch zwingend die Aktualisierung jeglicher installierter Software.

„Das Ausnutzen von Sicherheitslücken in Computerprogrammen gehört zu den effektivsten Methoden der Malware-Industrie, um Rechner unter ihre Kontrolle zu bringen. Der Besuch einer manipulierten Internetseite mit einem ungeschützten Rechner reicht dabei bereits aus, um diesen umgehend mit Schadcode zu infizieren“, so Ralf Benzmüller, Leiter der G Data SecurityLabs. „Aktuell beobachten wir einen Anstieg bei Angriffen, die Sicherheitslücken in Java-Versionen ausnutzen. Besonders gefährdet sind Anwender, die die eingesetzte Version nicht auf dem aktuellsten Stand halten.“

Die Empfehlung des G Data Sicherheitsexperten: Neben der Installation einer leistungsstarken Sicherheitslösung sollten PC-Nutzer das Betriebssystem, den eingesetzten Browser und seine Komponenten immer auf dem aktuellsten Stand halten. Programm-Updates und Sicherheits-Patches sollten daher umgehend installiert werden, um vorhandene Lücken zu schließen.

Mögliche Gründe für die aktuelle Dominanz von Angriffen auf Java: Sicherheitslücken in Java bieten den Tätern technisch viel Potenzial und die Herstellung und Verbreitung von Schadcode ist im Vergleich zu anderen Infektionsformen deutlich einfacher. Die Warnmeldungen der vergangenen Monate zum Thema PDF-Lücken haben auf Anwenderseite zudem zu einer gestiegenen Sensibilisierung geführt und die Hersteller der PDF-Reader haben Dank der Vielzahl der Sicherheits-Updates die Entwicklung lauffähiger Schadprogramme deutlich erschwert.

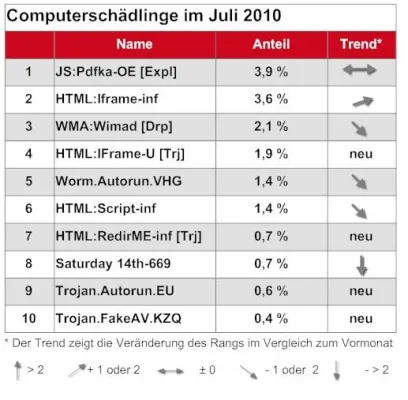

Computerschädlinge im Oktober 2010

1. Java.Trojan.Exploit.Bytverify.N - Anteil: 2,12 % - neu im Ranking

2. Worm.Autorun.VHG - Anteil: 1,32 % - Trend: gleich geblieben

3. JS:Pdfka-OE [Expl] - Anteil: 1,14 % - Trend: gefallen

4. WMA:Wimad [Drp] - Anteil: 1,05 % - Trend: gefallen

5. Application.Keygen.BI- Anteil: 0,87 % - Trend: gestiegen

6. Win32:Enistery [Susp]- Anteil: 0,85 % - neu im Ranking

7. JS:Downloader-AEY [Trj] - Anteil: 0,67 % - neu im Ranking

8. Win32.Sality.OG- Anteil: 0,51 % - Trend: gestiegen

9. JS:Downloader-AFR [Trj] - Anteil: 0,42 % - neu im Ranking

10. JS:Downloader-AEU [Trj] - Anteil: 0,36 % - neu im Ranking

JavaScript-basierte Downloader vom Typ JS:Downloader, sind aktuell ebenfalls äußerst aktiv und werden von den Malware-Autoren ständig weiter entwickelt. Drei Versionen dieses Trojanischen Pferdes haben es im Oktober 2010 in die Top 10 geschafft.

Informationen zu den Computerschädlingen:

Java.Trojan.Exploit.Bytverify.N

Diese Bedrohung nutzt eine Sicherheitslücke im Java Bytecode Verifier aus und ist in manipulierten Java-Applets, z.B. auf Webseiten, zu finden. Durch die Ausnutzung der Sicherheitslücke kann bösartiger Code ausgeführt werden, der dann z.B. den Download von Trojanischen Pferden auslöst. Der Angreifer kann so das System des Opfers übernehmen.

Worm.Autorun.VHG

Ein Wurm, der sich mit Hilfe der autorun.inf Funktion auf Windows Betriebssystemen verbreitet. Er benutzt Wechseldatenträger, wie z.B. USB-Sticks oder mobile Festplatten. Er ist ein Internet- und Netzwerkwurm und nutzt die Windows Schwachstelle CVE-2008-4250 aus.

JS:Pdfka-OE [Expl]

Dies ist ein Exploit, der versucht, aus Schwachstellen in der JavaScript Engine von PDF Programmen Kapital zu schlagen. Der Benutzer muss ein PDF öffnen, um den Exploit zu starten. Ist die Attacke auf den Rechner des Opfers erfolgreich, wird weiterer Schadcode auf den PC nachgeladen.

WMA:Wimad [Drp]

WMA:Wimad [Drp] ist ein Dropper, der ein Trojanisches Pferd auf den PC nachlädt. Der Dropper gibt vor, eine normale .wma Audiodatei zu sein, welche aber zum Abspielen der Multimedia-Datei die Installation eines Codecs/Decoders fordert. Lädt der User diesen angeblichen Codec/Decoder herunter, erhält er stattdessen Schadsoftware. Diese infizierten Audiodateien verbreiten sich hauptsächlich über P2P-Tauschbörsen.

Application.Keygen.BI

Hierbei handelt es sich um einen Key-Generator. Sie sind sehr beliebt in P2P-Tauschbörsen und Warez-Seiten, weil man damit angeblich lizenzpflichtige Software freischalten kann. Dort findet man diese Programme am häufigsten. Ein Ausführen der Applikation ist nicht nur rechtlich bedenklich, sondern birgt auch weitere Sicherheitsrisiken.

JS:Downloader-AEY [Trj]

Dieser Schädling tritt überwiegend in Webseiten auf. Es handelt sich um ein Trojanisches Pferd, das in JavaScript geschrieben wurde. Wenn ein User auf eine Webseite surft, die das schädliche JavaScript enthält, wird dieses ausgeführt und lädt weitere Dateien auf den PC des Opfers herunter. Diese Dateien können jegliche Art von Schadsoftware sein.

Win32.Sality.OG

Ein polymorpher Datei-Infektor, der ausführbare Dateien (.exe, .scr) modifiziert und sich per Rootkit im infizierten System versteckt. Sality.OG verbreitet sich über Netzwerkfreigaben und Wechseldatenträger indem er die Datei Autorun.inf im Root-Verzeichnis es jeweiligen Mediums anlegt. Infizierte Systeme zeigen einen BlueScreen beim Starten im SafeMode.

JS:Downloader-AFR [Trj]

Die Schadfunktion dieses Downloaders verhält sich analog zu JS:Downloader-AEY [Trj] &

.JS:Download – AEU [Trj]. Die Schadcodefunktion und Verbreitung ist wie bei JS:Downloader-AEY.

JS:Downloader-AEU [Trj]

Bei deisem Schädling handelt sich wie bei JS:Downloader-AEY [Trj] und JS:Downloader-AFR [Trj] um ein Trojanischers Pferd, das Sicherheitslücken in JavaScript ausnutzt, um weiteren Schadcode herunterzuladen.

Methodik

Die Malware Information Initiative (MII) setzt auf die Kraft der Online-Community und jeder Kunde von G Data Sicherheitslösungen kann daran teilnehmen. Vorrausetzung hierfür: Er muss diese Funktion in seinem G Data Programm aktiviert haben. Wird ein Angriff eines Computerschädlings abgewehrt, so wird dieser Vorfall vollkommen anonym an die G Data SecurityLabs übermittelt. Die Informationen über die Schädlinge werden in den G Data SecurityLabs gesammelt und statistisch ausgewertet.

Presseinformation

Schadcode-Barometer zeigt auf Sturm

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:G Data Software AG

Unternehmenskommunikation

Thorsten Urbanski

Public Relations Manager

Tel. +49 (0) 234 / 9762-239

Kathrin Beckert

Pressereferentin

Tel. +49 (0) 234 / 9762-376

Fax +49 (0) 234 / 9762-299

Königsallee 178 b

44799 Bochum

www.gdata.de

Unternehmenskommunikation

Thorsten Urbanski

Public Relations Manager

Tel. +49 (0) 234 / 9762-239

Kathrin Beckert

Pressereferentin

Tel. +49 (0) 234 / 9762-376

Fax +49 (0) 234 / 9762-299

Königsallee 178 b

44799 Bochum

www.gdata.de

Über das Unternehmen

25 Jahre G Data

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm und feiert 2010 seinen 25. Geburtstag.

G Data ist damit eines der ältesten Security-Software-Unternehmen der Welt. Seit mehr als fünf Jahren hat zudem kein anderer europäischer Hersteller von Security-Software häufiger nationale und internationale Testsiege und Auszeichnungen errungen als G Data.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 90 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de

Die G Data Software AG, mit Unternehmenssitz in Bochum, ist ein innovatives und schnell expandierendes Softwarehaus mit Schwerpunkt auf IT-Sicherheitslösungen. Als Spezialist für Internetsicherheit und Pionier im Bereich Virenschutz entwickelte das 1985 in Bochum gegründete Unternehmen bereits vor mehr als 20 Jahren das erste Antiviren-Programm und feiert 2010 seinen 25. Geburtstag.

G Data ist damit eines der ältesten Security-Software-Unternehmen der Welt. Seit mehr als fünf Jahren hat zudem kein anderer europäischer Hersteller von Security-Software häufiger nationale und internationale Testsiege und Auszeichnungen errungen als G Data.

Das Produktportfolio umfasst Sicherheitslösungen für Endkunden, den Mittelstand und für Großunternehmen. G Data Security-Lösungen sind in weltweit mehr als 90 Ländern erhältlich.

Weitere Informationen zum Unternehmen und zu G Data Security-Lösungen finden Sie unter www.gdata.de

Pressebericht „Schadcode-Barometer zeigt auf Sturm“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von G Data Software AG

TRUST IN GERMAN SICHERHEIT

Kompromissloser Schutz ohne Hintertüren

(Mynewsdesk) Wer sich effektiv gegen Cyberangriffe schützen will, muss sich für eine Security-Lösung entscheiden, die wirksam vor Angriffen durch Computerschädlinge und Spionagesoftware schützt. Eine immens wichtige Rolle spielt hier das Vertrauen in die Integrität der eingesetzten Sicherheitslösung. Kunden müssen sich darauf verlassen können, dass der Anbieter in seiner Software keine Hintertüren für Geheimdienste oder andere staatlichen Behörden implementiert hat. G Data bietet seinen Privat- und Unt…

Android-Schadcode-Pegel: G Data zählt fast 1,2 Millionen neue Schädlinge in 2013

Deutscher IT-Security-Hersteller veröffentlicht Mobile MalwareReport

(Mynewsdesk) Im vergangen Jahr wurden laut einer Marktstudie von Gartner mehr als 877 Millionen Android-Smartphones und Tablets verkauft. Analog zu dieser Entwicklung stieg auch die Anzahl neuer Schadprogramme für Android-Mobilgeräte im zweiten Halbjahr auf fast 673.000 an. Für das gesamte Jahr summierte sich die Anzahl neuer Schädlinge auf einen neuen Rekord von 1,2 Millionen – so ein Ergebnis des G Data Mobile MalwareReports. Die Täter setzten insbesondere auf Trojanische…

Das könnte Sie auch interessieren:

Falsche Virenschutz-Programme zocken Anwender ab

Betrügerische Scanner lassen Kasse von Online-Kriminellen klingeln

+++ Bochum, (Deutschland), 24. September 2008 – In einer weltweiten Kampagne versuchen internationale Cyber-Banden ahnungslose Anwender mit falschen Security-Lösungen zu überrumpeln. Die Experten des G DATA Security-Labs verzeichneten in den vergangenen Wochen eine explosionsartige Zunahme dieser sog. „Rogue-Antispyware“. Die Masche der Täter ist dabei äußerst aufwendig und ausgeklügelt: Auf gehackten Webseiten wird Schadcode hinterlegt, der PCs unbemerkt per Drive-by-Downloa…

Virenschleuder Website: Ansteckungsgefahr lauert überall

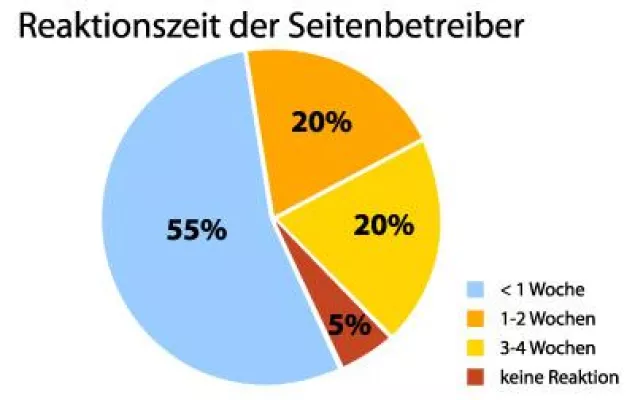

Webseitenbetreiber beseitigen Malware-Infektionen nur schleppend

++ Bochum (Deutschland), 08. Oktober 2009 – Vorsicht Ansteckungsgefahr: Nicht nur in den dunklen Ecken des Internets lauern Schadprogramme. Der deutsche Security-Software-Hersteller G Data beobachtet verstärkt den Trend, dass sich auch auf seriösen Webseiten immer häufiger Schadcode befindet, der sich automatisch und unbemerkt vom Anwender per Drive-by-Download installiert. Doch wie reagieren die betroffenen Webseiten-Betreiber? G Data machte die Probe und kontaktierte Anbieter…

IT-Security-Trends in 2013: Cyberwar ist nicht in Sicht

G Data erwartet mehr gezielte Attacken, mehr Mac-Schädlinge und mehr Bedrohungen für Android

(ddp direct) Die Experten der G Data SecurityLabs ziehen zum Ende des Jahres Bilanz in Sachen IT-Sicherheit, Angriffe und Cybercrime. 2012 setzten Onlinekriminelle auf besonders intelligente Schadprogramme und dabei mehr auf Klasse statt Masse. Für das kommende Jahr erwartet G Data eine Fortsetzung dieses Trends und geht davon aus, dass die Täter auch weiterhin gezielt Unternehmen und Institutionen angreifen werden und hierzu auch private Mobilgeräte…

Android-Schadcode-Barometer steht auf Sturm

nd danach zu entfernen. Die Kriminellen können Anwender und deren Mobilgeräte so möglichst lang ausspionieren und für kriminelle Zwecke ausnutzen.

Mehr Ergebnisse im G Data Mobile MalwareReport unter: http://www.gdata.de/securitylab/whitepaper-tools.htmlhttp://www.themenportal.de/wirtschaft/android-schadcode-barometer-steht-auf-sturm-66611

2008 - Malware-Sintflut bricht alle Rekorde

Bereits nach drei Monaten mehr Schädlinge als im gesamten Vorjahr

+++ Bochum (Deutschland), 02.07.2008 - Die Malware-Industrie hat ordentlich aufgerüstet und überschwemmt das Internet seit Jahresbeginn mit einer Malware-Flut biblischen Ausmaßes. Täglich brechen auf Windows-Anwender 1.500 neue Schädlinge herein. In den ersten sechs Monaten des laufenden Jahres registrierten die G DATA Security Labs mehr als 318.000 neue Malware-Kreationen - mehr Schadcode als im gesamten Rekordjahr 2007. Bei einer gleichbleibend hohen Zuwachsrate, würde dies …

G DATA - Heißer Malware-Herbst im Anmarsch

Kein Sommerloch im August - Entspannung bei Schadcode nicht in Sicht

+++ Bochum (Deutschland), 05. September 2008 - Die Malware-Industrie bewies im vergangenen Monat, dass Werksferien nicht in ihren Business-Plänen vorgesehen sind. Cyberkriminelle ließen im August wieder eine wahre Malware-Flut auf PC-Anwender hereinbrechen: Fast 100.000 neue Schädlinge wurden im vergangenen Monat weltweit in Umlauf gebracht. Stündlich prasselten somit durchschnittlich 132 neue Schädlinge über Windows-Anwender herein. Weiterhin Nummer eins unter den Schadco…

Twitter, Facebook und Co. rücken ins Fadenkreuz der Cyber-Mafia

G Data Malware-Halbjahresbericht: Viren und Würmer lassen weiterhin die Kassen klingeln

Bochum (Deutschland), 29. Juli 2009 – Soziale Netzwerke wie Facebook, StudiVZ oder Twitter erfreuen sich zunehmender Beliebtheit. Die wachsenden Besucherzahlen und immer neue Angebote machen aber auch Cyber-Kriminelle auf diese Portale aufmerksam, wodurch diese verstärkt ins Visier der Schattenwirtschaft geraten. Neben sozialen Netzwerken bleiben die Windows-Nutzer auch zukünftig beliebte Opfer für Attacken durch Würmer, Trojaner und Viren. In den Fokus d…

Euro 2008 - Ansturm der Cyber-Hooligans

Harte Fouls an Fußball-Fans durch Online-Kriminelle zu erwarten

+++Bochum (Deutschland), 07. Mai 2008 – Die National-Teams befinden sich in der Schlussphase der Vorbereitung und die Fans fiebern dem Start der Fuß-ball Europameisterschaft entgegen. Unbemerkt von der Öffentlichkeit haben Cyber-Banden ihre EM-Trainingslager schon längst abgeschlossen und sitzen in den Startlöchern. Das Ziel der Online-Kriminellen: Die PCs und Geldbeutel der Fußball-Fans! Besondere Gefahr geht dabei von personalisierten Spam-Mails aus, die Fans Eintrittskarten, …

Webbasierte Angriffe weiter auf dem Vormarsch

Das G Data Schadcode-Barometer zeigte auch im vergangenen Monat nach oben. Onlinekriminelle setzen nach Analysen der G Data SecurityLabs verstärkt auf webbasierte Angriffe, wie Drive-by-Infektionen oder verseuchte Multimedia-Dateien in P2P-Tauschbörsen. Seit sechs Monaten unangefochten auf Platz eins der Schadcode Top Ten: „JS:PdfkaOE [Expl]“. Dieser …

Online-Gaming - Minenfeld P2P-Tauschbörsen

Gamer geraten immer stärker ins Kreuzfeuer der Cyber-Kriminellen.

Bochum, 23. April 2008 – Der Kampf um die PCs der Online-Gamer ist in vollem Gange. Aktuelle Analysen der G DATA Security Labs zeigen, dass Cyber-Kriminelle sich auf die Game-Community eingeschossen haben. Von 1000 heruntergeladenen Erweiterungen und Schummeldateien für die Top-20 der PC-Spiele, waren mehr als 65 Prozent mit Schadcode präpariert. Innerhalb der letzen sechs Monate hat sich der Anteil von Schadcode in P2P-Tauschbörsen mehr als verdoppelt. Die Zahl der Gaming-Sch…

Sie lesen gerade: Schadcode-Barometer zeigt auf Sturm