(openPR) Sensible interne Informationen – wie zum Beispiel Kundendaten – gehören zu den wichtigsten Unternehmenswerten. Dennoch kommt es immer wieder zu Datenverlusten. Die Medienberichte über Datenklau bei dem Finanzdienstleister AWD oder SchülerVZ sind dafür nur weitere prominente Beispiele.

Trotz hohen technischen Sicherheitsniveaus durch Firewalls, Viren- und SPAM-Kontrolle nimmt nach Einschätzung von TÜV Rheinland Experten der Datenklau in deutschen Unternehmen kontinuierlich zu. Längst bieten rein technische Schutzmaßnahmen keine ausreichende Sicherheit mehr vor Datendiebstahl durch Mitarbeiter oder Hackerattacken von außen, wenngleich sie zu den wichtigsten Sicherheitsmaßnahmen gehören.

Gefahr von innen und außen

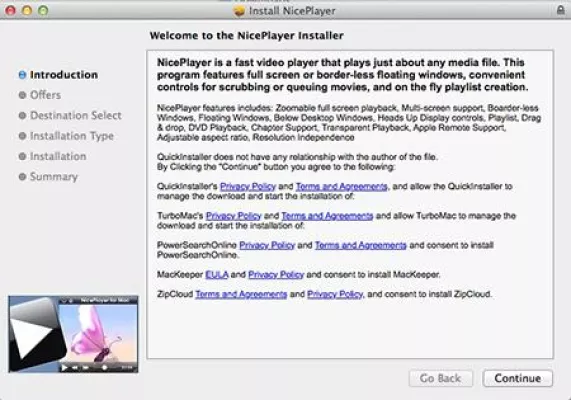

Erleichtert wird der Diebstahl durch das Internet und moderne Technologien. Einerseits steigt die Gefahr durch gezielte Angriffe aus dem Internet, andererseits droht Gefahr von innen durch Schwachstellen im System. So nehmen Fälle zu, in denen Mitarbeiter nach einer Kündigung Firmendaten kopieren. Dabei haben sie häufig leichtes Spiel, wenn wichtige Informationen frei zugänglich sind und zudem auf einen USB Stick passen.

Die stetig steigende Komplexität macht Informationssicherheit zu einer strategischen Aufgabe. „Um Informationssicherheit herzustellen und zu erhalten, helfen Einzelmaßnahmen nicht. Für Unternehmen geht es aber darum, mit erträglichem Aufwand ein vernünftiges Sicherheitsniveau zu erreichen", weiß Dr. Oliver Weissmann, Verantwortlicher für strategische Informationssicherheit bei TÜV Rheinland.

„Dabei führen meist schon kleine Veränderungen zu einer deutlichen Verbesserung des Sicherheitsniveaus", weiß Dr. Oliver Weissmann. Zum Beispiel, den Zugang zu bestimmten Unternehmensbereichen restriktiver zu handhaben oder sensible Informationen zu verschlüsseln. Die TÜV Rheinland-Experten raten deshalb, gerade auch in Krisenzeiten in Informationssicherheit zu investieren. Unternehmen vermeiden so kostspielige und imageschädigende Sicherheitsvorfälle und sichern ihre zukünftige Marktposition.

Dienstleistungen rund um Informationsicherheit

Seit mehr als zehn Jahren bietet TÜV Rheinland Dienstleistungen rund um das Thema Informations- und Netzwerksicherheit und beschäftigt in diesem Bereich derzeit 150 Experten. Diese unterstützen zum Beispiel bei der Planung und dem Aufbau eines Informationssicherheits-Managementsystems.

Darüber hinaus zertifiziert TÜV Rheinland Unternehmen in den Bereichen Informationssicherheit, IT- Sicherheit, Datenschutz und Datensicherheit, Compliance und IT Prozesse nach internationalen Normen und Standards, sowie zusätzlich nach TÜV Rheinland Standards. Bei der Entscheidung für eine Zertifizierung spielt nicht nur die Verbesserung der internen Prozesse eine Rolle, sondern auch der Nachweis bei Kunden und Geschäftspartnern, dass Personen- und Produktionsdaten im Unternehmen sicher sind.