(openPR) Die bekannteste Kriegslist aller Zeiten, das trojanische Pferd, wurde für das Marketing von heute institutionalisiert, um die Kunden wieder zu erreichen, mitten ins Kundenherz. Das "normale" Marketing rechnet mit existierenden Märkten.

Beim Trojanischen Marketing hingegen sucht man nach „zu schaffenden Märkten“. Daraus leitet sich auch die Definition des Trojanischen Makektings ab: „Trojanisches Marketing ist das konsequente, systematische Suchen, Identifizieren und Nutzen „trojanischer Pferde“. Ein trojanisches Pferd ist alles, was geeignet ist, auf indirekten unkonventionellen Wegen, d.h. abseits von verstopften Informationskanälen, die Zielgruppe nachhaltig zu erreichen“

Was ist das Spezifische am Trojanischen Marketing?

Die Grenzen des Trojanischen Marketings liegen dort, wo es keine „Pferde“ gibt, was uns Autoren allerdings in der Praxis noch nie untergekommen ist. Kein Heilmittel ist das Trojanische Marketing dort, wo eine unheilbare Unternehmens-Impotenz vorliegt. Auch ist es kein Wundermittel der Notfall-Marketing, die für versagende Marketing-Strategien einspringen soll.

Einer der wichtigsten Erkenntnisse sind, dass Märkte nicht einfach da sind, sondern gemacht werden. Das Trojanische Marketing entsteht vor allem auch aus der Interaktion zwischen Kunden und Unternehmen. Man muss sich von der statischen Vorstellung der umzäumten Märkte lösen. Eine Basis-Regel im Trojanischen Marketing ist die sogenannte „Dawos“-Strategie. „Da, wo`s“ potentielle Kunden gibt, dort schicke ich das Pferd hin.

Unterschied zu anderen Disziplinen:

Das Trojanische Marketing denkt vor allem in analytisch neuen Dimensionen und versteht sich als Querschnittsfunktion im Marketing. Es ist zudem eine echte Praxismethode, eine Innovation, weil es mit dem Gedanken gelang, eine umfangreiche Systematisierung vorzunehmen. Eine der wichtigsten Basisregeln leitet sich aus der Kriegslist der alten Griechen ab:

Man nehme eine bekannte Marke, ein bekanntes Produkt, verbinde dies mit eigenen Ideen und Innovationen und platziere schließlich das Neue mit Hilfe des Alten beim Kunden.

http://www.trojanischesmarketing.com/

Videoforum:

http://www.youtube.com/profile_play_list?user=MDVsoft08

Andreas Beranek

MDVsoft Networks

www.mdvsoft.eu

www.mdvsoft.net

Presseinformation

Trojanische Netzwerke

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Über das Unternehmen

MDVsoft realisiert Netzwerklösungen, mit denen Unternehmen ihr Kerngeschäft stärken, ausbauen und absichern und konkrete Wettbewerbsvorteile erzielen.

Wir schaffen die richtige Infrastruktur, gewährleisten deren Sicherheit, etablieren das passende Management und sorgen für professionellen Service.

Wir stellen Ihnen ein individuelles Netzwerk für Ihr Unternehmen her, Sie vermarkten Ihre Homepage und generieren dadurch neue Kunden über Newsletter und Netzerke. Der Erfolg bei mehr Traffic und Newsletter liegt derzeit bei über 30% !

Unsere Netzwerkpartner mit Affiliprogrammen erlaubt es Ihnen Produkte zu vermarkten oder selbst mit Bannerwerbung Online zu gehen.

http://www.mdvsoft.at/41649.html

Privatanwender haben die Möglichkeit über ein Homeoffice das gesammte Netwerk zu nutzen, E-Mail Marketing erfolgreich generieren und damit sich ein zweites Standbein im Berufsleben zu schaffen. Die Voraussetzungen sind sehr gering, die Investitionen gleich null!

Wir schaffen die richtige Infrastruktur, gewährleisten deren Sicherheit, etablieren das passende Management und sorgen für professionellen Service.

Wir stellen Ihnen ein individuelles Netzwerk für Ihr Unternehmen her, Sie vermarkten Ihre Homepage und generieren dadurch neue Kunden über Newsletter und Netzerke. Der Erfolg bei mehr Traffic und Newsletter liegt derzeit bei über 30% !

Unsere Netzwerkpartner mit Affiliprogrammen erlaubt es Ihnen Produkte zu vermarkten oder selbst mit Bannerwerbung Online zu gehen.

http://www.mdvsoft.at/41649.html

Privatanwender haben die Möglichkeit über ein Homeoffice das gesammte Netwerk zu nutzen, E-Mail Marketing erfolgreich generieren und damit sich ein zweites Standbein im Berufsleben zu schaffen. Die Voraussetzungen sind sehr gering, die Investitionen gleich null!

Pressebericht „Trojanische Netzwerke“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von MDVsoft®

Alibaba.com will mit MDVsoft dem Mittelstand die Weltmärkte erschließen

Bisher fanden auf Alibaba.com hauptsächlich Einkäufer schnell und einfach Verkäufer, überwiegend aus China. Das soll sich ändern: Die Handelsplattform sieht sich inzwischen auch als Exporttool für deutsche Firmen. MDVsoft übernimmt das Netzwerk und bietet Affiliate - Merchanten neue Zugänge und Märkte.

Wollte man bisher bei Alibaba.com etwas einkaufen - seien es nun Pilze, Holzkohle, Schlauchboote oder MP3-Player -, hatte man überwiegend den Eindruck, auf einer Kontaktseite des chinesischen Außenhandelsministeriums gelandet zu sein: "China Ma…

Das könnte Sie auch interessieren:

128.000 Patienten gehen jeden Tag zum Heilpraktiker / Homöopathie ist manchen Ärzten ein Dorn im Auge

Seit langem sind Heilpraktiker manchen konventionell-medizinisch arbeitenden Ärzte-Gruppen ein Dorn im Auge. Aktuell haben diese Ärzte offensichtlich eine Kampagne gegen Heilpraktiker gestartet. Das trojanische Pferd gegen Heilpraktiker ist die Homöopathie, gegen die die GroKo eine Kampagne gestartet hat (lt. Apotheke Adhoc, 14.9.). Bei den Hebammen war …

"Trojan Horses of Decline": Unternehmenskrisen sind meistens auf strategische Fehlentscheidungen zurückzuführen neues Buch von Roland Berger Strategy Consultants

… den Unternehmenserfolg ist die richtige Strategie

Strategie und Geschäftsmodell müssen regelmäßig überprüft werden auch in guten Zeiten

Fehlentscheidungen schleichen sich wie ein Trojanisches Pferd in das Unternehmen und führen dann zur Handlungsunfähigkeit

München, April 2012: Der Erfolg eines Unternehmens ist von zahlreichen internen und externen …

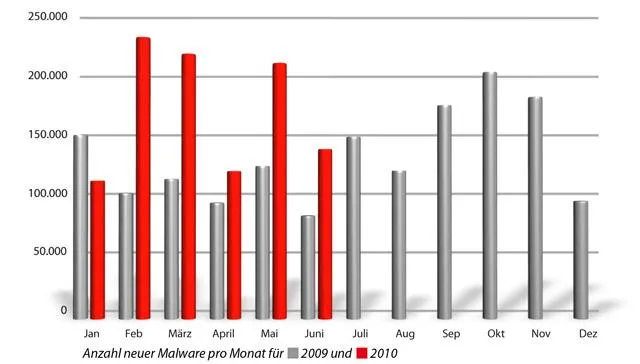

Malware XXL - Windows-User unter Dauerbeschuss

… Windows-PCs mit neuen Schädlingen. Die Anzahl neuer Malware stieg 2008 im Vergleich zu 2007 um astronomische 570 Prozent. Spitzenreiter blieben auch in der zweiten Jahreshälfte Trojanische Pferde, Backdoors und Downloader. Die vielfach prognostizierte Gefahr für Smartphones blieb hingegen auch 2008 aus -lediglich 100 Schädlinge in 12 Monaten. Neben der reinen …

Trojanisches Marketing – mit Cleverness ins Kundenherz

Was haben Red Bull und das trojanische Pferd gemeinsam? Richtig: eine clevere Idee. Denn beide bahnten sich geschickt den Weg zum Ziel – ins belagerte Troja das eine, in die Herzen und Köpfe der Konsumenten das andere. Wie das geht, wie Marken und Produkte auf überraschende, unkonventionelle und nachhaltige Weise neue Kundengruppen erreichen, zeigt das …

Anzahl neuer Computerschädlinge auf Rekordniveau

… als jemals in einem vergleichbaren Zeitraum zuvor. Schon jetzt sind fast zwei Drittel der Gesamtsumme des letzten Jahres erreicht.

Nach wie vor dominieren Trojanische Pferde die Top 5 der Malware-Kategorien mit einem Anteil von 42,6%. Besonders auffällig sind hier gefälschte Antiviren-Programme und Erpressersoftware. Schadprogramme wie Downloader und …

Sicherheitsmaßnahmen kontrollieren, Netzwerke schützen

… Das konstatiert das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem aktuellen Lagebericht zur IT-Sicherheit 2009. Danach werden Bedrohungen durch Zero-Day-Attacken, Trojanische Pferde und Spyware weiter steigen bzw. gleich hoch bleiben. Daher rät die circular Informationssysteme GmbH, den Zustand der unternehmensinternen IT- und Netzwerkinfrastrukturen …

Personalberater gewinnt Marketingpreis: ...wie man das trojanische Pferd mit Äpfeln überlistet!

Negri Consulting e. U. Personalberatung gewinnt den Trojanischen Marketing Award 2012 der Fachhochschulen des bfi Wien GmbH.

Der Trojan Award 2012 wurde am 3. Juli 2012 an Herrn Mag. Dieter Negri für die trojanische Marketing-Kampagne "Tag des Apfels" verliehen.

Die Übergabe des Awards erfolgte durch Herrn Dr. Helmut Holzinger, Geschäftsführer der …

DriveCrypt 5.1 auch für externe Speichermedien - Nutzlose Beute für Datendiebe

… hierbei um einen virtuellen DriveCrypt-Container handelt. Die Software enthält spezielle Funktionen, die verhindern, dass Passwörter durch Hackerprogramme und trojanische Pferde wie SubSeven etc. mitgeschrieben werden.

Wichtige Leistungsmerkmale:

- Starke 1344 Bit-Verschlüsselung und verbesserter Passwortschutz

- Verteilung von Benutzerrechten für Administratoren

- …

The „Trojan Award 2008“ — jetzt bewerben - Preisgeld von € 2.000

Mit Cleverness ins Herz der Kunden — so lautet die Erfolgsformel des Trojanischen Marketings. Bis 31. März 2009 läuft jetzt die Bewerbungsfrist für den „Trojan Award 2008“!

Was haben Red Bull und das trojanische Pferd gemeinsam? Richtig: eine clevere Idee. Denn beide bahnten sich geschickt den Weg zum Ziel – ins belagerte Troja das eine. In die Herzen …

Phishing beim Online-Banking

… „Motor und Technik“, S. T1). Diese Tatvariante weist jedoch technische Hürden auf und setzt voraus, dass die Täter Zugang zu den Internetknotenrechnern erhalten.

Moderne „Trojanische Pferde“

Wesentlich häufiger ist der Fall anzutreffen, bei dem sich die Täter eines „Trojanischen Pferdes“ bedienen, d. h. sie nutzen ein kleines Schadprogramm, welches sie …

Sie lesen gerade: Trojanische Netzwerke