(openPR) Seibersbach, 16. Juli 2008. In Zeiten von Datenvorratsspeicherung, Haus- sowie Onlinedurchsuchung, Hackern oder Spionage von Freunden, Kollegen und Computertechnikern ist kaum noch jemand vor Datenmissbrauch sicher. Jeder kann ins Visier von Behörden, kriminellen oder anderen Organisationen geraten, wenn er mit seinen persönlichen und auch intimen Daten zu leichtsinnig umgeht. Niemand sollte so naiv sein und denken, dass es Ihn nicht treffen kann. Ein gesundes Sicherheitsbewusstsein ist sicherlich nicht fehl am Platz und kann viel Ärger ersparen.

Viele Computernutzer unterschätzen zunächst die Daten, die sich im Laufe der Zeit auf einer Festplatte ansammeln und viel über den Benutzer verraten. Die unzähligen und für den normalen Anwender nicht mehr überblickbaren Spuren auf dem heimischen PC können jeden zum Verhängnis werden. Wie schnell gerät man unabsichtlich auf unseriöse oder gar verbotene Internetinhalte? Wie schnell werden Zugangsdaten, Passwörter oder TAN-Listen gespeichert? Und wie sieht es mit intimen Bildern oder Filmen aus?

Tipp 1: Festplattenverschlüsselung

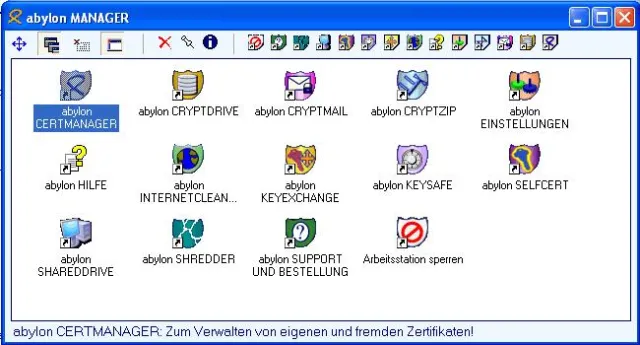

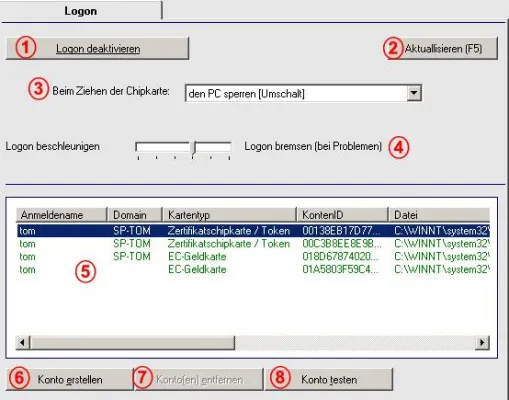

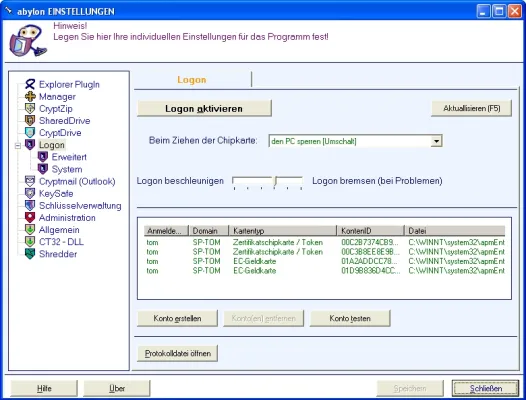

Zunächst gehören private Daten generell nicht auf eine unverschlüsselte Festplatte. Inzwischen gibt es zahlreiche Tools, die einen verschlüsselten Bereich auf der Festplatte anlegen, indem sensible Daten sicher gespeichert werden können. So bietet die Software “abylon CRYPTDRIVE“ nicht nur eine einfache und für jeden Anwender verständlichen Festplattenverschlüsselung an, sondern auch einen Passwortscrambler mit Bildeingabe, der Trojanern und Keyloggern das Abfangen von geheimen Passwörtern erschwert bzw. unmöglich macht. In diesem sogenannten Container können Sie alle Ihre Programme, Dokumente, Filme, Bilder oder Musikstücke sicher Speichern und bequem drauf zurückgreifen. Der Container bleibt für andere Anwender solange unsichtbar, bis Sie Ihn mit Ihrem persönlichen Passwort oder auch USB-Stick öffnen. Nach dem Öffnen wird die verschlüsselte Festplatte als neues Laufwerk angezeigt, indem Sie ohne merkliche Verzögerung normal Arbeiten können. Nach der Benutzung sollten Sie das Laufwerk wieder schließen, sodass Dritte keinen Zugriff auf Ihre Daten haben. Weitere Programme zur Festplattenverschlüsselung sind “ArchiCrypt Live“ oder “Truecrypt“.

Tipp 2: Anonym surfen (IP-Adresse verschleiern)

Zur Zeit gibt es ein leistungsfähiges und kostenloses Programm mit der Bezeichnung “TOR Project“, dass den Firefox-Anwendern ein anonymes Surfen erlaubt. “TOR“ lässt sich auch für andere Internetanwendungen konfigurieren, setzt jedoch in diesem Fall deutlich mehr technisches Verständnis voraus. Nach der Installation von “TOR“ wird im Firefox-Browser am unteren, rechten Rand eine Schaltfläche angezeigt, mit der sich der Anonymisierungs-Dienst schnell ein- und ausschalten lässt. Bedingt durch die Technik ist das anonyme Surfen zur Zeit noch recht langsam, sodass dies nur für kritische Seiten aktiviert werden sollte. Als weitere Alternative ist der “Jap Anomizer“ der TU Dresden zu nennen.

Tipp 3: Internetspuren-Bereinigung

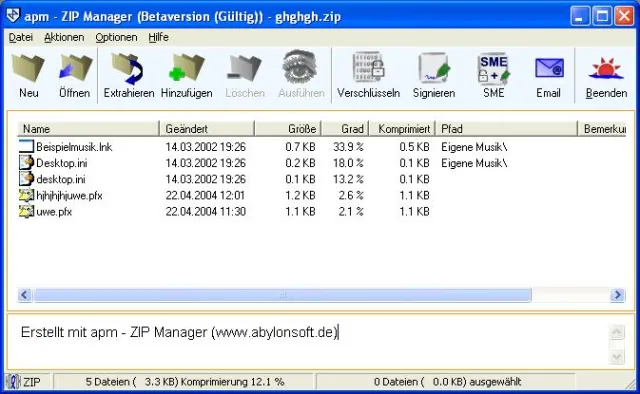

Egal ob Ihre Kinder, Freunde, Kollegen oder Sie selbst am PC gesurft sind, können Sie nicht ausschließen, dass die besuchten Seiten auch nicht erlaubte Inhalte aufwiesen und Sie dafür strafrechtlich belangt werden können. Aus diesem Grunde sollte eine ständige Hintergrundbereinigung den PC von diversen Internetspuren auch von unterschiedlichen Browsern wie dem Internet Explorer oder Firefox beseitigen. Auch hier bietet die Firma “abylonsoft“ mit Ihrem Tool “abylon SHREDDER“ eine einfache Variante an. Bei diesem Programm kann eine ständig laufende Hintergrundbereinigung gestartet werden, welche die diversen Internetspuren nicht nur löscht, sondern auch unwiderruflich vernichtet. Ihr System wird ständig im Hintergrund gereinigt und weißt so keinerlei Spuren mehr auf. Des weiteren können mit dem “abylon SHREDDER“ auch sensible Dateien und Verzeichnisse endgültig und sicher vernichtet werden. Eine integrierte Freispeicherbereinigung sorgt für den Rest. Auch für den Fall, dass Sie Ihrem PC verkaufen möchten, bietet der “abylon SHREDDER“ eine totale Festplattenvernichtung an, sodass der Käufer nicht mit diversen Wiederherstellungsprogrammen nachträglich auf Ihre gelöschten Daten zugreifen kann.

Tipp 4: Virtuelles System

Eine sehr hohe Sicherheit bietet die Trennung zwsichen Arbeits- und Surfrechner. Wer sich keine zwei Rechner hinstellen möchte, erhält eine saubere Trennung durch ein so genanntes virtuelles System. Diese PC in PC-System wird beispielsweise von “VMWare Workstation“ oder “Microsoft Virtual-PC“ angeboten. Dabei installieren Sie zunächst die Emulationssoftware unter der anschließend das neue Betriebsystem installiert wird. Dieses Betriebsystem ist vollkommen von Ihrem Hauptsystem getrennt, sodass Sie hier beruhigt im Internet surfen und Programme ausprobieren können. Dank eines SNAPSHOTS, den Sie nach der Installation anlegen können, kann der virtuelle PC jederzeit wieder in den Ursprungs zustand versetzt werden. Sensible Daten oder persönliche Angaben, Emails, etc. sollten hier nicht gespeichert werden. Das virtuelle System kann auch auf einer verschlüsselten Festplatte (z. B. “abylon CRYPTDRIVE“) installiert werden, was die Sicherheit deutlich erhöht.

Tipp 5: Virenscanner und Firewall

Sicher wird nicht zu unrecht in den Medien immer auf die Bedeutung von Virenscannern und Firewalls hingewiesen und jemand, der in der Materie unerfahren ist, sollte sicherlich auf solche Programme zurückgreifen. Für die erfahrende Nutzer stellt sich jedoch auch der Sinn nach diesen Programmen, weil diese nicht selten selber Angriffspunkt darstellen und Schwachstellen aufweisen. Einige Virenscanner nutzen sogar soviel Systemressourcen, dass ein normales Arbeiten am PC nicht mehr möglich ist. Mit Erfahrung kennt man die diversen Wege, wie Viren, Trojaner und Würmer auf einen PC kommen und kann diese Wege recht einfach ohne Virenscanner schließen. Damit der Nutzer dennoch gefahrlos aus dem Internet Programme downloaden kann, sollte er diesen auf ein virtuelles System installieren und die Internetaktivitäten auf dieses System beschränken. Sind die Programme einwandfrei, können Sie einfach per Drag & Drop auf das Hauptsystem kopiert werden. Eine Übersicht findet sich beispielsweise auf dem IT-Security Portal “antivirus-online.de“ oder “virenschutz.info“.

Länge: ~850 Wörter, ~6300 Zeichen