(openPR) Heilbronn, 8. August 2019 - Das Zeitfenster vom Auftauchen bis zur Erkennung neuer Malware – und seien es nur Minuten – reicht aus, um Schaden anzurichten. Nur auf Detektion zu setzen, kann folglich nicht der Heilige Gral der IT-Sicherheit sein, meint Bromium.

Bis neue Schadsoftware überhaupt erkannt wird, vergeht immer Zeit. Bromium hat diese Problematik am Beispiel eines Kunden detailliert untersucht. Im Juni 2019 wurden bei ihm mit der Bromium-Lösung Secure Platform, die Applikations-Isolation mittels Micro-Virtualisierung bietet, genau 35 Threats isoliert. Davon waren 29 definitiv bösartig, die restlichen entweder noch unbekannt oder Alarmierungen aufgrund eines verdächtigen Verhaltens. Konkret wurden 25 verschiedene Malware-Typen identifiziert, wobei bei 8 zum Zeitpunkt der Isolation eine Hash-basierte Erkennung noch nicht möglich war. Bis sie letztlich überhaupt erkennbar waren, vergingen dann nach Bromium-Untersuchungen zwischen 27 Minuten und 31 Stunden.

„Und genau an diesem Punkt zeigt sich das ‚Window of Opportunity’ für die Angreifer, die sehr wohl wissen, dass sich viel zu viele Unternehmen und Behörden immer noch hauptsächlich mit der Detektion von Angriffen beschäftigen“, erklärt Jochen Koehler, Regional VP Sales Europe bei Bromium in Heilbronn. „Die logische Konsequenz lautet, potenziell gefährliche User-Aktivitäten strikt zu isolieren, anstatt weiterhin nur auf Erkennung zu setzen.“

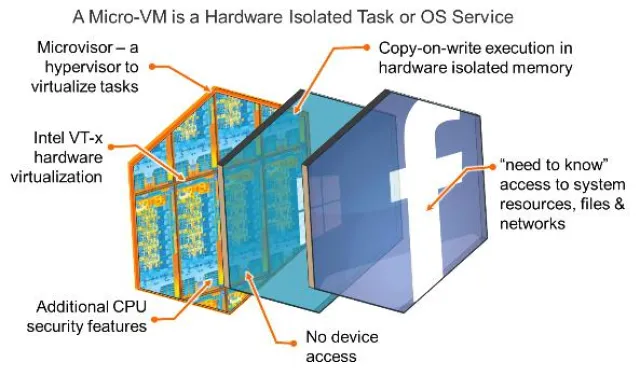

Die derzeit effektivste Möglichkeit für die Isolation von Gefahren bietet die Micro-Virtualisierungstechnologie. Diesen Ansatz verfolgt Bromium seit Einführung seiner Software Secure Platform. Die Lösung schließt die zeitliche Lücke zwischen Auftreten und Erkennung von Schadsoftware. Zentrale Lösungsbestandteile sind ein Xen-basierter, speziell im Hinblick auf Sicherheit entwickelter Hypervisor und die integrierten Virtualisierungsfeatures aller aktuellen CPU-Generationen.

Basierend auf dieser Technologie werden Hardware-isolierte Micro Virtual Machines (VMs) realisiert, die alle riskanten Anwenderaktivitäten mit Daten aus fremden Quellen kapseln. Dazu gehören das Aufrufen einer unternehmensfremden Webseite über einen Link in Dokumenten oder E-Mails, das Herunterladen einer Datei von solchen Webseiten, das Öffnen und Bearbeiten eines E-Mail-Anhangs oder der Zugriff auf die Daten eines portablen Speichermediums.

Mögliche Schädigungen durch bisher unbekannte Malware bleiben immer auf die jeweilige virtuelle Instanz begrenzt, die zudem nach Beendigung einer Aktivität, etwa dem Speichern eines Files oder Schließen eines Browser-Tabs, automatisch gelöscht wird. Eine Infizierung des Endgeräts mit Schadsoftware und nachfolgend des Unternehmens- oder Behördennetzes über einen dieser Wege ist damit nahezu ausgeschlossen.

Gegenüber traditionellen, erkennungsbasierten Sicherheitslösungen bietet ein Einsatz der Bromium-Isolationslösung noch weitere positive Nebeneffekte: Der mit False Positives verbundene Analyseaufwand entfällt und False Negatives bleiben ohne Auswirkungen, da Bedrohungen isoliert sind. Nicht zuletzt wird auch das Neuaufsetzen kompletter System infolge einer Malware-Infektion überflüssig.

Zum Serviceangebot von Bromium gehört auch die Erstellung eines regelmäßigen Threat Insights Report mit einer Auswertung von bei Kunden isolierten Threats. „Immer mehr Anwender stellen dafür ihre Daten bereit“, so Koehler, „und von dieser Threat Intelligence profitieren dann unmittelbar alle anderen Mitglieder der Bromium Threat Sharing Community.“

Diese Presseinformation kann auch unter www.pr-com.de/bromium abgerufen werden.